一、背景与定位

二、核心框架:三大原则

原则 | 目标 | 核心手段 |

|---|---|---|

操作可信 | 防恶意指令注入、未授权操作 | 验证、管控、输入过滤、输出审核 |

权限可控 | 防权限滥用、越权操作 | 最小权限、分级授权、动态调整、定期复核 |

风险可溯 | 事件可追溯、责任可界定 | 全链路日志、不可篡改、留存≥6个月 |

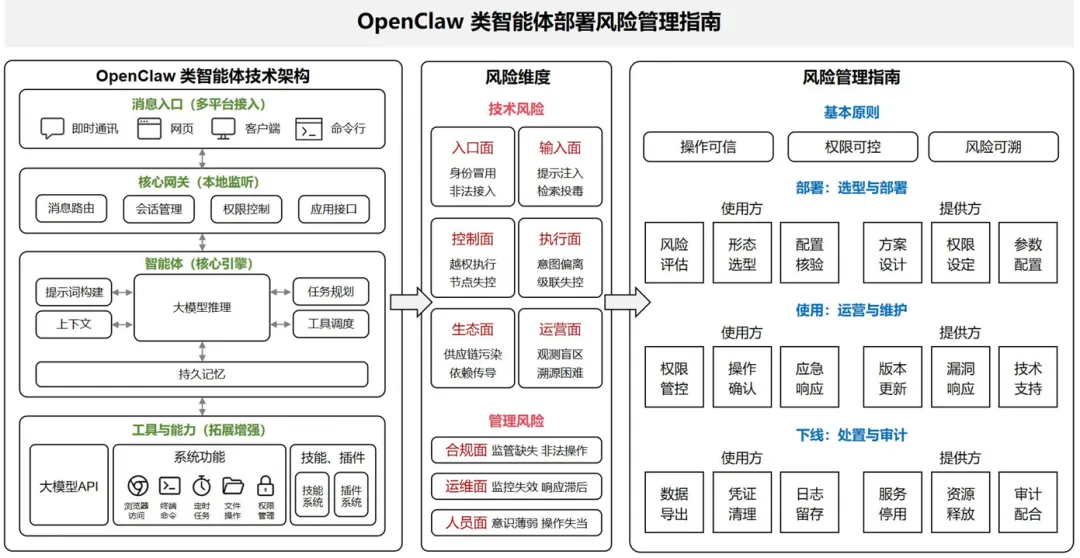

三、全生命周期管理框架

1、部署阶段(事前)—— 第一道防线

场景风险评估:风险分级、交互边界(网络/系统/数据/接口/工具)、合规对齐 部署形态选型:本地私有化 / 云端托管 / 端云协同,明确数据管控要求 权限配置核验:网络访问、系统接入、数据读写、接口调用、高风险工具白名单、身份凭证

部署方案设计:信息告知披露、模型可信评估、信源可信评估、信任边界划分 权限边界设定:六类管控(网络/系统/数据/接口/插件/凭证)、记忆安全管理 关键参数配置:访问鉴权、人工确认机制、沙箱隔离、审计日志

2、使用阶段(事中)—— 持续管控

权限动态管控:白名单动态运维、定期清理复核 应急响应预案:告警分级处置、标准化止损操作(停智能体、吊凭证、隔离节点)

版本更新管理:变更透明、灰度升级、可回滚 漏洞响应机制:向 CAIVD 报送、分级时效承诺 技术支持能力:可观测工具、内容安全监控与过滤

3、下线阶段(事后)—— 收尾清场

数据导出备份:范围明确、安全加密、可校验 访问凭证清理:全面梳理清单→逐一吊销→复核验证 审计日志留存:结构化存储、防篡改、≥6个月

服务停用清除:彻底终止进程、无残留监听、提供清除工具 云端资源释放:计算/存储/网络资源全删除、不留暴露面

四、风险全景图(六类技术风险 + 三类管理风险)

入口面:身份冒用、非法接入 输入面:提示词注入、检索投毒、模型幻觉 控制面:越权执行、节点失控(横向移动) 执行面:意图偏离、级联失控(多智能体信任链) 生态面:供应链污染、数据泄露 运营面:观测盲区、溯源困难

合规面:数据出境、个人信息保护、大模型备案缺失 运维面:监控告警应急能力不足 人员面:共享账号、违规授权

五、核心洞察

单点风险 → 链式放大:由于 OpenClaw 类智能体具备跨系统编排、多工具联动能力,某一风险点易通过工具链/系统链产生级联失控效应。 传统手段失效:智能体的"自主规划、多步骤执行、跨系统交互"特性,使传统日志审计和监控预警难以覆盖决策链条。 定位转变:需将 OpenClaw 类智能体视为"具备系统性影响的基础设施",进行全生命周期治理,而非普通软件工具。

夜雨聆风

夜雨聆风