长话短说

2026年4月13日,独立安全研究员 Patrick Saif 在社交平台公开披露了两款国内主流安全软件的内核驱动漏洞:厂商A旗下安全产品的 kdhacker64_ev.sys 存在约512字节的内核堆溢出,厂商B旗下安全产品的 DsArk64.sys 可在无鉴权条件下终止任意进程并暴露可绕过的内核读写能力。两款驱动均持有有效签名——前者为 EV 证书,后者通过微软 WHQL 认证——Windows 系统对其完全信任,攻击者无需额外安装软件即可利用。

当日,LOLDrivers 项目(业界最权威的易受攻击 Windows 驱动数据库)将两款驱动收入库中,GitHub issue 编号分别为 #309(kdhacker64_ev.sys)和 #308(DsArk64.sys)。截至本文成稿,两款驱动均未获 CVE 编号,也不在微软 HVCI(虚拟机管理程序保护的代码完整性)屏蔽名单中。两家厂商均未公开回应,无官方补丁确认。

核心结论:本次漏洞的本质是「防护软件自身引入的内核级攻击面」,典型的 BYOVD(自带易受攻击驱动)利用素材。任意本地代码执行后,攻击者可借此一步提权至 SYSTEM,同时获得内核内存读写能力。研判:在企业和高价值个人用户场景中,风险等级高;在纯远程场景下,需配合前置漏洞才能触发。事件不需要制造恐慌,但有装机量基础的防护产品引入内核攻击面是专业过失,须认真对待。

时间线

漏洞技术事实(L1)

以下内容来自 LOLDrivers 官方页面(P0)与研究员原帖(P0),交叉核验一致。

厂商A — kdhacker64_ev.sys

这款驱动捆绑于厂商A旗下安全产品及其浏览器安装包,LOLDrivers 记录的样本创建时间戳为2017年7月3日——意味着这是一个已存在近9年、却在当前安装包中仍然存活的驱动。

核心漏洞位于 IOCTL 0x120140 的输入处理逻辑。驱动对传入数据做尺寸校验时,按 0x488 字节每元素计算合法性,但实际分配的缓冲区仅有 0x248 字节每元素——刚好是一半。随后调用 RtlInitUnicodeString 在用户控制的缓冲区上构造 Unicode 字符串,无边界检查,导致超大字符串溢出约512字节的相邻内核池空间。

驱动持有 EV 证书,设备上无 ACL 访问限制,任何本地用户无需任何额外权限即可直接打开设备句柄并触发溢出。

除此之外,该驱动还包含 TDI 钩子(拦截 TCP/UDP/RawIP 流量)、进程创建通知回调、NTFS/FAT/CDFS 文件系统过滤器附加、摄像头设备监控、HTTP 头部解析——功能比一个防护驱动该有的多得多,每一项都是额外的内核攻击面。LOLDrivers 同时注明,该厂商的另外两款驱动 ksapi.sys 和 mydrivers.sys 早已收录在库,此次并非厂商A首次出现此类问题。

厂商B — DsArk64.sys

DsArk64.sys 是厂商B旗下安全产品的反 rootkit 内核驱动,LOLDrivers 记录的样本创建时间为2024年1月10日,相对更新。

该驱动存在三个可单独利用的问题:

其一,无鉴权进程终止。IOCTL 0x80863008 接收4字节进程 ID,在 Ring 0 直接调用 ZwTerminateProcess,可终止包括受 PPL(受保护进程轻量级,Protected Process Light)保护的进程。这意味着攻击者可直接杀死 Windows Defender、EDR agent 等受系统信任的安全进程,而无需任何额外条件。

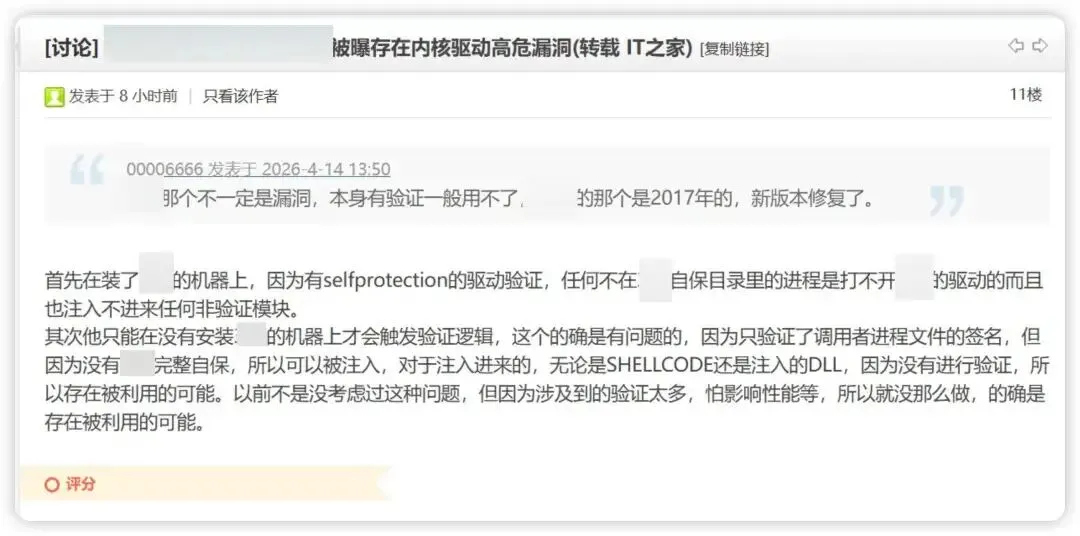

其二,可绕过的签名验证。驱动在设备访问层面确实做了鉴权——验证调用进程的 PE 签名是否属于厂商B根证书链。这听起来像是一道防线,但该检查可通过进程空洞化(process hollowing)注入到任何已有厂商B签名的合法可执行文件中绕过,而这类可执行文件可从厂商B官网直接下载。

其三,硬编码 AES 密钥。内核读写功能使用 AES-128-CBC 加密,但密钥硬编码于 .data 段,且所有构建版本相同。知晓这个密钥的任何人都可以构造合法的内核读写请求——密钥提取本身只需逆向 .data 段,已无秘密可言。

驱动激活需要设置注册表键 HKLM\SYSTEM\CCS\Services\360FsFlt\daboot=1,这是目前已知的唯一前置条件。

为什么签名驱动的漏洞尤其危险

这里需要解释一个背景,否则读者可能误以为「内核驱动有漏洞」只是普通的软件 bug。

Windows 引入了内核代码签名要求,64位 Windows Vista 之后,未签名的内核驱动默认无法加载。这道门槛本意是让攻击者无法随意向内核注入恶意代码,因为取得有效代码签名的门槛(EV 证书审查、WHQL 测试流程)被认为足够高。

BYOVD(Bring Your Own Vulnerable Driver)攻击的逻辑是:既然自带驱动太难,不如找一个已经有签名但存在漏洞的驱动来「借刀」。攻击者不需要破解签名机制,只需要找到并利用已有签名的驱动中的漏洞,从中获取提权或内核操作能力。

LOLDrivers 正是为此而生——它收录的每一个驱动都是这把「借来的刀」。kdhacker64_ev.sys 和 DsArk64.sys 被收录,意味着它们已经进入攻击者工具箱的候选名单。更关键的是,两款驱动目前都不在 HVCI 屏蔽名单中,主流 EDR 和 Windows 自身不会自动阻止它们加载。

影响评估(L2)

研判:综合现有证据,对以下结论持中至高置信度。

谁最先受影响:两款涉事安全产品的装机群体以中国大陆个人用户、网吧、中小企业为主。根据较早的公开市场数据,两款软件合计装机量长期处于国内前三。这个基数意味着,潜在暴露面极大,但实际受害规模取决于攻击者是否已有 初始访问权限。

攻击成立的前提:两款驱动的利用均需要本地代码执行——攻击者需要先在目标机器上运行代码,才能触发 IOCTL。这不是远程零点击漏洞,无法凭空从外部发起。但在恶意软件第一阶段(钓鱼、捆绑安装等)成功后,利用这类驱动做权限升级和 EDR 绕过,是攻击链中成本最低的一步。

对企业用户的实质风险:如果企业环境中部署了涉事软件,且 EDR 依赖进程保护(PPL)机制,DsArk64.sys 的无鉴权进程终止能力会直接瓦解这层防线。攻击者用它杀掉 EDR 进程,后续所有恶意行为都将变得不可见。这不是理论风险,而是已有充分技术依据的利用路径。

勒索软件团伙的潜在兴趣:LOLDrivers 的维护者 Michael Haag 在2026年2月的文章中明确指出,勒索软件团伙是 BYOVD 技术的最主要使用者之一。两款新入库的驱动现在暴露在同一个生态中。

研判:kdhacker64_ev.sys 创建于2017年,且同一厂商另外两款驱动早已在 LOLDrivers 中,说明厂商A的驱动安全存在系统性问题,而非孤立事件。DsArk64.sys 的问题更具讽刺性——一款防 rootkit 的驱动,自己提供了最典型的 BYOVD 攻击能力。

夜雨聆风

夜雨聆风