4月7日,Anthropic发布威胁评估报告:旗下Claude Mythos Preview模型自主发现了数千个零日漏洞,覆盖所有主流操作系统和浏览器。其中一些漏洞藏了27年,人类从未找到。

这不是演习。AI发现漏洞的能力,已经跑在了人类修复能力的前面。

从猎手到碾压

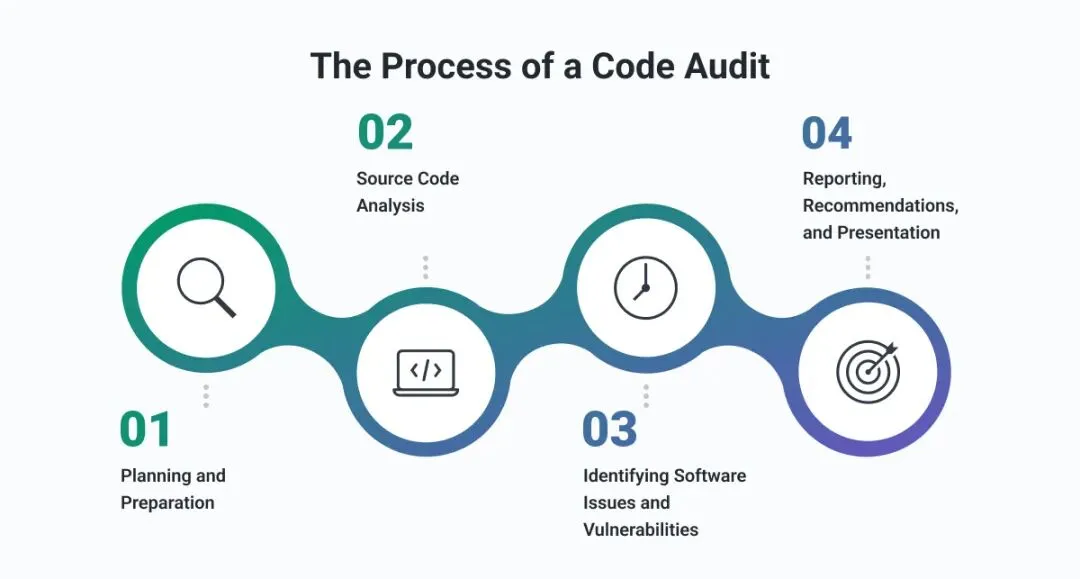

Claude Mythos并非第一个发现漏洞的AI。今年2月,Claude Opus 4.6就在Firefox中揪出22个高危漏洞,全部在Firefox 148中修复。3月的微软Patch Tuesday上,CVE-2026-21536成为首个由AI自主发现的Windows关键漏洞——AI签名正式写入了安全公告。

但Mythos的量级完全不同。它不是一个个找,而是批量扫描、自动编写利用链、无需人类介入。Anthropic因此拒绝公开该模型,转而启动了1亿美元的Project Glasswing计划,联合AWS、Apple等40多家安全公司协同修复。

问题在于:防守方在协同,攻击方也在加速。AI攻击同比增长89%,HackerOne的报告直接指出——AI漏洞发现速度已超过修复速度。

两个危机同时爆发

第一个危机是"旧账被翻"。Georgia Tech的Vibe Security Radar项目追踪到,3月单月有35个CVE直接归因于AI编程工具,研究者估计实际数量是5到10倍。AI不止发现已有漏洞,还在制造新漏洞——AI生成的代码本身就带着安全问题。

第二个危机是"小团队扛不住"。VMware把这个局面称为"AI发现漏洞的海啸"。对微软、苹果这样的巨头,补丁团队可以快速响应。但开源项目和小型开发者面对突然涌入的大量漏洞报告,根本无力逐个验证和修复。HelpNetSecurity的判断很直白:补丁周期不是为这个速度设计的。

争议与清醒

并非所有人都买账。第三方机构质疑Mythos报告的漏洞中60%为误报,实际有效漏洞可能只有十分之一。Anthropic承认表述不够严谨,但强调即使打个折扣,数量依然惊人。

这件事的核心不是Mythos到底找到了3000个还是300个漏洞。而是AI发现漏洞这件事本身,已经从"偶尔发生"变成了"系统性能力"。今天Anthropic选择不公开模型,6个月后类似能力可能就会被复制。到那时,漏洞报告不再只来自善意的研究者。

对开发者来说,该做什么?补丁流程必须加速,自动化安全检测不能再是可选项。对行业来说,AI安全的"奥本海默时刻"——36氪的评价——已经到了。

夜雨聆风

夜雨聆风