2026年4月9日,cpuid.com 网站正通过其官方下载按钮主动分发恶意软件。攻击者已在 API 层面攻陷了 CPUID 域名,并悄然将合法用户的下载请求重定向至攻击者控制的基础设施。此次攻击持续了约19小时。直接访问官网的用户下载到的是一个经过有效数字签名的合法二进制文件,但其中已捆绑了恶意载荷。

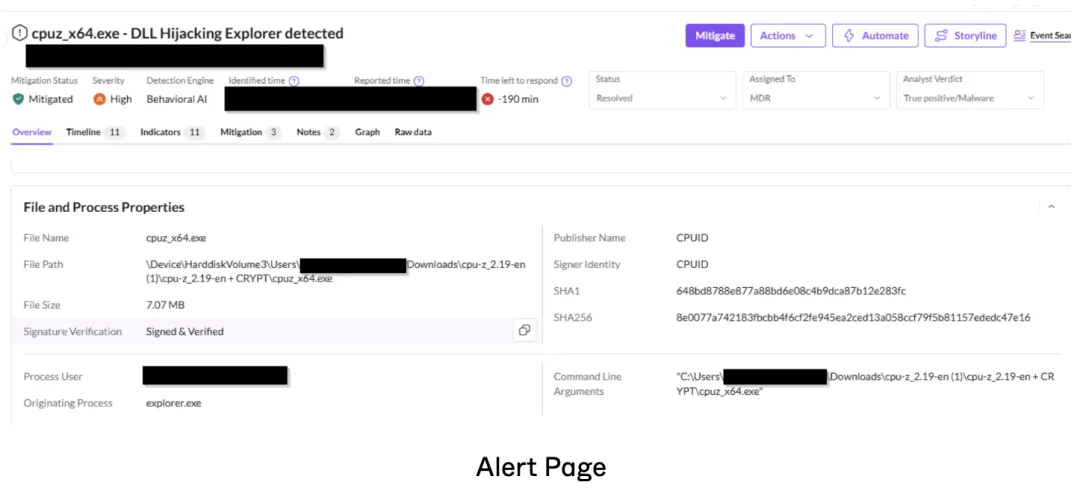

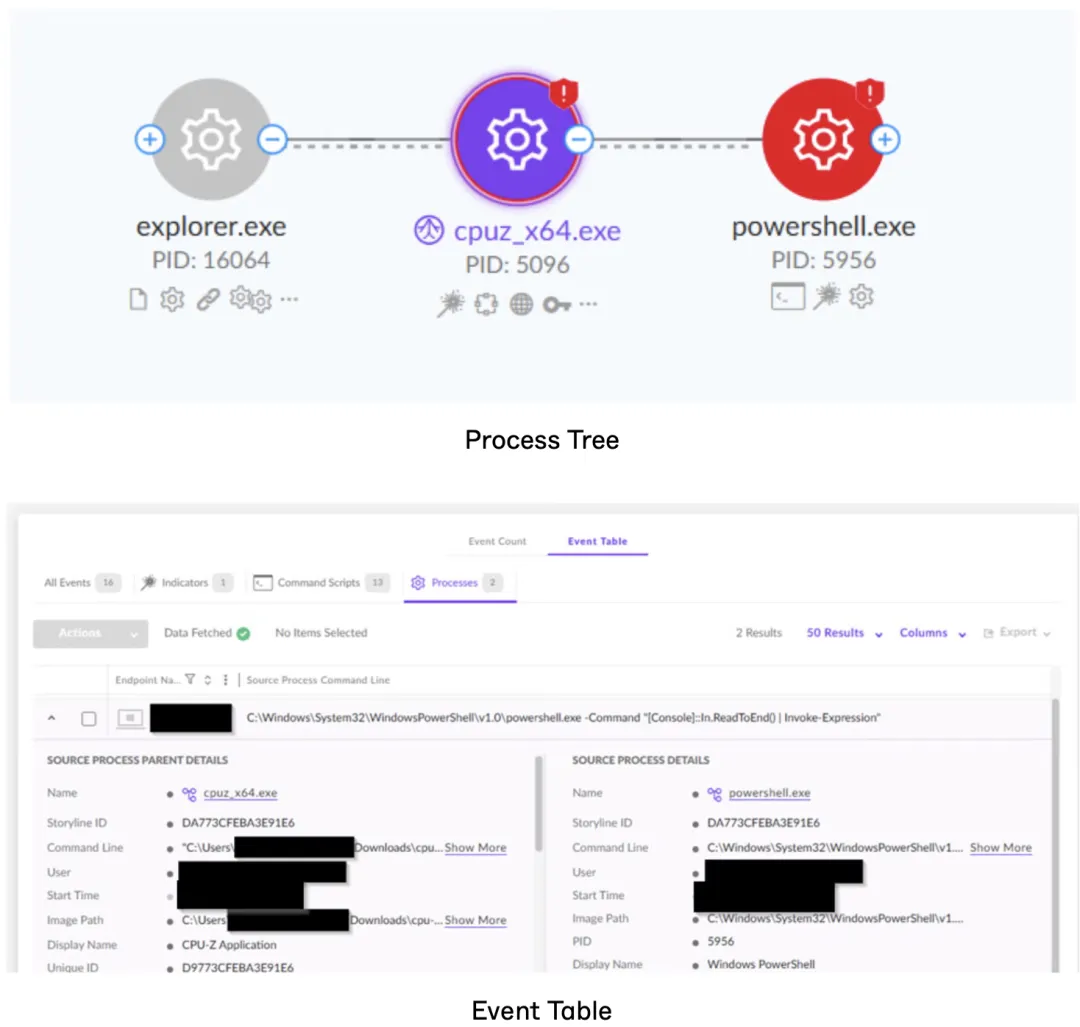

当天上午,SentinelOne 的行为检测引擎在 cpuz_x64.exe 内部发现异常。该二进制文件本身是真实的,数字签名有效,且确实来自厂商自身的基础设施。真正暴露问题的是该进程启动后的行为链:它先后调用了 PowerShell、csc.exe 和 cvtres.exe——而 CPU-Z 根本不会执行这类操作。

CPU-Z、HWMonitor、HWMonitor Pro 与 PerfMonitor 都是 IT 工具箱中的常用软件。下载这些工具的用户完全遵循了所有安全指引,但信任链在他们之上已被破坏。下一次攻击仍将如法炮制。

SentinelOne《年度威胁报告》明确将此类模式定义为一种系统性转变:“这种转变已深度渗透至软件供应链——受信开发者的身份本身,正成为攻击载体。”

2025 年底,我们观察到“GhostAction”行动:攻击者入侵某 GitHub 维护者账号,推送恶意工作流以窃取密钥;同期,针对热门 NPM 包维护者的钓鱼攻击部署了可拦截加密货币交易的恶意代码。在这些案例中,提交记录和推送事件看似完全合法,因为它们均源自拥有有效写入权限的账户——身份验证通过,意图却已被篡改。

而此次 CPUID 事件将这一模式延伸至软件分发环节本身:供应商的下载基础设施,反而成了恶意载荷的投递通道。

智能体所见(What the Agent Saw)

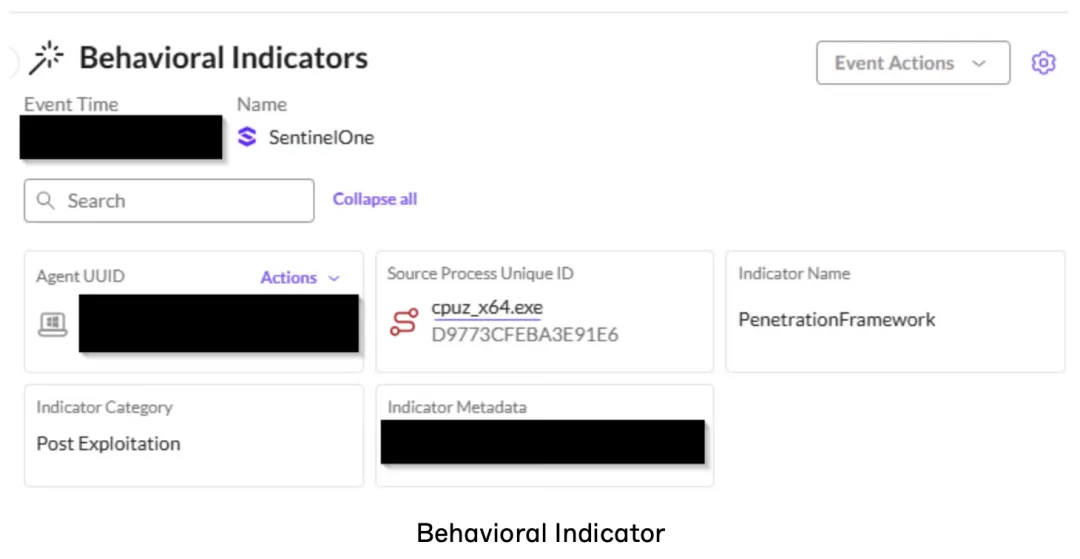

SentinelOne 智能体在恶意程序执行后的最初几秒内即触发告警:“检测到渗透框架或 shellcode”。该判定并非基于文件特征,而是源于进程的实际行为,由以下五个具体行为指标共同确认:异常的 API 解析方式:进程通过非标准方法查找系统函数,完全绕过了操作系统加载器。反射式代码加载:可执行代码在内存中运行,但磁盘上无对应文件。

可疑的内存分配:申请了“可读-可写-可执行”(RWX)权限的内存区域——这是恶意载荷的典型驻留模式。进程注入特征:执行流程显示出代码被重定向至另一进程以隐藏来源的迹象。启发式 shellcode 签名:一系列连续操作,符合自动化利用工具包为执行命令而准备环境的典型行为。智能体随即自主终止并隔离了相关进程,阻止攻击进一步推进。攻击者放置在合法 CPU-Z 二进制文件同目录下的恶意 CRYPTBASE.dll(本意是在 Windows 加载系统真实 DLL 前抢先加载),甚至未能完成其任务。

智能体关注的是软件试图执行的操作。当授权机制不再可信时,行为检测便成为关键防线——因为无论软件包由谁签名,其行为本身会揭示真实意图。

实际包含的内容(What Was Actually Inside)

被植入木马的软件包被设计为不留痕迹。一个反射式 PE 加载器使用 XXTEA 加密和 DEFLATE 解压缩,在内存中解密并注入第二阶段的 DLL——全程无磁盘写入,无文件残留。随后,攻击者部署了三种冗余持久化机制:

一个注册表 Run 键;

一个每 68 分钟执行一次、持续 20 年的计划任务;

位于 AppData\Local 目录下的 MSBuild 项目文件,专为在系统重启或部分清理后仍能存活而设计。

SentinelOne《2026 年度威胁报告》将此类持久化策略描述为“伪装成系统维护”:攻击者通过模仿合法的系统更新和后台进程融入环境。对忙碌的防御者而言,一个名称普通、定时执行的计划任务看起来完全正常——除非你检查它实际执行的内容。STX RAT 的“68 分钟 + 20 年”计划任务正是基于这一逻辑运作。

EDR 日志中可见的进程链清晰揭示了攻击意图:

cpuz_x64.exe → powershell.exe → csc.exe → cvtres.exe。

CPU-Z 根本不会这样做。

最终载荷 STX RAT 具备以下能力:

隐藏的 VNC 远程桌面会话(用户不可见);

键盘与鼠标注入;

窃取 Chrome、Firefox、Edge 和 Brave 浏览器中的凭证;

提取 Windows 凭据保险库(Vault)内容;

访问加密货币钱包;

建立反向代理,用于后续载荷投递。

其 C2 通信采用自定义加密协议,通过 DNS-over-HTTPS(DoH) 向 1.1.1.1 发送请求,以绕过传统 DNS 监控。

一个完全在内存中运行、嵌入已签名进程、无任何磁盘写入的反射式载荷,将检测窗口压缩至毫秒级。唯有自主响应,才能快到足以拦截。

攻击者的关键失误(The Attacker’s Critical Mistake)

卡巴斯基(Kaspersky)的分析在数小时内就将 CPUID 样本与 2026 年 3 月针对 FileZilla 用户的攻击关联起来——且无需高级取证。原因很简单:攻击者复用了完全相同的 C2 基础设施,并部署了未经修改的 STX RAT 载荷——该载荷早在 FileZilla 攻击事件后,已被 eSentire 威胁响应团队(TRU)指纹识别并公开发布了 YARA 规则。这些规则无需任何修改即可检出 CPUID 变种。攻击者花了时间攻陷 CPUID 的下载 API,却在载荷已被公开指纹识别后未做任何重制(retooling)。C2 域名、后端服务器、恶意载荷——所有组件在多次攻击中完全一致。该后端服务器至少自 2025 年 7 月起就在运行。

正如卡巴斯基所评估:C2 基础设施的重复使用是此次行动最严重的失误。更专业的攻击者会在每次行动间“烧毁”基础设施。而此人没有——结果是,多数受害者尚未意识到攻击发生时,防御方已有现成检测手段。

攻击的真实目的(What the Attack Was Really For)

目前已确认的受害者超过 150 家,涵盖零售、制造、咨询、电信和农业等行业。但实际数量几乎肯定被低估——CPUID 工具全球用户达数千万,且 CPU-Z 的便携 ZIP 版本常被用于生产环境(尤其在禁止安装程序的系统中)。

然而,受害者数量不如受害者画像重要。CPU-Z 用户多为 IT 专业人士:系统管理员、开发人员、安全工程师——这些人往往拥有域管理员权限、生产环境访问权和基础设施密钥。一名被攻陷的系统管理员所带来的破坏半径,远非普通用户可比。

此次行动模式指向一个初始访问代理(Initial Access Broker, IAB):攻击者的目标并非直接窃取数据,而是出售隐蔽、持久的系统访问权限。真正的数据提取将由买家完成。对于已感染的组织,必须回答两个关键问题:在攻击者拥有访问权限的时间窗口内(尤其是该设备属于高权限用户时),他们做了什么?在接下来的 60–90 天内,当购买该访问权限的买家决定激活时,会发生什么?通常,购买 IAB 权限的勒索软件团伙会在这一窗口期内行动。清理受感染主机仅能关闭一个暴露面;而在修复后的数周内,持续监控横向移动、凭证复用和异常身份验证行为,才能堵住另一个漏洞。

防御者现在该做什么(What Defenders Should Do Now)

对一线从业者(For Practitioners)

以下指标明确且可操作:

检查终端上是否存在位于 非 C:\Windows\System32 目录下的 CRYPTBASE.dll;

查找进程链:cpuz_x64.exe 或任何 CPUID 应用程序调用 PowerShell;

在 DNS 和防火墙层面封禁域名 supp0v3[.]com 和 IP 147.45.178.61;

在网络层,监控是否有终端向 1.1.1.1/dns-query 发起 DoH 查询并解析 welcome.supp0v3.com —— STX RAT 专门使用 DoH 绕过 DNS 监控,任何产生此流量的终端均为高置信度感染指标。

若发现感染主机,必须显式清除全部四种持久化机制:

注册表 Run 键;

计划任务;

AppData\Local 中的 MSBuild .proj 文件;

PowerShell 配置文件中的自启动项。

该恶意软件故意设置冗余立足点,正是因为部分清理无法彻底清除它。

对安全领导者(For Security Leaders)

更艰难的讨论在于软件供应链信任模型本身。您的用户遵守了所有规则:他们从官网下载,信任一个使用多年的供应商。但供应商的基础设施辜负了这份信任。真正阻止此次攻击的,是行为检测——即关注软件“做了什么”,而非“来自哪里”的安全机制。其商业价值非常具体:当一个 IAB 通过此类方式售出一个立足点,买家通常会在 60–90 天内激活。考虑到单次勒索软件事件的平均恢复成本已超 400 万美元,即使只有一个高权限终端被售出,也构成可量化、实质性的风险敞口。那些已部署 7×24 小时自主行为监控 的组织,在攻击窗口开启前就将其关闭。而未部署的组织,至今仍在清点损失。诚然,此次攻击者的工具并不高明,OPSEC(行动安全)极差,C2 复用更是送给防御者的礼物。但即便如此:150+ 确认受害者,以及长达 19 小时的“合法软件被替换成远程访问木马”的窗口期,清楚表明——攻击者对软件供应链的杠杆作用已延伸至前所未有的深度。而自主行为检测之所以有效,正因为它能在攻击完成第一阶段前,以机器速度做出响应。这一次,是攻击者糟糕的 OPSEC 救了防御者。但信任模型的根本缺陷(即“来自可信来源的软件就是安全的”这一假设)——无论攻击者是否专业,始终存在。

依然存在的结构性问题(The Structural Problem That Remains)

SentinelOne 最新《年度威胁报告》已将 GhostAction 和 NPM 包投毒事件记录为通过代码仓库与包管理器发起的供应链身份攻击。而 CPUID 事件增加了第三层攻击面:供应商自身的分发基础设施。在这三类案例中,访问控制都验证了“合法身份”。报告对此直言不讳:“身份虽经验证,意图却已被篡改,导致传统访问控制在应对供应链污染时失效。”

这一转变意味着:授权(authorization)——这一传统软件信任的基石——已不再是充分的安全边界。当分发渠道本身成为失效点,验证就必须从“源头”转移到“执行点”。在 CPUID 事件中,用户遵守了所有规则。他们从官方厂商网站下载。而厂商的下载 API 却在基础设施层面被攻陷长达 19 小时,且毫无可见迹象。SentinelOne 的行为 AI 引擎能在运行时实时检测可疑与恶意行为,无论软件来自何处。SentinelOne 客户之所以受到保护,正是因为在执行点实现了自主行为检测。而信任模型的结构性缺陷——即“可信来源的软件可安全运行”的假设——无法通过更好的用户行为来弥补。唯有以机器速度运行的行为检测,才能真正弥合这一鸿沟。

联系方式:+86 138 1880 2872

电子邮件:wangtao@mfreelink.com

Sentinelone官网:https://www.sentinelone.com

我司名称:上海甫连信息技术有限公司

我司官网:https://www.mfreelink.com/sentinelone

夜雨聆风

夜雨聆风