导 读

曹县黑客组织“Kimsuky”针对处方药公司发起了一次有针对性的攻击,使用了一个伪装巧妙的恶意软件文件,名为White Life Science ERP Specification。该攻击利用伪造的Excel文档诱使员工运行恶意代码,使攻击者能够无声地访问受害者的系统。

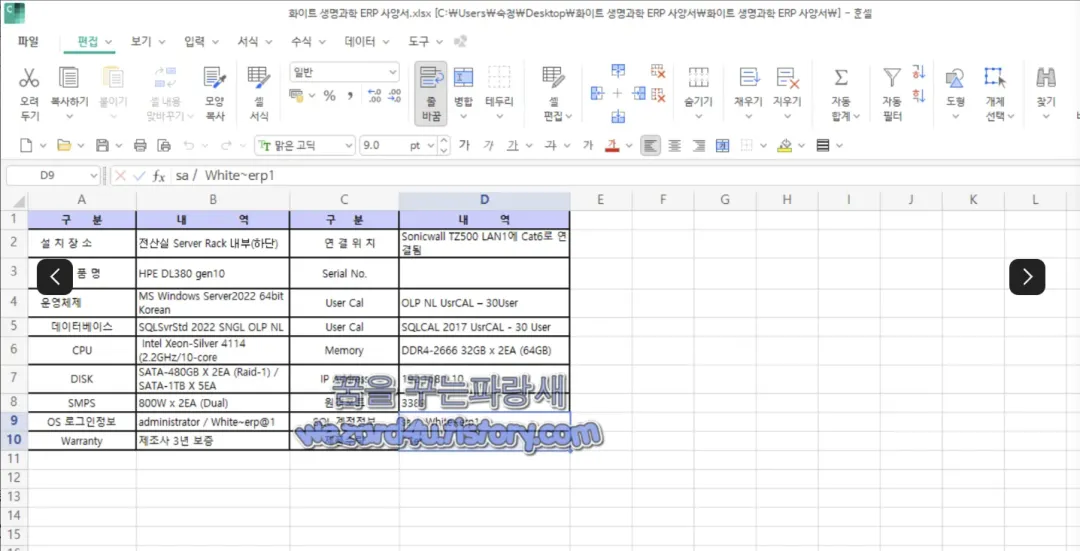

该恶意软件完整文件名为 White Life Science ERP Specification.lnk,这是一个伪装成 Excel 电子表格的 Windows 快捷方式文件。

当用户打开他们认为是例行业务文档的文件时,一系列隐藏脚本会在后台启动,而不会出现任何明显的感染迹象。

攻击者冒充一家生产非处方药和处方药的处方药制造商,使诱饵文件看起来专业可信,从而吸引目标受害者。

Wezard4u 分析师识别并仔细检查了该恶意软件,发现 .lnk 文件充当多有效载荷容器,其中包含诱饵 Excel 文件、PowerShell 脚本、JavaScript 文件和 Windows 任务计划程序 XML,所有这些都打包在一个 23,079 字节的快捷方式中。

PowerShell 执行后,会静默地提取并按顺序运行每个组件,从而将感染隐藏起来,受害者难以察觉。完整的执行链遵循 LNK、XML、 JavaScript 和 PowerShell的路径,这使得在任何单个阶段进行检测都极其困难。

此次攻击的影响范围很广,因为它直接针对制药行业的公司,而制药行业掌握着敏感的研究数据、患者记录和专有药物配方。

Kimsuky长期以来一直以学术机构、政府机构和研究机构为攻击目标,而此次攻击活动标志着其目标明显转向生命科学领域。如果攻击者成功入侵系统,他们可能会窃取机密临床数据,或在很长一段时间内秘密监控内部通信。

这次攻击在技术上最有趣的部分是恶意软件如何隐藏其有效载荷并在不触发安全工具的情况下保持访问权限。

当受害者打开伪造的 Excel 文件时,cmd.exe 会运行一个冗长的命令,该命令通过 SysWOW64 路径调用 PowerShell,从而在 64 位 Windows 系统上运行 32 位版本的 PowerShell。在 64 位计算机上运行 32 位 PowerShell 是一种已知的绕过某些仅监控 64 位进程的安全监控工具的方法。

PowerShell 脚本随后使用 XOR 0xC7 编码解密嵌入的有效载荷,并将其保存到名为 C:\sysconfigs 的隐藏文件夹中,该文件夹的名称与合法的 Windows 系统目录非常相似。脚本保存两个关键文件:opakib.ps1 作为主要的 PowerShell 有效载荷,copa08o.js 作为 JavaScript 启动器。

然后,该 JavaScript 文件被注册为名为“ Avast Secure Browser VPS Differential Update Ex”的计划任务,使其看起来像是一个完全正常且可信的浏览器更新过程。

一旦激活,opakib.ps1 会使用 Dropbox 的官方 API 连接到 Dropbox,将其变成一个临时的命令与控制服务器。它会收集受害者的域名、用户名、操作系统版本、公网 IP 地址以及正在运行的进程列表,然后使用 RC4 和 Base64 对所有信息进行编码,最后上传到 Dropbox。

攻击者随后可以将自定义命令文件放入 Dropbox,恶意软件会下载该文件并在受感染的计算机上静默执行。

技术报告(韩语):

https://wezard4u.tistory.com/429764

新闻链接:

https://cybersecuritynews.com/north-korean-hackers-attacking-drug-companies/

今日安全资讯速递

APT事件

Advanced Persistent Threat

1. 美国、英国当局警告称,Firestarter后门恶意软件即使打上补丁也能存活

美国和英国当局发出警告,指出针对易受攻击的思科设备的后门恶意软件即使打了补丁也能保持持久性。 据网络安全和基础设施安全局称,这款名为“Firestarter”的后门恶意软件是在联邦民事行政部门机构的一次取证调查中发现的。

🔗https://www.cybersecuritydive.com/news/us-uk-authorities-firestarter-backdoor-malware-patching/818531/

2. 曹县黑客针对韩国制药公司,通过武器化 Excel 文件部署恶意软件

曹县黑客组织“Kimsuky”针对处方药公司发起了一次有针对性的攻击,使用了一个伪装巧妙的恶意软件文件,名为White Life Science ERP Specification。该攻击利用伪造的Excel文档诱使员工运行恶意代码,使攻击者能够无声地访问受害者的系统。

🔗https://cybersecuritynews.com/north-korean-hackers-attacking-drug-companies/

3. Itron 在黑客入侵内部系统后披露数据泄露

Itron公司是一家领先的智能计量和能源基础设施技术公司,该公司披露了一起网络安全事件,原因是未经授权的第三方进入了其部分内部系统。

🔗https://gbhackers.com/itron-discloses-data-breach/

4. 攻击者通过组合漏洞对 CODESYS 应用程序进行后门攻击

CODESYS Control 运行时中的多个漏洞,这是全球最广泛采用的基于软件的可编程逻辑控制器(Soft PLC)平台之一。利用这些安全漏洞,已认证的攻击者可以将合法的工业控制应用程序替换为带有后门的版本,从而将其权限提升至完全控制。

🔗https://cybersecuritynews.com/attackers-backdoor-codesys-applications/

一般威胁事件

General Threat Incidents

1. 勒索软件组织ShinyHunters 泄露Udemy、Zara和7-Eleven相关的数据

ShinyHunters泄露了与Udemy、Zara和7-Eleven相关的数据,声称暴露了Salesforce记录和基于云的系统。

🔗https://hackread.com/shinyhunters-leak-udemy-zara-7-eleven-data-breach/

2. 勒索软件组织ShinyHunters声称对ADT的入侵事件负责

ADT是一家家庭和商业安防供应商,此次事件导致550万客户的数据显示泄露。这次攻击似乎是该活跃威胁行为者正在进行的更大规模的钓鱼语音(vishing)活动的一部分。

🔗https://securityboulevard.com/2026/04/adt-breach-exposes-data-of-5-5-million-customers-shinyhunters-likely-behind-attack/

3. 美敦力在ShinyHunters声称窃取900多万条记录后披露了安全事件

美敦力确认其IT系统遭到入侵,此前黑客组织ShinyHunters声称窃取了超过900万条记录。该公司未透露安全漏洞的细节。

🔗https://securityaffairs.com/191391/cyber-crime/medtronic-discloses-security-incident-after-shinyhunters-claimed-theft-of-9m-records.html

4. UNC6692 黑客利用 Microsoft Teams 部署 SNOW 恶意软件

UNC6692黑客利用微软Teams发送虚假IT警报,以部署SNOW恶意软件、窃取凭证并入侵企业网络的高级攻击。

🔗https://hackread.com/unc6692-hackers-microsoft-teams-snow-malware/

5. Checkmarx 确认其 GitHub 仓库数据在 3 月 23 日攻击后被发布到暗网

Checkmarx披露称,其针对供应链安全事件的持续调查已发现,一个网络犯罪团伙在暗网发布了与该公司相关的数据。

🔗https://thehackernews.com/2026/04/checkmarx-confirms-github-repository.html

6. 新Vidar 恶意软件活动使用虚假 YouTube 软件下载来窃取企业凭证

名为Vidar的凭证窃取恶意软件在2026年初悄然成为针对企业员工的最活跃威胁之一。攻击者通过YouTube视频推广虚假软件下载,诱使员工在自己的设备上安装,导致广泛泄露登录凭据、浏览器数据和加密货币钱包信息。

🔗https://cybersecuritynews.com/new-vidar-malware-uses-fake-youtube-software-downloads/

7. 黑客使用假的税务局通知来部署恶意软件

一个新的网络钓鱼活动正在积极针对印度纳税人和企业,通过冒充印度税务局进行攻击。攻击者创建了极具说服力的虚假网站,看起来几乎与官方政府门户相同,使用紧急语言迫使受害者下载带有恶意软件的文件。

🔗https://cybersecuritynews.com/hackers-using-fake-income-tax-departments-notice/

漏洞事件

Vulnerability Incidents

1. Notepad++ 漏洞允许攻击者导致应用程序崩溃并泄露内存数据

在Notepad++中发现了一个安全漏洞,Notepad++是开发人员和IT专业人员中最广泛使用的开源文本编辑器之一。该漏洞CVE-2026-3008可能允许远程攻击者导致应用程序崩溃或从受影响的系统中提取敏感内存地址信息。

🔗https://cybersecuritynews.com/notepad-vulnerability-crash/

2. 关键 Gemini CLI 漏洞允许远程代码执行攻击

谷歌已修复 Gemini CLI 中的一个关键安全漏洞,该漏洞可能允许攻击者在某些自动化工作流中执行远程代码。该问题影响 npm 包 @google/gemini-cli 和 google-github-actions/run-gemini-cli GitHub Action,尤其是在无头环境(如 CI/CD 管道)中使用时。

🔗https://cybersecuritynews.com/gemini-cli-rce-vulnerability/

3. Windows 上的 Nessus 代理漏洞允许以 SYSTEM 权限执行任意代码

一个新披露的Tenable的Nessus Agent for Windows安全漏洞,可能允许攻击者以最高系统权限执行恶意代码,这引起了依赖这一广泛部署的漏洞评估平台的企业安全团队的严重担忧。

🔗https://cybersecuritynews.com/nessus-agent-vulnerability-on-windows/

4. 易于利用的“Pack2TheRoot”Linux漏洞导致根访问

PackageKit 中的竞争条件使得普通用户在安装软件包时可以提升权限。易于利用的“Pack2TheRoot”Linux 漏洞导致获得Root访问权限。

🔗https://www.securityweek.com/easily-exploitable-pack2theroot-linux-vulnerability-leads-to-root-access/

扫码关注

军哥网络安全读报

讲述普通人能听懂的安全故事

夜雨聆风

夜雨聆风