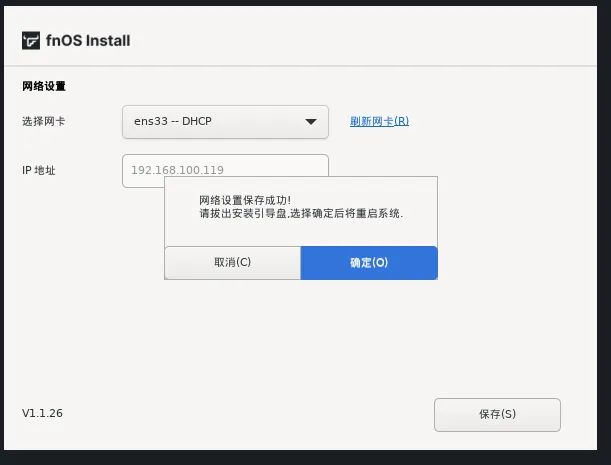

22、重启成功进入终端

设备重启成功后将自动进入终端登录页,这意味着系统已成功安装并启动!请记住所设置的 IP 地址,接下来你将通过浏览器访问此地址来设置和使用 fnOS。

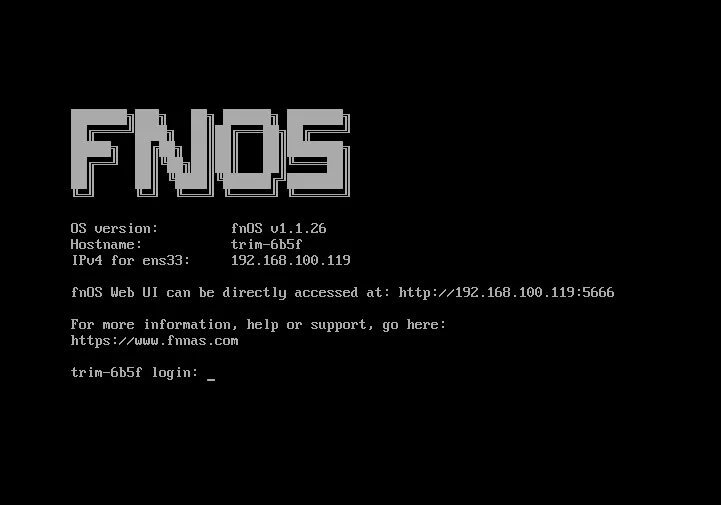

23、浏览器访问 fnOS

在电脑浏览器上访问上一步所设置的 IP 地址。首次进入 fnOS,你需要完成 2 项简单的系统初始化设置。点击 开始 NAS 之旅 进入初始化。

http://192.168.100.119:5666

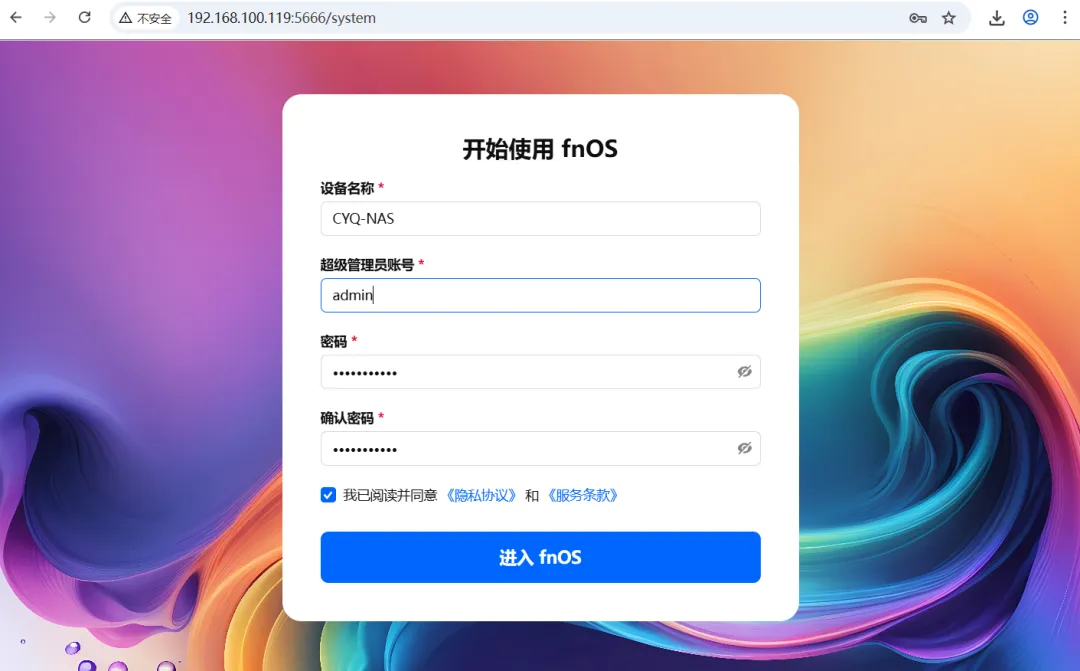

24、设置设备名称 和 设置管理员账号

设备名称支持数字、英文及短横线(-),不能以短横线开头或结尾。

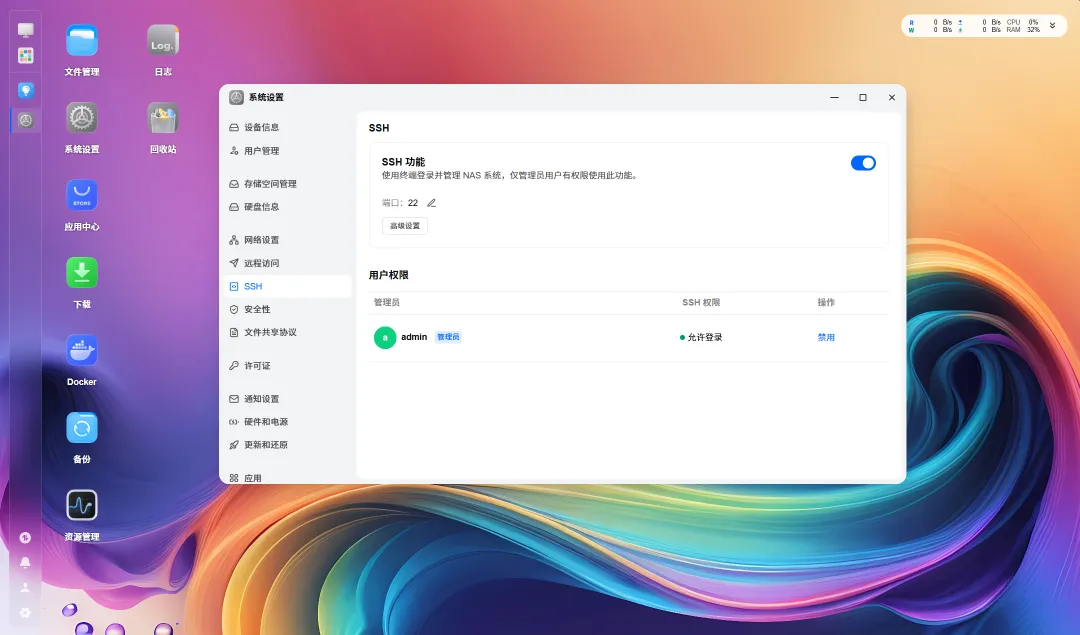

fnOS 用户分为管理员用户和普通用户,且支持创建多个管理员。首位管理员为超级管理员,相较于其他管理员的特殊性在于:创建后不能删除、只能停用,且默认开启 SSH 权限。请设置高强度的密码以提高账号安全性。

确认后,点击 进入fnOS 完成设置。

25、提示有新版本,直接更新新版本

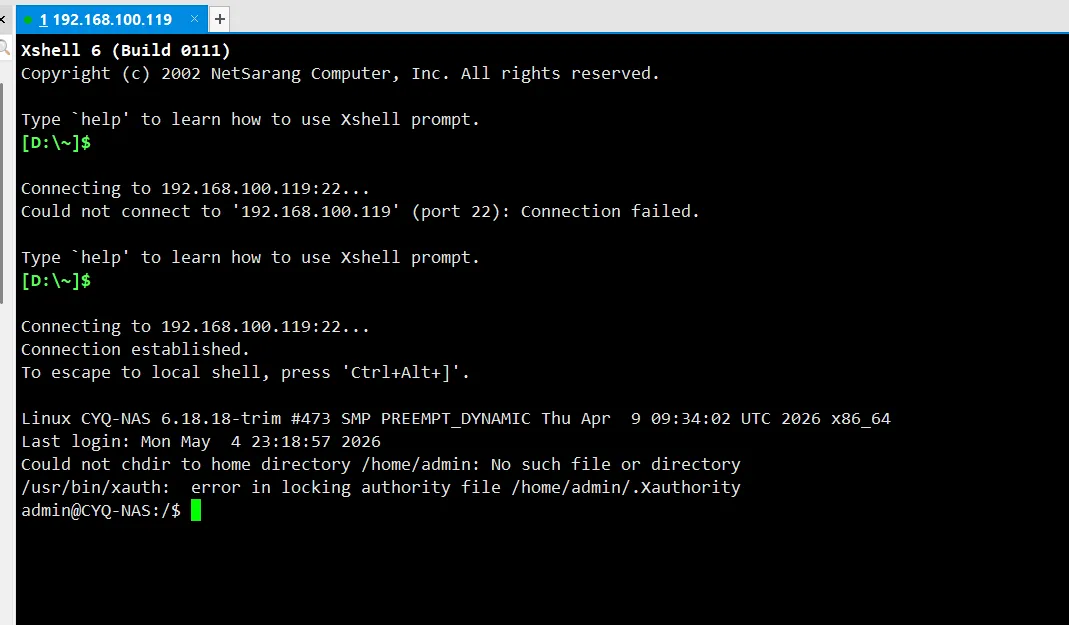

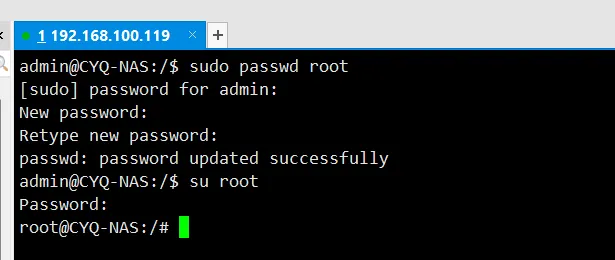

admin 账号,本质上是一个带 sudo 权限的普通管理员用户:它默认可以通过 sudo -i 切换到 root,也能执行所有需要 root 权限的命令;但它本身的密码,和 root 的密码不是强制绑定的,默认情况下 root 账号甚至可能是锁定状态;很多用户为了方便,会把 admin 和 root 设成同一个密码,这是典型的安全隐患。为什么要给 root 设置 “不一样的密码”?

1. 防止 admin 密码泄露后,直接被拿到最高权限

如果 admin 和 root 用同一个密码:一旦 admin 的密码被暴力破解、钓鱼泄露,攻击者就能直接用这个密码登录 SSH / 终端,或者通过 sudo 拿到完整的 root 权限;整个 NAS 系统(包括你的所有数据、共享文件、Docker 容器)都会被完全接管,数据被篡改、加密勒索的风险极高。

如果两个密码不一样:就算 admin 密码泄露,攻击者也无法直接切换到 root,更不能修改系统核心配置、格式化磁盘,给你留了补救的时间窗口。

2. 应对 SSH / 终端的暴力破解攻击

公网环境下,NAS 的 SSH 端口会被大量自动化脚本扫描爆破:很多人习惯把 admin 设成简单密码(比如 123456、admin123),很容易被破解,就算你开启了 SSH 登录 root,只要 root 密码是独立的强密码,攻击者拿到 admin 密码也无法登录 root 终端

更安全的做法是:SSH 禁止 root 直接登录,只允许 admin 登录,且 admin 和 root 密码完全不同,双重防护。

3. 避免 “默认密码” 的通用风险

早期部分 fnOS 版本的 root 有默认弱密码(比如fnOS@123),如果不修改,就算你没主动开启 root 登录,也可能被利用漏洞直接获取权限:独立设置一个不一样的强密码,能彻底杜绝这种默认弱密码的风险;就算你不小心开启了 root 登录,强密码也能挡住绝大多数自动化攻击。

4. 符合 Linux 系统的安全设计规范

Linux 的安全模型里,root 是唯一的超级管理员,而普通用户(比如 admin)是 “被授权的执行者”:把 root 密码和 admin 分开,相当于给系统加了一道 “二次验证”:admin 是第一道门,root 是第二道锁;日常管理用 admin+sudo 就够了,只有必要时才需要用 root 密码,减少 root 密码的暴露次数,降低泄露风险。

admin@CYQ-NAS:/$ sudo passwd root[sudo] password for admin:New password:Retype new password:passwd: password updated successfullyadmin@CYQ-NAS:/$

夜雨聆风

夜雨聆风