一、事件核心概况

1. 涉事项目

2. 投毒方式

3. 影响范围

直接影响:Python 环境下通过 PyPI 直接 pip 安装 Xinference 的个人开发者、服务器、云主机、内网机器;

间接影响:企业私有化 AI 部署、实验室模型训练环境、个人本地开发机、容器 Docker 镜像构建环境;

高危人群:未锁定版本、未换国内可信源、习惯无脑 pip 安装、服务器对外暴露端口的用户。

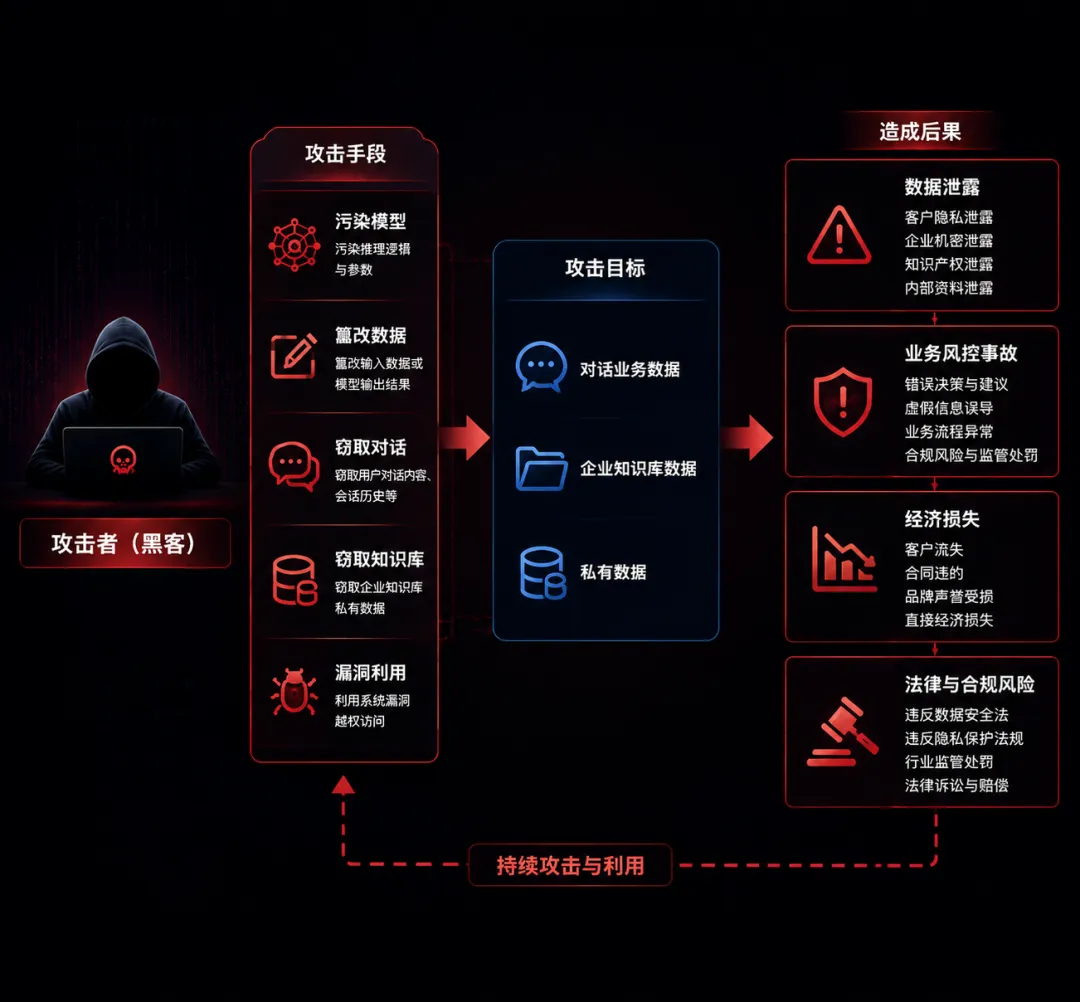

二、恶意版本危害有多大?

窃取本地敏感数据读取本机 SSH 密钥、配置文件、数据库账号密码、API 密钥、私有大模型权重路径、项目源码。

远程控制服务器植入后门实现持久化驻留,任意执行系统命令、上传下载文件、接管服务器权限。

污染模型与业务数据篡改模型推理逻辑、窃取对话业务数据、企业知识库私有数据,造成数据泄露和业务风控事故。

挖矿与资源占用植入挖矿程序,占用 GPU/CPU 算力,导致模型推理卡顿、服务器资源被耗尽。

三、为什么这次供应链投毒极易中招?

使用门槛低、受众极广Xinference 作为轻量化大模型部署神器,小白到专业运维都在用,很多人不校验源码、不核对版本。

安装习惯存在巨大漏洞绝大多数用户直接执行:

pip install xinference不指定镜像源、不校验哈希、不锁定版本,直接拉取 PyPI 源包,极易被污染包劫持。

名称高度迷惑恶意包刻意模仿官方命名,普通用户很难从包名分辨真伪,没有看官方仓库安装指引的习惯。

开发 / 生产环境混用很多企业直接在生产服务器用默认 pip 源安装,无安全基线、无软件准入审核。

四、立即自查:你有没有中招?

1. 检查是否安装恶意版本

pip show xinference2. 检查 pip 安装源

pip config list3. 排查异常进程与网络连接

4. 排查 Docker 镜像

五、紧急处置方案

1. 立即卸载可疑版本

pip uninstall -y xinference2. 仅从官方源码仓库安装

git clone https://github.com/xorbitsai/inference.gitcd inferencepip install -e .

3. 配置可信 Python 镜像源

4. 服务器安全加固

限制服务器外网端口暴露,定期排查定时任务、开机自启、陌生用户,重要机器禁止直接公网 pip 安装开源工具,企业内部建立软件白名单,禁止随意安装未知开源包。

5. 已中招机器应急处理

立刻断网隔离,防止横向扩散,备份重要数据后全盘查杀,重置所有账号密码、SSH 密钥、数据库凭证,排查日志,确认是否有数据外泄、恶意命令执行记录。

夜雨聆风

夜雨聆风