免责声明:严格禁止对任何未授权系统/网络进行扫描、攻击或入侵。禁止制作/传播恶意程序,禁止参与任何网络犯罪。如擅自将本文实验技术用于非法用途,一切法律后果及责任由行为人独立承担,与作者无关。

FireFox浏览器插件配置使用1

实验目的

了解Firefox浏览常用插件的功能和作用,掌握Hackbar的简单配置与使用。

实验环境

操作机:Kali2018-TS

(1)操作系统:Kali Linux 2018.4

(2)登录账号密码:操作系统帐号root,密码Sangfor!7890

靶机:A-SQLi-Labs

(1)操作系统:CentOS 7

(2)安装的应用软件:Apache、MySQL(MariaDB)、PHP;DVWA、SQLi-Labs、Webug3.0漏洞网站环境

(3)登录账号密码:操作系统帐号root,密码Sangfor!7890

实验原理

Web渗透测试时,经常要和浏览器地址栏内容进行交互,比如添加或修改参数、变更URL等。有些服务器的响应包含重定向、重载、参数变化,所有的这些变化的获得需要花费大量的时间去在这些变量上尝试不同的参数,借助合适的工具,可以大大缩短这一过程的繁琐程度。Hackbar是一个Firefox的插件,它的功能类似于地址栏,但是它里面的数据不受服务响应触发的重定向等其它变化的影响,这一功能在我们后面测试Web应用中十分有帮助。

实验步骤

1.启动Firefox浏览器及Hackbar插件

在操作机Kali2018-TS上启动Firefox浏览器:

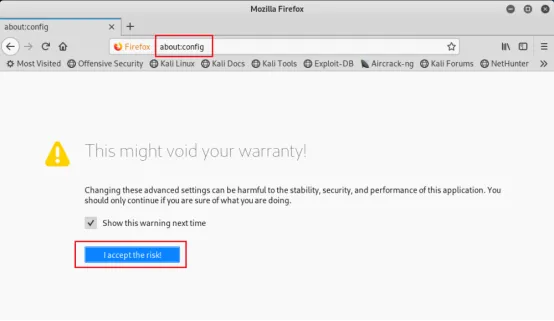

启动Firefox浏览器后,在浏览器地址栏中输入“about:config”并访问,出现如下提示:

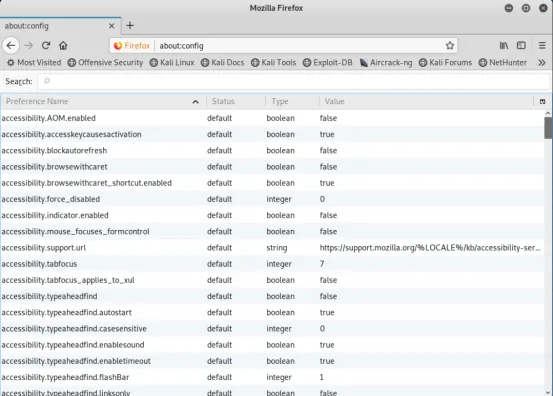

点击“I accept the risk!”(接受风险),打开Firefox参数设置界面:

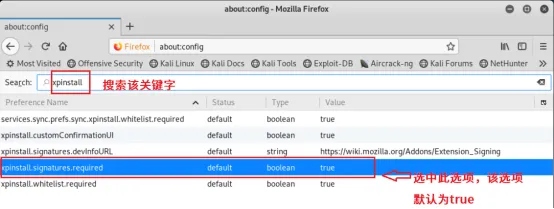

在参数搜索栏搜索关键字“xpinstall”,找到并选中“xpinstall.signatures.required”选项(该选项默认值为true):

在此选项上双击鼠标左键,将其值修改为“false”:

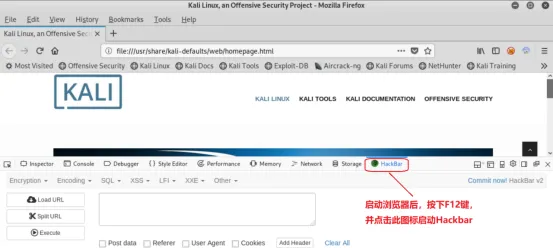

关闭并再次启动Firefox浏览器,按下F12键启动Hackbar:

2.Hackbar插件的简单使用

(1)Load和Execute功能的使用

说明:

Load功能:将浏览器地址栏中的URL加载到Hackbar的输入框。

Execute功能:执行Hackbar输入框中的URL及参数。

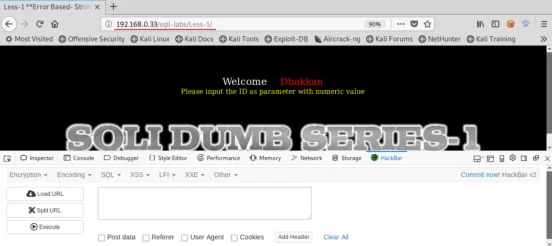

在浏览器地址栏中输入以下URL,访问靶机上的SQLi-Labs网站第1关:

http://[靶机IP]/sqli-labs/Less-1/

(注意大小写)

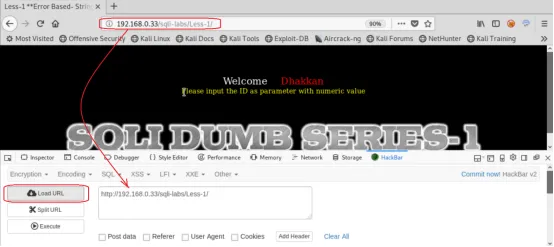

在Hackbar界面点击“Load URL”按钮,此时浏览器地址栏中的URL会被加载到Hackbar的输入框中:

在Hackbar输入框中将原URL修改为:

http://[靶机IP]/sqli-labs/Less-1/?id=1

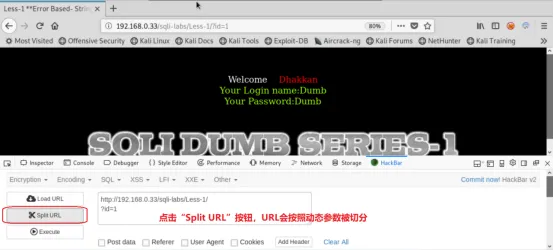

修改完成后点击“Execute”按钮,观察页面的变化:

(2)Split功能的使用

说明:

Split功能:按照URL中的动态参数将URL进行切分。

在当前状态下,直接点击“Split URL”按钮,此时输入框的URL会按动态参数被切分:

此时点击“Execute”按钮,页面显示的结果不变。

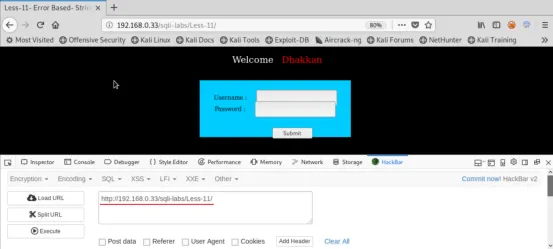

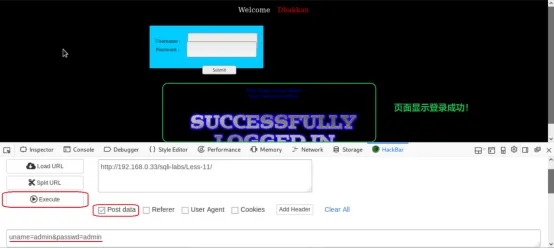

(3)Post功能的使用

在Hackbar输入框中输入以下URL,并点击“Execute”按钮,访问SQLi-Labs的第11关:

http://[靶机IP]/sqli-labs/Less-11/

在Hackbar界面钩选“Post data”,并在弹出的Post输入框中输入以下内容:

uname=admin&passwd=admin

输入完成后,点击“Execute”按钮,页面显示成功登录:

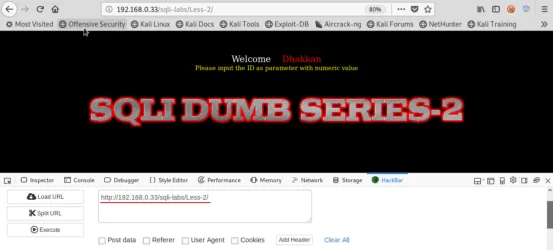

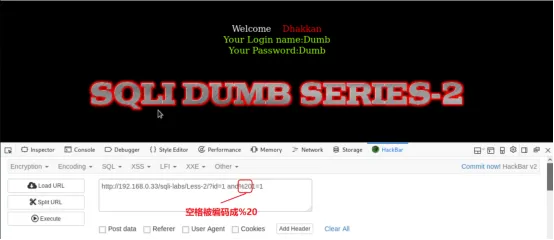

(4)编码功能的使用

取消“Post data”的钩选,在Hackbar输入框中输入以下URL,并点击“Execute”按钮,访问SQLi-Labs的Less-2:

http://[靶机IP]/sqli-labs/Less-2/

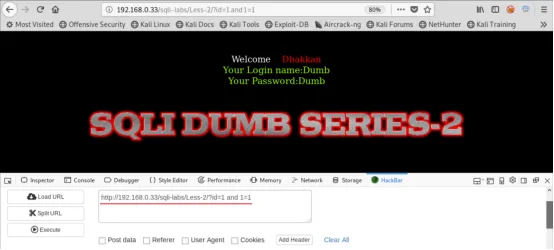

将Hackbar输入框中的URL更改为以下URL,并点击“Execute”按钮:

http://[靶机IP]/sqli-labs/Less-2/?id=1 and 1=1

在Hackbar输入框中,将当前URL中的第二个空格选中,并选择Hackbar菜单项“Encoding”->“URL Encode”:

最终,空格会被编码成“%20”。

说明:进行SQL注入时,在特定情况下可以利用编码技术绕过WAF的检查。

在此状态下点击“Execute”按钮,此时页面显示的结果不变。

实验至此结束。

实验总结

本次实验,体验了Hackbar的功能及简单配置使用。

往期精选:

夜雨聆风

夜雨聆风