免责声明:严格禁止对任何未授权系统/网络进行扫描、攻击或入侵。禁止制作/传播恶意程序,禁止参与任何网络犯罪。如擅自将本文实验技术用于非法用途,一切法律后果及责任由行为人独立承担,与作者无关。

FireFox浏览器插件配置使用2

实验目的

了解Firefox浏览常用插件的功能和作用,掌握FoxyProxy、User-Agent Switcher的简单配置与使用。

实验环境

操作机:Kali2018-TS

(1)操作系统:Kali Linux 2018.4

(2)登录账号密码:操作系统账号root,密码Sangfor!7890

靶机:A-SQLi-Labs

(1)操作系统:CentOS 7

(2)安装的应用软件:Apache、MySQL(MariaDB)、PHP;DVWA、SQLi-Labs、Webug3.0漏洞网站环境

(3)登录账号密码:操作系统账号root,密码Sangfor!7890

实验原理

FoxyProxy是一个高级的代理管理插件,能够提高firefox的内置代理的兼容性,可基于URL的参数在一个或多个代理之间进行切换;User-Agent Switcher则可用于改变HTTP头部中的User Agent,利用它可以实现隐藏(伪装)客户端浏览器信息的目的。

实验步骤

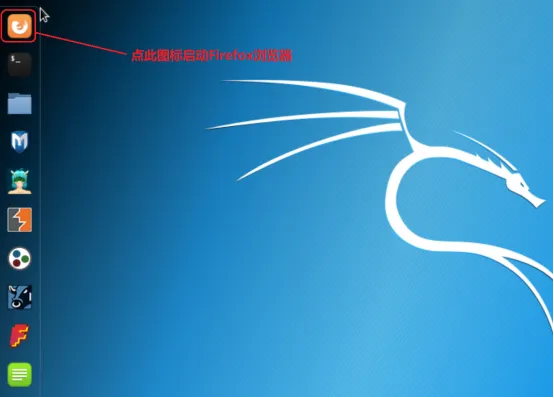

1.启动Firefox浏览器

在操作机Kali2018-TS上启动Firefox浏览器:

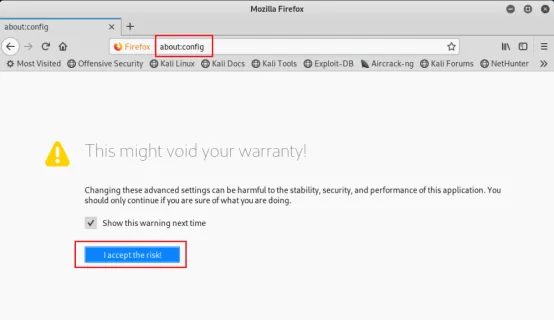

启动Firefox浏览器后,在浏览器地址栏中输入“about:config”并访问,出现如下提示:

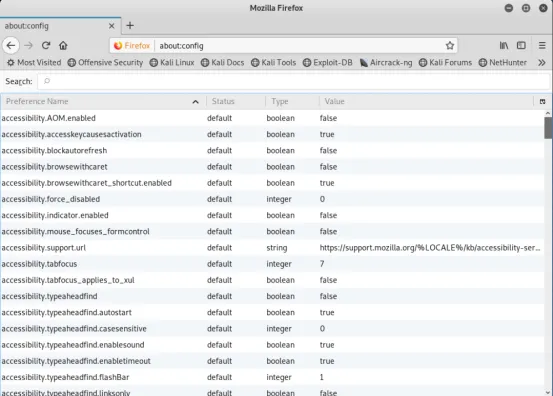

点击“I accept the risk!”(接受风险),打开Firefox参数设置界面:

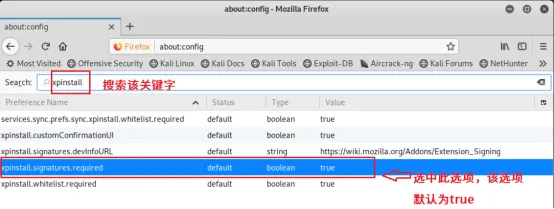

在参数搜索栏搜索关键字“xpinstall”,找到并选中“xpinstall.signatures.required”选项(该选项默认值为true):

在此选项上双击鼠标左键,将其值修改为“false”:

关闭并再次启动Firefox浏览器。

实验环境中已预安装FoxyProxy、User-Agent Switcher插件,可以在浏览器界面看到两个插件的图标:

2.启动Burpsuite并进行代理设置

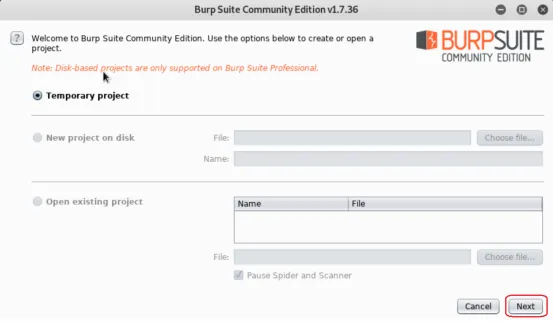

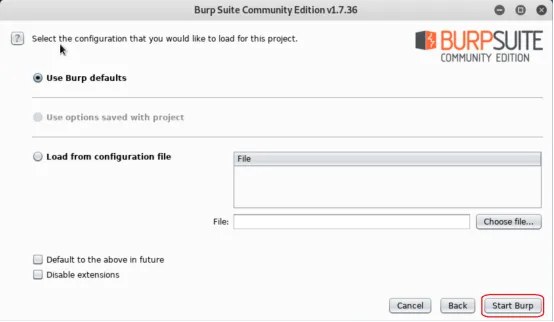

(1)启动Burpsuite

在操作机Kali2018-TS上启动Burpsuite:

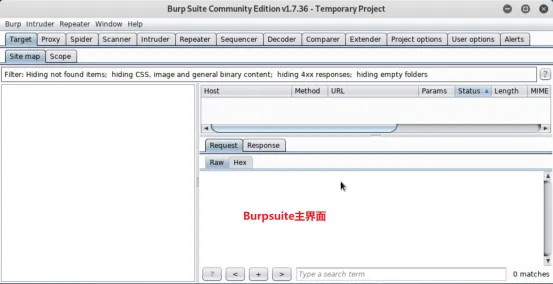

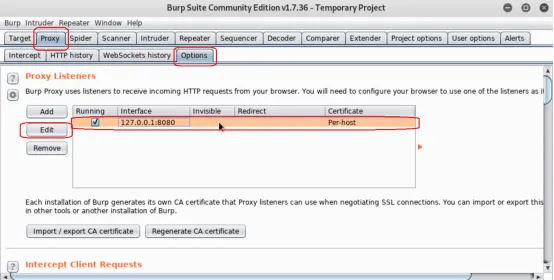

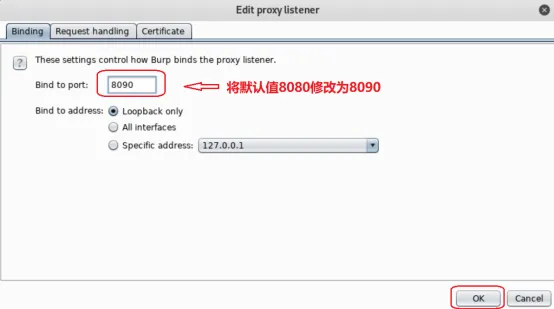

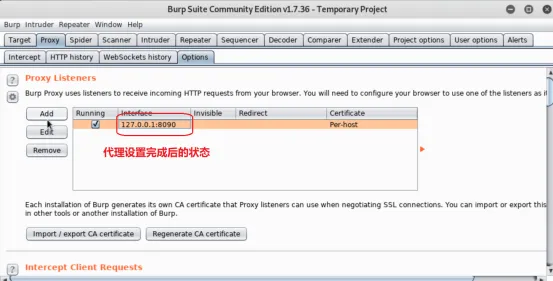

(2)设置Burpsuite的代理服务端口

在Burpsuite软件界面上选择选项卡“Proxy”->“Options”,在Proxy Listeners模块下,将Burpsuite的代理服务端口设置为8090。

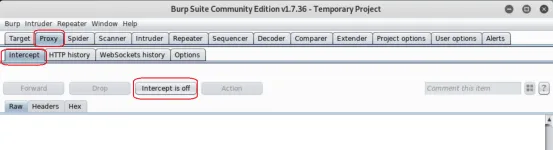

(3)暂时关闭Burpsuite的代理拦截功能

在Burpsuite软件界面上选择选项卡“Proxy”->“Intercept”,将拦截开关按钮的状态设置为“Intercept is off”。

注意:上述设置完成之后,不要关闭Burpsuite!

3.FoxyProxy插件的简单使用

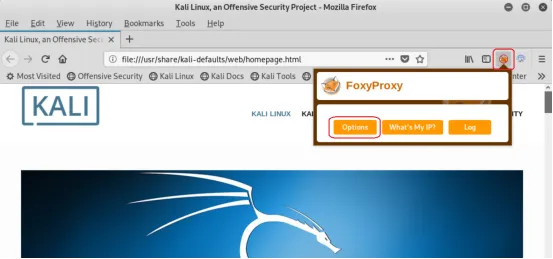

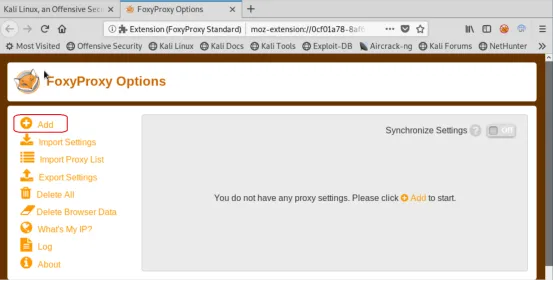

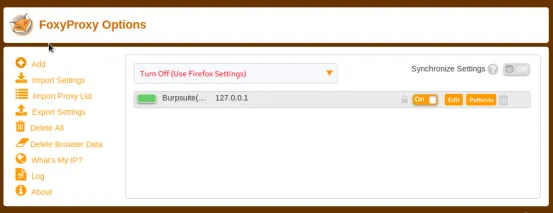

(1)点击浏览器界面上的FoxyProxy图标,在弹出的对话框中点击“Options”按钮,进入FoxyProxy Options设置界面:

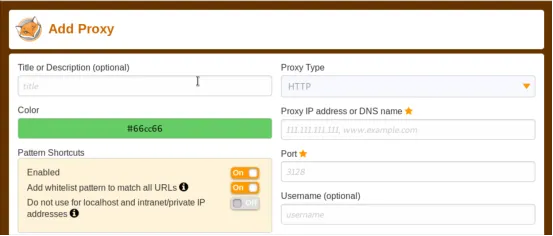

在FoxyProxy Options设置界面点击左侧按钮“Add”,进入“Add Proxy”设置界面:

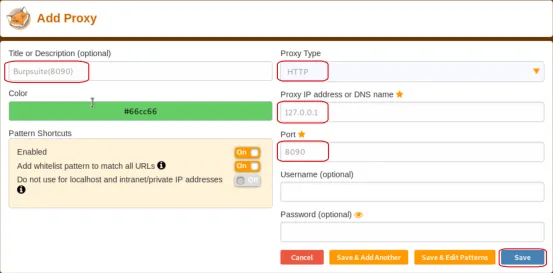

在“Add Proxy”设置界面,为Burpsuite添加一个代理:

Title or Description(optional):Burpsuite(8090)

Proxy Type:HTTP

Proxy IP address or DNS name:127.0.0.1

Port:8090

代理参数设置完成后,点击下方的“Save”按钮保存:

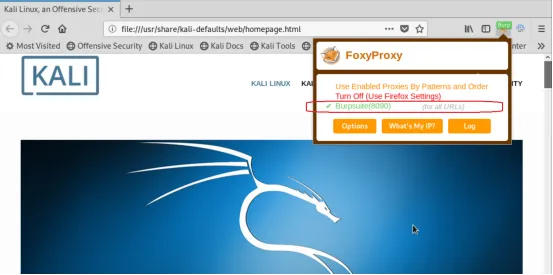

(2)点击浏览器界面上的FoxyProxy图标,将代理方式切换至“Burpsuite(8090)”:

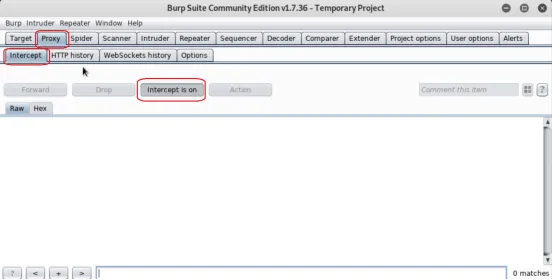

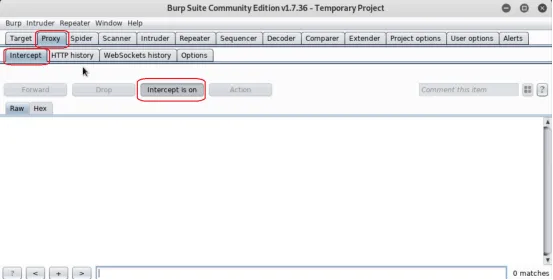

(3)开启Burpsuite的代理拦截功能

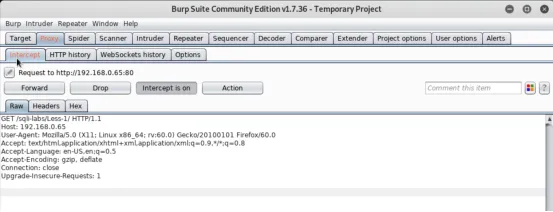

在Burpsuite软件界面上选择选项卡“Proxy”->“Intercept”,将拦截开关按钮的状态设置为“Intercept is on”。

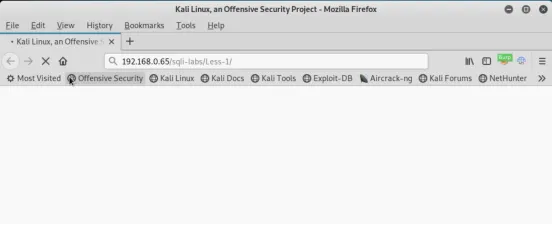

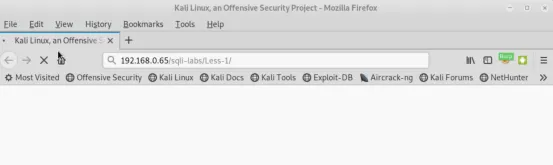

(4)在浏览器地址栏中输入以下URL,试图访问靶机上的SQLi-Labs的第1关:

http://[靶机IP]/sqli-labs/Less-1/

(注意大小写)

此时,Burpsuite拦截到了此HTTP请求包:

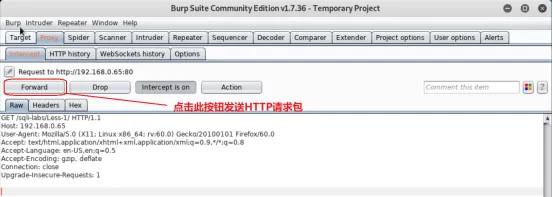

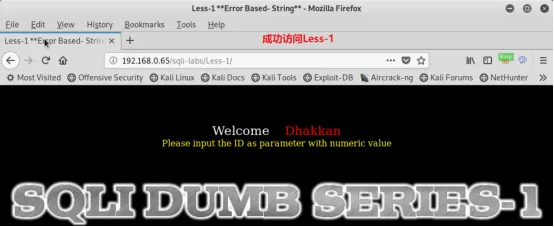

在Burpsuite界面点击“Forward”按钮,发送此HTTP请求包,此时浏览器正常访问SQLi-Labs的第1关:

4.User-Agent Switcher插件的简单使用

(1)暂时关闭Burpsuite的代理拦截功能

在Burpsuite软件界面上选择选项卡“Proxy”->“Intercept”,将拦截开关按钮的状态设置为“Intercept is off”。

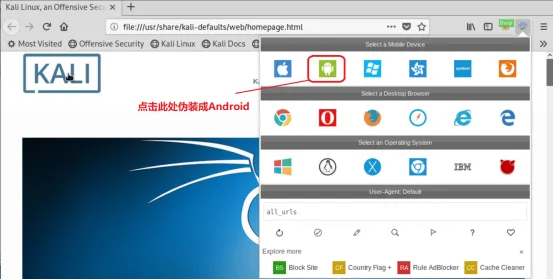

(2)重新启动Firefox浏览器,点击浏览器界面上的User-Agent Switcher图标,将主机操作系统伪装成Android:

(3)开启Burpsuite的代理拦截功能

在Burpsuite软件界面上选择选项卡“Proxy”->“Intercept”,将拦截开关按钮的状态设置为“Intercept is on”。

(4)在浏览器地址栏中输入以下URL,试图访问靶机上的SQLi-Labs的第1关:

http://[靶机IP]/sqli-labs/Less-1/

(注意大小写)

此时,Burpsuite拦截到了此HTTP请求包,此请求包的头部字段User-Agent中,显示的操作系统类型为Android:

伪装成功!

实验至此结束。

实验总结

本次实验,体验了FoxyProxy、User-Agent Switcher的功能及简单配置使用。

更多学习资料点击头像关注公众号,后台私信回复111即可领取Burpsuite工具,回复666即可领取视频学习资料,赶紧来领取吧!!!

往期精选:

夜雨聆风

夜雨聆风