【工具分享】浏览器弱口令检查插件——WPBurp

前言

这是一款基于浏览器前端的弱口令检查小工具,开发这个工具主要原因还是因为客户资产复杂性较高,在日常巡检中最重要的就是弱口令排查,但存在以下两个问题:

-

大量资产存在验证码校验:图片接口返回格式五花八门,有的是Blob二进制流,有的是Base64 Data流,还有的接口是一次性消耗型。 -

前端加密常态化:随着合规要求的提升,前端 JS 加密(如 RSA、AES、自定义算法)已成为标配。手撕加密往往伴随着大量的时间投入。 光上面两点对工作繁忙的驻场同事就十分不友好了,他们没有这么多时间和精力再去逐个研究再去写脚本去检查。为了帮助驻场同事减负,因此借助ai开发了WPBurp,并成功在项目上完成了多类站点的检查。

工具介绍

工具的核心功能包括:

-

可视化页面元素选择器 -

字典管理与批量登录尝试 -

验证码自动识别(支持 AI 和本地 OCR) -

反检测机制(随机 UA、伪造 IP 头等) 项目结构:

Browser_WPBurp/├── manifest.json # 扩展配置├── popup/ # 弹出窗口界面├── content/ # 内容脚本(元素选择、爆破逻辑)├── background/ # 后台服务(验证码识别、状态管理)├── dictionaries/ # 内置字典├── captcha_server.py # 本地 OCR 服务└── debug_captcha/ # 调试目录|

|

|

|---|---|

| 前端 |

|

| 后端

|

|

|

|

|

使用方法

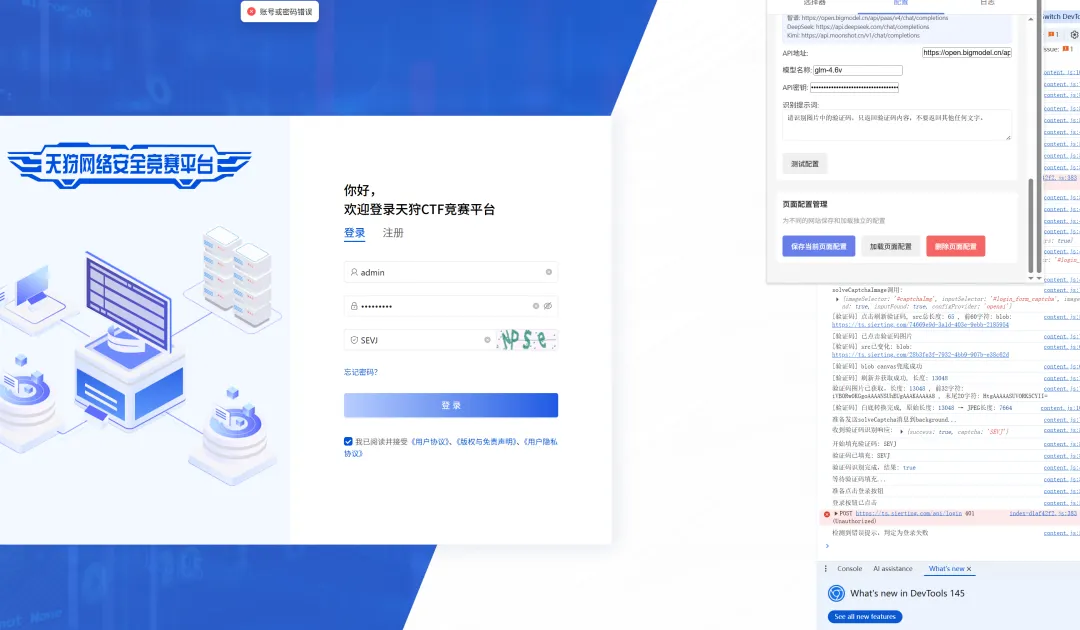

如果没有特殊需求,建议使用大模型去识别,更快更精准。

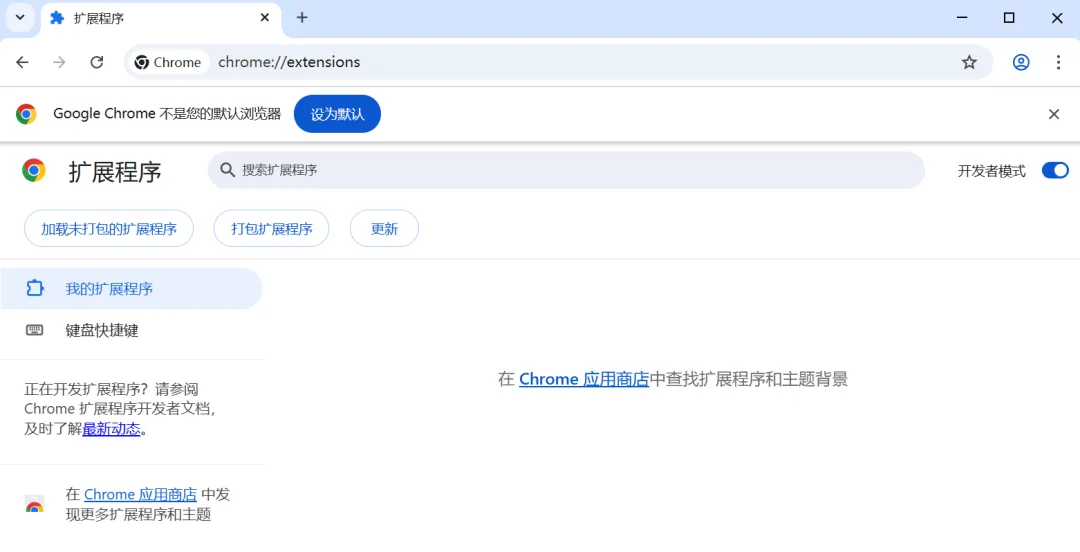

打开谷歌浏览器输入 chrome://extensions/ ,勾选开发者模式

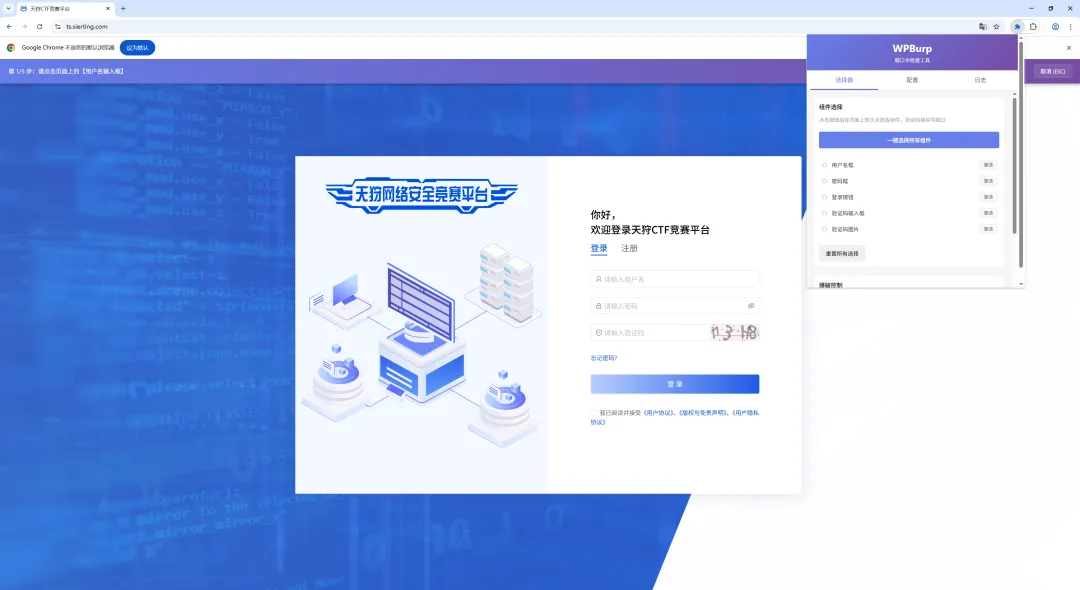

选择加载未打包的扩展程序后选择项目根目录即可 点击一键选择所有组件,按照提示依次选择

下图为选择完成后

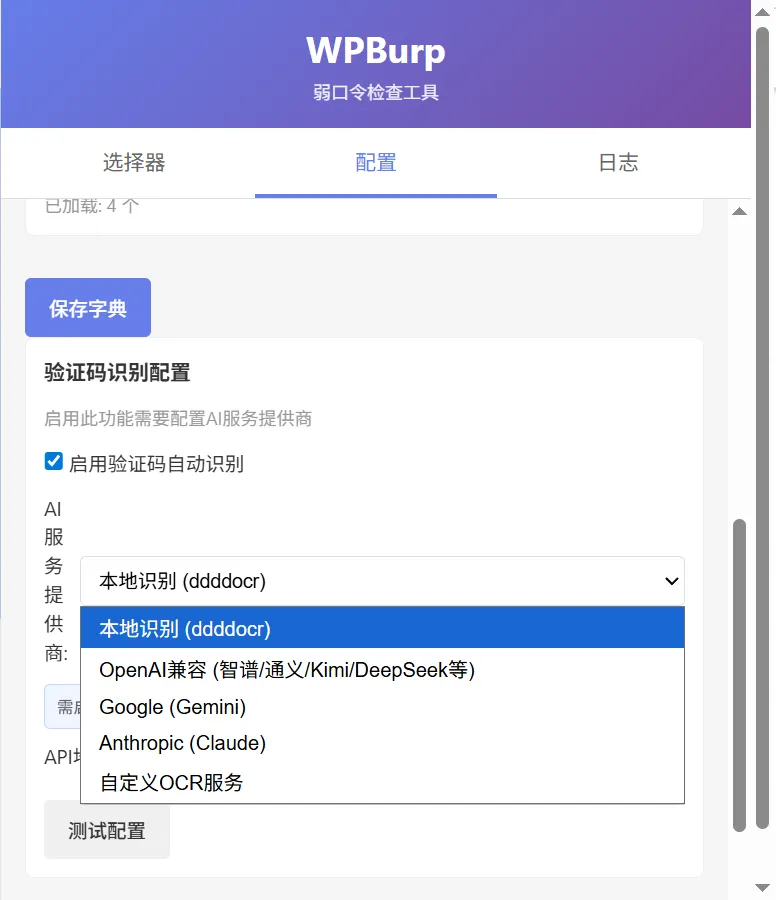

配置字典和识别配置

如果使用本地识别,则需要运行根目录下的 captcha_server.py 开启ddddocr 需要安装flask、flask_cors、ddddocr 如果使用在线模型,接口需要补全chat/completions

在使用这款插件上如果遇到有什么问题可以在公众号中反馈。

【免责声明&使用许可】

1、本工具禁止进行未授权商业用途。

2、本工具仅面向合法授权的企业安全建设行为,在使用本工具进行检测时,您应确保该行为符合当地的法律法规,并且已经取得了足够的授权。

3、如您在使用本工具的过程中存在任何非法行为,您需自行承担相应后果,我们将不承担任何法律及连带责任。

4、使用本工具前,请务必审慎阅读、充分理解各条款内容,并接受本协议所有条款。

公众号回复wpburp获取下载链接

夜雨聆风

夜雨聆风