《Claude Code源码泄露背后:一个世界顶级AI公司的产品发布管理失控》

在这个被大模型席卷的时代,如果说哪家公司的工程能力最让人倍感神秘,Anthropic 绝对榜上有名。作为全球最受追捧的AI企业之一,他们推出的旗舰级AI编程工具 Claude Code,被无数开发者视为当下大模型赋能研发的工程标杆。在人们的想象中,这套代表着硅谷最高技术水准的代码库,必然被重重防火墙、多签访问控制和极致的安全审计系统所保护。

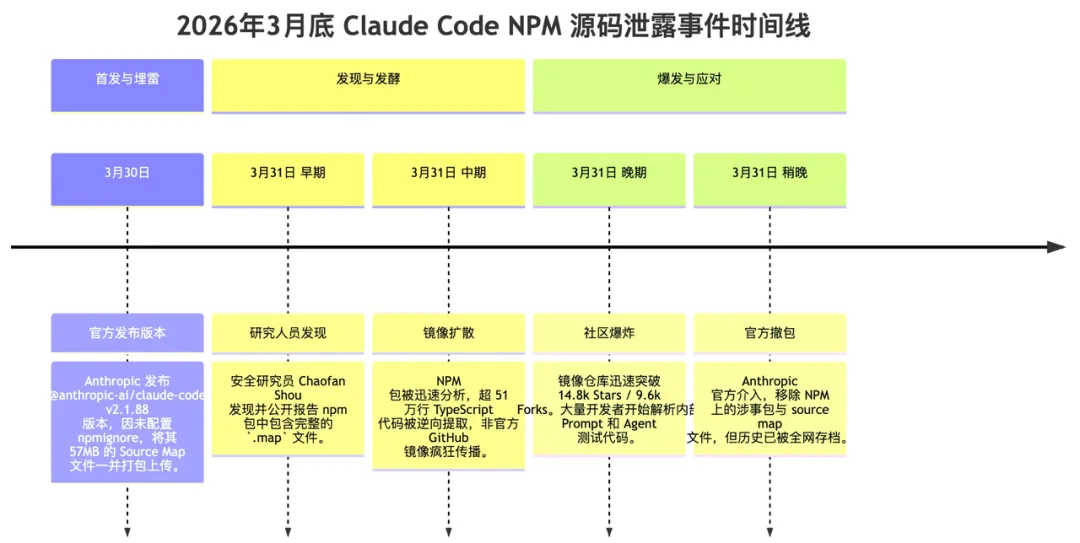

2026年3月31日,一个极具反差感的新闻引爆了全球开发者社区:没有任何黑客入侵,没有任何0day漏洞利用,只需通过一行普通的 npm pack 命令,任何人都能在大庭广众之下“拿走” Claude Code 超过50万行的核心源代码。世界顶尖AI公司最核心的产品源码,竟然就这样赤裸裸地躺在一个完全公开的第三方包管理平台里。

据安全研究员 Chaofan Shou 披露,在 NPM 注册表中官方发布的 @anthropic-ai/claude-code 包(版本号 2.1.88)内,直接附带了一个高达 57MB 的 Source Map 文件 。这个本该在生产构建中被剔除的调试文件,就像一把万能钥匙,直接向全世界敞开了 Anthropic 内部工程实现的大门。

这场震惊业界的“裸奔”事件,不仅是一场技术圈的狂欢,更是一起经典的工程管理翻车事故。它向所有的产品经理和技术负责人抛出了一个致命的问题:为什么一家估值几百亿美金的世界级AI公司,会在最基础的发版管理上失控?

要理解这次事故的荒唐程度,我们首先要弄明白什么是 Source Map。

对于非技术背景的从业者,我们可以用一个简单的类比:这就相当于一位著名作家出版了一部心血之作,印刷厂在打包发往书店打包时,不仅装进去了装订精美的印刷版图书,还顺手把作家标注了大量私密批注、角色原案废稿甚至下一部小说大纲的“手稿本”夹在了书页里一起公开售卖。

在前端和 Node.js 社区,开发者通常使用 TypeScript 编写代码,然后通过打包工具将其“压缩”和“混淆”成机器执行效率更高的 JavaScript 代码发布。由于混淆后的代码完全丧失了可读性,为了在生产环境中一旦报错能够快速追踪到对应的源码位置,打包工具会生成一个映射文件(即 .map 后缀的 Source Map)。这个文件内部包含了一个 sourcesContent 数组,用单纯的字符串 JSON 结构完整封装着所有原始、未压缩、未混淆的代码 1。按照行业常识和产品发布规范,Source Map 绝不应该出现在对外发布的生产包中。

根据开发者 Gabriel Anhaia 提取和分析,这次由于 Source Map 暴露的 TypeScript 源文件多达约 1900 个,代码行数超过 51.2 万行 。这并非简单的 UI 页面,而是包含了该 CLI 工具所有的核心生命周期逻辑:

-

产品构建框架:代码显示该工具采用了 React/Ink 框架构建强大的终端 UI 界面 。

-

核心AI编排系统:包含了 Agent 的编排方式、工具(Tools)的调用逻辑、上下文(Context)的处理策略以及多达约 40 个内置工具和近 50 个斜杠命令(Slash Commands)的具体实现 。

-

系统提示词(System Prompt):揭示了 Claude Code 权限解释器背后的完整 Prompt 工程策略,系统如何拼接提示词、如何给模型划定安全边界、如何防止路径穿越攻击等机制一览无余 。

-

未发部的代号与新特性:“Tengu”和“Capybara”等内部项目代号在代码中出现了数百次;甚至还暴露了名为 constants/betas.ts 的文件,里面列出了 Claude Code 与 API 协商的所有 Beta 功能,包括交叉思考(interleaved thinking)、1M token 的超大上下文窗口机制等 。

万幸的是,这次泄露没有涉及模型权重,官方也出面确认没有任何用户的敏感数据、Prompt 历史或密钥凭证被泄露。

互联网是没有记忆的,但互联网有镜像。尽管 Anthropic 在意识到问题后紧急移除了涉事的 NPM 包,但为时已晚。被还原的数百兆源码被迅速搬运至 GitHub。相关非官方镜像仓库的传播速度堪称病毒级,在数小时内就获得了约 14.8k 的 Stars 和 9.6k 的 Forks。

更令人咋舌的细节是,这并不是 Anthropic 第一次犯同样的错误。早在 2025 年 2 月,Claude Code 的早期测试版本就已经发生过一次近乎一模一样的暴露事故。当时 Anthropic 也是急忙移除了旧版本并删除了对应的 Source Map。然而仅仅一年多后,同样的石头再次绊倒了这头大象。

为了清晰直观地复盘事件,我们可以通过以下时间线看到这场危机的爆发速度:

作为一个产品经理或技术负责人,看八卦的心态应该适可而止。我们真正需要深究的是:这一连串灾难级低级失误的根源到底是什么?

通过逆向分析 Claude Code 的工程技术栈,结合现代软件开发的生命周期(SDLC),我们可以清晰地定位到这起安全隐患彻底属于“发布管理与流程失控”。

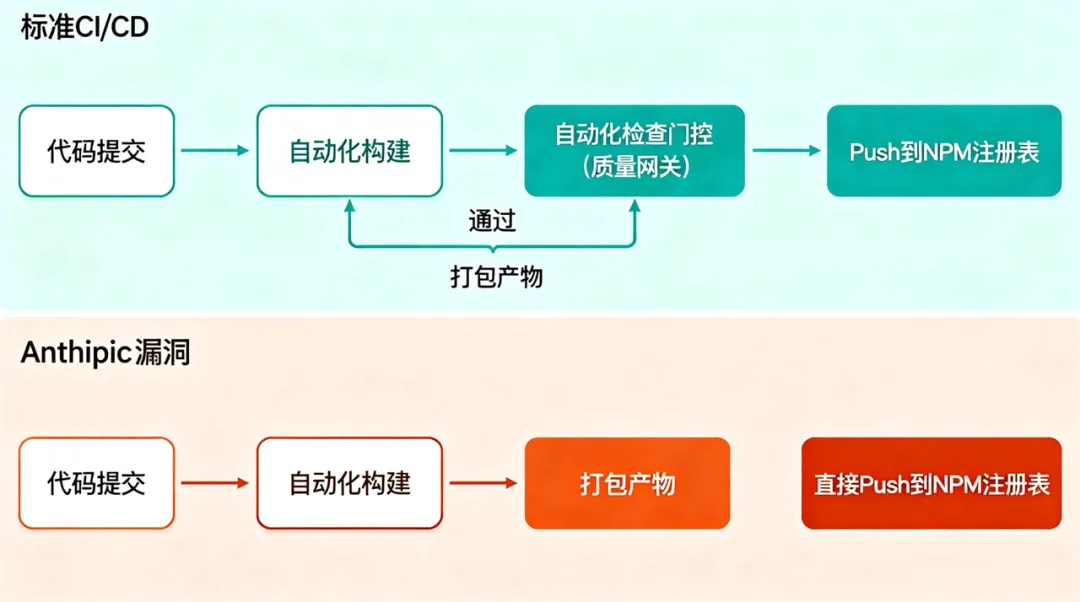

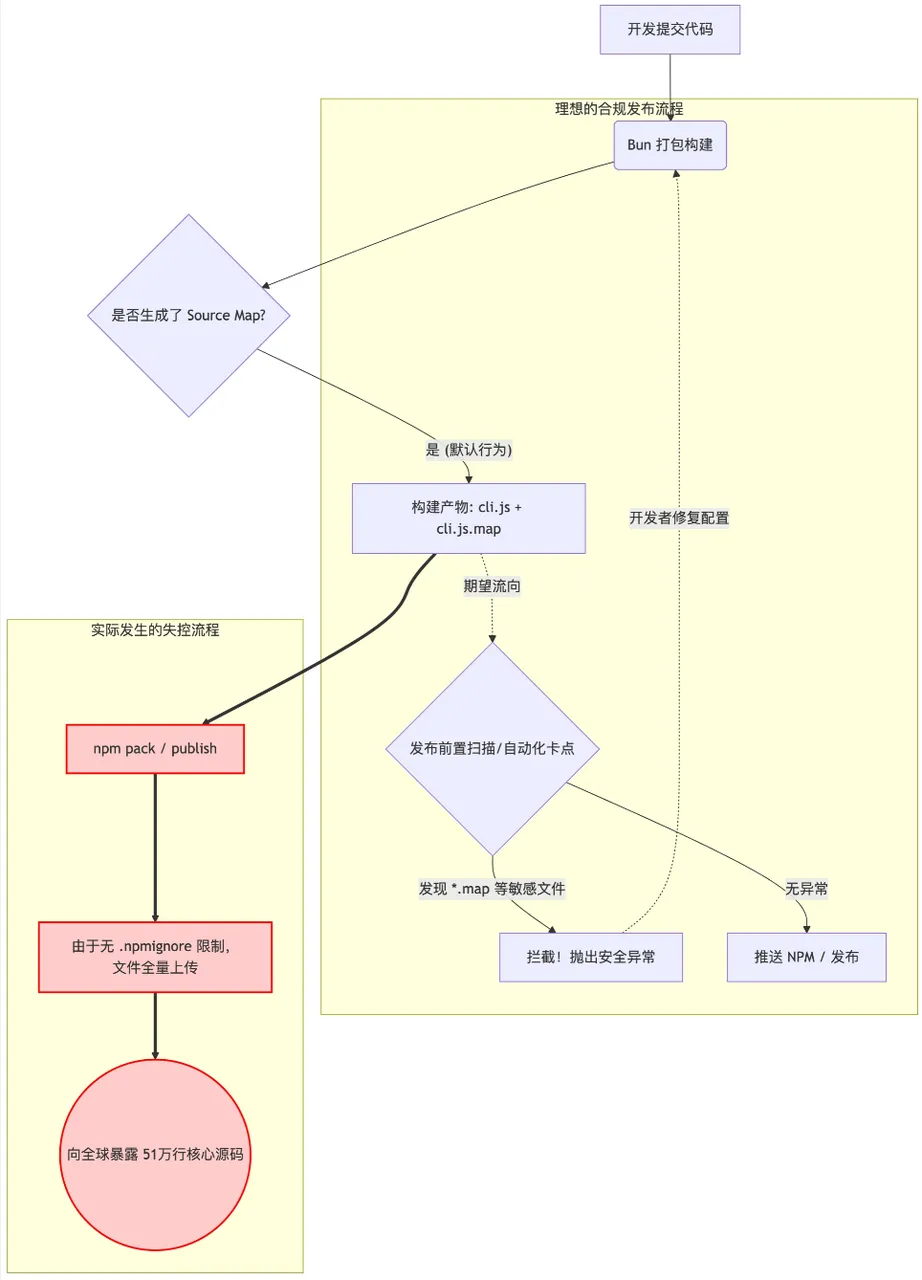

1. 发布流程缺乏自动化卡点(Quality Gates)任何一个成熟的商业产品,其持续集成/持续部署(CI/CD)流程中必然要经过多重自动化检查。在 Node 社区,引发 Source Map 泄露的原因极其普遍:打包工具(如由于 Claude Code 采用的 Bun 默认开启配置 1)会自动生成 .map 文件,而在 npm publish 环节,由于开发者未在 .npmignore 文件或是 package.json 的 files 字段中显式排除 *.map 或 *.ts,这些内部产物就会顺理成章地跟着生产包流向外部网络。

如果整个打包流程仅仅依赖工程师的“细心”来避免,惨剧是必然的。对于一个产品线,人的“人工检查”是世界上最靠不住的门控。高频的发布节奏、发布者的认知盲区、疲惫甚至是一次简单的手滑,都可以击穿缺乏自动化 Checklist 的防御。标准的做法应该是:在构建产物输出后、推送到仓库前,通过脚手架自动化扫描产物目录,一旦发现 .map 等敏感拓展名直接强制中断(Abort)发布流水线。

2. 第二次犯同样的错误,说明了什么?最让人扼腕的是 2025 年曾经发生的“历史重演”。在成熟的产研团队里,事故本身不可怕,可怕的是复盘流于形式。同一块绊脚石绊倒两次,深刻说明了当时 Anthropic 的事后复盘(Post-mortem)做的是“修文件”(Fix the file)而不是“修系统”(Fix the system)。

也许去年某个工程师紧急在当时的那个代码仓库里加上了 .npmignore,但研发中心并没有形成一套组织级别的全局策略。当新项目启动、当框架从 Webpack 切到 Bun,或者当新的分支重构时,这个“手动补丁”就丢失了。用战术上的勤奋(快速删包、补提交)掩盖战略上的懒惰(缺乏基础的安全防御系统设计),是高速成长企业极易陷入的陷阱。

3. 信息安全与工程速度的巨大张力Anthropic 显然正在经历业务狂飙。从对抗 OpenAI 推出各类新模型,到快速迭代 CLI 抢占开发者生态。在这种敏捷与“快速交付(Ship Fast)”的文化下,安全 Review 往往成了“最后一公里”被牺牲的死角。产品经理和研发为了抢占排期,往往认为只要“功能 Work”即可,而将运维和交付安全视为理所当然的黑盒,这直接酿成了极端的工程疏忽。

四、影响评估:对Anthropic到底有多大损失?

当 50 万行代码被挂在 GitHub 上成为全球极客社区赏玩的标本,我们该如何客观看待这场风波对 Anthropic 的真实杀伤力?

1. 竞争层面的真实风险:Agent Harness 的底牌被看光最直接的受益者无疑是竞争对手,尤其是像 Cursor、GitHub Copilot CLI 等直接竞品赛道的公司。虽然核心模型没丢,但大模型要如何顺畅地驱动一整个复杂系统完成编码任务,需要极强的工程编排(Orchestration)设计——也就是业界俗称的 Agent Harness。

泄露代码不仅展示了 Claude Code 的内部服务架构,还完整暴露了他们是如何设计工具系统(Tool Permission Model)、防路径穿越控制(Path Traversal Prevention)的。竞争对手甚至可以直接抄走 Anthropic 最擅长的“复杂系统提示词拼接策略”。原本需要竞品工程师花几个月时间抓包、猜测、盲测(Fuzzing)的工程方案,现在有一张超清蓝图直接铺在了他们桌面上。

2. 意外收获:未公布的新计划(KAIROS 与新模型)这次泄露变成了 Anthropic 未公布产品线的大曝光。据逆向研究员 Kuberwastaken 分析,源码中埋藏了至少四个未发布的系统。其中最受瞩目的是一个名为 KAIROS 的系统。代码显示,这是一种被编译时特性开关(Feature flag)隐藏的“Always-on(全天候)”持久化助手模式。KAIROS 能够读取每日日志、接收周期性 Prompt 以自主决定是否采取行动,并且配备了推送通知监控、Pull Request 扫描等独享工具,其甚至带有一个“15秒阻塞预算(Blocking budget)”的性能约束机制。同时,结合代码中无数次出现的“Capybara”代号,这为市场分析 Anthropic 下一代“快版/慢版”模型演进方向提供了实锤证据。

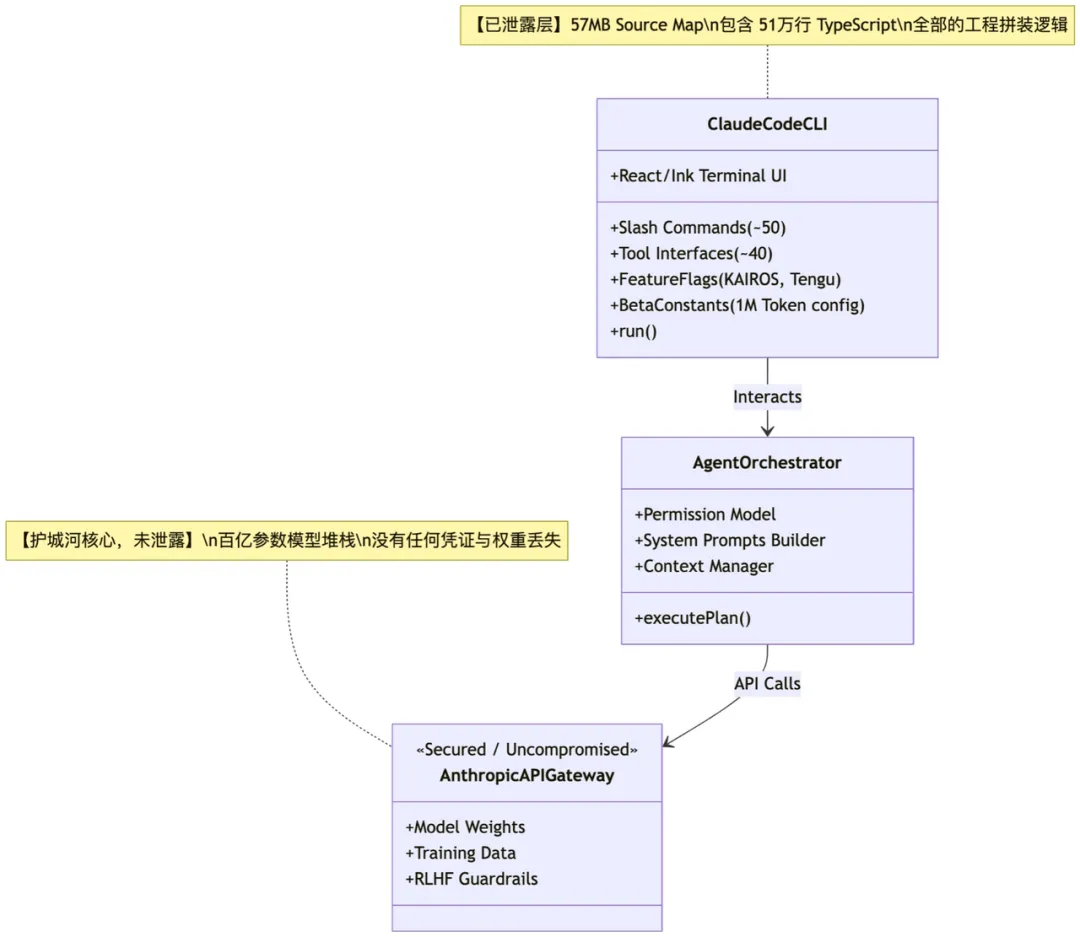

3. 护城河到底在哪?代码 vs 模型虽然场面难看,但若说这次泄露能颠覆 Anthropic,则未免言过其实。我们可以用下面的类图(Class Diagram)来看看暴露出来的究竟属于什么体系:

📌

PM需要深刻思考的一个商业命题是:产品的护城河到底由什么构成?对于 Claude Code 而言,它的惊艳效果,10% 来自于精妙的 CLI 终端界面设计和 Prompt 工程(这次被全量爆破的层),但 90% 的威慑力依然来自于大模型本身在云端的可怕推导与代码理解能力。源码泄露固然痛心,但没有大模型这一强大引擎作为底座,其他竞争者即便拿走外壳代码,也跑不出与 Claude Code 相同的智能境界。这就是核心技术资产的韧性。

五、更大的背景:Anthropic近期的“信息管理危机”

当我们把视野拉长,这其实不是一起孤立的安全事件。仅仅在几天前,知名财经媒体 Fortune 才刚刚报道过:Anthropic 不慎将包含约 3000 个内部文件的库暴露在了公网上,其中赫然包含了关于未发布模型“Mythos / Capybara”的大量草稿博文和内部 PR 讨论信息。

两周内的两次巨大信息暴露事故,并且都来源于极其基础的配置错误,使得这件事情的定性必须上升到公司治理层面。这揭示了一个当前极速狂飙的科技赛道里普遍存在的阵痛:高速成长的 AI 公司,其信息安全治理体系正在严重滞后于其业务疯狂扩张的速度。 这群由世界最顶尖的科学家、算法工程师组成的天才团队,可能在攻克下一个强化学习突破时游刃有余,但在最基本的企业级软件发布规程、权限边界划分、敏感信息审查等方面,依然处于一种“大厂规模,作坊管理”的危险状态。这是一种“脱节的生长痛”。

六、对产品人的启示:你的团队能经得起这样一次“意外”吗?

从这几天的疯狂吃瓜中冷静下来,对每一位产研工作者而言,这都是一次绝佳的反面教材。从该事件中,我们可以提炼出 3 个可立即落地的管理动作:

1. 发布 Checklist 不是可选项,而是强制的系统门控产品经理和技术 Leader 应该联合盘点当前产品的发布链路。任何依赖“发布前记得去掉某个复选框”、“记得执行前删掉某个文件”的约定俗成,最终都会因为人员更迭或是疲惫而失效。**行动动作:**必须在 CI/CD 中建立强制的自动化阻断脚本。例如前端 NPM Web 部署,必须插入一步动作:检查 dist 或最终包是否存在 .map、.test.ts、.env 等不该存在的文件;如果存在,不是发警告(Warning),而是直接将构建标红失败(Fail)。强制机器审核,消灭人工依赖。

2. 事故复盘(Post-mortem)的底线要求:改系统,不能只改文件团队面对同类失误二次爆发时应当感到耻辱。丰田生产方式(TPS)中的“五问法(5 Whys)”依然不过时。当发现 source map 传上去后,不能止步于“因为张三忘了写 npmignore”,必须追踪到:“为什么系统允许张三不写配置文件就能发版?”“为什么全局模板里没有默认包含忽略规则?”。**行动动作:**所有复盘会的最终产出物(Action Item),不能是“修改了某几行代码”,必须对应到至少一项“开发脚手架/流水线的自动化能力强化”。它是流程规划的设计问题,并不是某个开发者的个人道德问题。

3. 想清楚竞争壁垒:你的护城河到底在哪一层?这起事件对于 PM 如何规划技术资产分配极具启发。你需要清楚产品价值的支柱在哪里。如果你的核心价值仅仅在于“精妙的工程实现”(例如许多薄层的壳子 AI 包装产品),那么你的源码就是最脆弱的命根,一旦泄露,万劫不复,防逆向和混淆就必须拉满。**行动动作:**如果你的核心价值和 Anthropic 一样主要在专属业务数据和核心算法模型层(云端黑盒),工程暴露的杀伤力则处于可控范围。作为产品经理,不仅要打造产品体验,更要把产品的价值重心不断向“竞争对手就算看光源码也抄不走的数据网络/模型纵深”去迁移。

中文互联网上曾经非常流行一个叫做“草台班子”的梗,大意是说世界上看起来运转严密、光鲜亮丽的庞然大物,其背后运行的底层逻辑往往都是漏洞百出、充满妥协和由胶水勉强黏合起来的。

看着因为一个打包配置文件失误,导致 51 万行世界顶尖 AI 产品的源码和最高机密代号直接在几小时内传遍全网的荒诞剧情,这种“草台”的既视感达到了顶峰。

这让我们看到:即便是汇聚了全球最聪明大脑、估值令人仰望的最头部 AI 团队,也在用相当随性和“粗暴”的方式发着版。 这些世界级产品背后跌跌撞撞的模样,既令人哭笑不得,却又意外地令人有些释怀——因为这证明了软件工程的基本物理法则对谁依然公平。无论你使用的模型有多大参数、无论你的技术有多科幻,产品管理与安全交付的基本功,这个世界上没有任何一家公司可以天然获得豁免。

夜雨聆风

夜雨聆风