Claude Code 源码泄漏

Claude Code 源码泄漏

文 / 编辑部

上周三,程序员圈子炸了。

一个名为 Claude Code 的工具——Anthropic公司出品的AI编程助手——其源代码被意外公开了。不是黑客攻击,不是内部泄露,就是一个打包环节的失误。

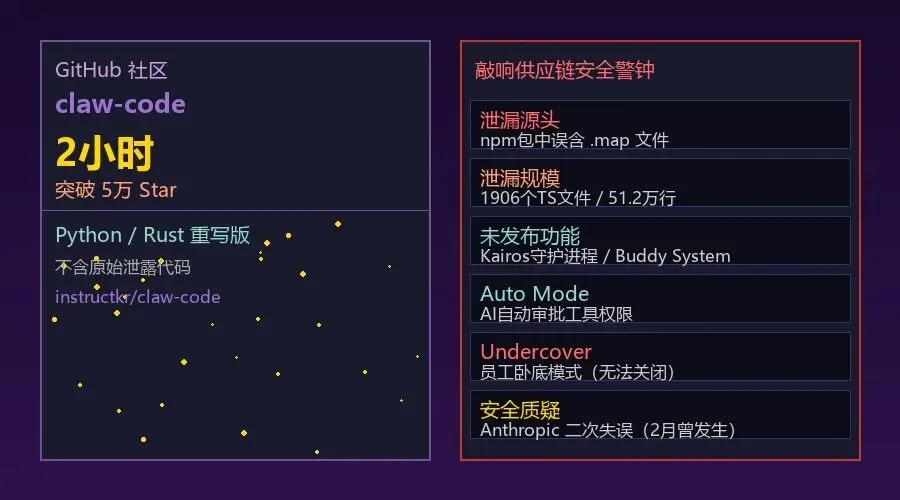

超过51.2万行TypeScript代码、1906个源文件、一整个还没发布的功能全家桶,一夜之间,任何人都可以下载阅读。

有人形容这像是”一家餐厅的后厨大门突然敞开,食材清单、秘方、连厨师长的便签都让人看了个精光”。

一个.map文件,是怎么捅破天的

事情要从Anthropic在npm上发布新版本的Claude Code说起。

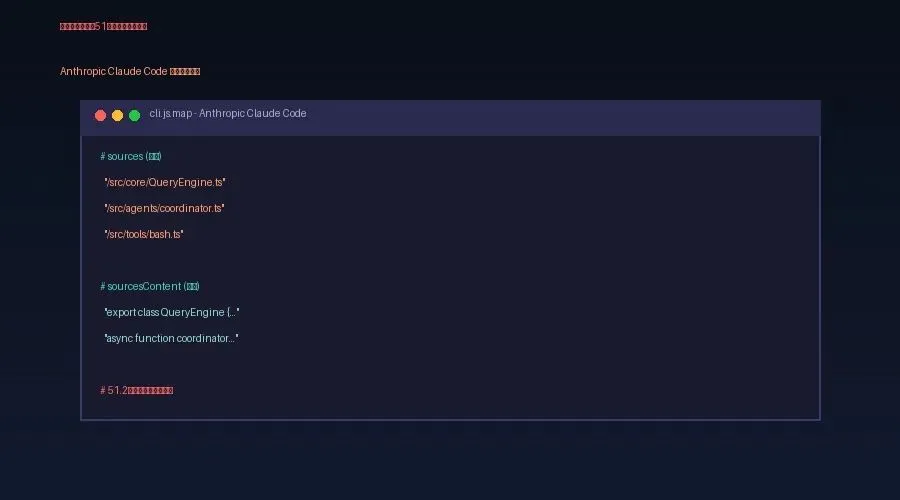

他们打包的时候,一个名叫 cli.js.map 的源映射文件被一并塞进了npm包里。这个文件本来是给开发者调试用的,里面包含了完整的源代码路径和内容。

这个文件有多大?约60MB。

怎么用?下载下来,用任何文本编辑器打开,找到 sourcesContent 字段,按顺序读就行了。

没有加密,没有权限验证,没有任何门槛。

一位安全研究员在3月31日凌晨4点发现了这件事,并在社交媒体上做了记录。从那一刻起,这个包在全球范围内被疯狂下载、存档、fork。

扒开代码,看看里面有什么

51万行代码,能看出什么?社区里很快有人给出了答案:

技术架构

Claude Code 基于 React + Ink 框架构建,运行在 Bun 运行时上。核心是一个 REPL 循环,支持自然语言输入和斜杠命令。约40多个工具模块,覆盖文件读写、Bash命令、LSP协议集成、子代理生成等。

未发布功能

代码里藏着好几个还没有上线的功能,包括:

- Kairos模式:一个具备持久生命周期的守护进程,支持后台会话和记忆整合。

- Buddy System:一个内置”电子宠物”系统,包含18个物种、稀有度、闪光变体……是的,Anthropic的工程师在工作之余做了这个。

- Coordinator Mode:允许Claude调度并行运行的从属智能体。

- Auto Mode:AI自动审批工具权限,不用每次都问你要不要执行这个操作。

- Undercover Mode:Anthropic员工在公开仓库操作时自动激活,会抹除所有AI生成痕迹——而且无法手动关闭。

最大的模块

一个名为 QueryEngine.ts 的文件独占4.6万行代码,是整个Claude Code推理逻辑、Token计数和”思维链”循环的中枢。

GitHub上,两小时五万星

事件曝光后,一位名为 @instructkr 的开发者迅速将这份代码归档,并在GitHub上发布了镜像仓库。

2小时,5万Star。史上最快。

随后,这位开发者顶着巨大的法律压力,在当天就将其重写为Python版本,并明确声明:不含原始泄露代码,仅作技术研究用途。

现在,这个项目正在用Rust进行第三次重写,目标是提供更快、更内存安全的运行时。

GitHub地址:https://github.com/instructkr/claw-code

敲响的,不只是一家公司的警钟

值得注意的是,这不是Anthropic第一次犯这种错误。

2025年2月,同类型的source map泄露就已经出现过一次。两次同类事故,让业界对Anthropic的软件供应链安全管理产生了严重质疑。

而它真正值得所有开发者警醒的地方在于:

npm包发布前,你检查过有没有误含.map文件吗?

source map文件的 sourcesContent 字段,可以包含完整的源代码。而很多团队在发布npm包时,根本不会想到去检查这一层。

这次事件,是一个低门槛的失误,也是一记响亮的供应链安全警钟——只不过,它敲在了一家估值千亿美元的AI公司身上。

最后

Anthropic已经在新版本中移除了source map文件。但代码已经被无数人存档,互联网不会遗忘。

而那个2小时5万Star的项目,还在以Rust重写的方式继续活着。

有些东西,一旦打开,就再也合不上了。

想第一时间了解科技圈大事件?

关注我们,一起追踪技术浪潮

长按识别二维码关注

夜雨聆风

夜雨聆风