Anthropic 神坛崩塌:源码裸奔、乱扣费,安全人设彻底碎了

Anthropic 神坛崩塌:源码裸奔、乱扣费,安全人设彻底碎了

今天是 2026 年 4 月 2 日,愚人节的次日。

但如果告诉我,昨天发生的一切才是真正的玩笑,我大概会信。

一向以“安全、谨慎”为信仰的 AI 巨头 Anthropic,这两天仿佛被下了降头。源码泄露、假员工钓鱼、计费 Bug 狂烧用户钱,这一套组合拳下来,不仅打蒙了开发者,也打碎了它精心构建多年的“安全人设”。

我们总以为 AI 公司是高科技殿堂,现在才发现,殿堂的墙皮也在脱落。

这场闹剧的起点,是一场比电影还荒诞的“泄露案”。

安全光环下的“裸奔”事故

前几天,一个叫 Kevin 的程序员在网上哭诉,说自己误发了 Anthropic 源码被开除了。全网都在同情他,顺便疯狂下载那份泄露的 51.2 万行代码。

结果反转来得太快就像龙卷风。这位“受害者”根本不是 Anthropic 员工,而是一个趁着火场卖自家灭火器的小老板。

但最讽刺的不是有人蹭热点,而是火是真的。

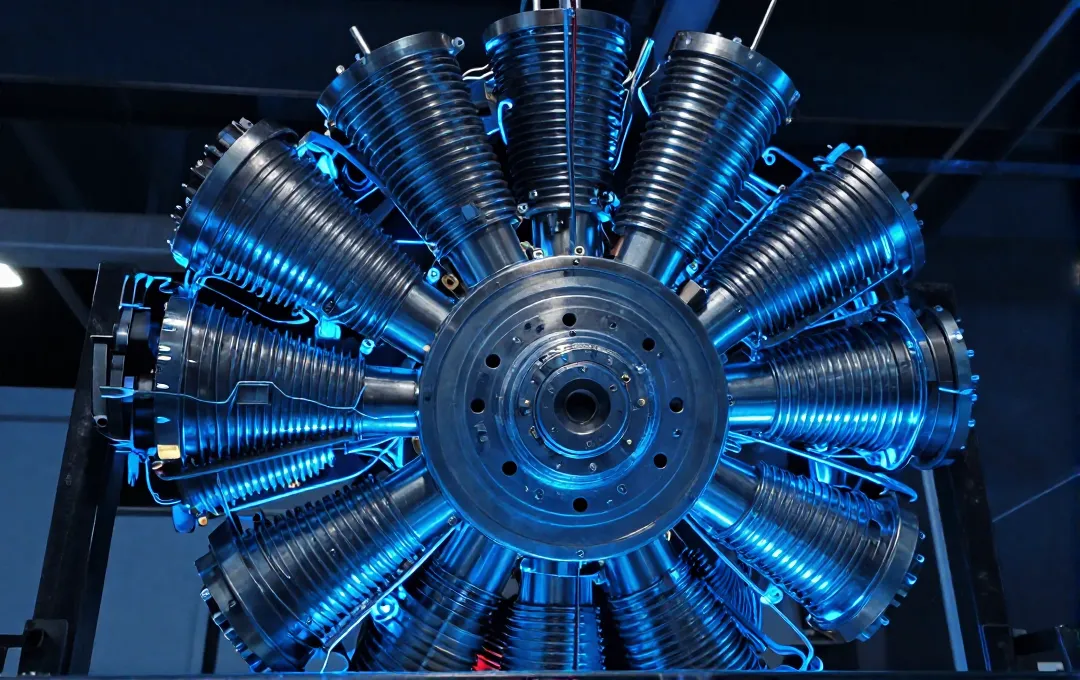

Anthropic 确实在发布 Claude Code 时,忘了剔除调试用的 .map 文件。这就好比你造了一辆坦克,结果把设计图纸贴在了车屁股上。社区专家拿到代码后直呼内行,里面不仅有全自动代理命令,甚至还有“卧底模式”和“权限绕过模式”。

对于一家靠“对齐”和“安全”吃饭的公司,这种低级工程失误简直是自杀式袭击。

如果说源码泄露是面子问题,那计费系统的问题就是里子烂了。

你的钱,正被 Bug 偷偷烧掉

就在泄露事件发酵的同时,Reddit 上炸锅了。

用户们发现,Claude Code 的扣费速度快得离谱。一句“你好”能干掉 13% 的额度,工作 11 分钟消耗 23%。最高级的 200 美元套餐,三个半小时就见底了。

起初大家以为是自已用太狠,后来有大神逆向发现,这是两个 Bug 在作祟。

缓存机制失效,导致相同请求被重复计费,成本直接膨胀 10 到 20 倍。这就好比你去加油站,油枪坏了,加一升油扣你二十升的钱,而且你还得谢谢人家。

Anthropic 的回应是“正在排查”,但用户已经用脚投票。在 AI 时代,模型能力可能不是最稀缺的,能稳定交付、不乱扣费才是。

当“最安全”的公司连账单都算不明白,我们还能相信谁的承诺?

不过,如果我们换个角度,这场泄露或许是开发者社区收到的最大“礼物”。

偷来的代码,藏着代理时代的真相

抛开道德争议,这 51.2 万行代码简直就是一本Agent 工程教科书。

以前我们猜 Anthropic 怎么做上下文工程,现在源码直接摊开给你看。他们给技能列表设了硬上限,每条描述不超过 250 字符,因为写多了也是浪费注意力。

他们把系统提示词切成两半,固定的缓存,动态的每次生成。大的工具调用结果不放上下文,直接写磁盘给路径。这些都是用真金白银换来的工程经验。

更值得关注的是,Anthropic 正式将 Computer Use 和 Channels 功能整合进 Claude Code。

这意味着 Claude 不再只是个聊天机器人,它有了“手”和“耳朵”。它能操作界面,能通过外部消息唤醒。这其实就是 Anthropic 版的 OpenClaw,代理智能体的基础设施正在成熟。

泄露的代码里甚至包含了如何处理“上下文焦虑”的熔断机制。连续失败 3 次就停止自动压缩,防止浪费 API 调用。这种对失败的精细管理,才是生产级系统的护城河。

我们看到了一家顶级公司的脆弱,也看到了他们深厚的内功。

2026 年的 AI 竞赛,已经不再是单纯比拼模型参数的大小。

当代码行数以十万计增长,当用户依赖度以分钟计增加,工程能力的严谨性将决定谁能活到最后。

Anthropic 这次摔得很疼,但或许也是必要的。它撕开了高速扩张下底层设施脆弱的真相,提醒所有玩家:别光忙着造神,先把地基打牢。

最后,我想问大家一个问题:

如果一家公司的技术最强,但经常出事故;另一家技术稍弱,但稳定可靠。作为把身家性命托付给 AI 的你,会选谁?

夜雨聆风

夜雨聆风