Claude Code源码泄露,是不是意味着其他模型就可以偷师?

Claude Code源码泄露,是不是意味着其他模型就可以偷师?

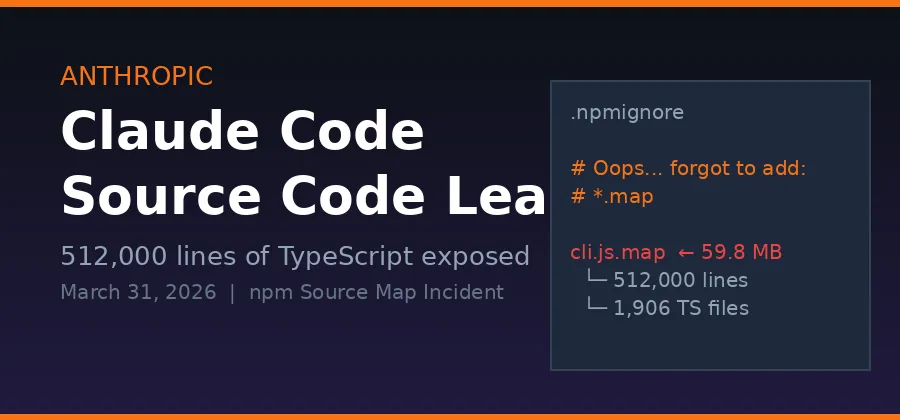

事件摘要:2026年3月31日,顶级AI公司Anthropic因一个低级配置失误,将旗下明星产品Claude Code的51.2万行TypeScript源码完整暴露在npm公开包中。这是他们在同一个坑里的第二次翻车。

一、事情是怎么发生的?

如果你听说过”史上最离谱的开源方式”,那大概率就是这件事了。

2026年3月31日,Anthropic在发布Claude Code v2.1.88版本时,忘记在.npmignore配置里排除Source Map文件。这一个疏漏,导致一个名为cli.js.map的调试文件(体积约59.8MB)随npm包一同推送到了公共仓库。

Source Map是什么?简单说,它是前端开发里的”调试解码器”——能把压缩混淆后的代码还原成原始源码,原本只该存在于开发环境中。任何人只要npm install了这个版本,写十行脚本就能把1906个TypeScript源文件、51.2万行代码原封不动还原出来。

就这样,全球开发者不费吹灰之力,拿到了Anthropic花费数年心血构建的AI Agent工程秘密。

二、事件时间线:从发现到失控

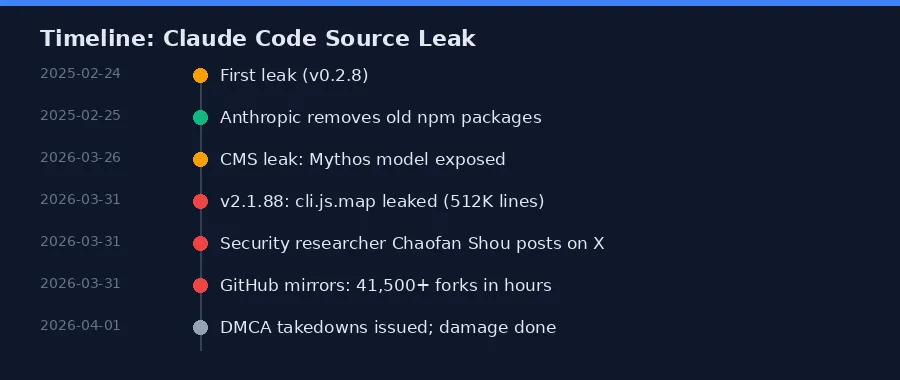

整个事件从发现到失控,只用了几个小时:

- 早上8:23

,安全研究员Chaofan Shou(@Fried_rice)在X(原Twitter)发帖披露,附上了src.zip下载链接,帖子迅速突破530万浏览; -

开发者@realsigridjin第一时间将源码备份到GitHub,仓库名 instructkr/claude-code,标注为”Research Snapshot”; - 数小时内

,GitHub上冒出十几个完整镜像仓库,其中一个仓库星标从0冲到2万+,Fork量超过41,500次; -

Anthropic随即移除Source Map文件,并对相关仓库发出DMCA下架通知——但早已为时已晚,源码被广泛缓存,根本无法彻底回收。

更讽刺的是:这已经是Anthropic第二次在同一个坑里翻车了。早在2025年2月Claude Code首发时,就曾发生过一模一样的Source Map泄露事故,当时悄悄下架修复。一年后,同样的配置漏洞,卷土重来。

三、泄露了什么?架构秘密全曝光

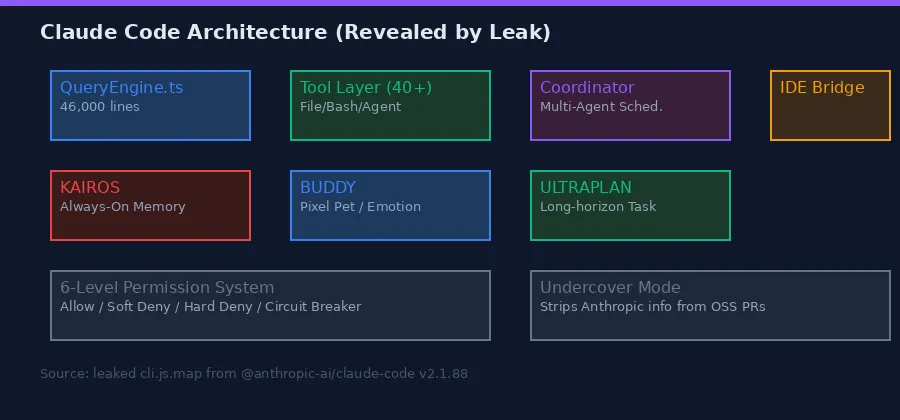

当全球开发者蜂拥扑向这份代码,发现它远比想象的丰富——不只是”工具代码”,而是一整套AI Agent平台的工程底牌。

🏗️ 核心架构

- QueryEngine.ts

:约46,000行的推理核心,负责思维链调度,是整个系统的”大脑”; - 工具层(Tool Layer)

:40余个功能模块,涵盖文件读写、Bash执行、子Agent生成; - Coordinator

:多智能体调度器,支持一个主Claude实例同时管理多个”工人Agent”并行处理复杂任务; - 六级权限验证系统

:每一次工具调用都要经过Allow / Soft Deny / Hard Deny三档分类,还有熔断机制——连续3次被拒或累计20次被拒,系统自动降级为手动确认模式。

🔮 未发布的隐藏功能

这才是真正让开发者兴奋的部分——源码里藏着一整套从未公开的产品路线图:

代号 BUDDY:一只只属于你的”赛博宠物”。根据用户ID哈希值生成独一无二的像素风小动物,孵化时实时生成名字和性格,配有精灵图动画和漂浮爱心特效。原计划4月1日至7日作为彩蛋预热,5月份先向内部员工内测——现在全世界提前知道了。

代号 KAIROS:永远在线的Claude(Always-On Claude)。突破”阅后即焚”的对话限制,能在不同会话之间保持持续记忆,把工作习惯和项目背景存在私密目录,甚至有权限主动发起任务。更浪漫的是:它会在深夜你睡着后,独自在后台”做梦”整理记忆、剔除冗余。

代号 ULTRAPLAN:为超长期、高复杂度任务设计的规划引擎。

卧底模式(Undercover Mode):向开源项目提交PR时,移除所有Anthropic相关信息,让AI伪装成人类开发者——这一设定让很多开发者感到不安。

情绪监控:底层遥测系统会专门追踪用户是否在终端里对Claude说脏话,以及连续输入continue的频率(通常意味着模型输出中断引发的烦躁),以此评估”开发者挫败感”。

神秘”水豚”模型(Capybara):代码注释中多次出现未发布模型代号”Capybara”(内部文档显示正式名为Claude Mythos),定位在Opus之上的全新一代旗舰模型。

四、这对行业意味着什么?

对Anthropic来说

这是一场双重打击。一方面,产品架构和完整的未发布功能路线图已经暴露,竞争对手等于拿到了一份免费技术蓝图;另一方面,对于一家把”AI Safety”写进公司使命的企业,连续两次在同一个工程细节上翻车,传递的信号远比技术漏洞本身更致命。

值得注意的是:这次泄露不涉及用户数据、API密钥和模型权重,泄露的只是客户端工具的源码。真正的核心竞争力——Claude模型本身的推理能力——并未受损。

对开发者来说

这是一次史上最完整的顶级AI工程公开课:

-

如何做上下文压缩和长期记忆管理? -

如何用工程手段平衡”AI自主性”与”人类控制权”? -

如何安全调度MCP协议? -

如何搭建多智能体协调系统?

这些以前带着几分机密色彩的工程实践,现在有了公开的参考样本。AI Agent赛道的研发门槛,将因此大幅降低。

一个小插曲

泄露发生后,韩国开发者Sigrid Jin用OpenAI Codex对Claude Code进行”净室重写”,发布了Python版claw-code,上线2小时便获得50,000颗星,成为GitHub历史上增长最快的仓库之一——这大概是这场风波最魔幻的后记。

五、如何避免同类事故?

对所有发布npm包的开发者,这件事是一个重要提醒:

- 检查.npmignore

,确保 *.map文件被排除; - 使用

npm pack在本地预检

,发布前亲眼确认包内容; - 在CI/CD流水线中加入Source Map过滤检查

; - 建立发布前安全审查清单

,避免人工疏漏。

结语

在AI行业越来越充斥着PPT画饼、期货发布和同质化竞争的今天,Anthropic用一种最尴尬、最不体面的方式,向外界展示了他们真正在做的东西有多前卫。

一场史诗级的公关灾难,硬生生变成了一场震动业界的”野生发布会”。

你怎么看这次泄露事件?欢迎在评论区留言讨论。

参考资料来源:爱范儿、知乎、阿里云开发者社区、36氪、博客园等

夜雨聆风

夜雨聆风