Claude Code源码泄露复盘:一个低级错误,我们复现成了人人都能动手的靶场

01. 事件回顾:一个59.8MB的文件,暴露了一切

02. 攻击者有多容易得手?

|

|

|

|

|---|---|---|

|

|

npm install @anthropic-ai/claude-code@2.1.88 |

|

|

|

cli.js.map文件 |

|

|

|

|

|

|

|

|

|

|

|

|

|

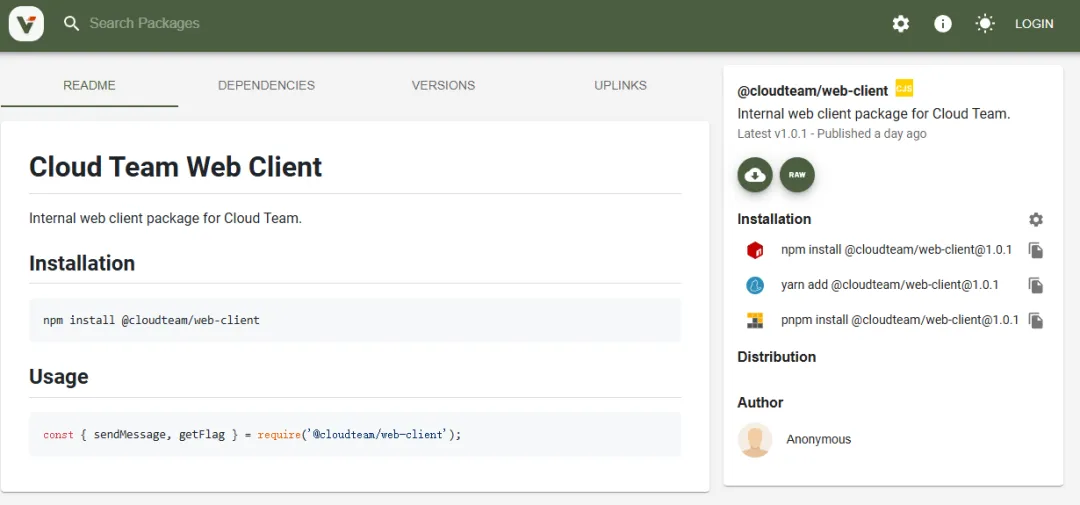

03. 我们做了什么?把这件事做成了靶场

“这个能不能做成靶场?让学员亲手操作一遍,感受一下‘低级错误’有多离谱?”

|

|

|

|---|---|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

# 1.设置仓库npm config set registry http://{靶场IP}# 2.下载有漏洞的版本npm pack @cloudteam/web-client@1.0.1tar -xzf cloudteam-web-client-1.0.1.tgz# 3.提取源码cat package/index.js.map | python3 -c "import sys,json; d=json.load(sys.stdin); print(d['sourcesContent'][0])" > source.ts# 4. 搜索 Flaggrep "CTF{" source.ts# 5. 搜索其他敏感信息grep "API_KEY\|DATABASE_URL\|JWT_SECRET" source.ts

04. 为什么要把这么“简单”的东西做成靶场?

安全不是只有“高端操作”,更多时候是“别犯低级错误”。

05. 通过这个靶场,学员能学到什么?

|

|

|

|---|---|

| NPM包结构 |

|

| .map文件风险 |

|

| 信息收集思维 |

|

| 源码还原 |

|

| 安全意识 |

|

06. 不止这一个:e攻防的供应链攻击专题

|

|

|

|

|---|---|---|

| .map源码泄露

|

|

|

| NPM依赖混淆 |

|

|

| NPM投毒 |

|

|

紧跟最新漏洞前沿,把每一个热点事件,变成人人可动手的实战环境。

07. 粉丝福利:靶场镜像免费领取

🎁 将Claude Code .map源码泄露靶场的镜像开放出来,免费提供给安全学习者和从业人员。

关注公众号,后台回复关键词:

cloude靶场

《e攻防》(https://egfang.com)是

NISP官网(https://www.nisp.org.cn)

国家信息安全水平考试NISP一级

国家信息安全水平考试NISP二级 全国运营中心

下属的靶场平台。

我们具有

《NISP认证》

工信部《人工智能应用与安全工程师》

工信部《网络安全攻防工程师》的运营资质,

同时具有如下认证的

CISP\CISP-PTE\CISP-PTS\CISP-TRE\CISP-TRS的培训资质

我们专注于培养具有实战能力的网络安全攻防人才

认证报名,扫码联系。

夜雨聆风

夜雨聆风