Claude Code源码泄露!Anthropic低级失误,和中科技安全启示

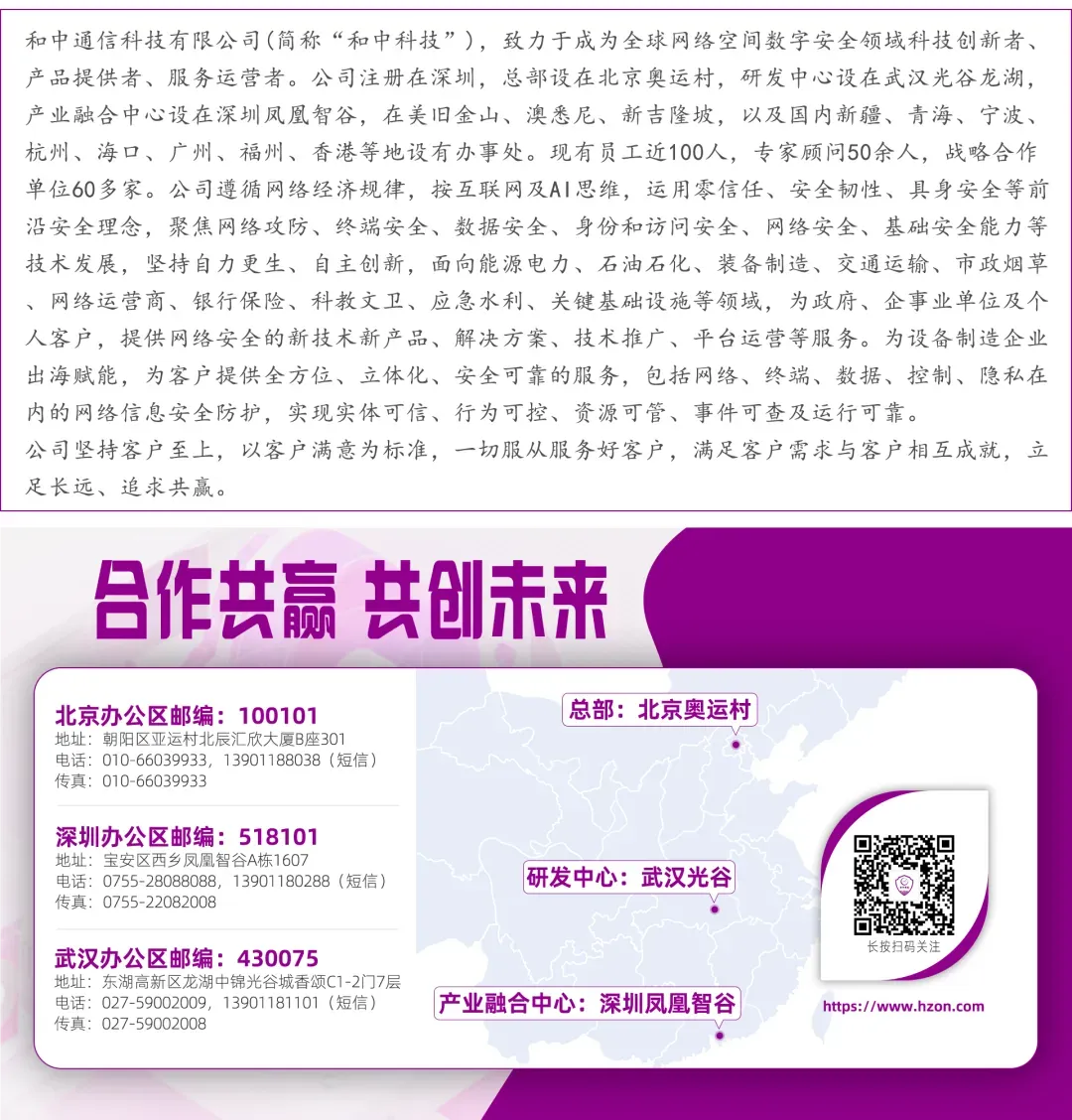

2026年4月,AI安全领域爆出重磅事件:Anthropic公司旗下核心产品Claude Code因npm发布时误打包59.8MB sourcemap调试文件,导致1906个源文件、51.2万行TypeScript核心代码全盘泄露。这起非黑客攻击、非内鬼泄密的“低级”失误,不仅让AI巨头的安全人设崩塌,更给整个行业敲响了警钟。和中科技作为网络空间数字安全守护者,秉持“科技铸就铜墙铁壁”的理念,总部设于北京奥运村,研发中心位于武汉光谷,从事件中提炼防御经验,提出从“被动泄露”到“主动免疫”的安全升维路径,为企业数字化转型保驾护航。

一、事件核心:一次“低级”失误引发的全盘暴露

这起震惊行业的泄露事件,源头并非复杂的网络攻击,而是发布工程师的基础操作失误——在将Claude Code v2.1.88版本上传至npm公共仓库时,未执行sourcemap文件剔除流程。sourcemap本是前端开发中用于将压缩代码映射回原始源码的调试工具,生产环境中必须剔除,这是前端开发的基础常识。更令人咋舌的是,此次泄露由华人安全研究员Chaofan Shou偶然发现,这并非Claude Code首次出现类似问题,暴露Anthropic发布流程存在系统性漏洞,安全管控形同虚设。

泄露的代码规模触目惊心,涵盖1906个完整源文件、51.2万行TypeScript代码,包括API调用引擎(4.6万行)、安全模块、工具定义系统等核心资产,甚至意外曝光了未发布的“KAIROS”后台守护进程、多Agent调度系统等机密产品路线图,还有终端电子宠物“Buddy”等内部测试功能,全方位展示了Anthropic的技术架构与开发习惯。

泄露事件引发的连锁反应远超预期:黑客利用泄露源码,植入Vidar等窃密木马,通过伪造GitHub仓库进行钓鱼分发,形成二次供应链攻击;竞争对手获得完整技术蓝图,核心算法与架构失去壁垒;更关键的是,AI代码助手拥有文件读写、Shell执行等高权限,客户端安全失守将直接成为攻击者渗透开发环境的跳板。而Anthropic虽紧急提交DMCA下架请求,导致GitHub上超8000个相关副本被删除,甚至误伤合法仓库,但源码已被广泛保存转发,彻底失去控制。

二、深度透视:AI巨头安全管理的“灯下黑”

Anthropic作为AI安全领域的标杆企业,此次泄露事件暴露出其DevOps流程存在三大致命缺陷。其一,发布权限失控,允许个人机器执行正式发布,缺乏强制CI/CD管控,人为失误难以避免;其二,敏感文件管控缺失,未在构建阶段设置sourcemap、密钥等敏感文件的自动扫描与阻断机制,低级失误直接导致核心资产裸奔;其三,安全审查缺位,发布前未执行npm包内容审计,未发现59.8MB异常文件,泄露发生前无任何预警。

这并非单一失误,而是安全管理体系的全面溃败,更凸显AI企业“重功能、轻安全”的普遍问题。泄露代码还揭示了Anthropic内部的技术债务,其“重功能、轻发布”的倾向明显,代码中存在大量硬编码配置、测试密钥等安全隐患,开发过程中的安全意识淡薄,而此次泄露让这些隐性问题彻底显性化,给所有AI企业敲响了警钟。

更为关键的是,Claude Code作为AI代码助手,其安全失守具有特殊警示意义。这类工具拥有开发环境的高权限访问,一旦被控制,将成为攻击者渗透企业内网的“超级跳板”;客户端安全若存在漏洞,攻击者可通过篡改AI工具,窃取代码、植入后门,影响软件供应链全链路,这也证明,即使是AI安全领域的先锋企业,也可能在最基础的安全环节栽跟头。

三、和中科技视角:从“被动泄露”到“主动免疫”的防御升维

和中科技创立于2017年,是网络空间数字安全领域的科技创新者、产品提供者、服务运营者,构建了以灵鹫峰为基础,以战鹰为先锋,神雕、金鹏为主体的全维度安全产品体系。面对AI时代的安全新挑战,结合Claude Code泄露教训,和中科技提出三大防御策略,助力企业构建“主动免疫”的安全体系。

其一,SDL左移,构建发布前的“安全防火墙”。和中科技强调将安全管控嵌入软件开发生命周期最早期,在CI/CD构建环节建立多重防线。依托自研“金鹏”可视化数字资产管理与安全运营系统,其“主动扫描+被动监听”双引擎可自动识别并阻断sourcemap、密钥等敏感文件的打包发布,通过文件白名单机制精确控制发布内容,同时关闭个人机器正式发布权限,所有版本发布需通过受保护分支+多级审批+CI/CD流水线执行,确保发布过程可审计、可追溯,从源头杜绝“低级失误”引发的安全事故。

其二,终端防护,打造AI工具的“行为保镖”。针对AI代码助手等高权限工具的安全风险,和中科技推出“神雕”内核级终端威胁监测与响应系统(EDR),构建“事前–事中–事后”全周期终端防护体系。该系统可建立AI工具的正常行为模型,实时检测异常文件操作与网络外联,拦截内存注入、DLL劫持等攻击,对终端下载的npm包进行完整性校验与恶意代码扫描,同时限制AI工具的文件访问范围与系统权限,即使工具被控制,也无法获取核心数据或执行高危操作。

其三,零信任架构,构建“泄露也安全”的纵深防御。和中科技基于“灵鹫峰”基础能力平台,为企业构建零信任防御体系,该平台融合大数据与人工智能分析技术,聚合漏洞、威胁情报等数据,为各类安全产品赋能。通过多因素认证+设备信任评估实现身份动态认证,对开发环境实施微分段隔离,核心代码与配置文件全程加密存储,结合“九凤”融合网络系统优化组网安全,即使源码泄露,攻击者也难以横向移动,将安全事件的影响范围降至最低。

四、结语:安全是底线,而非可选项

Claude Code的源码泄露事件,以惨痛教训告诉我们:再先进的AI技术,也抵不过最基础的安全管理漏洞。在AI时代,安全已从“附加功能”转变为“核心竞争力”,任何企业都不能抱有侥幸心理。和中科技呼吁业界回归安全基本面,通过SDL左移、终端防护、零信任架构的三维防御体系,构建“主动免疫”的安全能力。作为网络空间数字安全守护者,和中科技将持续以自主创新为核心,用硬核产品与专业服务,为企业数字化转型提供全方位安全保障,助力客户在AI浪潮中安全前行。

推荐阅读

源代码裸奔:从Claude Code泄露事件看数据防泄漏的生死线

AI Agent破局网络双栈访问:打通IPv4与IPv6壁垒,实现全场景智能互通

OpenClaw风险频发难防范?自研和中龙虾医生,守护资产安全一步到位!

夜雨聆风

夜雨聆风