OpenClaw 生态系统简介

个人生产力、系统管理和自主任务执行领域已经发生了根本性的架构转变。以往依赖云端软件即服务 (SaaS) 平台(其特点是数据结构孤立、应用程序编程接口 (API) 僵化)的做法,正日益受到以本地优先的智能体框架的挑战。OpenClaw 正是这种范式的成熟版本。OpenClaw 的功能类似于个人人工智能操作系统,它将独立的应用程序和图形用户界面整合到一个统一的对话式和程序化体验中。1OpenClaw 通过允许大型语言模型 (LLM) 与底层操作系统进行原生交互,实现了复杂的多步骤工作流程的自动化,从收件箱分类和复杂的日历管理到远程系统管理和持续的网络数据抓取。1

与在受限的围墙花园中运行的传统对话式聊天机器人不同,OpenClaw 的设计使其能够保持持久、连续的内存,并在无需用户明确提示的情况下执行主动的后台任务。1它开箱即用,可直接与五十多个外部服务和本地文件系统进行交互,使底层模型能够读取和写入文件、执行原始 shell 命令以及控制无头 Web 浏览器。1更重要的是,该系统架构优先考虑数据主权;上下文参数、内存嵌入和可执行技能完全驻留在用户指定的硬件上,而不是驻留在集中式的企业服务器上。1这种本地优先的方法从根本上降低了传统上与处理高度敏感的个人、财务和企业遥测数据相关的隐私风险。1

本报告旨在对 OpenClaw 生态系统进行全面的技术分析。报告详细阐述了其基础路由架构,探讨了严格的安装流程和安全的部署拓扑结构,细致地描述了多通道消息阵列的配置,并剖析了 Lobster 工作流运行时的确定性执行能力。此外,报告还综合分析了高级操作用例,以确定 OpenClaw 能够为企业和个人用户提供前所未有的实用价值的最佳应用领域。

核心系统架构和网络拓扑

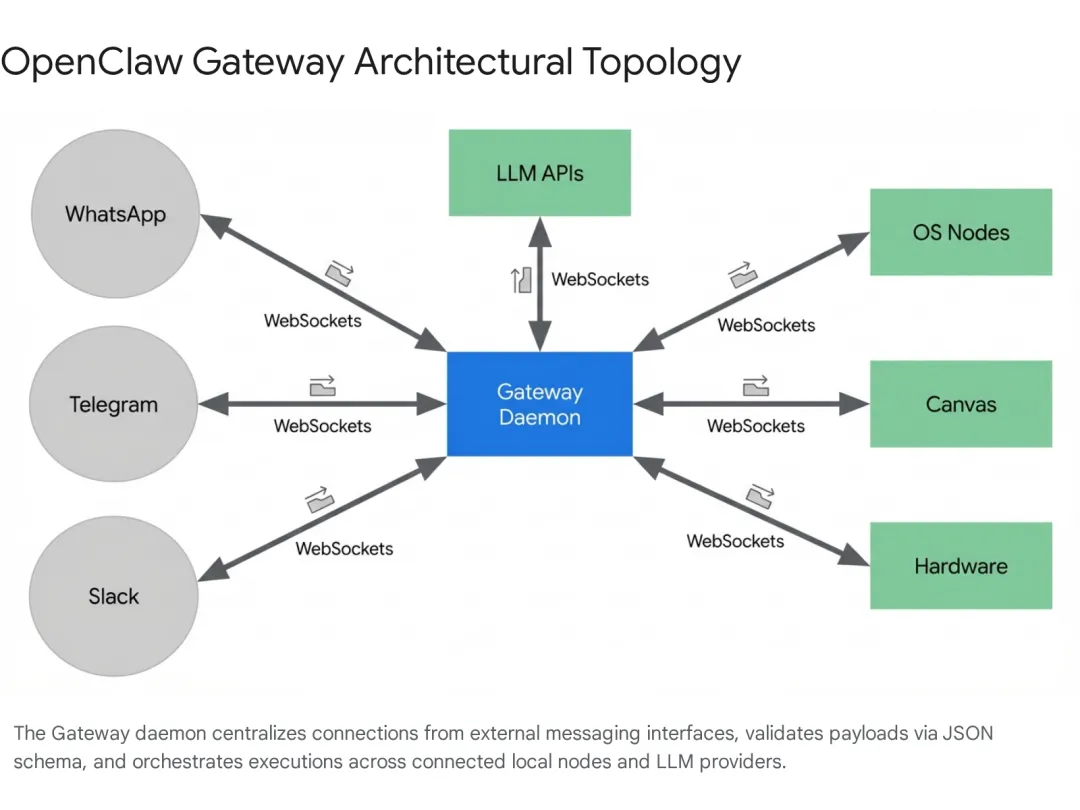

要在生产环境或高度安全的个人环境中有效部署 OpenClaw,管理员必须对其底层控制平面和数据路由机制有深入的了解。OpenClaw 并非以单一的程序化方式运行;相反,它采用高度分布式、事件驱动的架构,以主路由守护进程为核心。4

网关守护进程控制平面

OpenClaw 网络架构的核心是一个长期运行的进程,称为网关守护进程。4该网关充当所有连接的消息传递表面、工具执行和外部 API 调用的中央路由器、状态管理器和控制平面。5默认情况下,网关绑定到特定的本地主机接口(具体来说是 127.0.0.1:18789),并管理强类型的 WebSocket 应用程序编程接口。4为了确保协议完整性,网关在处理所有入站网络帧之前,会根据严格的 JSON 模式对其进行验证。4

网关全权负责建立和维护服务提供商连接。4例如,如果通过底层 Baileys 库启用 WhatsApp 集成,或者通过 grammY 框架启用 Telegram 集成,则 Gateway 将作为打开和维持这些持久会话的唯一位置。4它协调整个请求和响应生命周期,向连接的客户端(如代理、聊天、状态、健康状况、心跳和 cron)发出服务器推送事件。4此外,网关还为专用接口主机提供服务。它提供了一个 canvas 主机 (/__openclaw__/canvas/),支持代理可编辑的 HTML、CSS 和 JavaScript 界面,以及一个 A2UI 主机 (/__openclaw__/a2ui/),两者都使用默认的 18789 端口。4

节点、客户端连接和硬件功能

该生态系统不仅限于标准控制平面客户端,例如命令行界面 (CLI) 和专用 macOS 应用程序。4该架构积极支持被指定为“节点”的硬件级实体。4这些节点可以包含物理 iOS、Android 或 macOS 设备,以及无头服务器基础设施。4节点通过标准 WebSocket 连接到中央网关,但它们必须使用 role: node 指定显式声明其操作参数。4

连接成功并通过加密认证后,节点会将特定的硬件功能和本地命令暴露给中央网关。4这些高级命令包括直接硬件访问参数,例如 canvas.*、camera.*、screen.record 和 location.get。4这种先进的基于设备的配对机制允许中央智能代理同时跨多个物理设备运行。例如,代理可以利用已配对的移动智能手机节点的实时摄像头画面,同时在已配对的无头Linux服务器节点上执行Python数据处理脚本。4

状态持久性、去重和幂等性

通过强制执行幂等性,系统在运行可靠性方面进行了大量的设计。4那些本质上会在环境中产生永久性副作用的方法,特别是消息发送指令和代理执行命令,严格要求使用幂等键。4网关会主动维护一个专门用于这些键的短期重复数据删除缓存。4如果发生网络中断(移动节点切换基站或远程 VPN 连接丢包时极有可能发生这种情况),客户端应用程序可以安全自动地重试其请求,而无需担心代理执行两次 shell 工具或发送重复通信。4

此外,连接生命周期要求严格遵守协议。任何 WebSocket 连接的第一个帧必须是格式正确的连接帧;否则,网关将立即对套接字执行硬关闭操作,以防止注入错误格式的数据。4由于系统事件在连接中断后不会重放,因此客户端应用程序必须在架构上进行设计,以便在重新建立成功的握手后立即刷新其内部状态(包括存在性和健康状况)。4

模块化存储库结构和生态系统组件

OpenClaw 的开发和部署是通过托管在 GitHub 上的高度模块化存储库结构进行管理的,从而确保各个组件可以进行版本控制、审计和独立维护。6

主要的 openclaw 存储库包含核心 Gateway 守护程序、CLI 工具和总体框架文档。6关键治理文件,包括用于明确可信操作员控制面的 SECURITY.md 和规定严格拉取请求范围和审查规模策略的 VISION.md,定义了项目的运营标准。7为确保部署完整性,会维护 appcast.xml 等工件以跟踪 beta 版本。7

围绕这个核心存储库的是一些专门的卫星项目,它们扩展了框架的功能。6clawhub 存储库作为官方技能目录,管理第三方集成的部署管道和架构。6该技能库充当网络上所有 Python 和 TypeScript 技能的综合性、版本控制存档。6对于确定性自动化,Lobster 存储库提供了原生工作流 shell 和类型化宏引擎。6

高级网络和有状态会话通过 acpx 存储库进行管理,该存储库提供了一个无头 CLI 客户端,用于与代理客户端协议 (ACP) 进行交互。6此外,对于优先考虑可复现构建和声明式配置管理的系统管理员,nix-openclaw 存储库提供了专门的 Nix 打包。6最后,社区开发了先进的多智能体编排框架,例如 Oh-My-OpenClaw (OhMyClaw),它将经过实战检验的 OmO (Oh-My-OpenCode) 智能体模式移植到生态系统中,在复杂的任务数组中强制执行结构化规划、分层执行和强制性验证协议。3

基础设施需求和部署拓扑

OpenClaw 支持各种部署拓扑结构,从消费级笔记本电脑上的快速本地测试环境到专为高可用性企业用途设计的强化型远程虚拟专用服务器 (VPS) 配置,均可轻松扩展。9

标准本地部署和 CLI 初始化

对于在运行 macOS、Windows 或 Linux 的标准消费级硬件上的基本部署,安装框架严重依赖于通过 Node.js 实现的 V8 JavaScript 引擎。2严格要求是 Node.js 版本 22 或更高版本;旧版本缺少必要的异步功能,将无法执行二进制文件。10

最快的部署途径是使用自动化安装脚本。在基于 UNIX 的环境中,执行 curl -fsSL https://openclaw.ai/install.sh | bash 即可获取并编译必要的组件。10对于 Windows 环境,管理员执行等效的 PowerShell 命令:iwr -useb https://openclaw.ai/install.ps1 | iex。10或者,从源代码编译或集成到现有 Node 生态系统的开发人员可以直接使用 Node 包管理器,通过 npm install -g openclaw@latest,或者更喜欢使用 pnpm 进行源代码构建。7

成功安装全局二进制文件后,初始化持久系统需要通过 openclaw onboard --install-daemon 运行引导式引导向导。10这一关键步骤将网关注册为后台系统服务,通过绑定到 macOS 上的 launchd 或 Linux 发行版上的 systemd,确保网关在系统启动时自动重启。4

云集成和 DigitalOcean 架构

对于希望部署框架但又不想管理裸机 Linux 系统的用户,DigitalOcean 等平台通过其应用平台提供专门的一键式应用程序部署服务。13这些精心策划的部署会自动处理关键的安全最佳实践,而这些实践在手动设置中可能会被忽略。13

DigitalOcean 架构会自动生成并注入必要的 OpenClaw 网关令牌,以确保与实例的所有通信从一开始就经过加密认证。13此外,该部署通过默认防火墙规则强化底层 droplet,严格限制 OpenClaw 端口的速率,从而降低拒绝服务 (DoS) 攻击和未经授权的流量干扰的风险。13执行环境也仅限于非 root 用户权限,满足基础安全合规标准。13

高级专业基础设施:VPS、Docker 和容器优化

为了最大限度地发挥 OpenClaw 作为自主、始终在线的数字孪生体的操作效用,将该框架部署在远程虚拟专用服务器 (VPS) 上是行业标准。9在个人笔记本电脑上本地运行智能代理会导致机器进入睡眠状态或失去网络连接时立即停机。14专用 VPS 可确保 24/7 全天候不间断地执行 cron 作业、持续进行系统监控,并可在所有连接的通讯渠道上实现即时可用性。9

一个强大的专业配置通常包括一个 Linux VPS,至少配备 2 个虚拟 CPU 和 8 GB 内存。9为了确保代理能够与人工操作员无缝互动,管理员经常使用数字 eSIM 提供商为代理配置专用蜂窝身份,使代理能够绕过 VoIP 防火墙并执行自然电话呼叫或短信验证。9

在此环境中部署 OpenClaw 需要严格的 Docker 容器化。然而,这种容器化方法对内存分配提出了非常具体的架构限制。由于 OpenClaw 使用 Playwright 框架和无头 Chromium 实例进行复杂的网页抓取和浏览器自动化,Docker 默认的 64MB 共享内存限制远远不够。9在默认约束下运行会导致内部 Chromium 引擎在渲染复杂的文档对象模型 (DOM) 时静默崩溃或行为异常。9要解决此致命错误,Docker 配置必须显式挂载 /dev/shm 分区并声明最小 shm_size: '2gb' 参数。9此外,为了使 Chromium 的内部沙箱机制能够在隔离的容器化环境中正常运行,Docker 运行命令必须包含 SYS_ADMIN 功能,并将安全选项配置为 seccomp:unconfined。9

用于本地人工智能工程的硬件加速器

虽然云端推理模型功能强大,但部署本地推理模型的高级用户需要专用硬件才能达到可接受的令牌生成速度。15开发能够进行推理、生成嵌入代码和执行繁重工作流的人工智能代理需要大量的显存分配。15

对于构建专用本地 AI 基础设施的用户而言,硬件选择至关重要。15以下是基于社区工程标准,对本地 OpenClaw 部署推荐硬件层级进行的结构化分析。15:

性能等级 | 硬件推荐 | 主要用例和功能 |

高性能工作站 | MSI Gaming RTX 5090(32GB 显存) | 非常适合运行大型参数局部模型(700亿以上)、庞大的上下文窗口和并发代理工作流,而不会出现瓶颈。 |

中等性能设备 | 技嘉 AORUS RTX 5080(16GB 显存) | 非常适合中等规模的量化模型(14B-32B)、快速代码生成和标准本地自动化任务。 |

紧凑型高效节点 | 苹果 Mac Mini(M 系列芯片) | 高效适用于统一内存架构,可与编码和自动化环境无缝运行 OpenClaw,且功耗低。 |

云GPU租赁 | A6000 或 A5000 虚拟实例 | 非常适合临时扩展、批量处理大量数据,或者没有物理空间放置高端台式机硬件的用户。 |

本地推理引擎:使用 Ollama 实现零信任编排

虽然 OpenClaw 原生支持与专有的、基于云的 LLM 提供商(例如 Anthropic 的 Claude API 或 OpenAI 的 GPT-4 架构)集成,但将高度敏感的个人或企业数据(例如财务记录、私人电子邮件或专有源代码)路由到第三方服务器会带来固有的隐私和合规风险。1为了实现真正的零信任数据主权模型(遥测数据永远不会离开物理硬件),OpenClaw 与 Ollama 深度集成,从而能够无缝编排本地托管的量化大型语言模型。17

这两个系统之间的集成协议非常精简。如果主机上安装了 Ollama 运行时环境,执行命令 `ollama launch openclaw` 即可自动连接这两个环境。19Ollama 处理整个初始化流程:如果 OpenClaw 二进制文件不存在,它会提示用户通过 npm 安装它们;它会显示有关授予 AI 本地工具访问权限的风险的强制性安全通知;并将选定的本地模型设置为 Gateway 守护程序的主要推理引擎。19

系统管理员可以通过使用 --config 标志进一步细化此连接,而无需启动终端用户界面 (TUI),或者通过 ollama launch openclaw --model kimi-k2.5:cloud 显式地指定特定模型。19如果 Gateway 进程已在运行,它会检测到 Ollama 信号并自动重新启动以绑定新的本地模型。19

利用本地模型实现可靠的自主执行需要仔细选择模型。16并非所有开放权重模型都具备将 JSON 有效载荷准确格式化以供工具执行所需的训练。社区强烈推荐使用专门针对编码和函数调用进行微调的模型,例如 Qwen3-coder、GLM-4、GPT-4o-ss-20B 以及规模更大的 GPT-4o-ss-120B 变体。16如果管理员注意到 OpenClaw 代理不断出现工具名称错误或无法正确执行文件系统命令,这表明模型在工具调用方面出现故障;立即补救措施是将活动的 LLM 替换为针对结构化输出优化的 LLM。20

完全本地化运行可保证完全的隐私和安全,确保敏感数据免受外部 API 日志记录的影响,同时彻底消除与大容量 AI 自动化相关的经常性订阅和使用成本。16

配置管理和环境状态

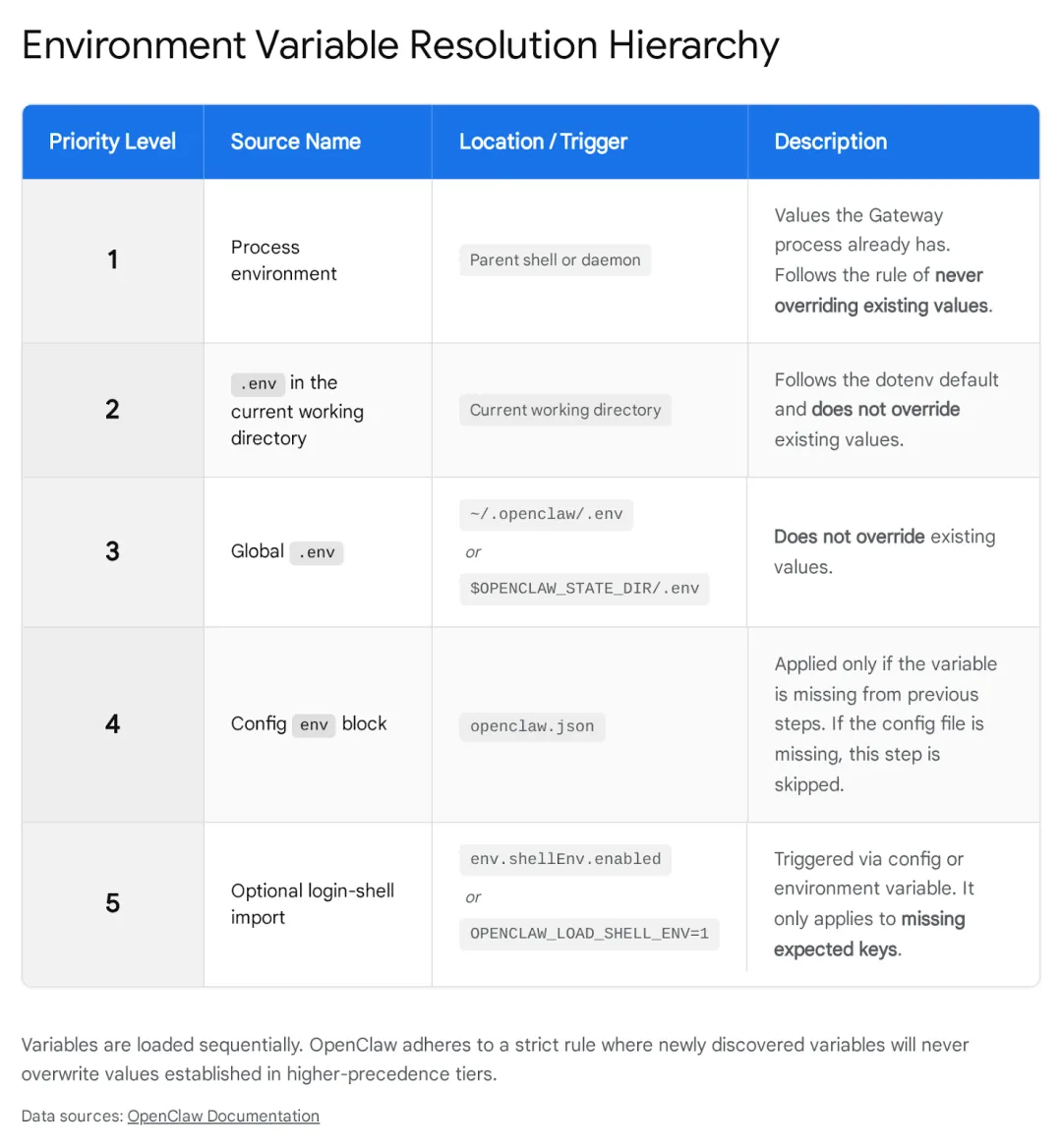

OpenClaw 采用复杂的级联式配置解析机制。这确保了其在各种操作系统环境中(从简单的本地脚本到复杂的 Docker 集群)都能实现最大的灵活性,同时严格遵循非破坏性覆盖策略,从而保护核心设置。

变量的层级优先性

系统会按照非常特定的顺序解析配置指令。21OpenClaw 遵循永不覆盖现有值的基本规则;优先级更高的变量始终优先,后续层级只会填充缺失的键。21

配置文件(openclaw.json)允许使用 ${VAR_NAME} 格式直接在 JSON 语法中进行动态变量替换。21然而,如果管理不当,这种架构特性会引入严重的安全漏洞。在早期版本中,当使用 ${VAR} 语法处理敏感参数(例如 apiKey 字段)时,网关会在运行时将该变量解析为明文,并将解析后的暴露值主动写入位于 ~/.openclaw/agents/main/agent/models.json 的辅助缓存文件中。22为了减轻磁盘上的凭据泄露风险,管理员必须对任何支持秘密引用的字段使用 SecretRef 对象(例如,{"source": "env", "provider": "default", "id": "VAR"})。21这些对象仅在易失性内存层激活时才根据进程环境变量动态解析,从而防止它们被序列化到磁盘。21

除了凭证之外,OpenClaw 还依赖于与路径相关的基本变量来决定其内部数据结构。10

环境变量 | 系统目的和解决方案逻辑 |

开放爪之家 | 替换核心系统主目录,用于所有内部路径路由。它优先于 $HOME 或 USERPROFILE,并指定代理、会话和凭据文件夹的生成位置。 |

开放爪州/地区 | 显式覆盖 ~/.openclaw 的默认状态目录路径,对容器化卷挂载很有用。 |

OPENCLAW_CONFIG_PATH | 覆盖默认配置文件位置,从而能够针对不同的操作场景动态加载专门的 JSON 文件。 |

开放爪_日志级别 | 覆盖全局日志记录参数(例如,强制执行调试或跟踪),其优先级绝对高于任何 UI 或配置文件定义的日志记录级别。 |

此外,该系统会将不同的上下文标记注入到任何生成的子进程中,以保持运行感知。21诸如 OPENCLAW_SHELL=exec 之类的标记表示通过内部 shell 工具执行的命令,而 OPENCLAW_SHELL=acp 标记后端进程的生成,而 OPENCLAW_SHELL=tui-local 标记从终端用户界面触发的手动干预。21系统美学也可以通过环境标志强制执行;将 OPENCLAW_THEME 导出为浅色或深色会覆盖自动调色板选择,而 COLORFGBG 提供背景颜色提示,确保无论使用何种终端模拟器,TUI 都能清晰呈现。21

应对配置漂移和实现弹性自动化

OpenClaw 长期部署中一个已知的运行挑战是配置漂移现象。9Gateway 应用程序在系统启动时会不时地修改 openclaw.json 文件,有时甚至会重写该文件。在服务器意外重启、断电或容器快速重置期间,这种重写过程可能会彻底清除自定义用户设置,包括完全擦除已配置的 WhatsApp 允许列表、高级工具权限或手动路由规则。9

为了构建能够应对意外状态变化的弹性基础设施,管理员必须部署自动化的“配置保护”机制。9这涉及到创建一个辅助 shell 脚本,利用 cron 守护进程主动监控 openclaw.json 文件的完整性。9

为了实现弹性运行流程,系统需要验证关键设置(例如代理到用户的绑定和通道路由标志)。9如果文件通过验证,则会将其复制并保存为安全的“黄金”备份。9监视脚本每分钟扫描一次活动目录;如果检测到配置已被剥离或损坏,它会自动恢复黄金副本,并强制重启 Docker 容器以重新读取正确的参数。9为防止初始化竞争条件,一个强大的 Docker Compose 入口点必须包含一个程序化的等待序列(通常为 15 秒),以便网关在系统验证并可能恢复黄金配置之前完成其初始启动操作。9

除了配置保护之外,还必须维护 Chromium 会话状态。标准的容器入口点应包含一个清理命令(`find /data/.openclaw/browser -name SingletonLock -delete 2>/dev/null`),以显式删除过时的 Chromium 锁定文件。9如果在非正常关机后未能清除这些文件,则代理程序在尝试启动网页浏览工具时会静默失败。9

高级安全加固和多层部署架构

由于 OpenClaw 具有广泛的文件系统功能,并且可能具有很高的 shell 级别访问权限(通过 exec 工具阵列),因此必须严格保护安全边界。1如果未进行适当的沙箱隔离,将 LLM 暴露在开放的互联网上并赋予其读取本地文件的能力,将会带来巨大的安全隐患。9OpenClaw 文档和相关的工程社区提倡根据代理的职责和所需的自主性,将部署划分为不同的、不可协商的安全层级。9

一级部署(基线基础设施安全):OpenClaw 管理的基本规则是,网关进程绝不能直接暴露于开放的公共互联网上。9它必须严格绑定到本地回环接口(127.0.0.1)。9远程管理和客户端连接必须完全通过加密隧道进行路由。这可以通过标准的 Secure Shell 端口转发(ssh -N -L 18789:127.0.0.1:18789 user@host)来实现,也可以通过使用 Tailscale 等软件或专用 VPN 建立覆盖网状网络来实现。4此外,在任何情况下都绝不能授予代理对主机操作系统的 sudo 或 root 权限。9

二级部署(多代理分段和快速漏洞):当系统管理员在同一环境中协调多个独立的代理时,依靠 LLM 的自然语言系统提示来强制执行安全边界是一种灾难性的反模式。9系统提示符只是一组指令,并非加密安全屏障;外部攻击者可以通过恶意提示符注入攻击轻易操纵 LLM。如果没有硬性软件限制,被攻破的代理可以执行 shell 命令读取 root 的 .env 文件,从而泄露所有已配置的 API 密钥和密码。9此级别的保护需要实施严格的工具允许列表,以确保代理在物理上无法调用执行工具来交叉污染工作区或访问属于同级代理的内存文件。9

三级部署(面向公众和高风险操作):对于专门设计用于与公众互动的代理(例如处理客户咨询的 Telegram 机器人或在大型、未经审查的社区服务器中运行的 Discord 机器人),个人集成必须完全解耦。9在任何情况下,面向公众的代理人都不应该有权访问管理员的个人 Google 日历、Gmail 或高级工作流程审批权限。9在这个层级,代理从根本上被视为执行脚本的潜在敌对实体。

为了确保所有层级的连接完整性,OpenClaw 利用了先进的加密设备配对技术。4它采用特定的“签名有效载荷 v3”协议,安全地绑定连接平台和硬件设备系列元数据。4网关会在首次重新连接时严格锁定此配对元数据。如果恶意攻击者截获了有效的身份验证令牌,但尝试从未识别的设备或平台签名进行连接,网关会检测到此异常并立即拒绝连接。4恢复访问权限需要受信任的人工操作员发出手动“修复配对”命令,从而阻止横向网络移动。4

多渠道编排和身份映射协议

OpenClaw 框架的一个决定性的革命性特点是它刻意放弃了专门的、专有的前端聊天应用程序。1相反,它将人工智能引入用户已经习惯使用的沟通渠道。1多渠道编排允许单个 OpenClaw Gateway 实例同时处理和维护跨各种平台的持久上下文,包括 WhatsApp、Telegram、Discord、Slack、Signal、iMessage、Zalo 和 Microsoft Teams。4

身份绑定范式和会话隔离

如果用户在通勤途中通过移动设备在 WhatsApp 上发起复杂的搜索查询,随后几个小时后尝试通过台式电脑上的 Telegram 继续进行完全相同的思考过程,OpenClaw 能够无缝地弥合上下文差距。5然而,这种连续性并非自动的;它完全依赖于精确的身份映射。5

WhatsApp E.164 电话号码、Telegram 数字用户 ID 和 Discord 字母数字用户 ID 是完全不同的数据库标识符。在 OpenClaw 核心配置文件中,这些不同的表面标识符必须显式绑定到同一个中心用户实体。5如果没有这一明确的配置步骤,网关架构将按照严格的隔离协议运行,将 Telegram 用户和 WhatsApp 用户视为具有独立内存向量的离散、不相关的个体。5

这种默认的隔离机制并非缺陷,而是对多用户、团队协作环境而言极具优势的架构设计。通过利用多代理工作流,统一的网关可以管理一个权限极高、拥有完整访问权限的 WhatsApp 个人助理代理(专供系统管理员使用),同时向企业 Slack 频道或公共 Discord 服务器开放一个权限受限的只读文档查询代理,从而确保团队查询不会影响管理员的个人内存文件。5

通道配置、允许列表和组访问策略

通过第三方消息网络访问底层情报受到严格的监管,监管机制包括一套全面的组策略和加密配对协议。24

直接消息 (DM) 访问权限由相应频道配置块中的 *.allowFrom 键控制。24对于像 WhatsApp 这样的蜂窝网络平台,将明确格式化的电话号码(例如 +15551234567)附加到此数组中即可授权用户。24对于 Telegram 等基于网络的平台,会使用数字用户 ID 或已解析的用户名。24在系统初始引导期间,用户通过执行通过短信或聊天发送的 CLI 命令来完成加密配对,例如 openclaw pairing approve whatsapp <code>,这将正式把设备 ID 绑定到代理会话。25

OpenClaw 同样能够在群聊环境中运行,同时跟踪多个参与者和对话主题。24默认情况下,组交互受到严格限制;groupPolicy 变量配置为“允许列表”。24根据此策略,代理将默默忽略所有传入的群组流量,除非在配置文件中明确将特定的加密群组 ID(例如,WhatsApp 的“123@g.us”)列入白名单。24管理员可以通过将策略设置为“开放”(允许代理参与其加入的任何组)或“禁用”(实施严格的防火墙,阻止所有组流量,无论其来源如何)来更改此设置。24

为了防止 LLM 过度分析和回复高流量群聊中的每一条人类消息,通过 requireMention: true 指令强制执行严格的提及门控。24启用此功能后,代理会被动地处理对话上下文,更新其短期记忆,但只有在用户明确标记或直接回复时,它才会执行工具、消耗计算令牌并生成文本响应。24此外,指定的群组所有者可以通过在聊天界面中直接发出明确的激活命令(例如 /activation mention 或 /activation always)来动态绕过静态配置文件。24

对于高度复杂的群组设置,例如使用不同对话主题的 Telegram 论坛频道,OpenClaw 会自动将 :topic:<threadId> 附加到内部群组标识符。24这种架构上的细微差别确保了代理的内存和上下文在每个离散线程中保持隔离,防止向量数据库将整个论坛的不同历史记录混合成一个混乱的对话状态。24

Lobster 工作流运行时:强制执行确定性

虽然当代大型语言模型能够进行非确定性推理和创造性文本生成,但允许它们自主循环执行复杂的多步骤系统任务本质上是危险的。26在开放式自主循环中,逻辑错误会呈指数级累积,LLM 代币成本在没有监管的情况下会迅速上升,并且未经证实、不可逆转的副作用(例如发送错误的管理电子邮件或删除生产文件)可能会迅速发生。26

为了对随机 LLM 输出施加严格的、确定性的、类型化的管道,OpenClaw 利用了一个名为 的原生工作流 shell 和执行引擎。龙虾。26

Lobster 是一款以局部优先为核心的宏引擎。27它从根本上减轻了语言学习模块(LLM)的架构负担。管理员不再需要让LLM动态地确定实现目标的步骤顺序,而是定义一个结构化的、基于代码的流程。Lobster确定性地执行该流程,仅在该严格框架内为特定的语义翻译任务调用LLM。26

管道结构、数据整形和变量注入

Lobster 运行时解析以标准 YAML 或 JSON 编写的 .lobster 工作流文件。26这些文件由不同的执行阶段组成,这些阶段由名称、参数、步骤、环境和执行条件逻辑等属性定义。26序列中的每一步都定义了一个唯一的 ID 和一个特定的可执行命令。26

数据通过管道线性流动,采用标准的 Unix 风格的标准输入/输出映射。后续步骤可以无缝接收前一步操作的输出,可以使用诸如 stdin: $step.stdout 或 stdin: $step.json 之类的语法。26Lobster 通过包含内置的原生 shell 命令(如 exec、where、map、pick、groupBy、dedupe、template 和 diff.last)显著降低了 LLM 开销。28这些工具使系统能够原生解析、过滤和数学转换 JSON 数据流。28例如,管道可以执行原始操作系统级命令,对输出进行逻辑过滤,并完全通过原生 shell 逻辑将其格式化为 JSON:exec --json --shell 'echo' | where '0>=0' | json。26

为了防止在将动态用户文本传递到工作流时出现 shell 注入漏洞,Lobster 采用了严格的、shell 安全的参数替换机制。26每个已解析的工作流参数都按照 LOBSTER_ARG_<NAME> 约定安全地作为环境变量公开,其中非字母数字字符将被清理并替换为下划线。26这样,管道步骤就可以安全地将用户提供的文本直接传递给像 jq 这样的复杂命令行实用程序,而无需担心执行中断。26

当某个步骤绝对需要语义处理或文本生成时,Lobster 会使用专门的 llm-task 插件(openclaw.invoke --tool llm-task)。26此操作强制 LLM 严格按照预定义的、严格的 JSON 模式处理数据,从而确保模型的输出格式一致,并且可以安全地被管道中的下一个确定性步骤使用,而不会出现解析错误。26

复杂工作流程:拉取请求监控和收件箱分类

Lobster 擅长监控外部系统和执行复杂的故障排查。对于软件工程团队而言,Lobster 流水线可用于监控 GitHub Pull Request 并跟踪精确的状态变更。26Lobster 通过针对特定 PR 运行计划监控工作流来查询 GitHub API。26如果没有发生新的提交或审查,它会确定性地输出 changed: false,以及作者、分支状态和可合并性状态的快照,完全绕过 LLM 分析。26但是,如果检测到状态更改(例如,PR 从 OPEN 变为 MERGED),则会输出 changed: true,汇总已更改的字段,并可触发管道中的后续通知步骤。26

然而,Lobster运行时最关键的特性是审批门。26对于涉及永久性、不可逆转的副作用的操作,步骤可以标记为“需要批准”指令。26

这种安全机制在常用的“收件箱分诊”工作流程中得到了完美的体现。该工作流程演示了数据如何在执行步骤之间传输,如何暂停以进行人工验证,以及如何完全基于远程人工交互安全地恢复执行。

工作流程步骤 ID | 命令执行 | 输入/输出映射和逻辑功能 |

第一步:收集 | 收件箱列表 --json | 执行初始查询以检索当前未读收件箱的状态。输出电子邮件元数据的原始 JSON 数组。 |

步骤二:分类 | 收件箱分类 --json | 接收标准输入:$collect.stdout。分析原始电子邮件,按优先级对其进行分类,并起草建议的回复或归档操作。 |

步骤 3:批准 | 收件箱申请 --批准 | 审批流程已触发。接收标准输入:$categorize.stdout 并停止执行。系统生成一个 resumeToken,并通过用户连接的聊天应用(例如 WhatsApp)向用户发送建议操作的摘要。 |

步骤 4:执行 | 收件箱应用 --执行 | 评估条件:$approve.approved。如果用户在步骤 3 中手动批准了提示,则网关返回令牌,系统执行已草拟的回复。 |

这种架构模式对于企业采用至关重要。它支持异步的“人机交互”安全检查。28由于管道状态被缓存并暂停而不是终止,因此工作流在获得批准后不需要完全重新执行,从而大幅减少了令牌消耗、API 延迟和计算开销,同时保证了安全性。26

技能生态系统:扩展代理能力

无论参数数量多少,如果没有一套可执行工具与外部数字世界交互,大型语言模型实际上都是孤立的,毫无用处。OpenClaw 依赖于高度模块化的“技能”架构,这些技能被广泛地编入一个名为 ClawHub 的集中式开源目录中,该目录目前托管着 500 多个不同的集成和插件。14

同心能力架构

为了管理授予人工智能大规模工具访问权限所固有的安全风险,系统管理员将 OpenClaw 的技能分为三个不同的、同心的层级。31:

第一层:核心功能(基础):这一层由代理程序内置的 8 个基本操作工具组成。23这些功能包括基本文件系统访问、终端命令执行(exec)、pdf 解析、差异修补以及 Brave Search 和 Perplexity Sonar 等基础网络搜索工具。23这些是基本功能所必需的先决条件。

第 2 层:高级功能(编排):这一层包含 17 种高级、高风险工具。31它包括复杂的浏览器控制机制、多会话管理工具、内部代理协调框架(子代理、ACP 代理)以及前面提到的 Lobster 工作流引擎。23启用这些功能会显著提高代理的自主性,但同时也会相应地扩大潜在的攻击面。

第三层:知识层(专业化):500 多个 ClawHub 技能中的绝大多数都位于这个外围层。31这些模块专门用于教 OpenClaw 如何与专有的第三方 API(例如 Google Workspace、Slack、Linear、Monday.com、Spotify)进行交互。1

系统管理员对技能的安装秉持严格的配置理念:如果没有明确的、直接的操作用例,则该技能将保持禁用状态,以强制执行最小权限原则。31在核心配置中使用 allowBundled 指令可确保运行时仅初始化明确需要的工具。31

高价值集成和能力

对社区部署模式和企业配置的分析突显了 ClawHub 的几项关键技能,这些技能将代理从对话界面转变为自主操作员。30:

技能/插件名称 | 核心功能和企业价值 |

GitHub 集成 | 通过托管式 OAuth 处理完整的代码库管理、问题创建、拉取请求审查和代码搜索。它能够有效地充当自动化初级开发人员的角色,无需用户打开浏览器界面即可进行深度代码库导航。 |

AgentMail | 一种新型基础设施组件,专门为人工智能代理提供程序化电子邮件地址。这使得代理能够自主注册网络服务、处理电子邮件验证并管理多身份工作流程,而不会污染用户的个人收件箱。 |

剧作家 MCP / 刮刀 | 它提供高度复杂的无头浏览器自动化功能,能够成功绕过高级机器人检测框架。它可以导航复杂的单页应用程序 (SPA),点击精确的 DOM 元素,填写动态表单,并从高度安全的网站中提取数据。 |

Linear 和 Monday.com | 通过 GraphQL 和 API 集成,可以直接从聊天界面管理项目、问题、团队和迭代,从而消除应用程序之间的上下文切换,大大加快项目管理工作流程。 |

黑曜石直销 | 可直接与本地基于 Markdown 的知识库集成。具备模糊搜索、自动文件夹路由和维基链接管理等功能,有效地将静态的本地 Obsidian 知识库转变为完全可查询的、由检索增强生成 (RAG) 驱动的“第二大脑”。 |

高级自动化用例和领域效能

OpenClaw 强大的架构使其能够超越简单的自动化脚本或对话界面的限制,发展成为一个异步执行引擎,能够在不同的专业和个人领域发挥深远的作用。

自主生活管理与智能家居集成

OpenClaw 通过安全地结合电子邮件集成、浏览器自动化和各种调度 API,作为一个持续、主动的数字管理器运行。32它可以成功监控未读电子邮件,按紧急程度进行分类,自动为用户办理即将搭乘的商业航班的登机手续,根据库存清单处理杂货订单,并在无需人工干预的情况下执行复杂的财务费用跟踪和账单拆分。32

此外,OpenClaw 具有灵活性,能够在 Raspberry Pi 等低功耗边缘计算设备上本地运行,使其能够作为物联网 (IoT) 和智能家居生态系统的高效本地化桥梁。32它可以与环境传感器、本地安全摄像头和自动照明阵列无缝连接。32用户部署复杂的 Lobster 管道,用于监测室内空气质量、温度波动或磁性门传感器。32OpenClaw 在本地处理这些遥测数据,避免云处理延迟和隐私泄露,并根据复杂的多变量逻辑执行自动化例程或通过 Telegram 发出实时警报。32

企业沟通与敏捷运营

在技术支持和企业环境中,团队利用预定的 OpenClaw 管道来捕获关键数据并消除手动报告。35例如,一个预定的流程可以自动登录到内部分析仪表板(例如,Google Analytics、专有的 Stripe 视图),利用 Playwright 技能截取相关数据可视化的屏幕截图,通过 LLM 分析统计差异,并在每周一早上将汇总的叙述性关键绩效指标 (KPI) 摘要发布到 Slack 或 Discord 频道。35

此外,该代理还充当高级通信聚合器的角色。它可以分析原始会议记录,生成包含明确行动项的简洁摘要。33利用结构化提示,它可以系统地收集一周内分散团队成员的状态更新,将它们汇总成统一的项目报告,并自动分发给高层利益相关者。33

Git支持的“第二大脑”和持久记忆

高级用户利用的一个非常突出的用例是创建完全私密、持久的数字存储结构。9与其将敏感的个人任务、日记条目和公司笔记存储在专有的云托管 SaaS 数据库中,不如将所有遥测数据、习惯、会议记录和项目计划以原始纯文本 Markdown 文件的形式存储在本地工作区文件夹(例如 HABITS.md、MEMORY.md、PROJECTS.md)中。9

OpenClaw 充当此本地文件系统的智能对话式界面。9用户可以在通勤时通过 WhatsApp 口述意识流语音备忘录;OpenClaw 接收音频,利用专门的工具转录语音,提取可操作的待办事项,对底层上下文进行分类,并以编程方式将格式化的信息直接附加到相关的 Markdown 文档中。9为了确保绝对的数据冗余和版本控制,系统会定期运行 cron 作业,每晚自动将整个工作区提交到私有的 GitHub 存储库,从而维护用户数字认知的完整、可审计的历史记录。9

实验性实现:人工智能群体和快速原型开发

除了标准的自动化流程之外,社区还将该框架推向了高度实验性的领域。一些用户甚至将 OpenClaw 用作“一夜之间就能构建应用”的工具。32通过在注销前提供高级架构目标和对本地开发环境的访问权限,人工智能利用其终端和文件写入功能,连夜搭建代码库、生成登录页面并测试逻辑,并在第二天早上呈现功能原型。32

该架构还支持现实世界场景中的复杂多智能体交互。在诸如“增强游戏”之类的实验活动中,用户可以部署各自的 OpenClaw 实例来加入大规模的“人工智能集群”。37这些集群自主制定策略、协调不同的角色,并通过 API 发出战术指令,从而指导参加体育赛事的人类运动员的行动,这代表了数字自主性和物理执行的深刻融合。37

系统诊断和故障排除矩阵

尽管 OpenClaw 拥有强大的设计和自动化恢复机制,但管理异步多线程代理框架仍然需要应对复杂的网络拓扑、端口绑定和配置细节。OpenClaw 提供了一套全面的 CLI 诊断命令,旨在快速识别和修复系统故障。

诊断命令梯

当系统出现故障时,例如完全停止响应或无法连接到中央控制面板,管理员应严格按照诊断命令步骤进行操作,以便高效解决问题。38:

openclaw 状态:提供高级概览,验证活动通道连接,并立即显示明显的身份验证或 API 密钥错误。39

openclaw status --all:生成一份扩展的、高度详细的诊断报告,包括系统总内存使用情况、正在运行的代理子进程和深度服务分析。39

openclaw 网关探测:执行直接 RPC 探测,以确认 WebSocket 网关正在积极监听并可通过定义的目标端口访问。39

openclaw doctor:扫描整个系统架构是否存在根本性的不兼容性,包括 Node.js 版本错误、活动端口绑定(例如,EADDRINUSE 错误表明另一个进程正在占用端口 18789)以及配置文件的 JSON 结构有效性。39

openclaw logs --follow:跟踪实时网关日志(物理位置为 ~/.openclaw/gateway.log),以实时捕获运行时异常、意外连接断开或 API 速率限制。11

对于关键调试,管理员可以通过执行 openclaw config set --enable-crash-dumps true 来启用崩溃转储。11如果网关遇到未处理的异常或内存泄漏,则随后的崩溃会自动序列化系统状态,并将取证转储写入 ~/.openclaw/crashes/ 以进行深入分析。11

加密身份错误和事件故障

整个生态系统中绝大多数的连接故障都源于加密令牌不匹配或配对状态损坏。

诊断错误代码 | 根本原因和系统意义 | 建议采取的行政措施 |

AUTH_TOKEN_MISSING | 连接的客户端未能在其有效载荷中传输所需的共享加密令牌。 | 确保客户端配置包含与主机守护进程匹配的正确 OPENCLAW_GATEWAY_TOKEN。 |

AUTH_TOKEN_MISMATCH | 客户端或消息传递通道提供的共享令牌与网关的内部授权令牌在数学上不匹配。 | 如果 canRetryWithDeviceToken=true,则网关允许一次自动重试。否则,请验证手动输入的令牌。 |

AUTH_DEVICE_TOKEN_MISMATCH | 缓存的、每个设备的元数据令牌已过期、损坏或已被服务器手动撤销。 | 使用 openclaw 设备 CLI 命令列表轮换并重新批准特定设备令牌,然后强制重新连接。 |

需要配对 | 网关已通过加密方式识别设备身份,但其请求的具体操作角色未经批准。 | 管理员必须执行 openclaw devices list 命令,然后执行 openclaw devices approve <requestId> 命令,才能正式授权硬件节点。 |

除了连接错误之外,计划的自动化操作有时也可能无法触发。如果计划任务(cron)或系统心跳未能将预期消息发送到 Telegram 或 Discord 等渠道,则根据架构要求,在调试实际的 LLM 工具之前,应先检查内部调度器的状态。38使用 openclaw cron status 和 openclaw cron runs --limit 20 等命令可以显示特定作业是否已启用,是否由于用户配置的参数(心跳跳过原因:静默时间)而被故意跳过,或者底层网络请求是否阻塞了执行线程(正在进行的请求)。38

最后,平台特定的权限问题常常伪装成系统故障。例如,在使用 Discord 频道集成时,必须明确授予机器人 Discord 服务器的高级权限——特别是“发送消息”和“读取消息历史记录”权限。41如果服务器级别缺少这些特定的 OAuth 范围,即使核心配置完全正常,OpenClaw 命令也会静默失败或返回未授权错误。41

战略结论

OpenClaw 的出现标志着大型语言模型部署和应用领域走向成熟。它有意将重点从集中式、专有的对话式接口转移到去中心化的、程序化的操作系统级编排,从而实现了高度复杂数字环境的真正安全自动化。该架构严格要求本地数据存储能力,通过 Lobster 工作流运行时强制执行显式执行审批门,并集成模块化、与平台无关的多渠道消息传递功能,从而构建了一个高度安全的框架,既适用于管理个人生活的高级用户,也适用于自动化企业系统的企业集成商。

然而,OpenClaw部署的最终成功仍然高度依赖于严格的系统管理和架构前瞻性。遵循严格的多层安全隔离、通过自动化监控脚本维护确定性的配置控制,以及优先考虑结构化、类型化的工作流程而非开放式的LLM循环,都是不可妥协的先决条件。通过掌握这些要素,运维人员可以将OpenClaw从一个实验性的AI聊天机器人转变为一个高度弹性、生产级的自主操作系统,能够应对现代数字生活的复杂性。

引用作品

OpenClaw — 个人人工智能助手,访问日期:2026年3月11日https://openclaw.ai/

终极 OpenClaw 设置指南!:r/AiForSmallBusiness - Reddit,访问日期:2026 年 3 月 11 日https://www.reddit.com/r/AiForSmallBusiness/comments/1r4uyrh/the_ultimate_openclaw_setup_guide/

oh-my-openclaw/docs/guide/overview.md at master - GitHub,访问日期:2026 年 3 月 11 日https://github.com/happycastle114/oh-my-openclaw/blob/master/docs/guide/overview.md

openclaw/docs/concepts/architecture.md at main - GitHub,访问日期:2026 年 3 月 11 日https://github.com/openclaw/openclaw/blob/main/docs/concepts/architecture.md

如何在 WhatsApp、Telegram、Discord 和 Slack 上设置 OpenClaw - LumaDock VPS,访问日期:2026 年 3 月 11 日https://lumadock.com/tutorials/openclaw-multi-channel-setup

OpenClaw - GitHub,访问日期:2026 年 3 月 11 日https://github.com/openclaw

OpenClaw — 个人人工智能助手 - GitHub,访问日期:2026 年 3 月 11 日https://github.com/openclaw/openclaw

ClawHub - OpenClaw 技能目录 - GitHub,访问日期:2026 年 3 月 11 日https://github.com/openclaw/clawhub

安全设置 OpenClaw 的实用指南。我替换了 6 个以上的……,访问日期:2026 年 3 月 11 日。https://medium.com/@srechakra/sda-f079871369ae

入门指南 - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/start/getting-started

如何修复 OpenClaw 错误:15 个常见问题及解决方案 - Apidog,访问日期:2026 年 3 月 11 日https://apidog.com/blog/openclaw-troubleshooting-guide/

OpenClaw 文档,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/

如何在 DigitalOcean 上运行 OpenClaw,访问日期:2026 年 3 月 11 日https://www.digitalocean.com/community/tutorials/how-to-run-openclaw

OpenClaw 新手教程:如何使用和设置 OpenClaw (ClawdBot),访问日期:2026 年 3 月 11 日https://www.youtube.com/watch?v=Zo7Putdga_4

如何安装和使用 OpenClaw Skills(完整新手指南) - YouTube,访问日期:2026 年 3 月 11 日https://www.youtube.com/watch?v=hXEKgSnD1Gs

使用 OpenClaw 和 Ollama 在本地运行 AI CoWork(完整设置),访问日期:2026 年 3 月 11 日https://www.youtube.com/watch?v=V6Mp0fUh-OM

如何将 Ollama 集成到 OpenClaw 中?,访问日期:2026 年 3 月 11 日https://www.reddit.com/r/ollama/comments/1rab1zw/how_to_integration_ollama_in_openclaw/

使用 OpenClaw 和 Ollama:构建本地数据分析师 - DataCamp,访问日期:2026 年 3 月 11 日,https://www.datacamp.com/tutorial/openclaw-ollama-tutorial

OpenClaw - Ollama 的文档,访问日期:2026 年 3 月 11 日https://docs.ollama.com/integrations/openclaw

使用 Openclaw 设置本地 ollama 模型的帮助,访问日期:2026 年 3 月 11 日https://www.reddit.com/r/LocalLLaMA/comments/1qv6892/help_setting_local_ollama_models_with_openclaw/

环境变量 - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/help/environment

[功能]:[安全] 缓存文件 #14808 中环境变量 apiKey 解析为明文,访问日期为 2026 年 3 月 11 日,https://github.com/openclaw/openclaw/issues/14808

技能 - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/tools/skills

Groups - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/channels/groups

将 OpenClaw (Clawdbot) 集成到云端 WhatsApp 的快速指南,访问日期:2026 年 3 月 11 日https://www.tencentcloud.com/techpedia/139186

龙虾 - OpenClaw,访问日期:2026年3月11日https://docs.openclaw.ai/tools/lobster

Lobster 是一个 Openclaw 原生的工作流 shell - GitHub,访问日期:2026 年 3 月 11 日https://github.com/openclaw/lobster

龙虾 | 技能市场 - LobeHub,访问日期:2026 年 3 月 11 日https://lobehub.com/it/skills/openclaw-skills-lobster

OpenClaw 产品经理指南:设置、安全、成本和用例完整指南 [2026] - HelloPM,访问日期:2026 年 3 月 11 日,https://hellopm.co/openclaw-for-product-managers/

你应该安装的最佳 Openclaw 技能(来自 ClawHub 的 500 多个技能):r/AI_Agents - Reddit,访问日期:2026 年 3 月 11 日https://www.reddit.com/r/AI_Agents/comments/1r2u356/best_openclaw_skills_you_should_install_from/

OpenClaw 设置指南:25 个工具 + 53 个技能详解 | WenHao Yu,访问日期:2026 年 3 月 11 日https://yu-wenhao.com/en/blog/openclaw-tools-skills-tutorial/

你可以在现实生活中尝试的最疯狂的 OpenClaw 创意 | 作者:Mehul Gupta | 口袋里的数据科学 | 2026 年 2 月,访问日期:2026 年 3 月 11 日https://medium.com/data-science-in-your-pocket/the-craziest-openclaw-ideas-you-can-try-in-real-life-2bd36b9de5a3

OpenClaw 使用案例:25 种自动化工作和生活的方式 - 腾讯云,访问日期:2026 年 3 月 11 日https://www.tencentcloud.com/techpedia/140931

hesamsheikh/awesome-openclaw-usecases:一个社区收集的 OpenClaw 使用案例,旨在让生活更轻松。 - GitHub,访问日期:2026 年 3 月 11 日https://github.com/hesamsheikh/awesome-openclaw-usecases

OpenClaw 用例:25 种自动化工作和生活的方法 - Hostinger,访问日期:2026 年 3 月 11 日https://www.hostinger.com/tutorials/openclaw-use-cases

OpenClaw 新手完整教程 - freeCodeCamp,访问日期:2026 年 3 月 11 日https://www.freecodecamp.org/news/openclaw-full-tutorial-for-beginners/

OpenClaw 的使用案例,旨在尽可能地提取价值,访问日期:2026 年 3 月 11 日,https://www.reddit.com/r/AI_Agents/comments/1rkovee/openclaw_use_cases_to_extract_as_much_value_as/

故障排除 - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/gateway/troubleshooting

故障排除 - OpenClaw,访问日期:2026 年 3 月 11 日https://docs.openclaw.ai/help/troubleshooting

OpenClaw GitHub 安装指南:在 VPS 上克隆、设置和运行 OpenClaw - Bluehost,访问日期:2026 年 3 月 11 日https://www.bluehost.com/blog/openclaw-github-guide/

夜雨聆风

夜雨聆风