点击上方“程序猿技术大咖”,关注并选择“设为星标”

📌 本文适合谁读:企业安全负责人(CISO/CSO)、IT 运维团队、正在评估或已部署 OpenClaw 的开发团队,以及任何想合规落地却不知从何入手的管理者。全文基于 Kaspersky、Oasis Security、Sophos、Cisco、IBM Security、Microsoft Security Blog、Endor Labs 等机构的一手研究,来源全部注明。

1、你必须先搞清楚:OpenClaw 到底是什么

在讨论任何安全措施之前,我们必须先理解这个工具的根本性质。OpenClaw 不是一个聊天机器人——它是一个运行在你的机器上、以你的身份行事的自主代理框架。

它由奥地利开发者 Peter Steinberger 于 2025年11月以 "Clawdbot" 名义发布,后经 Anthropic 商标警告两度改名,最终定名 OpenClaw。2026年1月最后一周,它在单日内获得了 25,000 颗 GitHub Star,打破历史记录,并引发了美国部分地区的 Mac mini 缺货。

"如果你不懂如何运行一条命令行,这个项目对你来说太危险了。"

— OpenClaw 核心维护者,项目官方 Discord · 2026年1月

Sophos 将这三种能力的组合称为 "致命三角"(Lethal Trifecta):私有数据访问 × 对外通信能力 × 处理不受信任内容。任何人只要能给代理发消息,就等同于拥有了与代理相同的权限。

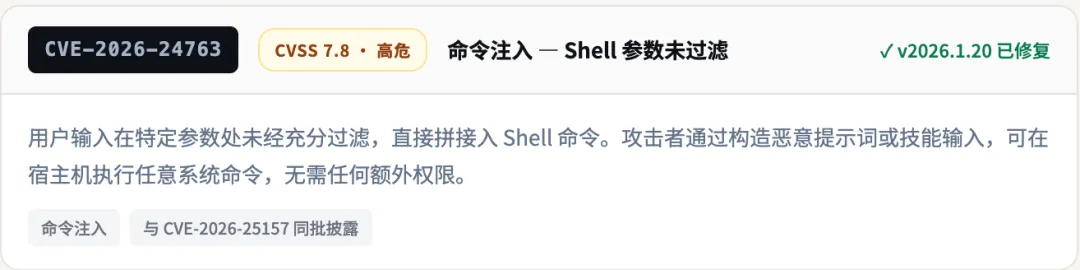

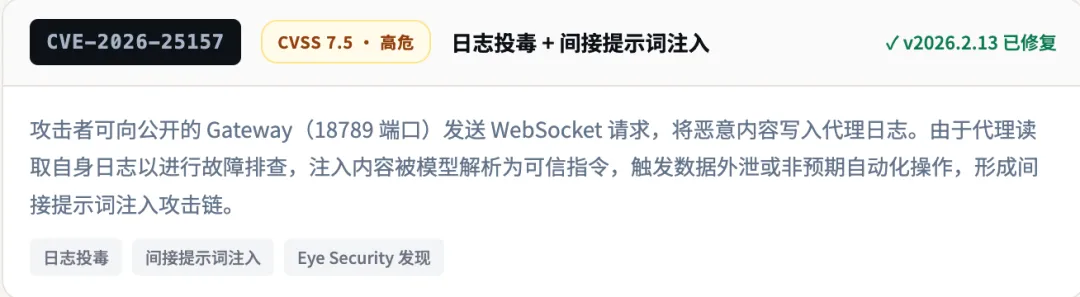

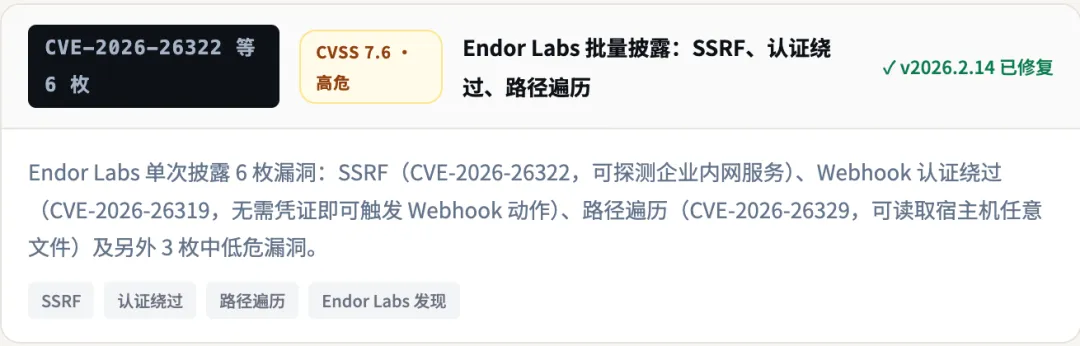

2、CVE 全景:九枚漏洞,每一枚都有真实攻击路径

研究人员 @fmdz387 在 2026年1月底用 Shodan 扫描,发现数百个无认证 OpenClaw 实例;随后研究员 Jamieson O'Reilly 进一步证实可以直接获取 Anthropic API Key、Telegram Bot Token、Slack 账号及数月完整聊天记录。以下是完整漏洞时间线:

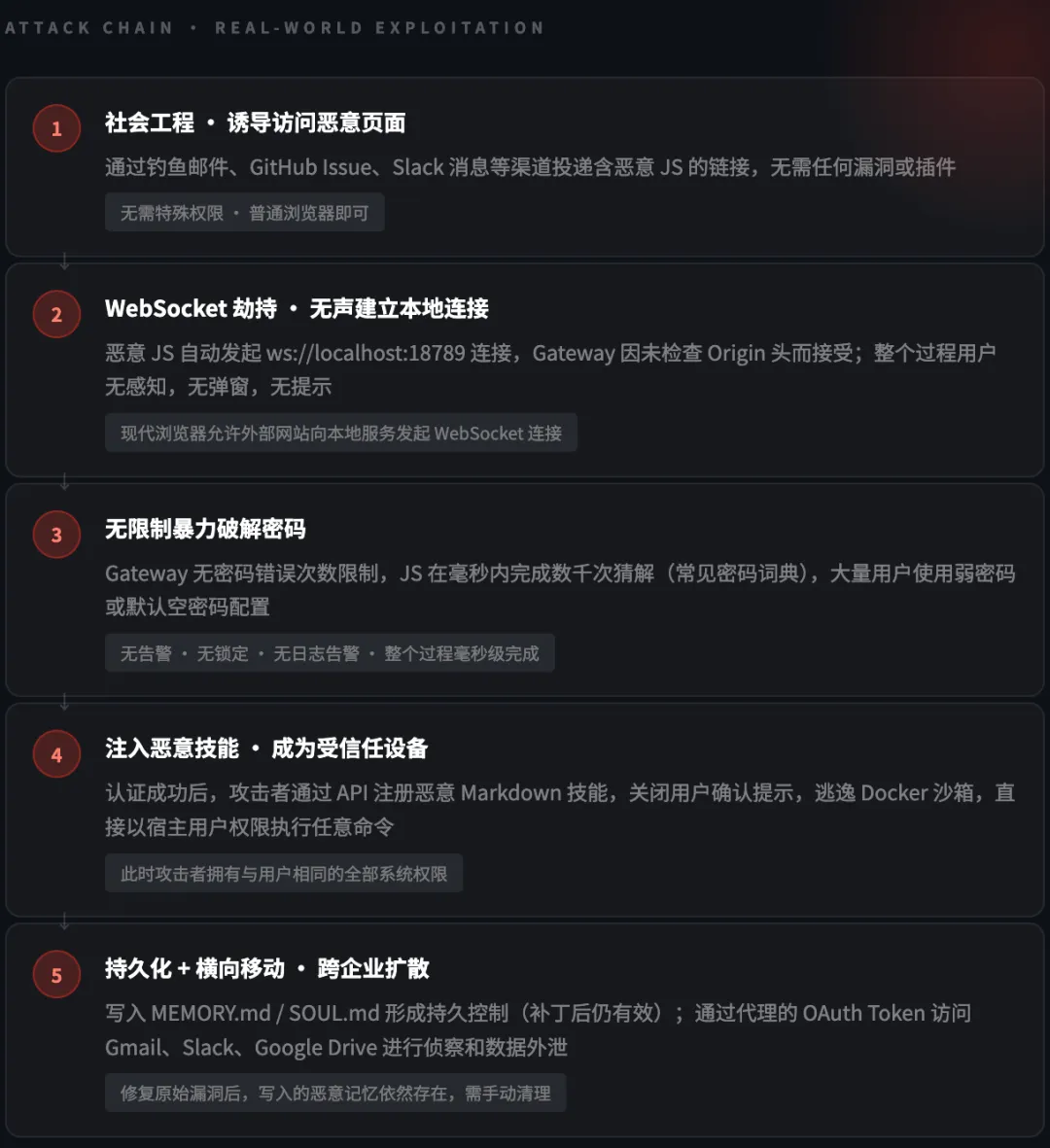

☠️ ClawJacked 完整攻击链(CVE-2026-25253):

🇨🇳 中国工信部已发预警:2026年3月10日,工业和信息化技术安全研究院就 OpenClaw 发出紧急安全警告,政府机关和主要银行被要求限制使用。研究人员扫描发现超过 40,000 个暴露实例,其中超过 60% 可被立即接管。暴露密度最高的地区依次为:中国、美国、新加坡。

3、供应链投毒 + 影子AI:两大隐形威胁

漏洞可以打补丁。但有两类威胁比 CVE 更难管控,因为它们利用的是信任机制本身:ClawHub 供应链投毒,以及企业内部悄然蔓延的影子 AI 实例。

ClawHub 技能市场污染实况:

Koi Security 研究团队于2026年2月中旬扫描发现:ClawHub 上的 820 个恶意技能(约占注册表 20%),较数周前的 324 个大幅增长。Trend Micro 确认,威胁行为者使用了 39 个此类技能分发 Atomic macOS Stealer(AMOS)。以下是已确认的典型恶意技能案例:

为什么技能审查如此困难?OpenClaw 已与 VirusTotal 合作,要求所有上传技能经过恶意软件数据库检查和 LLM 代码分析。但 1Password 分析指出:技能本质上是 Markdown 格式的安装程序,LLM 会读取并执行其中的指令,静态扫描只能识别已知特征,无法检测全新的语义层攻击。

影子 AI:你看不见的攻击面

"OpenClaw 在受授权的权限边界内运行,因此防火墙、DLP、SIEM 全部无法检测到其异常行为。这正是 Trend Micro 将其定义为'具有提升权限的影子 AI'的原因。"

— Trend Micro Research · 企业影子 AI 威胁报告 · 2026年2月4、纵深防御五层框架:每条措施均可立即执行

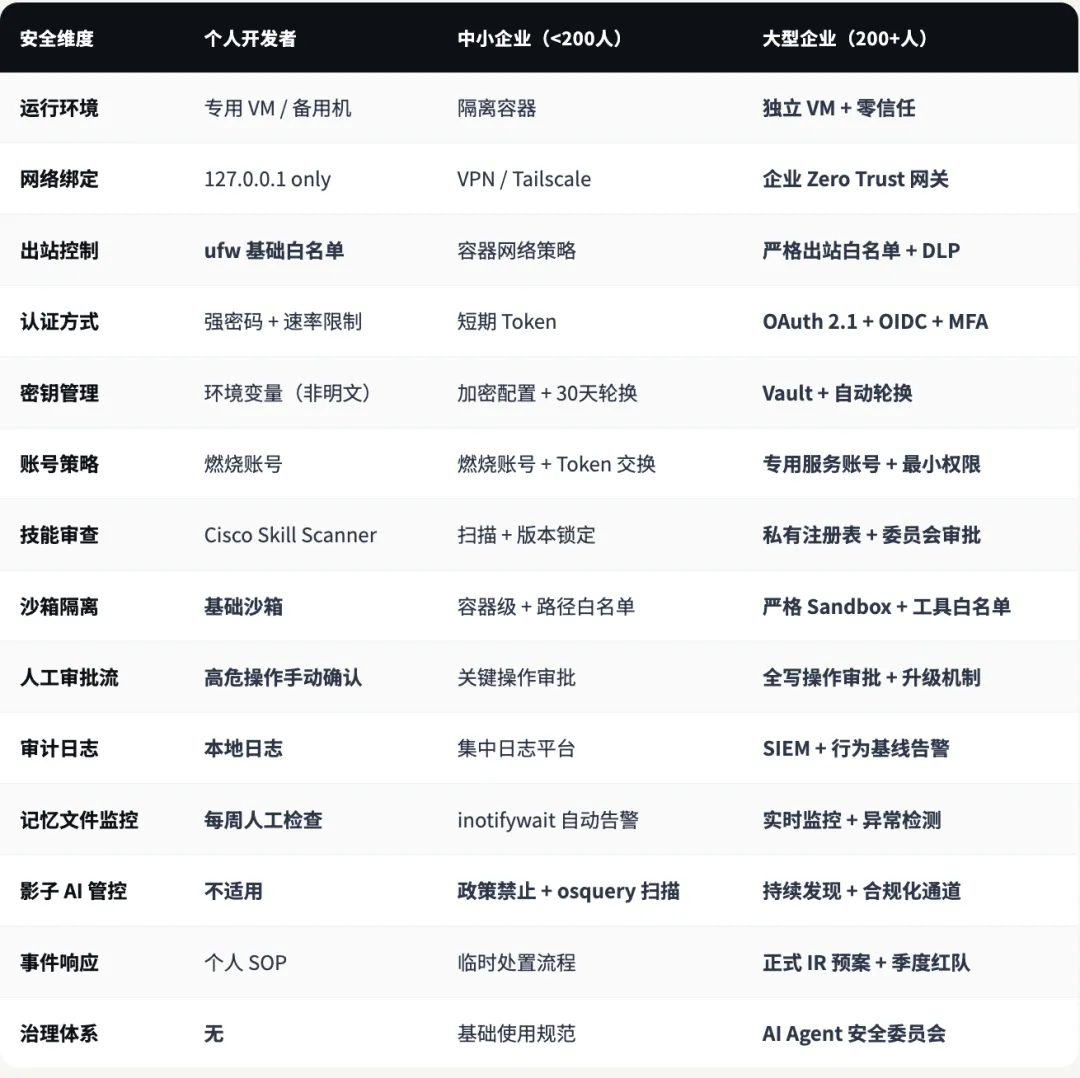

根据 Oasis Security、Cisco、Kaspersky、Sophos、Microsoft Security Blog 的综合建议,以下五层防御缺一不可。每条措施均标注执行难度、验证方法和参考来源,可直接作为操作手册使用。

5、企业落地路线图:五阶段按序推进

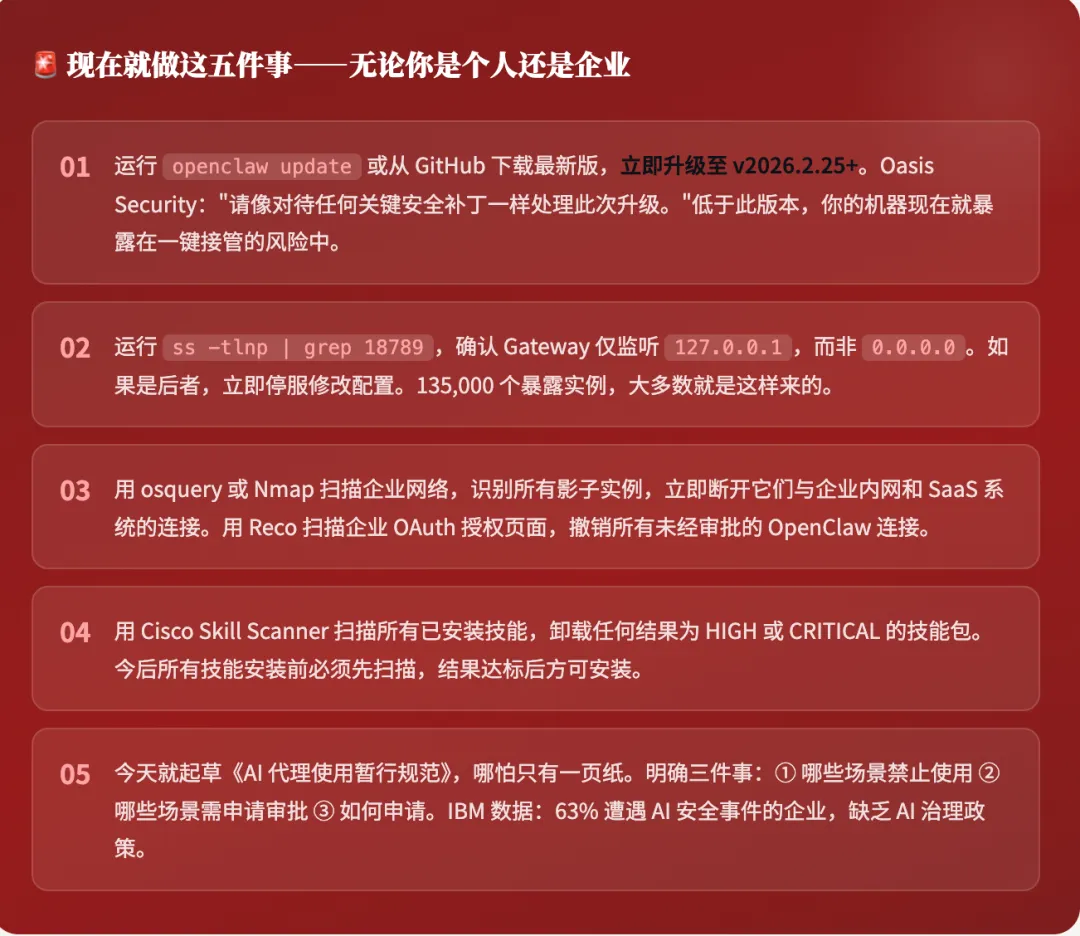

第一阶段Week 1–2 · 紧急止血

发现暴露面,立即止血

在推进任何部署计划之前,必须先搞清楚当前的暴露面。Bitdefender 确认:大量企业安全团队对内网存在的 OpenClaw 实例完全不知情。

全网扫描 18789/18793 端口(Nmap 或 Shodan 对比企业 IP 段),使用 osquery 查询端点进程

所有发现实例立即断开企业内网;接入公司 SaaS 的实例列为 P0 事件处置

确认所有版本 ≥ v2026.2.25;低于此版本立即升级或强制下线

审计并撤销已授予 OpenClaw 的所有 OAuth 权限(Google Workspace、Slack、Microsoft 365)

检查 MEMORY.md / SOUL.md 是否存在异常写入内容

✅ 通过标准:内网无公网暴露实例;所有版本已更新;所有 OAuth 令牌已审计撤销

第二阶段Week 3–4 · 政策与基线

制定政策,提供合规路径替代全面禁令

IBM Security 数据:影子 AI 参与的安全事件平均额外增加 $670,000 处置成本——主要原因是安全团队在事发时完全不知道代理存在。Sophos 明确指出:对新技术说"不",但不提供替代方案,往往催生更多不合规行为。

出台《企业 AI 代理使用规范》(至少一页纸):明确禁止场景、许可场景、申请流程

建立"影子 AI 合规化通道":员工现有实例可申请接入审批流程,合规后合法使用

提供"安全工具清单":告诉员工哪些 AI 工具可以安全使用,用可接受的替代方案替代禁令

完成身份层改造:部署 OAuth 2.1 + Vault + 燃烧账号体系

建立企业私有技能注册表,完成首批低风险只读技能的审查和签名

✅ 通过标准:政策已发布并完成全员培训;身份层改造完成;私有注册表已上线

第三阶段Month 2 · 受控试点

最小权限试点:只读先行,4 周验证

在专用隔离环境中部署经审查的只读型技能,完成稳定性验证。Microsoft Security Blog 建议:"初始部署仅访问非敏感数据和专用非特权凭证",在建立行为基线之前不扩展写权限。Oasis Security 进一步建议:"持续监控和重建计划应成为运营模型的一部分。"

初期场景限定为:内部知识库 Q&A、会议日程摘要、公开 RSS 聚合、工单状态查询

全程开启完整审计日志,接入 SIEM,配置基础告警规则(文件写操作、外联域名、深夜活动)

每周人工审查 MEMORY.md / SOUL.md,配置 inotifywait 文件变更监控

进行一次内部红队演练:尝试通过构造恶意输入触发非授权行为,验证防护有效性

✅ 通过标准:4 周零安全事件;告警规则有效触发;SIEM 数据质量达标;红队演练无重大发现

第四阶段Month 3–4 · 受控扩展

引入低风险写操作,每次一类,观察 2 周

在只读阶段建立的安全基线基础上,每次仅扩展一类权限,观察 2 周行为稳定后再继续。切忌一次性开放所有权限。

写操作开放顺序:内部 Wiki 草稿 → 日历事件创建 → 内部 Slack 消息 → 邮件草稿(需人工确认发送)→ 文件写操作(最高风险,最后开放)

每类写操作启用前,先完成对应技能的全量安全审查和针对性红队测试

建立行为基线(正常操作频率/模式),超出 2σ 的异常行为自动触发 P2 告警

定期向管理层提交 AI 代理使用安全报告(双周)

✅ 通过标准:所有写操作均有审计记录;告警响应时间 ≤ 15 分钟;误报率 < 5%

第五阶段Month 5+ · 长效治理

建立 AI Agent 治理体系,成为那 29%

Cisco 2026 AI 安全状态报告显示:仅 29% 的组织自认为准备好应对 Agentic AI 的安全挑战。到达这一阶段,意味着你已进入行业领先梯队。

成立 AI Agent 安全委员会(Security + 业务 + 法务联合),负责技能准入标准制定

形成技能生命周期管理:申请 → 扫描 → 审批 → 上线 → 监控 → 下线,全程留存记录

每季度红队演练,针对 OpenClaw 最新 CVE 和供应链攻击面进行专项渗透测试

建立 CVE 响应 SLA:订阅 security@openclaw.ai,严重漏洞 72 小时内完成补丁或缓解

向监管机构报备 AI 代理使用情况(适用于金融、医疗、政府等受监管行业)

✅ 通过标准:治理委员会已成立并运营;有可追溯的技能生命周期记录;红队演练每季度执行

🎯 写给安全决策者的四句话:

OpenClaw 应被视为具有持久凭证的特权代码执行环境,而非普通 SaaS 工具。它继承宿主机全部信任边界,安装一个技能本质上等同于安装一段享有完整用户权限的代码,且该代码可访问 API Keys、OAuth Tokens、文件系统和 Shell。

系统提示词(System Prompt)是软性护栏,不是硬性安全边界。真正的防护必须来自网络隔离 + 工具白名单 + 沙箱 + 人工审批的组合。任何声称"只靠 Prompt 就能防止恶意行为"的论断都是错误的。

禁令催生影子 AI,合规路径才能换取可见性。IBM 数据表明:影子 AI 参与的事件平均多增加 $670,000 处置成本。与其让员工在黑暗中使用,不如提供审批路径,用可见性换安全性。正如 Sophos 所说:"对新技术说不,但不提供替代方案,往往是非合规行为的直接诱因。"

升级补丁不等于消除威胁。攻击者写入 MEMORY.md 的恶意指令在 CVE 补丁发布后依然存在,形成跨会话的长期控制。漏洞修复必须与记忆文件审查同步进行,两者缺一不可。

OpenClaw 企业安全终极指南 · 2026年3月

数据来源:Oasis Security(CVE-2026-25253 ClawJacked)· Kaspersky Blog(OpenClaw Vulnerabilities)· Sophos(Enterprise Warning Shot)· Cisco(Skill Scanner, AI Security State 2026)· Microsoft Security Blog · Endor Labs(6-CVE Disclosure)· Koi Security(ClawHub Analysis)· SecurityScorecard STRIKE Team · Bitsight TRACE · IBM Security Cost of Breach 2025 · Dark Reading · CSO Online · Admin By Request · Conscia · 1Password · Trend Micro · Check Point Research · Snyk · Eye Security · Token Security · Reco AI · 工信部技术安全研究院

感谢您的阅读,也欢迎您发表关于这篇文章的任何建议,关注我,技术不迷茫!

AI 时代生存指南:入门路径 × 工具选择 × 应用场景 × 高频 Prompt 模板 OpenCode:终端里的 AI 编程革命 OpenClaw:你的第一个永不下班的AI 员工 AI 工具深度解析:一文搞懂Slash Command、Skill 与 Agent到底是什么关系?

喜欢就点个"在看"呗,留言、转发朋友圈

夜雨聆风

夜雨聆风