“360推出全网首份OpenClaw安全部署指南,总结了当前AI智能体部署面临的多类典型风险,为政企机构和个人开发者提供系统化的安全参考。”

360集团于2026年3月11日发布了国内首份《OpenClaw安全部署与实践指南》。这份指南旨在为近期爆火的开源AI智能体OpenClaw(因其图标被网友戏称为“养龙虾”)提供系统化的安全保障方案,帮助政企机构和个人开发者安全地部署和使用。

一、发布背景:风险与预警并存

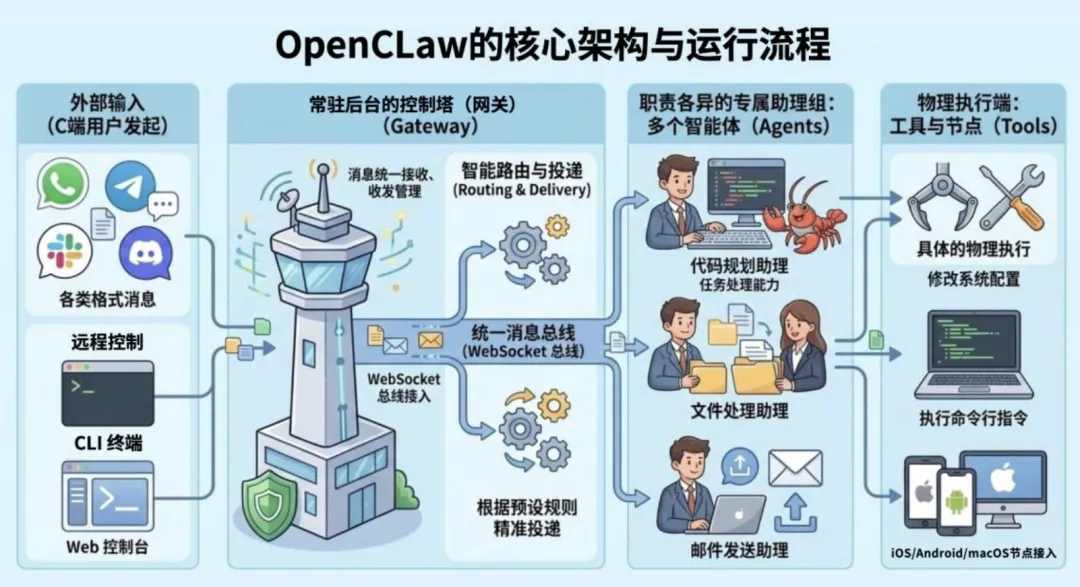

OpenClaw因其强大的自主自动化能力(如文件管理、邮件收发)而迅速走红,但它需要被授予较高的系统权限,这带来了新的安全挑战。

官方预警:国家互联网应急中心(CNCERT)和工业和信息化部均已发布风险提示,指出如果缺乏有效防护,攻击者可能利用漏洞获得系统完全控制权,导致数据泄露或业务系统失控。

核心风险:360创始人周鸿祎也提醒用户,“养龙虾,需谨慎”。他指出,当前的AI智能体底层安全机制仍有待完善,存在敏感信息(如API密钥)泄露和恶意第三方技能包植入的风险。

⚠️OpenClaw面临的七大典型风险

360在指南中系统性地总结了OpenClaw部署时可能面临的七大安全风险,其中两类被特别强调为危害巨大且易被忽视:

提示词注入攻击:攻击者通过精心设计的特殊指令,绕过系统限制,诱导AI执行非预期操作(如删除文件、执行Shell命令)。

第三方技能插件供应链风险:来源复杂的第三方插件可能包含恶意代码,一旦安装,可能导致敏感信息泄露或服务器被远程控制。

公网管理接口暴露

API Key等身份凭证泄露

底层Shell工具调用越权

记忆模块被恶意投毒

多智能体协同失控

二、核心原则:“先可控、再提效”

为了应对这些风险,360在指南中提出了“先可控、再提效”的核心原则。这意味着在追求AI带来的效率提升之前,必须首先建立严格的规则和隔离措施,确保其行为在掌控之中。

针对不同规模的使用者,《指南》提供了差异化的安全部署方案。

1. 个人开发者与小型团队

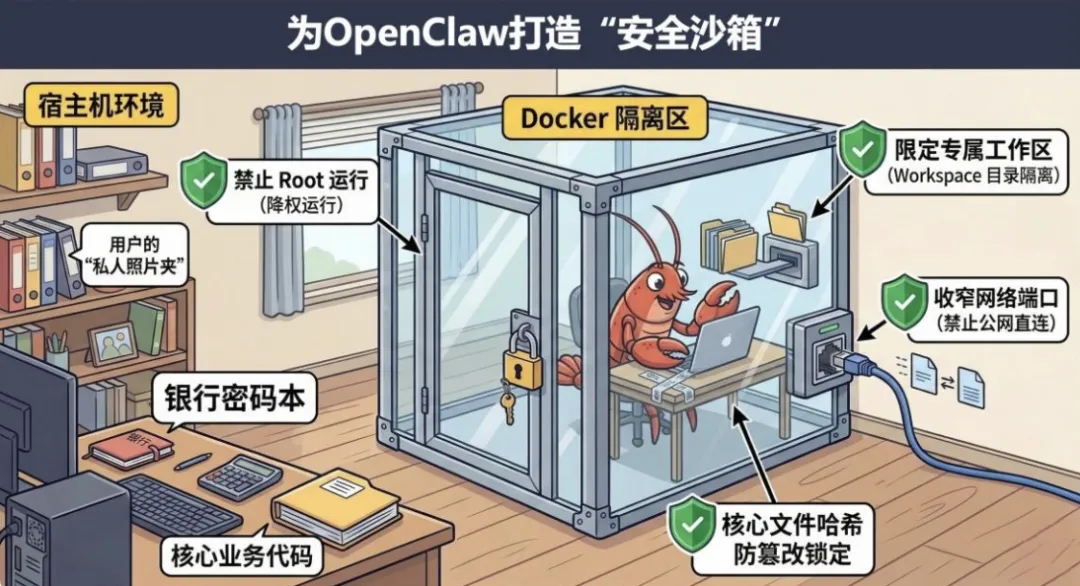

对于个人和小型团队,重点是构建一个简单有效的隔离环境。

容器化隔离:建议避免直接在本机以高权限运行OpenClaw,而是通过Docker等容器化技术构建隔离的运行环境。

最小权限策略:严格限制智能体调用系统工具的权限,遵循“能少给就少给”的原则。

密钥安全管理:对API Key等敏感凭据进行加密注入,避免明文存储,并定期轮换。

配置文件保护:对关键配置文件进行防篡改保护。

2. 政企级应用场景

针对更复杂的政企环境,360提出了基于零信任理念的整体架构。

零信任网关:在系统边界部署安全网关,对所有进出流量进行统一控制和数据防泄漏检测。

细粒度权限管控:建立多租户和基于角色的访问控制(RBAC),实现管理员、开发人员、操作人员之间的权限分离。

行为审计与拦截:将智能体的所有关键操作日志接入企业安全运营平台,通过行为基线分析,实时识别并拦截异常操作。

《OpenClaw安全部署与实践指南(360护航版)》PDF下载:

关注公众号“AI新智力”,回复关键词“360实践指南”,获取下载链接。

夜雨聆风

夜雨聆风