从18GB“套娃备份”到macOS权限死锁,我们是如何一步步掉进坑里又爬出来的?

你是否也遇到过这样的情况:明明设置了自动备份,结果数据越备越大,最后直接撑爆硬盘?或者脚本反复报错“无权写入”,哪怕给了777权限也无济于事?

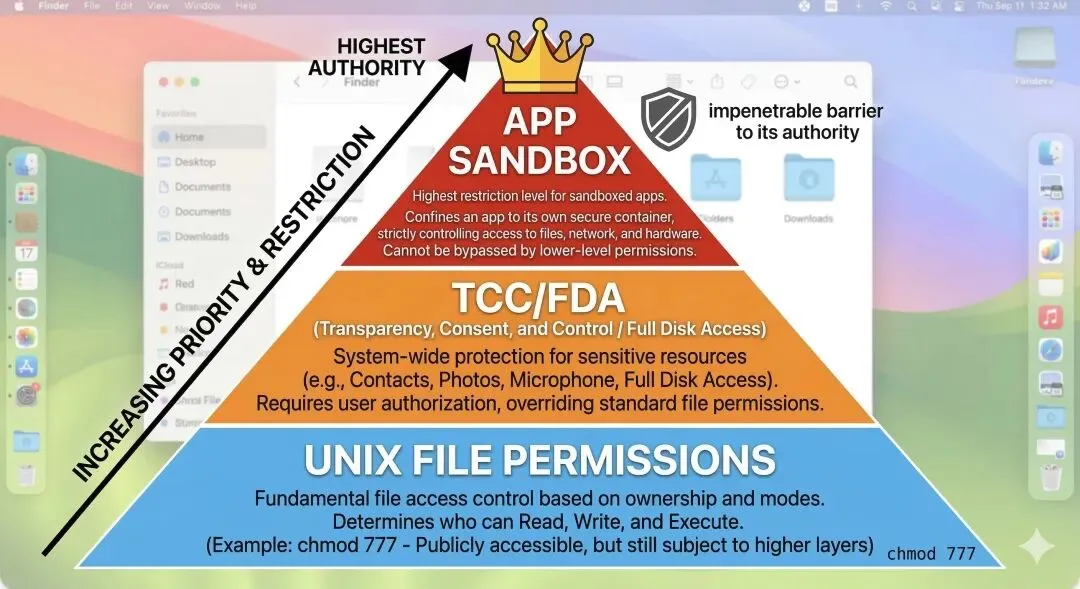

这不是你的错——而是你还没看清现代操作系统与AI智能体之间那三层隐形的“权限金字塔”。

过去一周,我们在调试 OpenClaw(一个本地化AI智能体框架)的备份系统时,接连踩中四大深坑,最终导致备份任务全面瘫痪。今天,就把这场“灾难级故障”的完整复盘分享出来,帮你避开同样的雷。

🪆 坑一:无限递归备份——18GB的“俄罗斯套娃”

最初,备份包仅55MB,但短短一天后暴涨至362MB,几天后甚至逼近18GB!

根本原因:备份脚本把整个 ~/.openclaw 目录打包,而其中的 backup/git-repo/ 子目录竟包含了上一次的完整备份文件。于是每次备份都把历史备份再打包一次,形成指数级膨胀的“套娃循环”。

💡 解决方案:

彻底弃用高层封装命令,回归tar -czf底层工具,并显式排除backup/、logs/、browser/等大目录。修复后,备份体积稳定在 340MB 左右。

🔒 坑二:macOS TCC权限铁壁——“Operation not permitted”

即使目标目录权限为777,脚本仍报错:

⚠️ 受到 macOS 本地系统安全限制,无权写入外部目录

很多人第一反应是“这是系统限制,没法解决”,于是转而使用本地路径——但这完全背离了用户需要云同步备份的核心需求。

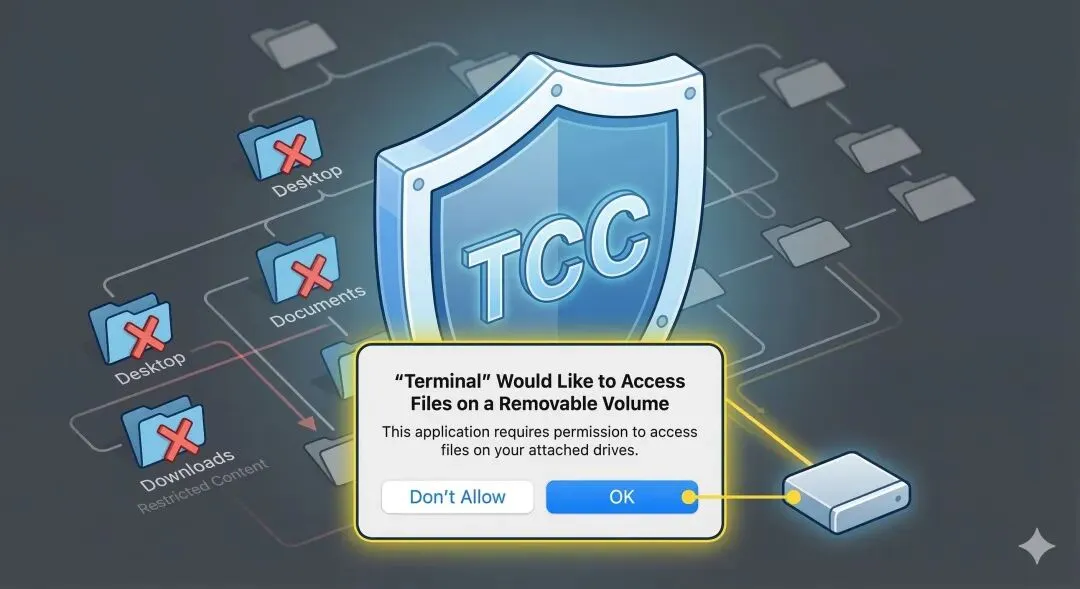

真相:macOS 的 TCC(Transparency, Consent, and Control)机制会拦截对网盘、桌面等敏感路径的写入,与Unix权限无关。

💡 正确做法:

主动触发权限请求对话框:touch /Users/mengxi/netdisk/test.txt && rm test.txt用户点击“允许”后,即可正常写入。同时,在脚本开头加入权限检测逻辑,提前引导授权。

👻 坑三:“幽灵沙盒”劫持——最隐蔽的权限陷阱

即便在【系统设置】中给 Terminal 和 Node.js 开启了“完全磁盘访问权限”,备份依然失败!

关键发现:如果 OpenClaw 后端服务是由 AI 智能体(如 Antigravity、OpenCode)通过 nohup node server.js & 启动的,该进程会继承父应用的 App Sandbox(应用沙盒)。而沙盒权限优先级高于 TCC,导致所有文件操作被静默拦截。

💡 终极修复:

必须由用户在原生 Terminal.app 中手动启动服务,确保进程脱离沙盒污染。任何由 IDE 或 AI 工具孵化的后台进程,都不应承担核心数据操作任务。

⚙️ 坑四:配置项误锁——workspaceOnly 的隐形枷锁

即使绕过上述所有障碍,OpenClaw 仍无法写入知识库目录 /Users/mengxi/netdisk/MengxiNote/...。

根源:配置项 tools.fs.workspaceOnly 被设为 true,强制文件系统工具只能操作工作区目录(~/.openclaw/workspace/),无视操作系统权限。

💡 解决方式:

执行配置补丁:{ "tools": { "fs": { "workspaceOnly": false} } }修改后自动重启,即可获得全局文件访问能力。

✅ 经验总结:三层权限金字塔

这次故障让我们彻底理清了 macOS 下的权限层级:

chmod 777 | ||

记住:只要进程被沙盒绑架,前两层权限全部失效。

📌 给开发者的建议

永远不要在 AI 智能体或 Electron 应用内启动长期守护进程 备份目录绝不能包含在源目录中 遇到“权限不足”,先问“谁启动的进程”,而不是“权限够不够” 以用户真实需求为中心——要的是云同步,不是“能备份就行”

技术问题的背后,往往是思维惰性。最好的解决方案,往往就在问题的正对面,而不是绕道而行。

夜雨聆风

夜雨聆风