近期,安全社区频繁出现关于 OpenClaw 的安全预警和分析报告。这个上线不足半年的开源项目,目前在 GitHub 上已经获得 30.4 万+ Stars,关注度迅速攀升,也逐渐成为安全研究的热点对象。

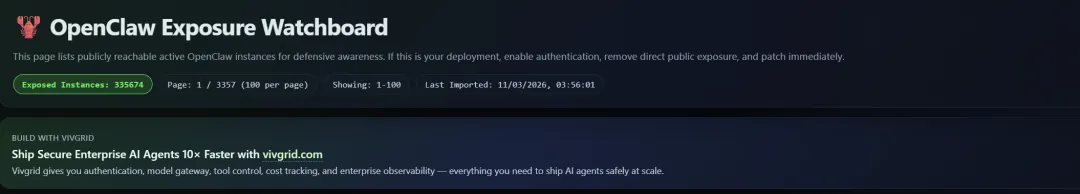

与此同时,一些安全报告和社交媒体讨论中不断出现诸如“公网暴露超过20万实例”、“AI代理可能被攻击者利用”、“大量实例处于无防护状态”等话语。

✦

左右滑动,查看更多

✦

这些信息在传播过程中不断被放大,使得 OpenClaw 的公网暴露情况显得异常严峻。

然而,根据 AOSP 实验室的连续监测数据,实际情况与部分传播中的数字存在明显差异。核心结论如下:

当前在线实例规模约 5.6 万(2026 年 3 月 11 日观测结果)

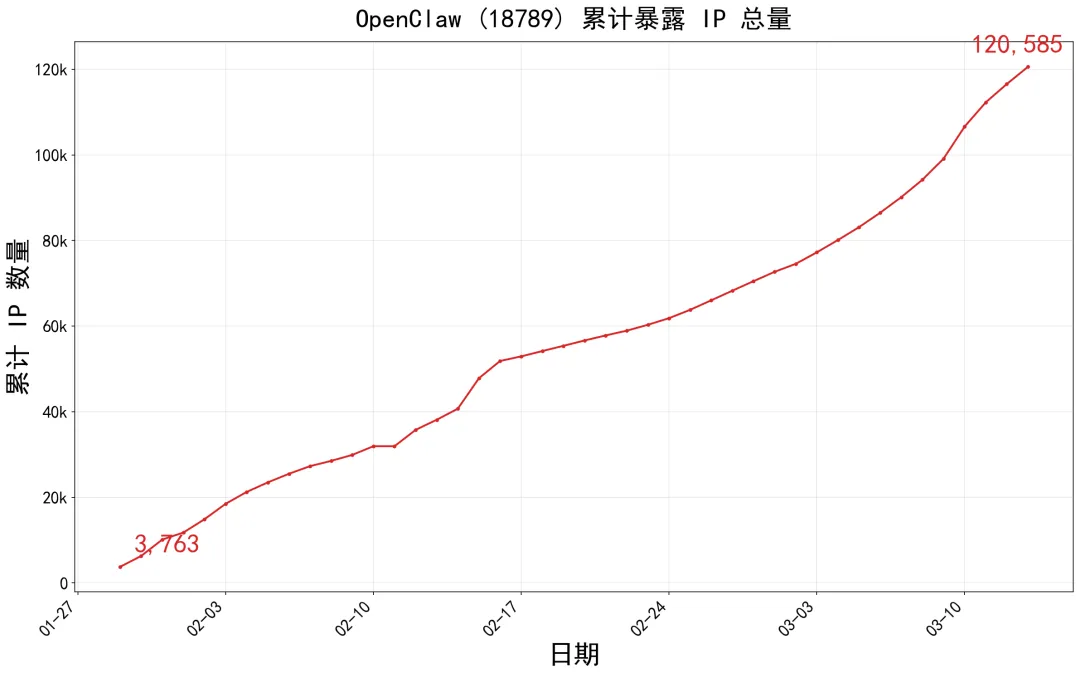

42 天累计出现约 11.2 万独立 IP

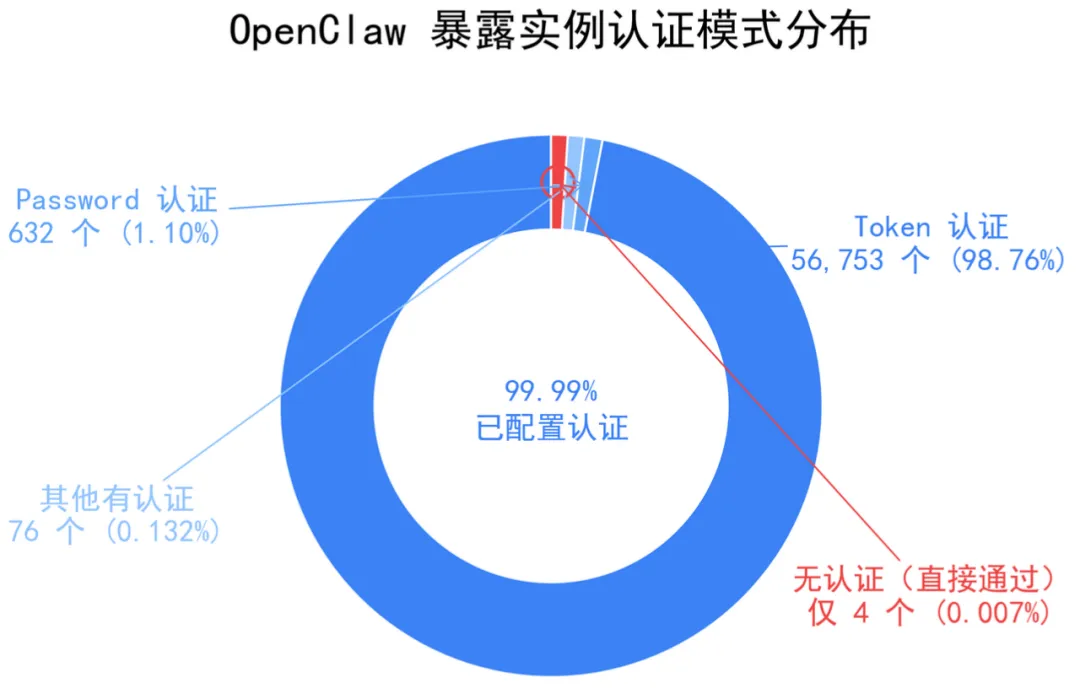

98.84% 的实例启用了认证机制

完全无认证实例仅发现 4 个

OpenClaw 的公网暴露规模确实在快速增长,但“20 万裸奔”的说法并不准确。

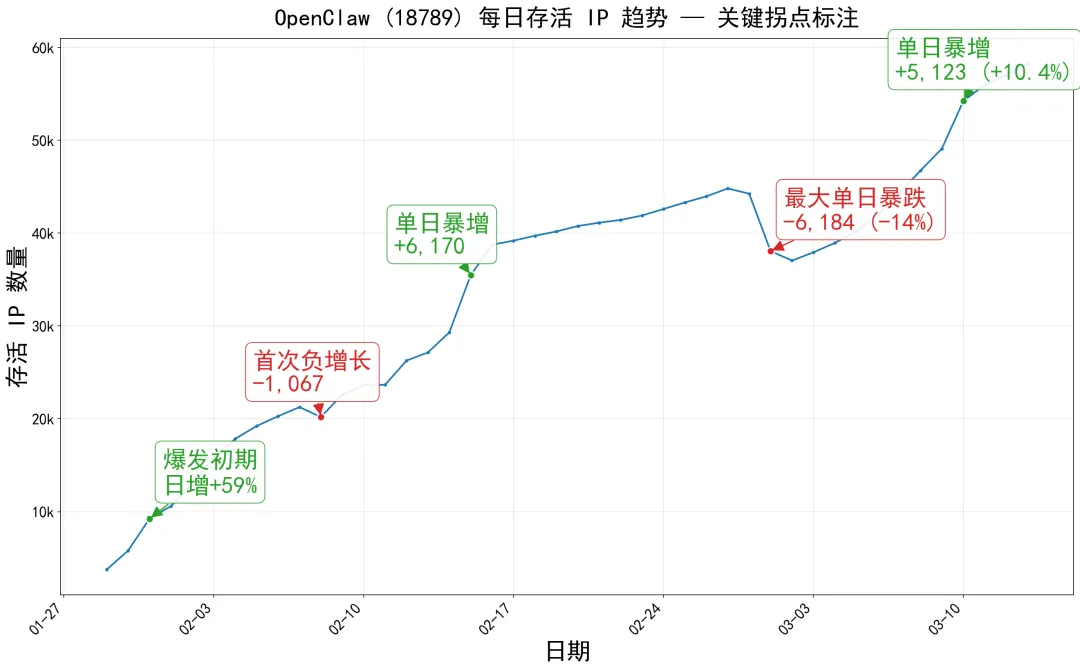

事实上,在相关报告集中发布之前,我们已经开始了持续监测。自 2026 年 1 月 29 日起,AOSP 实验室基于自研互联网测绘平台XMap 对 OpenClaw 默认端口进行每日扫描与指纹识别,并持续记录其暴露规模变化。经过 42 天的连续监测,我们积累了一套完整的互联网观测数据。

本文是 OpenClaw 全网安全态势评估系列的第一期,主要介绍 OpenClaw 公网暴露规模及变化趋势。

01

OpenClaw 是什么?

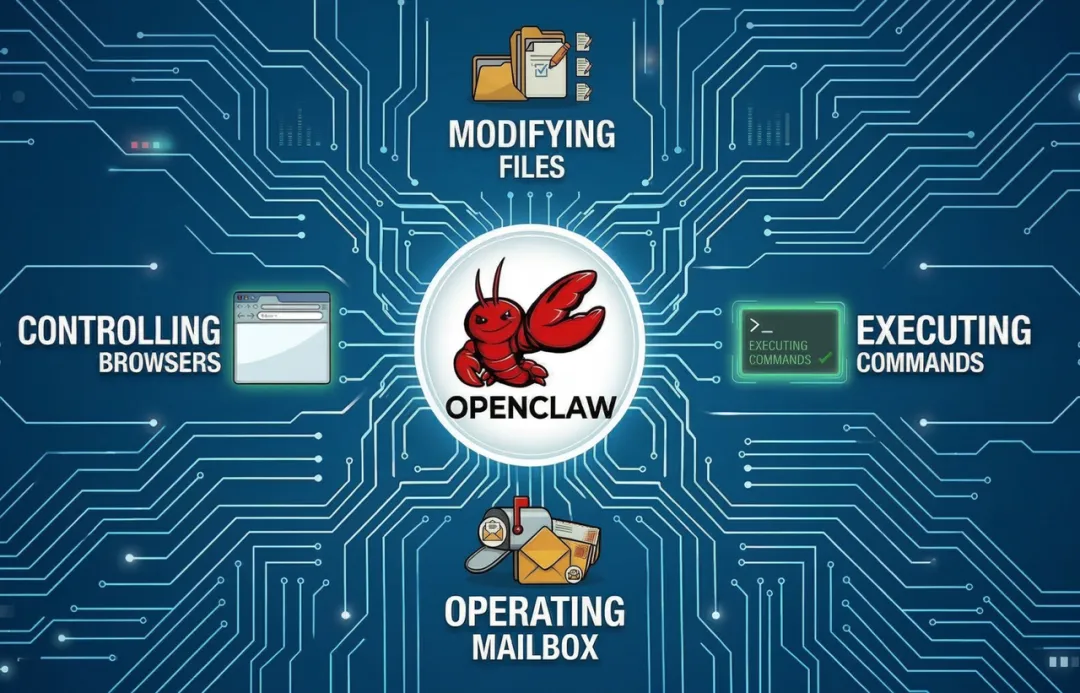

OpenClaw 是一个开源的 个人 AI 助手系统。部署在本地计算机或服务器后,用户可以通过微信、QQ、钉钉、飞书等聊天应用与其交互,使 AI 帮助执行多种操作。与传统聊天机器人不同,OpenClaw 具备更强的执行能力,例如执行系统命令、操作本地文件、控制浏览器任务。

因此,它本质上是一个 具备较高系统权限的 AI 代理服务。在这种情况下,如果服务直接暴露在公网且配置不当,就可能被远程访问或滥用。

那么,第一个问题是:OpenClaw 在公网到底暴露了多少实例?

02

到底暴露了多少?

目前网络上常见的估算规模在 十几万到二十多万之间。根据我们的连续监测数据:

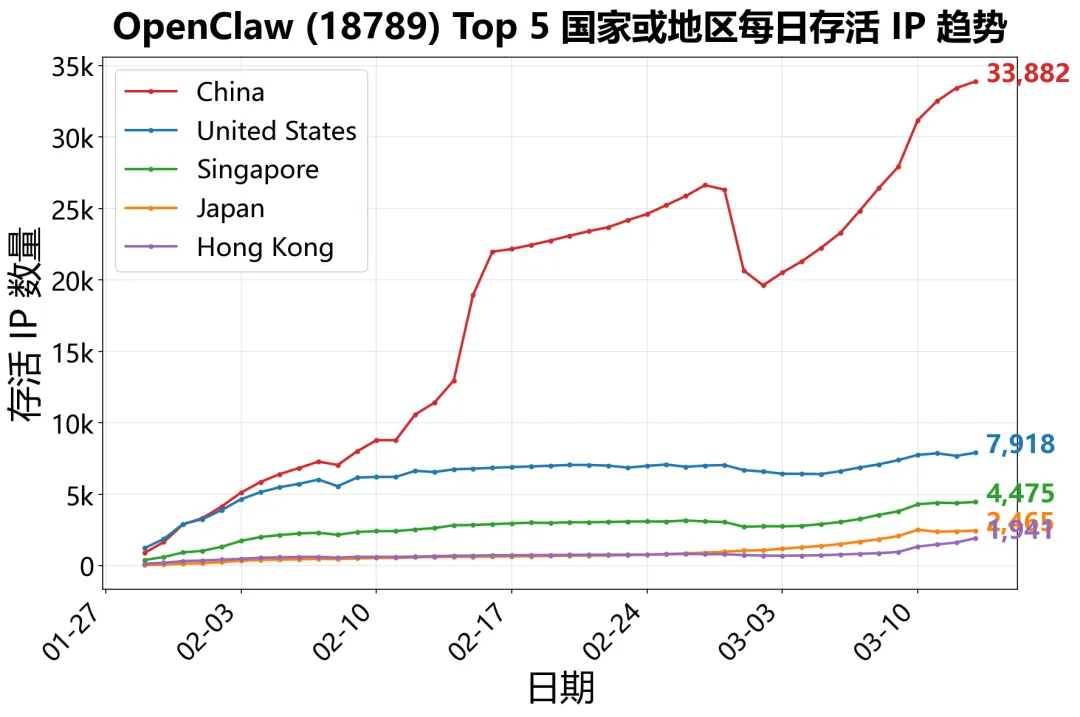

2026 年 3 月 11 日:全网 18789 端口存活实例 55,968 个

2026 年 1 月 29 日 - 3 月 11 日:累计发现独立 IP 112,276 个

在监测开始时(1 月 29 日),全网仅有 3,763 个存活实例。截至 3 月 11 日,实例规模增长 超过 14 倍。

来源 | 数字 | 口径说明 |

社交媒体传播 | 20 万~27 万 | 多次转发后逐级放大,未注明统计方式 |

我们的累计监测 | 112,276 | 42 天内出现过的所有 IP(含已下线) |

我们的当日存活 | 55,968 | 3 月 11 日当天 18789 端口实际在线 |

那么,网络上流传的 “20 万+” 又是如何产生的?主要有三个原因。

1

累计 IP 与实时实例被混淆

互联网资产具有明显的 动态变化特征。某个时间段内出现过的 IP,并不代表其始终在线。在我们的监测中:

42 天累计 IP 112,276 个

3 月 11 日实时存活55,968 个

两者相差接近 一倍。部分统计直接将 累计 IP 作为 当前在线规模,导致数字明显放大。

2

默认端口不等于服务实例

18789 是 OpenClaw 的默认端口,但 并不是其独占端口。如果仅依据端口扫描结果进行统计而没有进行 服务指纹识别,就可能将其他服务误计为 OpenClaw,造成数量偏差。

3

统计口径差异

部分报告将 反向代理端口(如 443、80) 的实例一并纳入统计。即使将这些端口全部纳入,去重后的规模通常也在 约 12 万 左右。此外,在部分统计方法中,同一 IP 在不同时间被重复统计,同一 <IP:PORT> 组合被多次计入,这些因素都会进一步放大最终数字。

03

暴露 ≠ 裸奔

明确规模之后,下一个问题是:这些暴露在公网的实例,是否都处于无防护状态?答案是否定的。

通过复现漏洞并编写PoC脚本,我们对全部存活实例进行了 认证状态探测。结果显示:

98.84% 的实例启用了认证机制

完全无认证实例:4 个

首先,这 4 个无认证实例 一旦被发现,任何人都可以直接连接并操控其 AI 服务。其次,还有 约 5.3% 的实例未能完成认证探测,其实际安全状态仍需进一步分析。值得注意的是,OpenClaw 在默认配置下会自动生成 192 位 Token 作为认证凭证。

因此,大多数实例启用认证,很可能正是源于这一默认机制。但系统并 未强制 Token 强度策略。用户可以手动配置极弱的 Token(如 "1" 或 "abc"),而目前的安全诊断工具也通常不会检测 Token 强度。“有认证”并不等同于“没有风险”。

04

真实风险确实存在

随着 OpenClaw 的快速流行,多家安全机构已经开始关注其安全问题。国际安全公司 CrowdStrike、Censys 等均发布了相关分析报告;国内厂商 绿盟科技、360 等也进行了跟踪研究。

同时,监管机构也已发布风险提示:

工业和信息化部 NVDB 平台 于 3 月 8 日发布安全预警

国家互联网应急中心 CNCERT 于 3 月 10 日发布风险提示

1

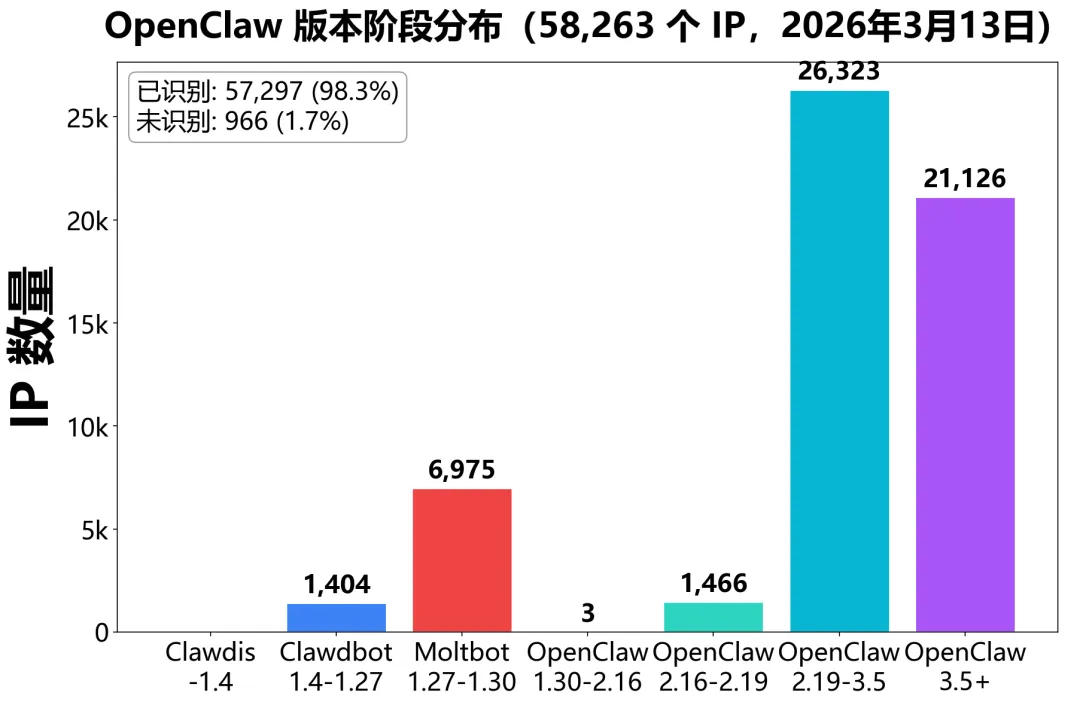

版本老旧

OpenClaw 在开发过程中经历过多次版本更新与项目名称变化,部分早期部署实例至今未进行升级。这意味着旧版本安全漏洞依然 可以在这些实例上生效。

2

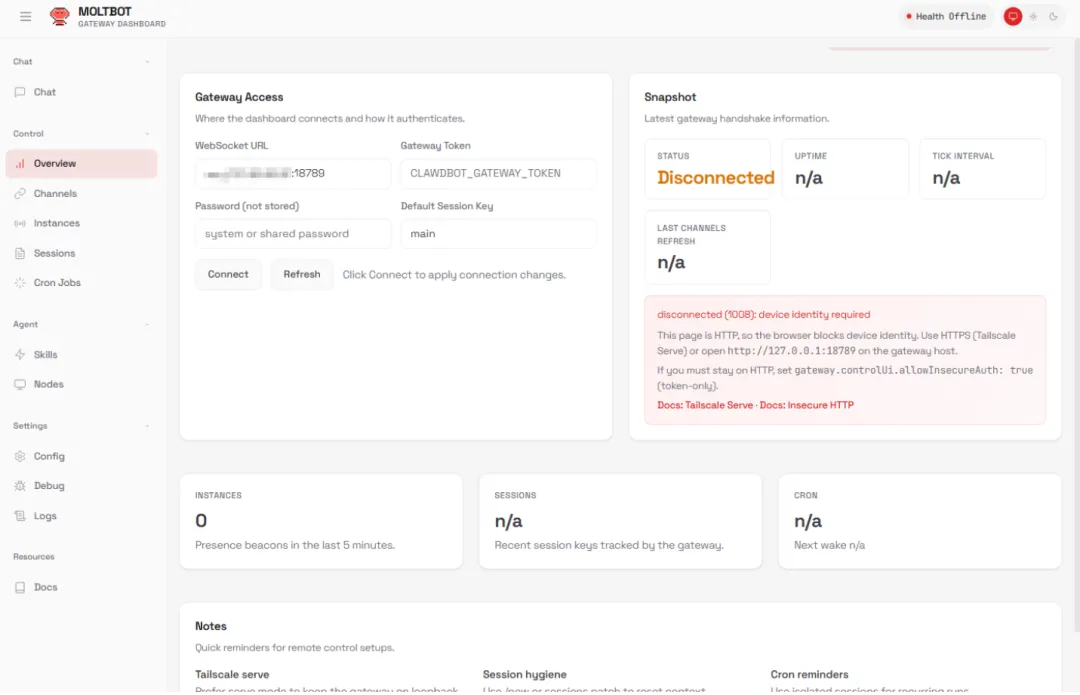

反向代理配置缺陷

部分用户通过 Nginx/反向代理 将 OpenClaw 服务映射到 443 或 80 端口。在个别配置不当的情况下,攻击者可能 绕过前端认证机制 直接访问后端接口。

针对目前讨论最多的反向代理配置缺陷,我们已经构建了验证PoC,并在实测中已确认 4 个实例 存在这一问题。

其余漏洞PoC正在持续搜集或编写中,力图实现全风险评估。

3

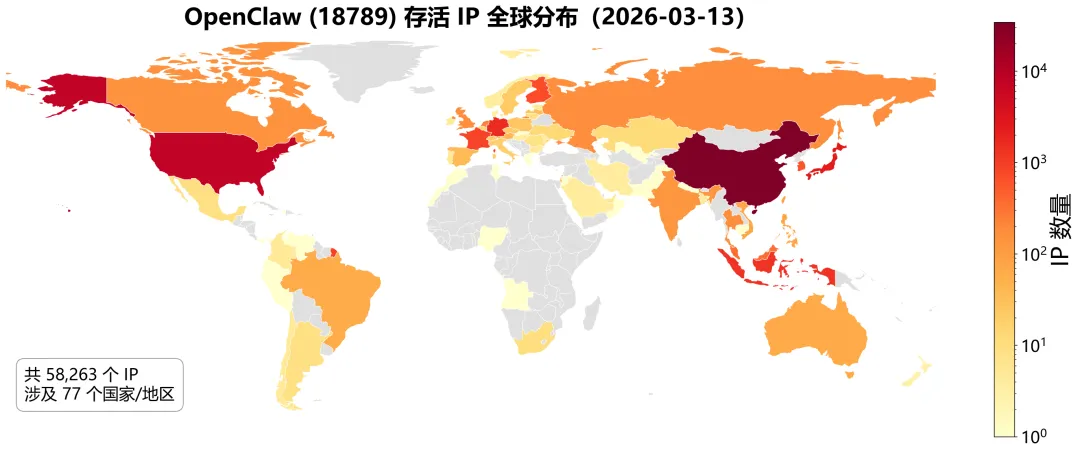

地理分布集中

以 2026 年 3 月 11 日的数据为例,在监测到的 75 个国家或地区 中,中国占比 58.1%。不仅实例数量最多,增长速度也最为明显。

如需获取详细的云厂商、服务商、存在问题的实例数据请联系我们。

总体来看,OpenClaw 的公网暴露规模 快速增长,但实际数量 低于部分传播中的夸张数字;同时,绝大多数实例 并未处于完全无认证状态。

然而,这并不意味着风险可以忽视,比如:少量 无认证实例、旧版本部署、反向代理配置问题 等都可能成为潜在攻击入口。

05

结尾

如果你正在使用 OpenClaw,建议尽快进行以下检查:

1. 确认已启用认证机制:运行命令

openclaw config get gateway.auth.mode

2. 更新到最新版本:运行命令openclaw update或 WebUI 界面直接更新

3. 避免将 18789 默认端口直接暴露在公网:配置好服务器安全组和防火墙

本文是AOSP 实验室 OpenClaw 全网安全态势评估系列的第一期。

后续,我们将进一步分析相关漏洞,包括这些漏洞的技术原理、潜在攻击方式、对实际部署环境的影响、用户应采取的防护措施等,最后给出完整的评估服务或系统。

如需获取详细技术细节或沟通交流,欢迎邮件联系 AOSP 团队。联系邮箱:

lixiang@nankai.edu.cn,李想,副教授

wufubin_tech@163.com,吴福彬,硕士生

sunlu25@mail.nankai.edu.cn,孙蕗,硕士生

夜雨聆风

夜雨聆风