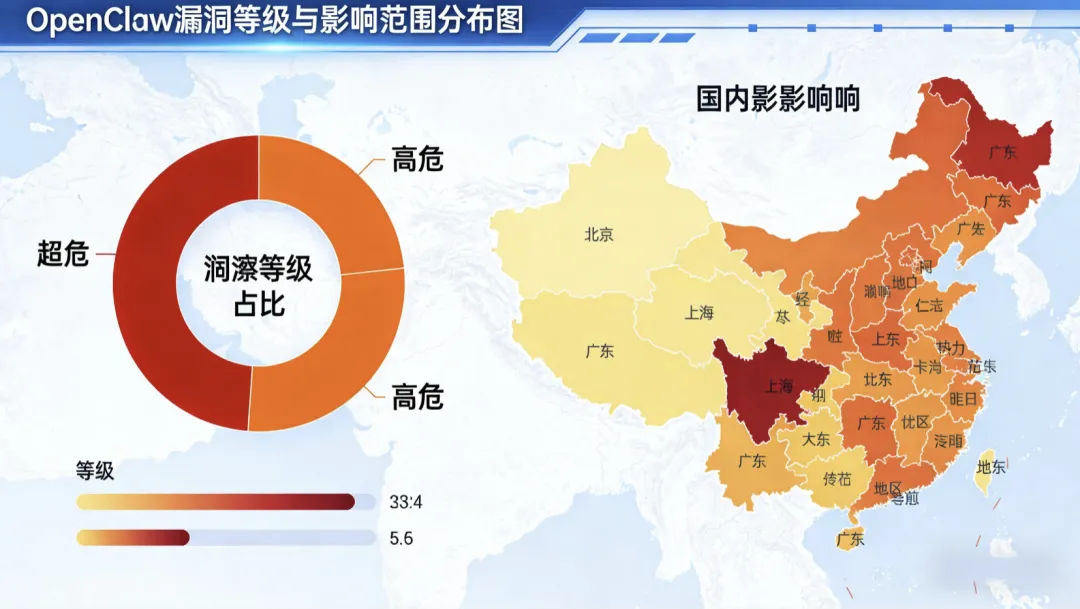

✅ 漏洞等级高、数量多 :82 个漏洞中超危 12 个、高危 21 个,以命令注入、路径遍历为主,CVSS 最高评分 8.8 分,可直接利用;

✅ 公网暴露无防护 :85% 的 OpenClaw 资产直接暴露公网,默认配置无需认证即可远程访问,敏感信息明文存储,相当于网络 “裸奔”;

✅ 影响版本范围广 :2026.2.15 及之前所有版本均受影响,2026.3.8 及更早版本为严重受影响,境内北京、上海、广东等互联网密集区域成重灾区。

路径遍历漏洞(CVE-2026-CLAW-002)

~/.ssh/id_rsa敏感信息泄露漏洞(CVE-2026-CLAW-003)

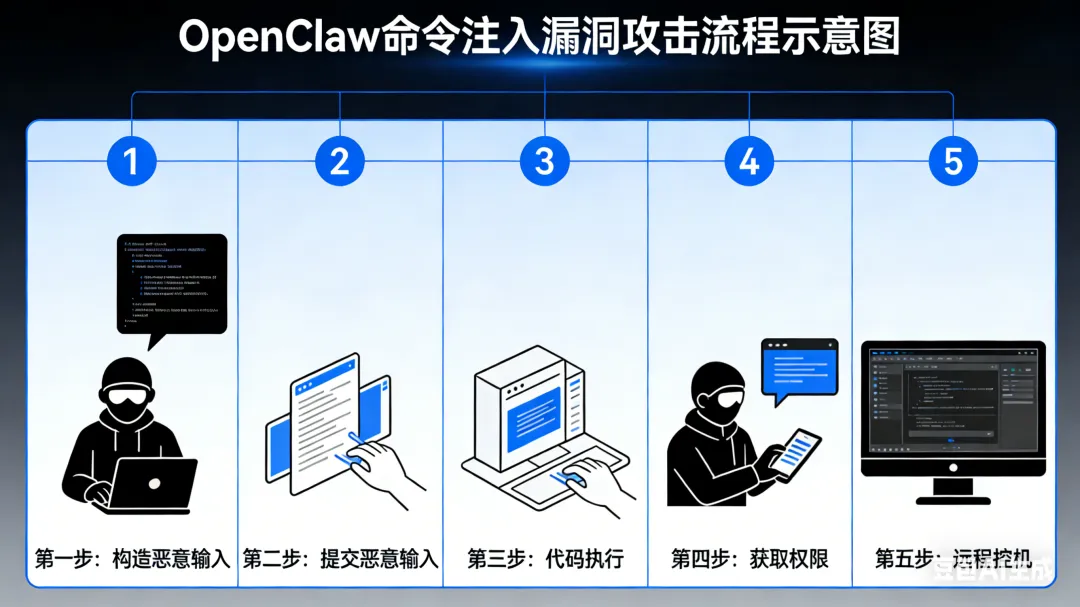

远程代码执行漏洞(CVE-2026-25253)

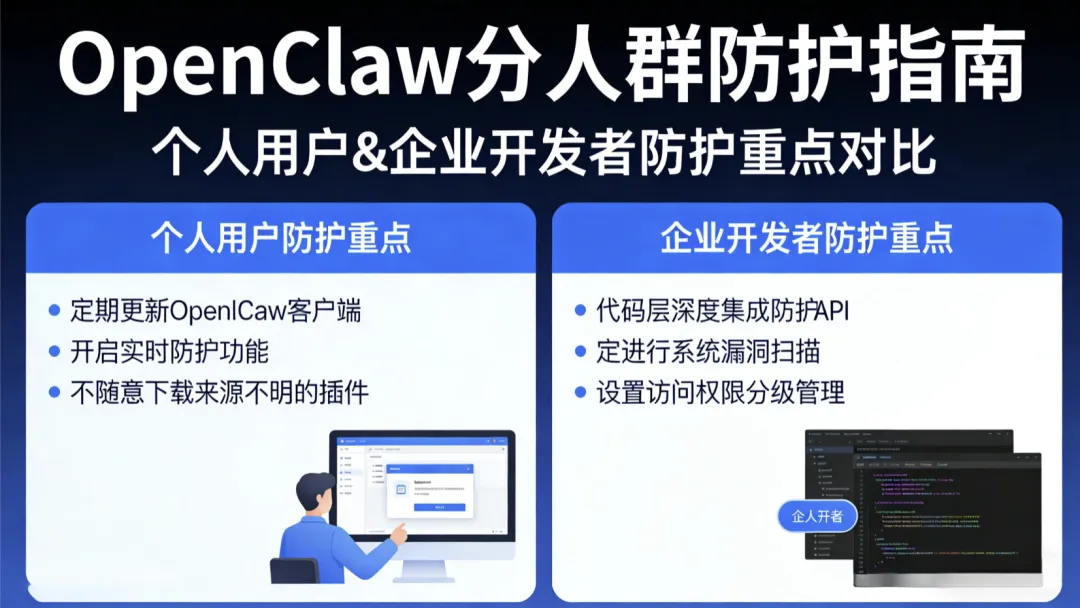

方式 1:个人用户首选「自动升级」(一键操作,简单高效) 方式 2:企业用户专属「补丁部署」(批量修复,适配集群)

# 强制升级到最新安全版本openclaw upgrade --force# 验证升级结果,显示v2026.3.10及以上即为成功openclaw --version

# 部署官方漏洞专项补丁openclaw enterprise patch apply CVE-2026-CLAW# 生成安全审计报告,全面排查漏洞风险openclaw security audit --output report.json

禁用 exec 高危工具:编辑配置文件,添加;

~/.openclaw/openclaw.json"tools": {"profile": "restricted"}限制插件来源:仅允许官方插件,添加;

"skills": {"allowlist": ("official")}开启会话加密:执行,避免敏感信息明文存储;

openclaw config set session.encryption true监控异常行为:实时查看日志,发现可疑命令立即中断处理。

tail -f ~/.openclaw/logs/gateway.log | grep "exec"最小权限运行:新建普通用户运行 OpenClaw,禁止 root / 管理员权限,开启沙盒模式;

关闭非必需功能:禁用未使用的系统命令调用、跨目录文件读写、多平台接入等功能;

网络隔离部署:禁止核心接口直接暴露公网,通过防火墙、VPN 做安全隔离,隐藏公网 IP;

加密敏感信息:使用环境变量替代硬编码密钥,每周定期轮换 API Key、令牌等访问凭证;

全维度监控:启用操作 / 进程 / 网络日志,每周开展一次安全审计,排查异常登录和执行指令;

定期加密备份:将配置文件、核心数据备份至独立设备,避免攻击导致数据丢失或篡改。

❌ 不使用 2026.2.15 及之前的老旧版本,未修复版本无任何安全防护能力;

❌ 不将核心接口、部署设备直接暴露公网,即使简单认证也易被暴力破解;

❌ 不开启所有功能权限,尤其是系统命令调用、无限制自定义参数等高危功能;

❌ 不在框架中存储明文敏感信息,如银行卡号、管理员密码、平台令牌等;

❌ 不通过非官方渠道下载安装包 / 插件,非官方版本可能被植入恶意代码。

优先使用大厂云端版本的 OpenClaw 相关功能,由专业团队做安全维护,无需自行处理漏洞;

若需本地部署,务必在 24 小时内完成版本升级,禁用 exec 等高危工具,不随意安装第三方插件;

本地部署后避免对外提供访问接口,仅在本机 / 私有网络内使用。

立即组织全量资产排查,通过脚本批量确认所有 OpenClaw 实例版本,24 小时内完成全量升级;

对已安装的第三方插件做全量安全审核,删除可疑插件,仅保留官方认证插件;

将 OpenClaw 与核心业务系统、数据库做物理 / 网络隔离,避免漏洞传导导致系统性风险;

建立漏洞应急响应机制,安排专人关注 CNNVD、OpenClaw 官方安全公告,及时响应新披露漏洞;

对开发、运维人员开展安全培训,规范 OpenClaw 使用流程,避免人为操作导致漏洞被利用。

OpenClaw 官方安全公告:https://github.com/openclaw/openclaw/security/advisories

OpenClaw 官方修复指南:https://docs.openclaw.ai/security/patch-2026-03

CVE 漏洞详情查询:https://nvd.nist.gov/vuln/detail/CVE-2026-CLAW-001

国家漏洞库(CNNVD)最新通报:https://www.cnvd.org.cn/

夜雨聆风

夜雨聆风