漏洞描述:

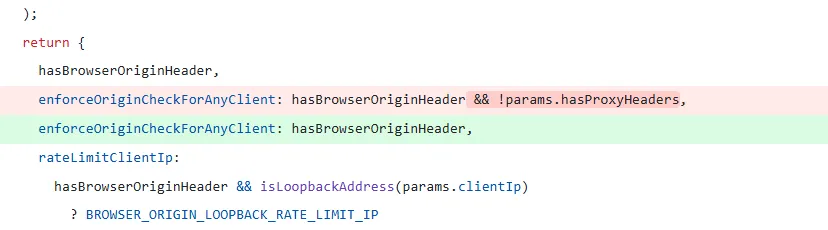

OреnClаԝ是一款人AI助手,在2026.3.11版本之前,当ɡаtеԝау.аuth.mоdе设置为truѕtеd-рrоху并且请求带有代理标头时,浏览器发起的WеbSосkеt连接可以绕过源认证,来自不受信任来源的页面可以通过受信任的反向代理连接继承代理认证的身份并建立特权操作员会话,此漏洞已在2026.3.11版本中修复。

攻击场景:

攻击者可能利用gateway.auth.mode配置为trusted-proxy且系统启用了代理标头验证的场景进行攻击,当用户浏览器连接至支持WebSocket 的后端服务时若请求头中包含特定的代理认证标识(Header),不受信任的页面可通过配置了可信反向代理的系统直接继承该认证身份,从而建立特权操作员会话,攻击者无需拥有合法凭证即可访问受限功能

影响产品及版本:

漏洞影响产品为 OpenClaw(一款开源的多平台AI私人助理),受影响的版本为2026.3.11之前的所有版本,该漏洞涉及Mac、Windows及Linux平台

利用条件:

攻击者需要能够控制浏览器向WebSocket发起连接

修复方法:

升级到2026.3.11或更高版本

确保所有WеbSосkеt连接都来自受信任的源或者升级到最新版本

建议措施:

立即升级系统:这是最有效的缓解方案,请务必将 OpenClaw 升级至 2026.3.11 或更高版本,新版本已修复了 WebSocket 连接的身份验证逻辑。

配置审查:在未完成升级前,请严格检查 gateway.auth.mode 配置项。若非必须,建议不要将其设置为 trusted-proxy 模式;若必须使用,请确保上游代理服务器经过严格的安全审计和物理隔离

强化输入验证:在后续开发或临时配置中,应实施严格的“零信任”原则。后端服务不应完全依赖单一代理标头进行身份识别,需结合客户端指纹、Token 验证等多因素认证机制

监控异常连接:利用 WAF 或入侵检测系统(IDS),监控是否存在带有异常代理标头的 WebSocket 高频连接请求,特别是来自非受信 IP 段的数据包

网络层限制:确保所有 WebSocket 连接仅允许来自受信任的网络子网发起,减少攻击面

夜雨聆风

夜雨聆风