被低估的AI门槛

2026年初,OpenClaw(俗称"养龙虾")以惊人的速度席卷技术圈。这个被称为"最强AI Agent"的工具,承诺让每个人都能拥有一个24小时在线的AI助手——它会写代码、会整理文件、会帮你查资料,甚至能自主完成复杂的任务流。

社交媒体上,"养龙虾"成为新潮流。技术博主们展示着AI助手如何帮他们自动生成周报、批量处理图片、甚至搭建个人网站。评论区里,无数普通用户跃跃欲试:"看起来很简单,我也想试试!"

然而,在这股热潮背后,一个危险的认知偏差正在蔓延——人们误将"降低使用门槛"视作"没有门槛"。

国家互联网应急中心、工信部、多所高校相继发布安全警告。有用户因AI误操作损失数十万元,有企业因API Key泄露遭受攻击,更有甚者,系统被完全接管、数据被勒索加密。这些并非危言耸听,而是正在发生的真实案例。

认知陷阱:功能强大 ≠ 使用简单

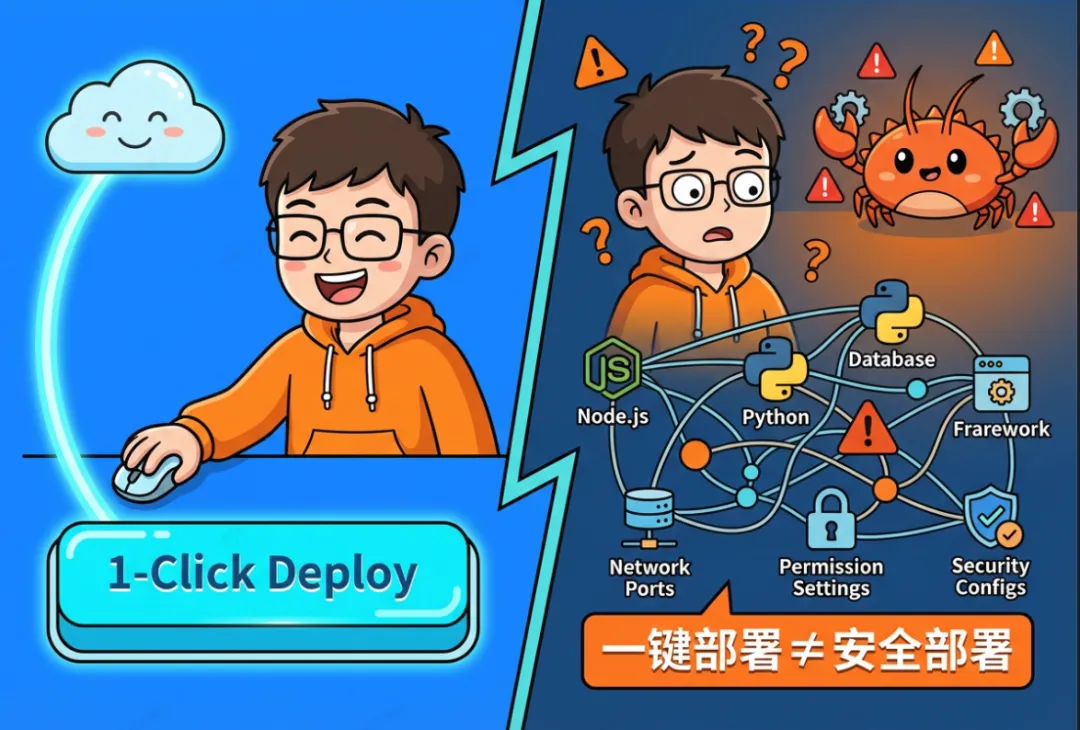

"一键部署"背后的技术债务

OpenClaw的安装确实简单。一条命令、几个回车,你的电脑上就多了一个"智能助手"。但这种"简单"是表象,它掩盖了三个关键事实:

安装简单不代表理解简单

OpenClaw本质上是一个运行在本地的高权限服务。它需要Node.js运行时、Python环境、向量数据库、网络服务……这些技术组件对于普通用户而言是"黑盒"——你不知道自己装了什么,也不知道它们如何协同工作。

当出现问题时,普通用户面对的不是"修复一个bug",而是"理解整个技术栈"。报错信息是英文的、日志是加密的、社区讨论是专业的。你唯一能做的,就是重启、重装、或者放弃。

默认配置不等于安全配置

OpenClaw的"一键部署"追求的是"能跑起来",而非"安全地跑起来"。默认情况下:

它以当前用户权限运行(通常是管理员)

它监听所有网络接口(包括公网)

它没有启用身份认证

它允许安装任意第三方插件

这些默认设置对于开发者而言是"可调整的参数",但对于普通用户而言是"看不见的风险"。你安装的是一个AI助手,但同时也是在系统上开了一个"后门"。

功能强大意味着破坏力强大

OpenClaw的核心卖点是"自主执行"——AI可以主动帮你做事情。但这种自主性是一把双刃剑:

当AI理解正确时,它能帮你节省数小时;当AI理解错误时,它能在几秒钟内造成不可逆的破坏。

有用户让AI"清理桌面",结果AI删除了桌面所有文件;有用户让AI"优化系统",结果AI修改了关键配置导致系统无法启动。这些不是AI"变坏"了,而是AI缺乏人类的常识判断——而这种判断,普通用户往往也缺乏。

被忽视的"隐性门槛"

OpenClaw降低的是"操作门槛",而非"认知门槛"。事实上,它引入了更多普通用户难以驾驭的隐性门槛:

门槛一:网络安全知识

你需要理解什么是"端口"、什么是"防火墙"、什么是"公网暴露"。你需要知道如何配置路由器、如何设置IP白名单、如何识别钓鱼攻击。

但现实是,大多数普通用户连自家WiFi密码都记不住,更别提配置网络安全策略了。

门槛二:权限管理知识

你需要理解什么是"root权限"、什么是"最小权限原则"、什么是"沙箱隔离"。你需要知道如何创建低权限用户、如何限制文件访问范围、如何审计操作日志。

但现实是,大多数普通用户习惯于"一路下一步"的安装方式,从未关注过权限设置。

门槛三:安全意识

你需要理解什么是"提示词注入"、什么是"供应链攻击"、什么是"社会工程学"。你需要知道如何识别恶意Skill、如何保护API Key、如何备份重要数据。

但现实是,大多数普通用户的安全意识停留在"不要点陌生链接"的层面,对于AI时代的安全威胁一无所知。

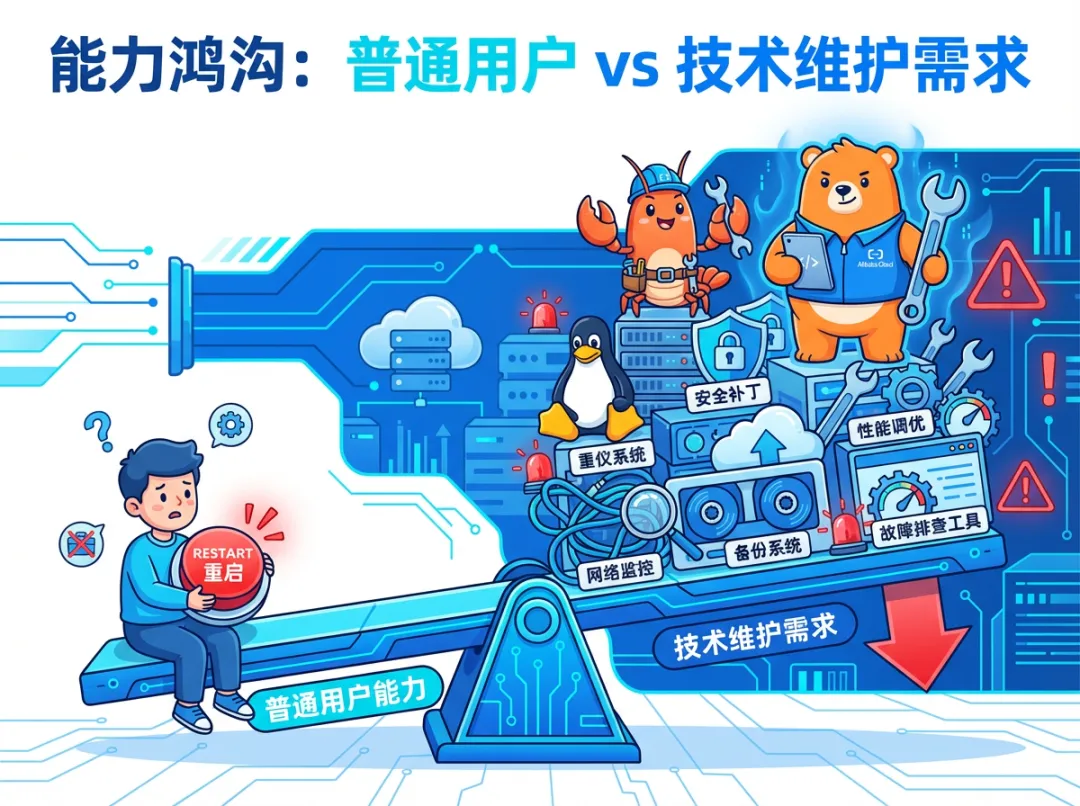

能力鸿沟:普通用户 vs 技术维护需求

一个残酷的事实,OpenClaw不仅仅是"智能助手",而是一个需要"被管理"的系统。

它需要的维护能力包括:

维护场景 | 能力需求 | 普通用户现状 |

系统崩溃恢复 | Linux/Windows系统管理、日志分析 | 只会重启电脑 |

安全漏洞修复 | 安全公告跟踪、补丁管理 | 从不更新软件 |

网络攻击响应 | 入侵检测、流量分析、应急响应 | 不知道被攻击了 |

数据备份恢复 | 备份策略设计、灾难恢复演练 | 没有备份习惯 |

性能优化 | 资源监控、瓶颈分析、调优配置 | 电脑卡就换新的 |

故障排查 | 网络诊断、进程分析、依赖排查 | 直接卸载重装 |

以上揭示了一个残酷的事实:OpenClaw的维护需求,远超普通用户的能力边界。

安全盲区:默认配置下的"裸奔"风险

27万只"龙虾"在裸奔

据安全机构统计,全球有超过数十万个OpenClaw实例暴露在公网上,且未启用任何身份认证。这意味着:

任何人都可以通过互联网连接到这些实例

任何人都可以向这些实例发送指令

任何人都可以利用这些实例执行恶意操作

这些"裸奔"的OpenClaw,本质上是被攻击者控制的"肉鸡"。它们可以被用于:发起DDoS攻击、挖掘加密货币、窃取敏感数据、传播勒索软件。更可怕的是,这些实例的所有者往往对此一无所知。他们以为自己在"养龙虾",实际上是在"养 Trojan"。

OpenClaw的"一键部署"设计有利于用户"快速上手",但普通用户因为"快速上手"往往会忽视了安全配置,当安全事件发生时,又缺乏能力进行应急响应。。。

OpenClaw降低了AI的使用门槛,但提高了安全的门槛。普通用户跨过了前者,却绊倒在后者。

理性选择:普通用户的替代方案

首先需要承认一个事实:OpenClaw的设计目标用户是开发者和技术爱好者,而非缺乏技术基础的普通用户。

OpenClaw的创造者明确说过:"CLI才是AI连接世界的终极接口。"这句话的潜台词是——你需要理解CLI(命令行界面)、理解系统架构、理解网络安全。

如果你:不知道什么是"端口"、不会看系统日志、没有备份习惯、不理解"权限"的概念

那么,你不是OpenClaw的目标用户。强行使用,只会给自己带来风险。

更安全的替代方案

对于普通用户,有以下更安全的替代方案:

方案一:使用云端AI服务,例如千问/Qoder/ChatGPT等,网页版或App版,无需本地部署

方案二:使用企业级AI Agent服务,例如:PolarDB Claw,RDS Claw、Data Claw等阿里云数据库托管的OpenClaw服务。

优势:全托管、Serverless弹性、企业级安全、深度与数据库集成,但会涉及一定数据库实例费用。

方案三:使用简化版AI工具,例如:Notion AI、Office Copilot等集成在办公软件中的AI功能

方案四:等待更成熟的消费级产品,这些产品会内置安全机制、简化配置流程,更适合普通用户

如果你仍然希望尝试OpenClaw,请务必遵循以下原则:

夜雨聆风

夜雨聆风