近日,360公司刚推出的主打 AI Agent 产品——360 安全龙虾(360 Claw),在其首发版本的安装包中,“大方”地打包了泛域名 *.myclaw.360.cn 的 SSL 私钥文件。

作为一家以安全为立身之本的企业,在核心安全产品中犯下如此低级的错误,被业内戏称为“把保险柜钥匙锁在了保险柜门把手上”。

事件曝光后,据第一财经报道, 360公司回应称:事故发现后已第一时间吊销涉事证书,目前证书已失效,普通用户不会受到影响。

360公司透露,此次问题源于发布环节的失误,导致内部域名的网站证书被意外打包进安装包。问题发现后,公司已立即采取应急措施,完成对涉事证书的吊销操作,从技术层面阻断了攻击者利用该私钥伪造服务器、劫持流量的可能。

事件核心:

一次不可思议的“自杀式”疏忽

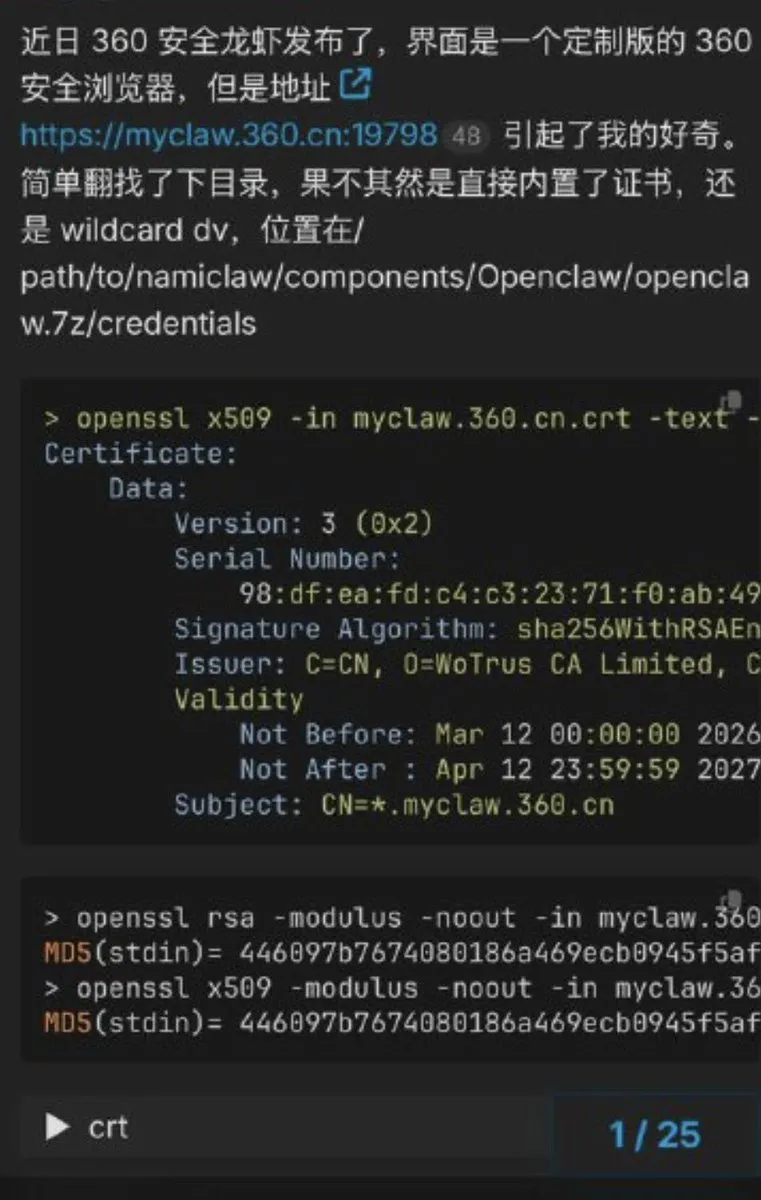

根据安全研究人员公开的分析,问题出现在安装包的内部目录:

/components/Openclaw/openclaw.7z/credentials

其中包含:

•*.myclaw.360.cn 泛域名证书

•对应的 RSA 私钥

证书由 WoTrus(沃通)CA 签发,有效期:2026 年 3 月 12 日 — 2027 年 4 月 12 日

该证书覆盖:*.myclaw.360.cn,也就是说:360 AI 产品平台下的所有子域名均受其保护。

安全研究人员通过标准工具 OpenSSL 提取证书与私钥的 modulus 并进行 MD5 指纹比对,确认:私钥与证书完全匹配。

这意味着:该私钥一旦公开,任何人都可以在技术上伪造合法服务器身份。

风险拆解:

私钥泄露意味着什么?

在 HTTPS 加密体系中,私钥是维持信任链的基石。此项泄露直接导致以下高危风险矩阵:

1、泛域名证书带来的放大风险

此次事件中使用的是泛域名证书。

这意味着:该证书不仅保护一个服务,而是覆盖整个子域空间。

换句话说,一旦私钥泄露:这意味着不仅是“安全龙虾”这一款产品,只要是该后缀下的其他测试环境或服务,都处于裸奔状态。

2、中间人攻击 (MITM)的“合法化”风险

由于泄露的是由合法 CA 签发的泛域名私钥,攻击者可以轻易搭建伪造服务器,如:

api.myclaw.360.cn

login.myclaw.360.cn

update.myclaw.360.cn

在公共 Wi-Fi、企业网络等劫持环境下,浏览器和客户端将完全无法识别伪造站点的身份,不会触发任何安全警告。攻击者借此可实现“零感知”劫持,进而解密用户流量、窃取敏感数据或篡改通信内容。

3、API Key 泄露风险

“360 安全龙虾”作为 AI Agent 工具,核心业务逻辑涉及用户私有模型的配置。用户在客户端输入的:

OpenAI / Claude API Key

其他主流大模型服务凭据

在 HTTPS 加密层失效的情况下,这些高价值的资产凭据在传输过程中可能被攻击者截获。对于企业或个人用户而言,这不仅是账号泄露,更直接关系到实际的财产损失与模型配额被盗用。

4、软件供应链攻击路径风险

当客户端依赖该泄露域名进行自动更新、配置下发或动态插件下载时,攻击者已具备了绕过通信保护、实施恶意推送的技术条件。

通过伪造官方更新服务器,攻击者理论上可以向全球用户推送含有恶意脚本或后门组件的“假更新包”。

5、指令篡改与远程代码执行(RCE)风险

由于 HTTPS 保护失效,攻击者可中途篡改 AI 代理下发的指令,将合法的安全建议替换为恶意脚本,直接接管用户的终端系统。

真正的问题:

为什么会发生?

从安全工程角度看,这起事件真正暴露的问题,并不是某个单一漏洞,而是安全开发生命周期(SDL)在关键环节出现了断裂:

1、 安全开发意识的“灯下黑”:

生产环境私钥通常不会以文件形式直接存在于开发或构建环境中,而是存放在专用的密钥管理设施中,例如:

HSM(硬件安全模块)

KMS(密钥管理系统)

开发人员和构建流程通常只通过受控接口调用密钥能力,而不会直接接触私钥文件。

生产环境私钥为何会出现在构建服务器的可访问目录中?这暴露了企业内部密钥管理权限边界可能存在混淆,生产密钥与开发环境的隔离并不彻底。

2、DevSecOps 自动化审计缺口:

现代流水线应能自动识别二进制包中的 Key 模式。

此次事件表明,即便是顶级安全厂商,在 Release Candidate (RC) 阶段的合规性检查仍存在人为绕过的盲区。

3、发布包安全审计缺失:

在软件供应链安全实践中,发布前通常还会进行一次发布包安全审计,包括:

安装包内容扫描

凭据检测

敏感文件识别

这些步骤早已是软件供应链安全的基础操作,用于防止构建系统中的临时文件、调试配置或敏感凭据被误打包进入最终发布版本。

此次事件的发生,说明在发布环节仍存在人工流程依赖过高的问题。

4、 AI 产品快速迭代带来的安全压力:

另一个值得关注的背景,是近年来 AI 产品开发节奏明显加快。

在“快鱼吃慢鱼”的市场环境下,一些团队更关注:

功能上线速度

产品发布时间

这一市场策略导致安全厂商在追求 AI 热点时,牺牲了基础的 SDL(安全开发生命周期)审计。

被忽视的事实:

证书正在变得更“敏感”

很多人仍把 TLS/SSL 证书当作静态的“加密文件”,但在 360 安全龙虾事件的背景下,证书的重要性被再次敲响警钟:TLS/SSL 证书实际上是互联网信任的核心基础设施,其敏感度和管理复杂度正在呈指数级上升。

1、私钥泄露的连锁风险

一旦私钥泄露,最直接的影响就是证书吊销。所有依赖该证书的服务必须立即更换,否则整个信任链都将受损。

然而,传统的证书管理模式大多依赖人工申请、手动部署、手工更新,这会带来:

大规模替换证书非常困难

运维压力巨大

人为误操作风险极高

这次事件也暴露了一个典型问题:人为管理本身就是风险源。例如在开发环境中生成私钥,为了图方便直接打包发布,这类“临时操作”在手工流程中屡见不鲜。

2、风险止损:TLS/SSL 证书生命周期正在断崖式缩短

我们也看到,行业正在推动 TLS/SSL 证书有效期持续缩短。根据 CA/B 论坛最新政策,证书有效期已从此前的 398 天缩短至当下的 200 天(3.15日执行),未来将降至 47 天。

这一变革的核心逻辑很简单:缩短生命周期 = 降低密钥泄露的长期利用窗口。

3、加密敏捷性(Crypto-Agility):从“人治”到“机治”

传统依赖手工运维的方式,在现代 DevSecOps 体系中已彻底不适用。这一事故告诉我们:靠“‘杀’一个程序员祭天”解决问题不可行,自动化才是唯一出路。

更进一步来看,加密敏捷性正在成为基础能力。所谓加密敏捷,本质上就是让密钥和证书具备“可快速替换、可自动轮换”的能力,而不是长期静态存在。

私钥在目标服务器或 HSM 本地生成,永不离开

CSR(证书签名请求)由服务器生成并自动提交给证书颁发机构(CA)

采用自动签发并部署证书,避免手工拷贝和误打包

建立密钥与证书的自动轮换机制

当然,在实际企业环境中,自动签发和部署只是基础。特别是在 47 天 TLS/SSL 证书有效期时代,证书全生命周期管理(CLM)的自动化是确保安全的关键。

(1)实时监控是第一步——

想要及时止损,首先要做的就是把证书监控与告警的平时功夫做好。我们要的是“事前预防”,而不是“事后应急”。

而且,深度监控应超越单一的“临期提醒”,不能只盯着到期时间,证书链全不全、密钥强度够不够、配置合不合规,这些健康细节都要纳入日常巡检。别等私钥泄露或连接报错了,才想起去查配置。

工具推荐:若需对 TLS/SSL 证书进行全方位的安全评级,推荐使用国内头部 CA 亚数TrustAsia 旗下的 MySSL 平台,它是目前国内主流的 TLS/SSL 检测工具:

https://myssl.com/

(2)自动化管理是核心——

其次,说到证书生命周期管理(CLM),包括自动申请、签发、部署、实时监控到续期,亚数TrustAsia 所推出的 CaaS 也有一套解决方案。

围绕 CaaS 订阅模式,亚数构建了多层次的自动化能力体系,帮助企业真正消化高频证书更新所带来的运维压力。结合不同的 IT 架构与运维模式,企业可以按需选择合适的落地路径,例如:基于 OpenAPI 的系统集成、基于 ACME 的自动化签发,以及本地化部署的集中管理方案等。

(3)进阶策略:多级冗余与“冷备与热备结合”——

为了追求业务连续性,领先的企业已开始实施多私钥冗余策略。

之前我们就看到一个案例,某金融机构在证书吊销事件后,安全部门预生成多份私钥(如 6 份),线上根据不同隔离期启用 3 份(热备),剩余 3 份物理封存于安全保险库(冷备),保证在主证书失效时可秒级切换,避免业务中断。

结语

360 安全龙虾的私钥泄露事件,不应仅仅被视作一次低级的“发布事故”,它更像是传统安全管理模式在 AI 时代快速迭代压力下的一次典型“溃败”。

当产品的交付周期从“月”缩短到“周”,当证书的生命周期从“年”缩短到“天”,单纯依靠人工的谨慎、文档的约束或是“祭天式”的追责,已无法筑起可靠的安全防线。

吊销证书易,重建信任难。

我们必须意识到:人,往往是安全链条中最脆弱的一环。 告别“文件拷贝”的原始管理,拥抱“全生命周期自动化”的变革,不仅是为了规避一次发布失误,更是为了在数字信任体系日益脆弱的当下,为企业构筑起一套具备自愈能力的“免疫系统”。

安全不应是业务发展的阻碍,而自动化的信任体系才是业务狂奔的底气。

加入社群

近期,公钥密码开放社区对外开放了“公钥密码开放社区·读者汇3群”,后台发送关键词“社群”,即可加入群聊。

期待您的加入,让我们共享PKI及网络安全领域的技术趋势与最新动态,与行业大咖、技术专家共同学习、共融交流,一同共建平台、共创价值!

专题——探索PKI:构建数字世界的安全基石

1

2

3

4

5

6

7

8

9

10

11

12

13

夜雨聆风

夜雨聆风