近期,OpenClaw开源AI智能体因可自动化执行任务爆火,被网友称为“龙虾AI”,相关操作也被戏称为“养龙虾”。它能操作设备、助力提升效率,却暗藏严重安全风险。员工若不当使用,企业极易面临敏感信息泄露、内网被渗透、核心数据被盗取等安全危机。

OpenClaw并非简单的“智能AI助手”

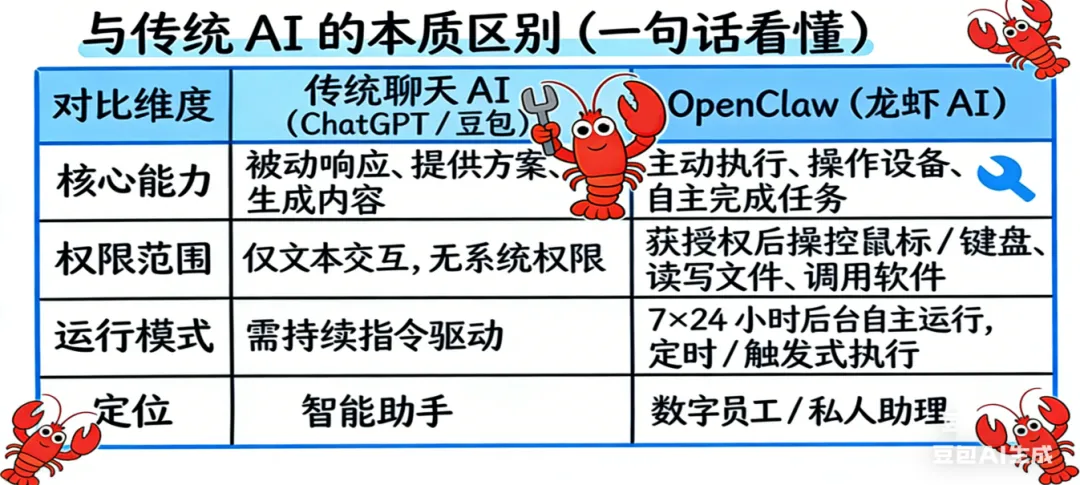

OpenClaw是2025年底推出的开源AI Agent框架,凭借独特技术设计迅速成为开源领域现象级项目。其核心特性与传统聊天式AI存在本质区别:并非单纯的智能问答工具,而是具备操作系统级能力的自动化执行载体。

以“钳”为能,定位于“数字执行者。OpenClaw的命名与设计紧扣“执行能力”:英文名中“Claw”意为钳爪,象征其可像人手一样操作电脑;红色龙虾图标更让这一特性深入人心,“养龙虾”也成为安装与调试的趣味代称。与传统AI不同,它并非“智慧顾问”,而是数字执行者,可通过自动化操作,将大模型决策转化为真实设备动作与任务结果。

核心架构:“大脑+双手”的组合模式。OpenClaw的核心技术特点是具备执行能力、无自主思考能力,需与Gemini、Claude等大模型配合使用,形成“大脑决策、双手执行”的协同架构:

大模型作为智慧大脑,负责接收指令、分析需求、制定执行方案,拥有逻辑规划能力,但无设备操作权限;OpenClaw作为灵活双手,接收执行指令并在授权后,完成鼠标键盘操控、文件读写、软件调用、网络访问等实际操作,支持7×24小时后台运行与多种触发模式。二者结合可实现“一句话下达需求,全流程自动完成”,如桌面整理、程序测试、邮件处理等,这也是其快速走红的核心优势。

能力越强,权限要求越高。OpenClaw的自动化能力覆盖信息处理、日程管理、商务操作、系统控制、通信集成等场景,可完成网页浏览、文档总结、在线操作、对接办公平台等任务,并能记录交互信息,实现持续操作。但该能力依赖极高系统权限与用户信息:需获取浏览器历史、Cookie、账号密码、API密钥等敏感凭证,以及本地文件读写、软件平台操作等全域权限。这种“高权限支撑高能力”的模式,从源头埋下权限滥用、数据泄露的重大安全隐患。

风险直击!OpenClaw的多重安全威胁

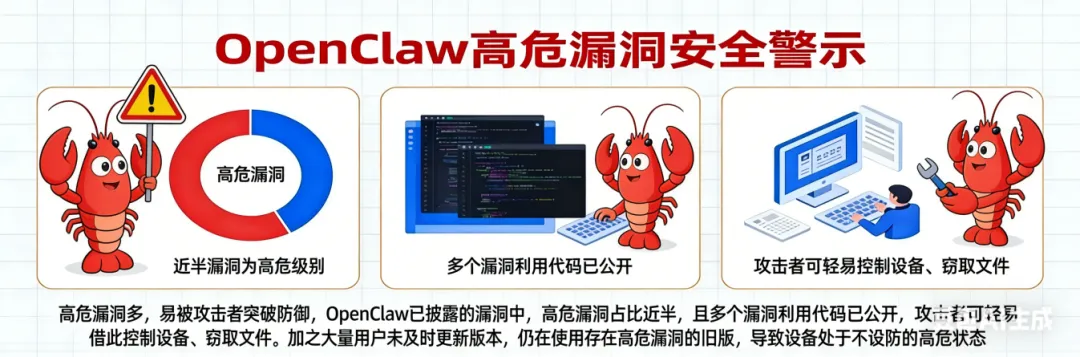

作为开源项目,OpenClaw在快速迭代与传播中,安全问题日益突出,国家信息安全漏洞共享平台等权威机构已多次发布风险预警。目前该工具已被披露大量安全漏洞,公网暴露实例多、恶意插件、违规部署等问题频发。对安全管控严格、核心数据密集的国有企业而言,此类风险绝非小问题,而是直接危及企业信息安全的重大隐患,主要体现在以下五个方面:

(一)高危漏洞多,易被攻击者突破防御

OpenClaw已披露的漏洞中,高危漏洞占比近半,且多个漏洞利用代码已公开,攻击者可轻易借此控制设备、窃取文件。加之大量用户未及时更新版本,仍在使用存在高危漏洞的旧版,导致设备处于不设防的高危状态。

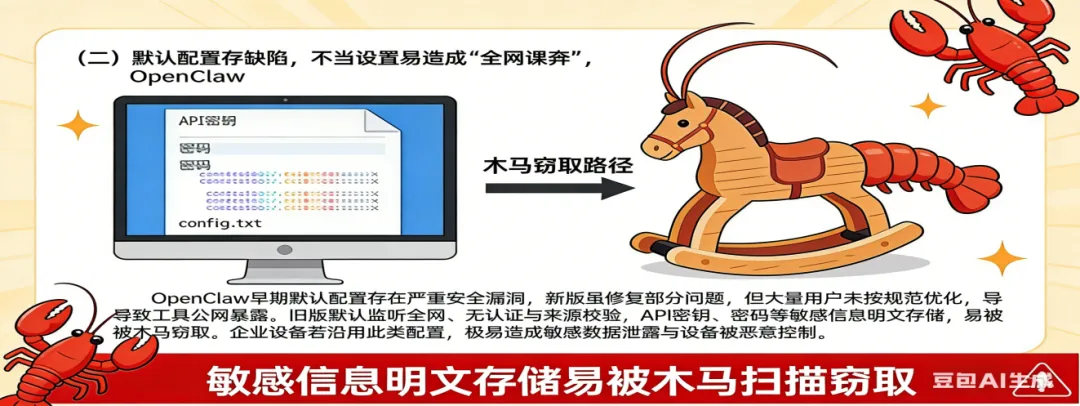

(二)默认配置存缺陷,不当设置易造成“全网裸奔”

OpenClaw早期默认配置存在严重安全漏洞,新版虽修复部分问题,但大量用户未按规范优化,导致工具公网暴露。旧版默认监听全网、无认证与来源校验,API密钥、密码等敏感信息明文存储,易被木马窃取。企业设备若沿用此类配置,极易造成敏感数据泄露与设备被恶意控制。

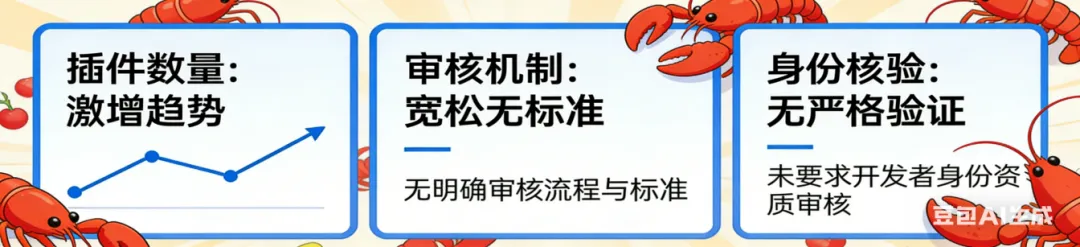

(三)插件生态混乱,恶意插件成为供应链攻击“重灾区”

OpenClaw功能依赖插件,官方插件平台数量激增,但审核宽松、无严格身份核验与前置代码审计,致使大量恶意插件混入。安全机构显示,平台近五分之一插件存在安全隐患,部分实用插件实为木马,安装后会静默窃取数据、建立加密隧道,成为供应链攻击的重要载体。

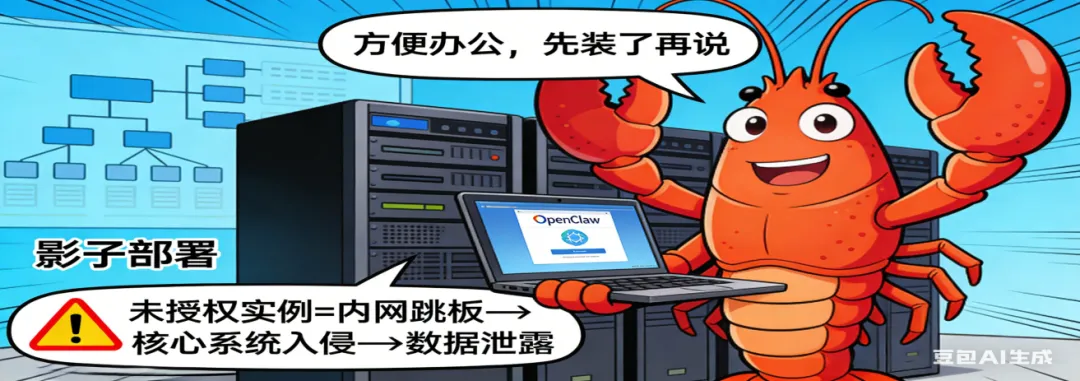

(四)“影子部署”成常态,绕过企业安全管控体系

调查显示,不少企业存在员工私自安装部署OpenClaw的“影子部署”现象,绕过IT审批与管控,成为内网隐形后门。员工为方便办公,未经授权在企业设备安装,未纳入安全防护与权限管控。这类未授权实例一旦被利用,可成为渗透内网的跳板,引发核心系统入侵、商业机密与经营数据泄露等连锁安全事故。

(五)攻击手段多样化,本地部署也无法完全规避风险

部分用户以为OpenClaw仅本地监听、不暴露公网就安全,实则存在风险。针对该工具的攻击已多样化,本地实例若未修复高危漏洞,仍可被入侵。攻击者可通过钓鱼、恶意广告等方式劫持其认证Token,获取工具控制权,远程执行命令、读取文件、接管账号,从浏览器端突破企业本地防护。

OpenClaw使用的“三禁止、四必须”

结合OpenClaw安全特性及企业信息安全管理规定,为从源头防范风险,明确员工使用该工具的三大禁止行为与四大必须要求,全体人员须严格遵守,坚守安全底线,杜绝违规操作。

(一)三大禁止行为,触碰即踩安全红线

禁止私自安装部署:任何员工不得在企业办公设备(包括电脑、服务器、移动办公终端等)上,私自安装、配置OpenClaw及相关插件、附属程序;

禁止接入企业内网:即使使用个人电脑安装OpenClaw,也严禁将其接入企业内网环境,严禁让其访问企业内网文件服务器、核心业务系统、敏感数据库、办公自动化平台等内部资源;

禁止授予企业权限:严禁为OpenClaw授予任何企业相关的账户密码、API密钥、内网访问权限,严禁让其操作企业邮箱、财务系统、客户管理系统、项目管理平台等核心应用,严禁将企业敏感信息提供给该工具。

(二)四大必须要求,筑牢全员安全防线

必须提升风险认知:全体员工需充分认识OpenClaw等开源AI工具的安全风险,不盲目跟风部署使用,不随意下载、安装互联网上未经验证的开源工具,警惕各类以“提升效率”“便捷操作”为噱头的未知程序,从思想上筑牢安全防线;

必须强化设备管理:及时更新企业办公设备的操作系统、杀毒软件和安全补丁,开启防火墙、入侵检测、病毒查杀等安全功能,不随意点击陌生链接、下载未知压缩包,不执行来源不明的终端命令和安装脚本,做好设备日常安全防护;

必须严守保密规定:严格遵守企业信息保密管理制度,不将企业商业机密、经营数据、客户信息、内部文件等敏感信息,提供给任何第三方AI工具,确保企业信息不外泄;

必须及时上报异常:若发现办公设备卡顿、异常弹窗、文件被篡改、网络异常等情况,应立即停用设备,并第一时间上报公司信息化管理部门,配合后续排查处置。

结语

AI技术快速发展在提升企业效率、推动数字化转型的同时,也带来了新的安全挑战。以OpenClaw为代表的开源AI智能体是一把“双刃剑”,合规使用可提升效能,违规部署则会成为安全隐患。

作为国有企业,守护核心数据、筑牢安全防线是全员责任。面对新兴AI工具,应理性看待、严守安全底线,不盲目跟风、不违规使用,确保技术在安全合规前提下为企业高质量发展赋能。

安全无小事,防患于未然。让我们从自身做起、从细节做起,共同筑牢企业信息安全屏障,守护核心数据资产!

END

图文来源

科学技术中心 徐勇毅

图文编辑

赵英鸿

责任编辑

李 悦

夜雨聆风

夜雨聆风