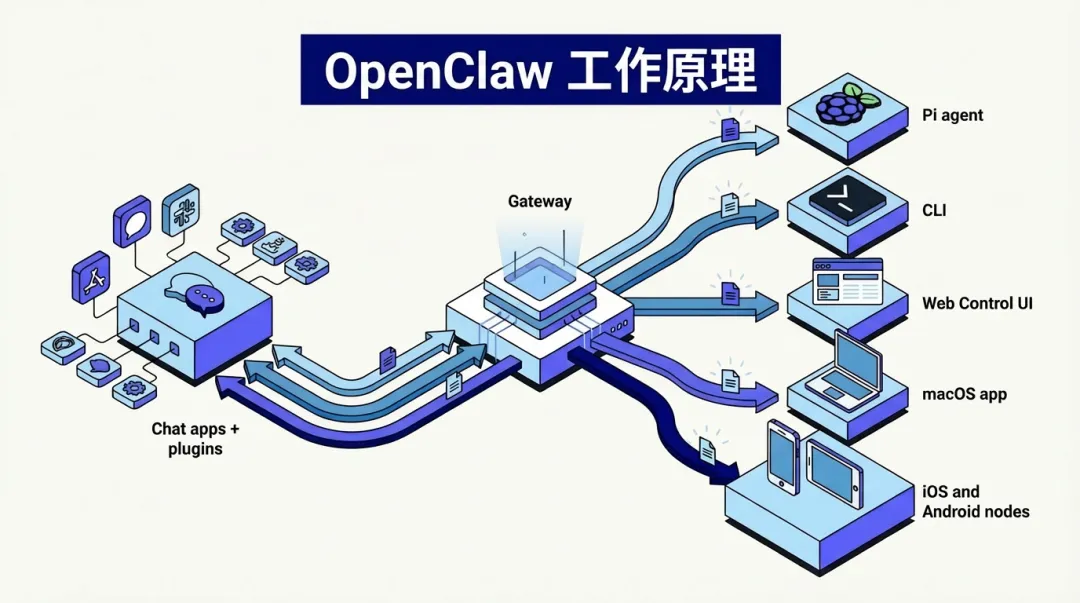

2026年1月下旬,名为OpenClaw的开源AI智能体迅速刷屏,一跃成为GitHub平台历史上增速最猛的项目之一。其开发者Peter Steinberger对其核心定位做出精准界定:“真正会干活的 AI”。OpenClaw作为一个Agentic系统(代理式系统)的操作系统,这是一种可以部署在个人电脑上的AI代理,采用龙虾图标设计,因此被人亲切地称为“龙虾”,而部署和训练它的过程,则被形象地称为“养龙虾”。OpenClaw可连接大型语言模型,管理资源,访问工具和文件系统,执行调度,创建子代理等能力,近乎具备完整操作系统的功能,实现一句话让AI替你干活。

从“被动对话”到“主动执行”:AI的质变时刻

传统AI工具的核心逻辑是“被动响应”——用户发起提问,AI输出答案,后续执行环节仍需人工完成,其本质属于“顾问式”辅助工具。与传统AI工具不同,OpenClaw定位为执行型智能体。用户只需明确目标,无需拆解步骤、无需手动操作,它可自主完成任务拆解、工具调用、命令执行,甚至能自主修复执行过程中的报错,最终交付完整结果。

大模型语言是它的“大脑”,负责“思考”。用户只需简单地给它下达指令,它就会通过背后的大模型精准理解用户自然语言指令,结合任务需求拆解出可落地、可执行的具体步骤,无需用户额外指导。

视觉模型等技术是它的“眼睛”,负责“识别”。通过实时捕捉电脑屏幕画面,并利用视觉模型分析等技术来“看懂”画面内容,精准识别界面中的按钮、输入框、菜单等元素,定位操作坐标,为后续执行环节提供精准支撑,解决传统AI无法识别界面、自主操作的痛点。

各类工具是它的“手脚”,负责“行动”。这些工具是预先编写好的、能执行特定操作的代码模块,可模拟鼠标移动、点击、键盘输入等人工操作,相当于“隐形员工”全程操控电脑,覆盖Office办公、文件处理、系统操作等各类常规办公场景。

此外,“龙虾”还有相对持久的“记忆”。区别于传统AI每次启动需重新适配的局限,OpenClaw可持久记录用户偏好、任务历史与操作习惯,形成个性化认知模型。重启设备后记忆不丢失,能预判用户需求,自主优化执行流程,实现“越用越懂人、越用越高效”的效果。

从“技术底座”到“场景落地”:大厂Claw生态布局加速

OpenClaw本身是免费的开源框架,但实际运行是需要接入AI模型。腾讯一口气推出5只“龙虾”—QClaw(电脑管家团队)、WorkBuddy(全场景AI智能体)、企业微信OpenClaw机器人、QQ接入OpenClaw、腾讯云部署版。字节跳动上线ArkClaw,阿里开源HiClaw,百度智能云推出部署方案,小米内测手机版MiClaw,Moonshot推出KimiClaw……据统计,至少13家科技大厂争相推出自己的“龙虾”产品。

QClaw由电脑管家团队打造,系统支持通过微信、QQ 等即时通讯软件进行远程指令控制,确保数据全程在本地闭环处理,有效杜绝外泄风险,聚焦个人办公场景,可协助员工处理基础办公事务;WorkBuddy定位全场景AI智能体,支持用户通过移动端界面,以零代码门槛同时调用并协同多个主流大模型,完成复杂任务的分布式处理;ArkClaw作为云端SaaS版OpenClaw平台,主打“零门槛养虾”,无需复杂技术配置,打开浏览器即可使用,且深度集成飞书、企业微信等办公工具,能够实现会议自动化、文档智能处理、定时任务执行等功能;内测手机版MiClaw,打破设备限制,让员工能够随时随地通过手机下发指令,完成基础办公任务,适配远程办公、外勤办公等场景。

OpenClaw 四大风险隐患

OpenClaw的定位是“做事”而非“聊天”,这意味着它需要获取更高的系统权限才能实现各类执行功能,因此也具有更高的安全风险,容易引发网络攻击、信息泄露等安全问题。为规范OpenClaw的使用、防范安全风险,工信部已发布相关安全风险防范建议,国家安全部更专门发布《“龙虾”(OpenClaw)安全养殖手册》,提醒用户要理性辨别、规范使用,让“龙虾”成为遵规守纪、产能高效的数字员工。

主机接管风险

为实现完整的执行功能,用户常赋予其最高系统权限,可能引发因AI误操作造成的数据损失。更严重的是,设备运行后可能被攻击者非法获取设备管理权限,从而引发主机被远程操控,资源被非法占用等安全风险。

数据窃取风险

部分用户缺乏数据安全意识,会将个人敏感数据交由OpenClaw处理,一旦系统被攻破,可能造成个人隐私泄露,带来财产与安全风险。

言论篡改风险

OpenClaw具备在社交网络中自主发声的能力,一旦被攻击者接管,可能被用于生成和传播虚假信息,甚至实施诈骗等不法活动,严重损害个人权益。

技术漏洞风险

OpenClaw缺乏专业维护与漏洞修复机制,攻击者可能通过恶意插件投毒等方式,诱导智能体突破权限管控,主动窃取本地设备的核心敏感信息,其隐蔽性远超传统木马程序,排查难度较大。

OpenClaw安全使用指南

定期对OpenClaw进行全面安全检测。定期检查OpenClaw的控制界面是否暴露在公网、权限配置是否过高、存储的凭证是否已泄露、安装的插件来源是否可信等问题。若发现严重安全风险,需立即采取隔离、下线等处置措施,避免风险扩散。

强化OpenClaw安全防护措施。严格遵循最小权限原则,严格限制智能体的操作范围。对存储的敏感数据必须进行加密处理,建立完整的操作审计日志,尽量在隔离环境(如专用虚拟机、沙箱)中运行OpenClaw,限制其对核心资源的访问。根据业务需要授予完成任务必需的最小权限,对删除文件、发送数据、修改系统配置等重要操作进行二次确认或人工审批。

规范OpenClaw使用管理。OpenClaw并非供人娱乐的数字宠物,而是能够自主执行任务、承担流程操作、持续学习成长的数字员工,用户应理性看待、规范使用。定期检查并修补漏洞,及时关注OpenClaw官方安全公告、工信部网络安全威胁和漏洞信息共享平台等风险预警,确保其在合规、安全、可控的前提下成为提升治理效能,服务生产生活的数字化生产工具。

OpenClaw的走红,是人工智能从“对话”到“执行”的重要转机,其突破了对话框问答智能形式的局限,能够通过一句指令分析并执行全范围内的任务,高效处理各类事项,实现了从“动嘴”到“动手”、从“顾问”到“员工”的转变。但我们必须清醒认识到:AI终究是服务于人类的工具,唯有理性看待技术价值、严格防范安全风险、规范操作流程,才能让技术真正服务于人类的美好生活。

END

夜雨聆风

夜雨聆风