一、怎么安装:

现在主流的 5 种安装办法,其实官方安装文档把路径分得很清楚:

推荐的一键安装脚本、npm/pnpm、源码安装,以及容器/包管理路线里的 Docker、Podman、Nix、Ansible、Bun。官方还明确写了系统要求:Node 24 推荐,Node 22.16+ 也可;macOS、Linux、Windows 都支持,但 WSL2 比原生 Windows 更稳定

1)一键安装脚本

这是官方最推荐、也最适合第一次安装的方式。它会自动识别系统、必要时安装 Node、安装 OpenClaw,并直接拉起 onboarding。macOS / Linux / WSL2 用:

curl-fsSL https://openclaw.ai/install.sh | bash

Windows PowerShell 用:

iwr-usebhttps://openclaw.ai/install.ps1|iex

如果你只想安装、不想立刻进入 onboarding,也可以加 --no-onboard。

2)npm / pnpm 安装

如果你本来就自己管理 Node 环境,官方给出的路径是:

npm install -g openclaw@latestopenclaw onboard --install-daemon

或:

pnpm add -g openclaw@latestpnpm approve-builds -gopenclaw onboard --install-daemon

其中 pnpm 需要显式批准带 build scripts 的包。

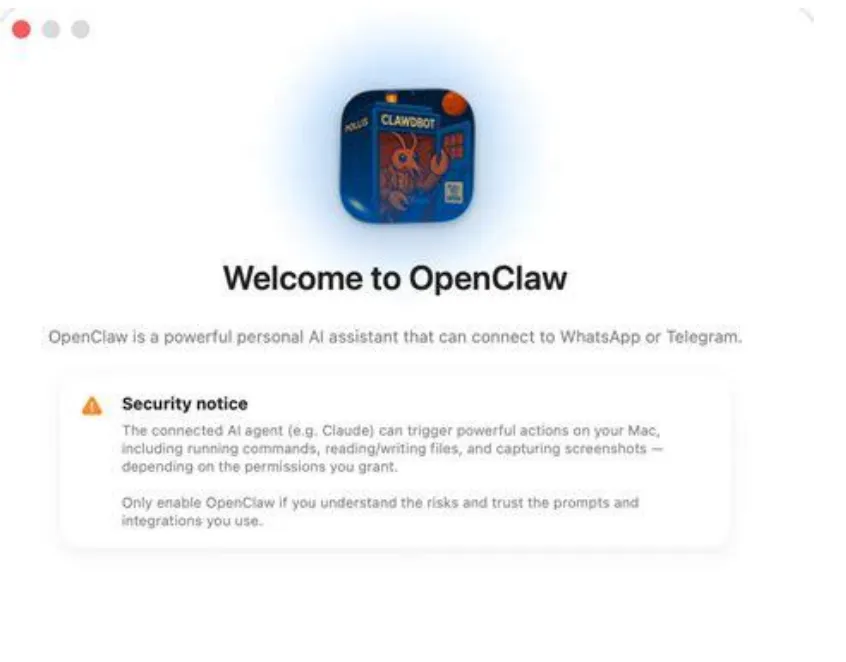

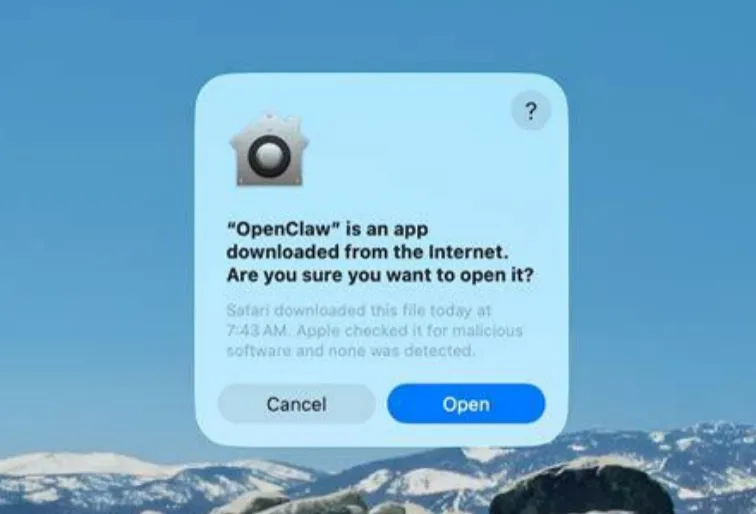

3)macOS App onboarding

如果你是 Mac 用户,又不想一开始就全靠命令行,官方文档单独给了 macOS App onboarding流程:先处理系统告警、批准本地网络访问、阅读安全提示、选择 Gateway 跑在本机还是远端、再授权 Automation / Notifications / Accessibility / Screen Recording / Microphone / Speech Recognition / Camera / Location 等权限。官方把这一路径定义为“平滑的 day 0 体验”。

4)Docker

Docker 是可选项,不是默认项。官方文档说得很明确:只有当你想要“容器化 gateway”或者想在“没有本地安装条件的主机”上跑 OpenClaw 时,才更适合 Docker;如果你只是想在自己机器上快速开始,官方建议走正常安装流。Docker 至少需要 Docker Desktop 或 Docker Engine + Compose v2,以及 2GB 左右的构建内存。

5)源码编译

如果你要改源码、追主干、自己二开,官方给的是:

git clone https://github.com/openclaw/openclaw.gitcd openclawpnpm install && pnpm ui:build && pnpm buildpnpm link --globalopenclaw onboard --install-daemon

不过这条路更适合开发者,对于新手不太友好。

|

二、手把手安装流程

如果你是第一次装,我建议直接走这条:

一键安装脚本 → onboarding → 验证安装 → 再决定要不要接聊天渠道 / Docker / 远端部署。

这是官方最顺的路径。官方 README 也把 openclaw onboard作为首选 setup。

第 0 步:先想清楚你是哪类用户

先不要急着敲命令,先选你的安装目标:

只是体验一下:本机一键安装脚本

本来就管理 Node:npm/pnpm

Mac 且不想先碰太多命令行:macOS App onboarding

想隔离环境 / 上 VPS:Docker

想改代码:源码安装

如果只是想“先体验一下 OpenClaw 到底是什么”,不要直接上 Docker 和远端暴露。先本机跑通。

第 1 步:执行安装

macOS / Linux / WSL2

curl-fsSL https://openclaw.ai/install.sh | bash

Windows PowerShell

iwr-usebhttps://openclaw.ai/install.ps1|iex

官方文档说明,这一步会自动检测 OS、必要时装 Node、装 OpenClaw,并启动 onboarding

第 2 步:完成 onboarding

官方 onboarding 总结得很清楚:不管你是 CLI 路径还是 macOS App 路径,本质上都会配置三件事:

auth、Gateway、可选的聊天渠道。

如果是 Mac App 流程,你会依次看到这几类界面:

系统来源告警:确认打开 OpenClaw

本地网络权限:允许发现 / 连接本地网络

安全提示页:提醒你这是高权限 agent,不适合多租户混用

选择 Gateway 位置:本机 or 远端

权限授权:Automation、Accessibility、Screen Recording 等

CLI 可选安装

Onboarding Chat:让 agent 带你完成后续引导。

第 3 步:验证是否装成功

跑这 3 个命令:

openclaw --versionopenclaw doctoropenclaw gateway status

第 4 步:再决定要不要接消息通道

OpenClaw 的价值不是“在终端里回你一句话”,而是把 agent 接到 WhatsApp、Telegram、Discord 等渠道里,变成“随时可触达”的助手。官方文档和官网都把“连接聊天渠道”当作核心场景。

但我建议第一次安装时先不要全接满。先跑通本机,再逐个接入,因为每多一个渠道,就多一层认证、凭证和安全面

三、不同安装方式怎么选

安装方式 | 适合谁 | 优点 | 建议 |

官方一键安装脚本 | 第一次安装的大多数人 | 最快、自动检测系统、自动进入onboarding | 首选 |

npm / pnpm | 已经自管Node 环境的开发者 | 版本可控、适合命令行用户 | 第二选择 |

macOS App onboarding | Mac 用户 | 图形化、权限授予更直观 | Mac 用户优先考虑 |

Docker(可选) | 需要隔离环境或部署到VPS 的用户 | 环境隔离更强、便于复用 | 不是第一天的默认路径 |

源码安装 | 要二开、追主干、改源码的人 | 最灵活 | 开发者专用 |

| OpenClaw | |||||

| QClaw | |||||

| ArkClaw | |||||

| NemoClaw |

五、真正重要的不是安装,而是安全策略

OpenClaw 官方安全文档开宗明义地说:它假设的是**“one trusted operator boundary per gateway”,也就是一个 Gateway 对应一个可信操作者边界**。它不是为“多个互不信任的人共用同一个 agent / gateway”设计的。如果你要混合信任、多用户共享,官方建议直接拆 trust boundary:分 gateway、分凭证,最好连 OS 用户或主机都分开。

这件事非常重要,因为 OpenClaw 不是普通聊天机器人。

1)部署边界:一人一 Gateway,不要多人共用

如果多个不互信的人都能给同一个 tool-enabled agent 发消息,官方明确把这视为共享 delegated tool authority风险:任何允许的发送者都可能诱导模型调用 exec、浏览器、文件或网络工具,甚至驱动数据外流。

2)网络暴露:默认只跑 loopback,不要裸暴露

官方建议的默认绑定是:

gateway.bind: "loopback":只允许本地连接非 loopback(LAN / tailnet / custom)会显著扩大攻击面

不要把 unauthenticated gateway 暴露到

0.0.0.0。

如果你一定要远程访问:

用 token

用真实防火墙

缩小来源 IP allowlist

优先考虑 Tailnet/Tailscale 之类的方式,而不是直接公网开放。

3)认证:不要图省事关掉 auth

官方在 macOS onboarding 文档里直接提醒:即便是 loopback,本地 WebSocket 客户端也会生成 token;如果你关闭 auth,任何本地进程都能连上。

4)浏览器控制:一定用专用 profile,别直接拿你的日常浏览器

官方安全页对 browser control 的提醒写得很重:如果你让 agent 控制一个已经登录了很多站点的浏览器 profile,它就等价于拿到了那些账号和数据。

5)Prompt Injection:这不是“理论问题”,而是默认存在的问题

OpenClaw 官方写得非常直接:prompt injection 没有被解决。系统 prompt 只是“软提示”,真正的硬约束来自工具策略、exec 审批、sandbox、channel allowlists。建议:

给 tool-enabled agents 选更强的新一代模型

不要让弱模型直接接触不可信内容

对读取不可信内容的 agent 采用更严格的工具限制

allowUnsafeExternalContent这类 bypass 选项在生产环境保持 false如果读取网页/邮件/文档/附件,尽量用只读或无工具的 reader agent 先总结,再把摘要喂给主 agent。

6)Sandbox:该开就开,特别是接触外部内容时

Sandbox browser 默认跑在独立 Docker 网络里,并支持 cdpSourceRange、short-lived token URL、密码保护 noVNC 等机制;同时也支持给不同 agent 设置不同的 sandbox 和 tool allowlist。也可以参考官方给的“家庭/工作 agent:只读工具 + sandbox”的配置思路。

7)Secrets:不要凭证硬编码进配置文件

OpenClaw 支持 SecretRefs,可以把凭证从 plaintext 配置里拿出来,放进 env、文件、exec provider、1Password CLI、Vault CLI、sops 等来源,运行时解析进内存快照。官方明确说:Plaintext 还能用,但 SecretRefs 是支持的,更适合认真部署。

8)上线前跑一次安全审计

CLI 参考文档里面有现成命令:

openclaw security auditopenclaw security audit --deepopenclaw security audit --fix

9)非常推荐!!!只从官方渠道安装

这个不是“谨慎一点”,而是现在已经有现实风险。近几天的公开报道显示,随着 OpenClaw 爆红,已经出现伪装成 OpenClaw / Claude Code 的恶意广告与信息窃取木马;而监管层也在提醒“错误安装和配置会暴露漏洞”。

六、我的实操建议:普通人怎么装,企业怎么装

普通个人用户

最稳的路径是:

本机一键安装 → loopback only → token 保留 → 专用浏览器 profile → 先不要接太多渠道 → 跑 openclaw security audit。

有一点技术背景的个人开发者

你可以直接:

npm/pnpm → onboard → SecretRefs → 只给一个 agent 开高权限,其它 agent 一律只读 / sandbox。

团队 / 企业试点

我的建议不是“全员装起来”,而是:

先做隔离环境 PoC。可以考虑 Docker / VPS / NemoClaw 路线,但前提是:

不共用 gateway

不共用浏览器 profile

不把内网和公网边界混在一起

不用弱模型跑高权限 agent

有最基本的 secrets 管理和 firewall 策略。

七、我的看法:龙虾的价值毋庸置疑,但价值一定要回到生产

龙虾的价值毋庸置疑,但不是每个人现在都能马上掌握全部细节。安装、配置、安全边界、消息通道、权限治理,这些都决定了它能不能真正跑起来。

我越来越觉得,AI最终还是要为实际生产产生价值。专业的事情,可以交给专业的人做;而使用者更重要的是尽快建立正确的理解框架,知道什么先做、什么别急着做。时代在推着每个人学习和进步。小小的自我,在浪潮中到底可以做什么有意义的事情。也许不是所有人都要立刻变成最会装、最会调、最懂安全的那个人,但至少可以先成为一个会判断的人。

下面是整理的各家官方安装文档,祝各位朋友“用餐”愉快~

xx 大航

OpenClaw官方安装文档:https://docs.openclaw.ai/install

OpenClaw macOS App Onboarding:https://docs.openclaw.ai/start/onboarding

OpenClaw Docker文档:https://docs.openclaw.ai/install/docker

OpenClaw Security文档:https://docs.openclaw.ai/gateway/security

OpenClaw GitHub README:https://github.com/openclaw/openclaw/blob/main/README.md

腾讯云OpenClaw :https://www.tencentcloud.com/act/pro/intl-openclaw

NVIDIA NemoClaw:https://nvidianews.nvidia.com/news/nvidia-announces-nemoclaw

夜雨聆风

夜雨聆风