OpenClaw火了。

朋友圈里晒“养虾”的人越来越多,二手平台上“代装龙虾”的生意更是日入斗金,远程安装一两百,上门服务五百起步,有人甚至宣称几天狂赚26万。

腾讯大厦楼下,近千人排起长龙等着免费安装,队伍里从20岁的大学生到60岁的退休老人,全是想把这只“AI龙虾”领回家干活的人。

代装靠谱吗?

“裸奔龙虾”数量已达27万只

深圳的一位程序员装完OpenClaw才三天,他的API密钥被盗,黑客用他的账号疯狂调用大模型,留下一张1.2万元的账单。他的电脑里还存着公司的代码和客户资料,至今不知道有没有被复制走。

这还不是最可怕的。专业的代装人员,在调试过程中可以轻易复制你的API Key,还能在系统里留下后门。你以为花几百块请了个帮手,实际上请回去的有可能是个“内鬼”,不仅能随意使用你的模型费用,还能查看、删除电脑里的文件。

网络安全专家警告说,目前被扫描到的“裸奔龙虾”数量已经高达27万只。一旦被黑客入侵,“一秒就可以搬空”你的所有数据。

官方预警

OpenClaw“六要六不要”建议

面对席卷全国的“养虾”热潮,监管层的警报已经拉响。

工信部网络安全威胁和漏洞信息共享平台发布关于防范OpenClaw(“龙虾”)开源智能体安全风险的“六要六不要”建议。

(一)使用官方最新版本。要从官方渠道下载最新稳定版本,并开启自动更新提醒;在升级前备份数据,升级后重启服务并验证补丁是否生效。不要使用第三方镜像版本或历史版本。

(二)严格控制互联网暴露面。要定期自查是否存在互联网暴露情况,一旦发现立即下线整改。不要将“龙虾”智能体实例暴露到互联网,确需互联网访问的可以使用SSH等加密通道,并限制访问源地址,使用强密码或证书、硬件密钥等认证方式。

(三)坚持最小权限原则。要根据业务需要授予完成任务必需的最小权限,对删除文件、发送数据、修改系统配置等重要操作进行二次确认或人工审批。优先考虑在容器或虚拟机中隔离运行,形成独立的权限区域。不要在部署时使用管理员权限账号。

(四)谨慎使用技能市场。要审慎下载ClawHub“技能包”,并在安装前审查技能包代码。不要使用要求“下载ZIP”、“执行shell脚本”或“输入密码”的技能包。

(五)防范社会工程学攻击和浏览器劫持。要使用浏览器沙箱、网页过滤器等扩展阻止可疑脚本,启用日志审计功能,遇到可疑行为立即断开网关并重置密码。不要浏览来历不明的网站、点击陌生的网页链接、读取不可信文档。

(六)建立长效防护机制。要定期检查并修补漏洞,及时关注OpenClaw官方安全公告、工业和信息化部网络安全威胁和漏洞信息共享平台等漏洞库的风险预警。党政机关、企事业单位和个人用户可以结合网络安全防护工具、主流杀毒软件进行实时防护,及时处置可能存在的安全风险。不要禁用详细日志审计功能。

自主安装

从源头把控权限“安全养虾”

看到这里你可能要问:那我还怎么“养虾”?

答案是:自己动手装,不要图省事找代装。

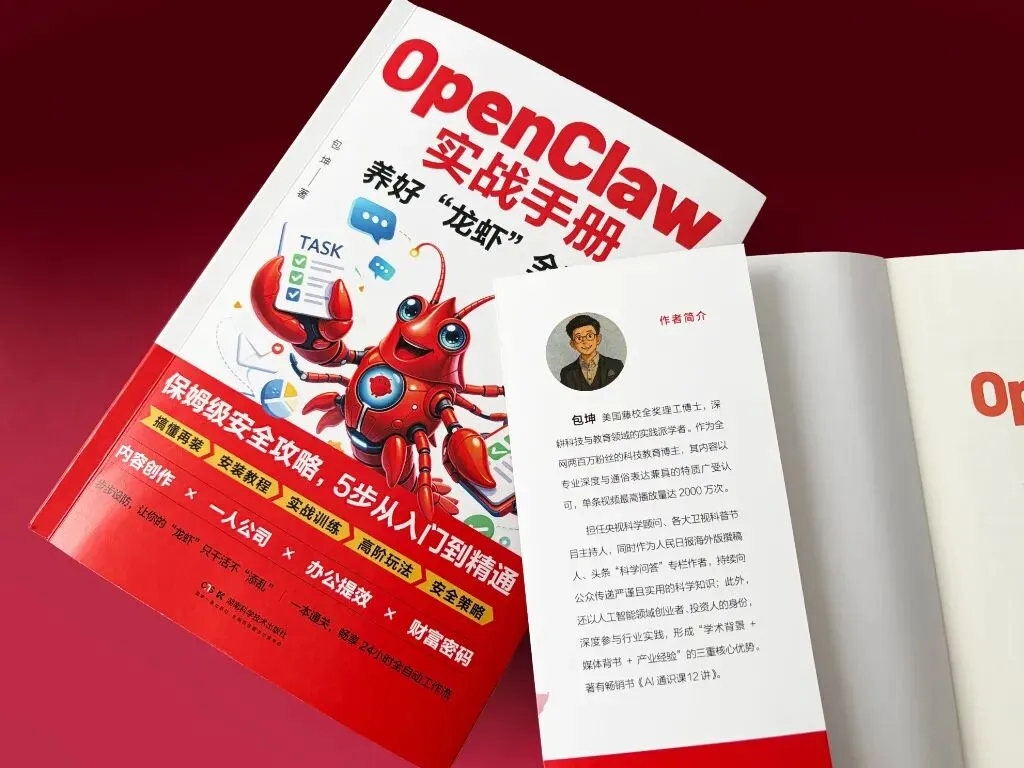

《OpenClaw实战手册》里反复强调一个观点:会装不算本事,会防才是高手。

在这本书的第二部分,专门讲如何“从0到1把龙虾安全装上”——不是机械地教你敲命令,而是告诉你每一步为什么这么做,以及怎么从一开始就把风险关进笼子里。

根据工信部的“六要六不要”建议,《OpenClaw实战手册》在有针对性地教普通大众规避风险。

关于“最小权限原则”——工信部强调不要在部署时使用管理员权限。

《OpenClaw实战手册》第4章“新手安装前,先做这10个准备”直接列出:权限管理——默认最小权限,不随意授权。还教你专门创建低权限账户运行,就像给“龙虾”单独安排一个“工位”,不让它在你的电脑里乱跑。

关于“环境隔离”——工信部建议在容器或虚拟机中隔离运行。

《OpenClaw实战手册》第7章专门讲“Docker与云端部署”,明确告诉你:Docker是进阶工具,不是新手起点。还给出了清晰的自检清单——什么情况下才应该上Docker?什么条件下可以尝试云端部署?每一步都清清楚楚。

关于“安全红线”——工信部要求对重要操作进行二次确认

《OpenClaw实战手册》第16章“安全不是附录,而是主线”专门列出普通用户必守的十条安全清单,第一条就是:绝不让“龙虾”碰核心资产。还教你“三隔离”原则——物理隔离、文件隔离、账号隔离。

最关键的是,这本书把安全意识贯穿始终,从第1章讲“高权限执行体的双刃剑”,到第18章讲“家庭用户、个人用户、企业用户的三套安全边界”——安全不是附录,是每章都在讲的操作红线。

法治周末的评论说得好:在全民拥抱AI的浪潮下,用户对科技工具过度授权,对AI智能体的行为法律边界认知不足,导致黑灰产趁虚而入。面对各类新兴科技玩法,公众需保持理性,守住法律底线。

“养虾”可以,但别把自己的“数字命门”交给陌生人。

END

夜雨聆风

夜雨聆风