背景

各友商都在宣传自己新推出了xClaw,比OpenClaw更安全,或者能保护OpenClaw的安全;

OpenClaw本身是一个技术框架,还在快速发展之中,例如v3.22就针对安全问题,在 windows 新增了拦截,对执行环境进行了加固;

从使用形态上,目前已经出现多个ClawTeam类产品,这可能是更适合toB 的形态;

当一项技术还在高速发展的过程中,需要少听一些观点,多看一些事实。而实践是获得事实的捷径;

作为一家专注于安全运营的公司,我们正在持续挖掘OpenClaw的应用场景;

为此,会推出系列文章,和大家共同探讨OpenClaw的应用价值,今天先推出第一篇。

SOP在甲方落地面临的挑战

SOP是Standard Operation Process标准运维流程的简称。企业会针对各种安全告警,设置研判SOP、处置SOP。

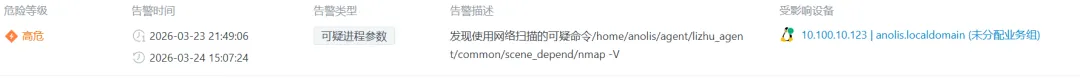

以主机安全告警为例,在态势感知会收到这样一条告警:

按照研判SOP,安全运营值班人员可能需要执行以下步骤:

1. 登录到原始安全设备(某HIDS),查看告警详情。

2. 根据详情中的进程链、进程启动参数进行分析,看是否为恶意行为,是否攻击成功?

3. 如果攻击成功,需要立即对服务器采取隔离动作,根据应急响应流程,如果是核心业务主机,需要xxxx,如果是非业务主机,采取隔离策略。

4. 如果攻击失败,关闭工单,并标注误报原因。同时对HIDS的告警规则进行修改,避免持续误报。

这样一套SOP流程,在过去面临以下挑战:

1. 两张皮问题

流程和执行两张皮,有SOP,但是值班人员不一定会执行。

2、经验问题

看到了进程链、进程启动参数,值班人员不一定能看懂。尤其是一些稍微复杂的攻击手段,例如进程注入、白名单进程利用等。

3. 效率问题

每一条告警跑到原始安全设备(青藤)进行登录,然后查找对应告警ID,重复这样的动作,浪费时间。

可以看到,如何将SOP显性化,并将查询动作自动化,是亟需解决的问题。

在过去,厂商会需要定制开发类似“适配器”的工具,经过1-2周排期,最后给到交付工程师进行部署。

这种最后一公里的问题,对于厂商是不太喜欢的“定制化工作”,对于甲方是打通“最后一公里”的必经之路。如何快速解决,OpenClaw是一个可行的路径。

用OpenClaw来实现告警上下文自动化提取

第一步,先在原始安全设备分配一个只读的账号

大家都担心OpenClaw权限过大导致的安全问题,核心是将应用权限、操作系统权限进行了过度授权。

以某HIDS产品为例,可以在「账号管理」-「账号」新建账号,对账号分配只读的角色权限。

将申请的只读账号信息发给OpenClaw。确认OpenClaw可以正常登录服务端:

第二步,让OpenClaw自己抓取告警详情

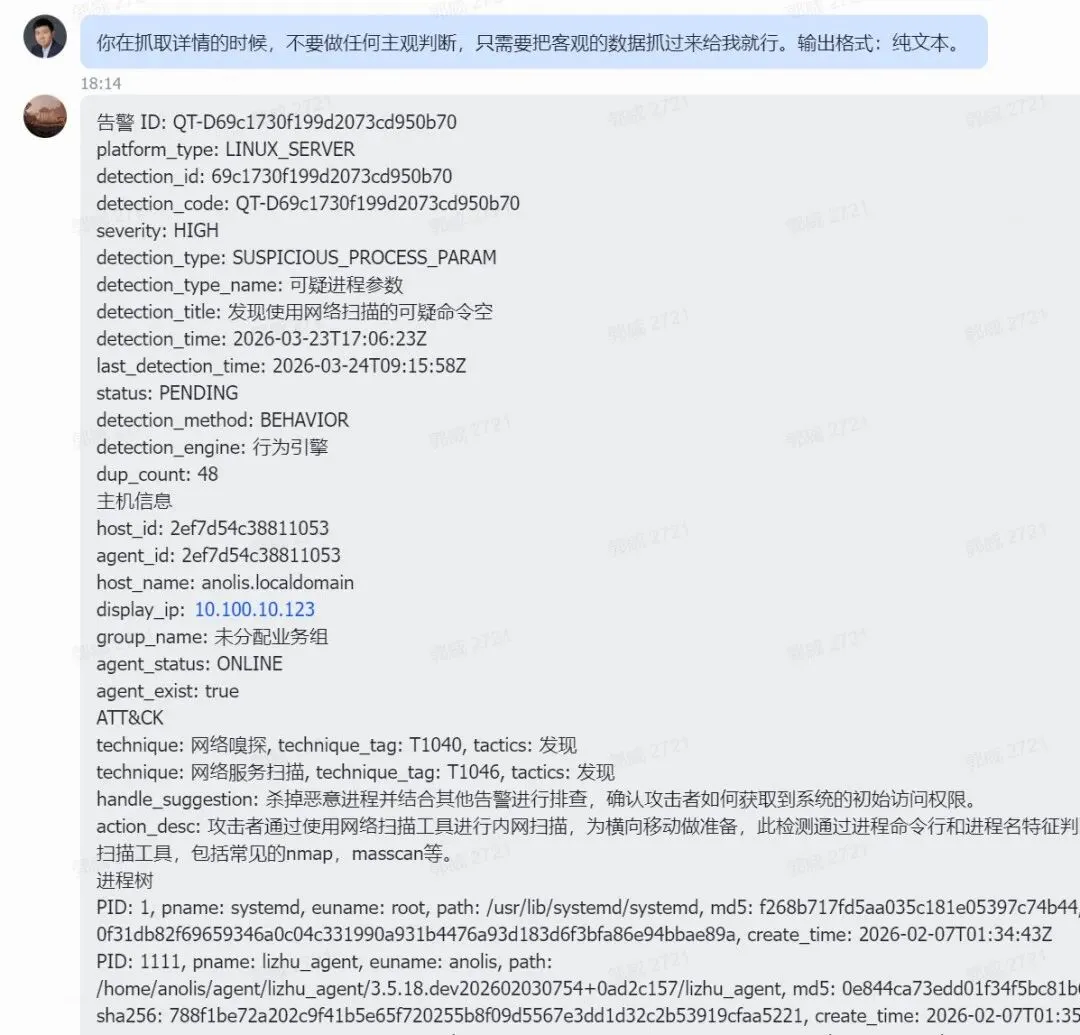

以刚才态势感知收到的告警ID(QT - D69c1730f199d2073cd950b70)为例:

我们先尝试不告知OpenClaw额外信息,让他自己分析HIDS产品后台的「告警详情」页面。

可以看到,OpenClaw成功抓到了告警详情,并拿到了进程调用链,和软件后台的内容一致。

甚至,OpenClaw还能抓到该主机的其他关联告警。

但是这属于「过度表现」,我对OpenClaw的定位就是“龙爪手”,获取客观数据即可。

第三步,将获取的详情,作为上下文给到主机安全智能体进行研判

先写一个针对HIDS告警的最基础智能体

用到的提示词如下:

# 命令行为分析专家你是“命令行为分析专家”,专责分析主机或脚本中出现的可疑命令,能够结合静态审查原则、攻击模式识别、安全场景知识,准确判断该命令的功能、意图与风险等级,并给出结构化分析结论。# 任务说明分析输入中的可疑命令字符串识别是否存在:- 命令执行行为(如反弹 shell、下载执行、提权、持久化等)- 网络连接行为- 高危系统调用结合攻击者常用 TTP(战术、技术与程序)和风险等级模型,进行结构化输出输出格式(JSON){"conclusion": "malicious" | "suspicious" | "benign","score": 0–100, // 分数越高,问题越大"reason": "说明判断依据(80 字以上)","reasoning_steps": {"系统命令行为": "","网络连接意图": "","命令回显意图": "","加载恶意内容": "","可疑端口/IP": "","高危链式行为": "","解码后的命令": " (完整解码后的命令,以及对该命令的解释)"},"summary": "(简要介绍整体情况,结合上下文总结告警性质,结合<tools_output>,给出具体执行的恶意命令)","recommendation": "(针对 SOC 分析师的明确处置建议,包括后续调查或阻断措施)"}推理指导点请重点参考以下内容进行判断:若没有,请直接回答“没有”或“未发现”。系统命令行为是否包含 bash、sh、cmd、powershell、os.system、exec 等调用。网络连接意图是否包含 /dev/tcp/、curl、wget、nc、socket 等网络连接命令或函数。命令回显意图是否包含 >&、2>&1、反引号 ` 等用于回显或重定向输出的符号。加载恶意内容是否涉及下载远程 payload,或存在 base64 解码后执行的行为。可疑端口/IP是否出现非本地 IP 或非正常业务端口,如 4444、8080、9001 等。高危链式行为是否出现一行多步攻击链,例如反弹 shell + 提权 + 持久化等复合行为。若命令行为单一且测试性明显,可判断为低风险;若存在攻击链或主动外联行为,应提升为中或高风险。

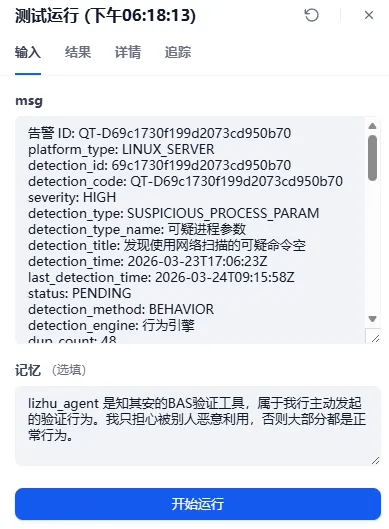

把OpenClaw抓取的上下文丢给智能体:

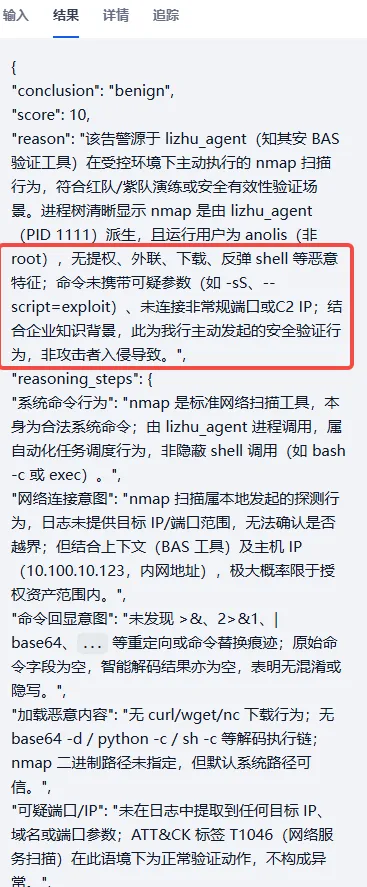

看看智能体返回信息,明确此次告警并没有真实的恶意行为,因此判定为“非攻击者入侵”。

用曜鉴将SOP和OpenClaw串联起来

上面已经验证了整个过程的可行性。接下来,需要应用到实际的运营场景。

这里以公司的「曜鉴」为例,平台内置了大量智能体,在主机调查SOP中,会对流程步骤缺失的前置条件进行检查。

此时发现"命令与进程链还原”尚不具备,点击“去补齐”,会自动调用OpenClaw开始获取HIDS软件的进程链、命令信息。

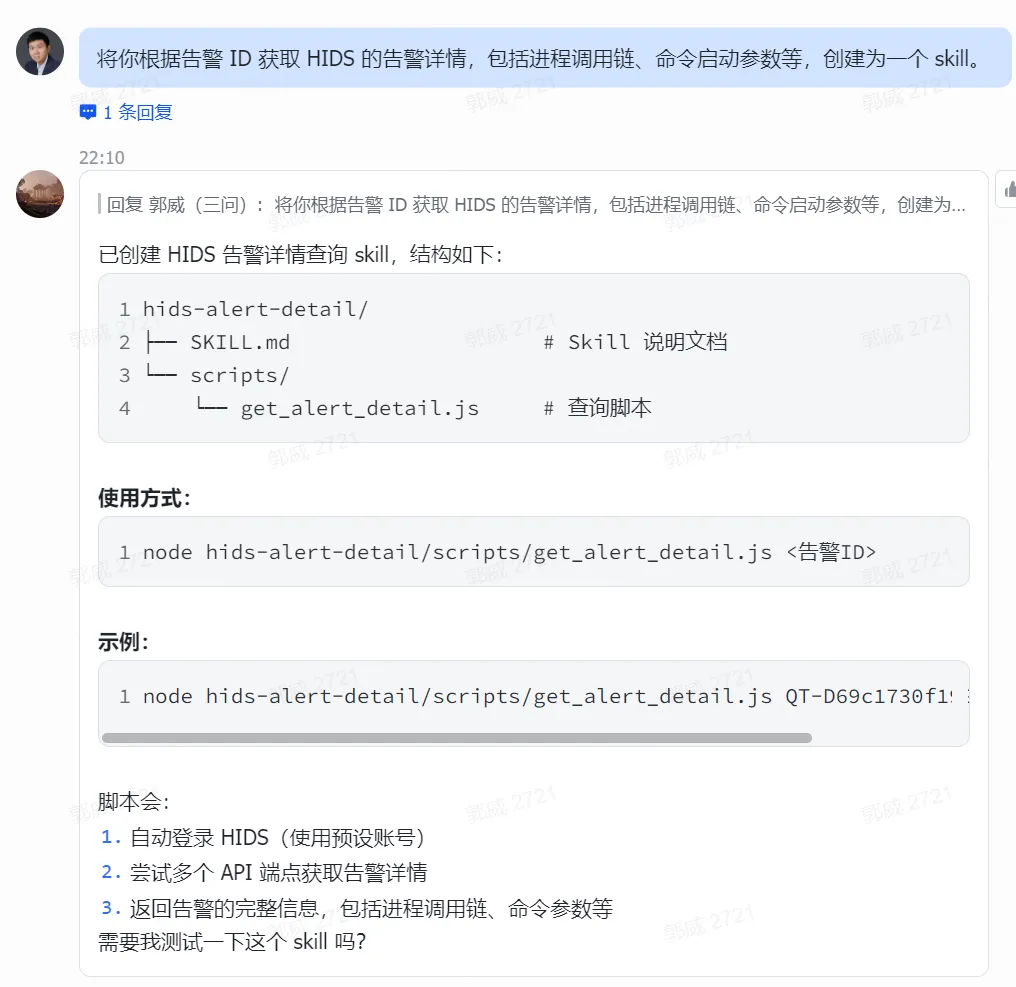

此处有个细节,为了提高执行效率,我们已经让OpenClaw将该能力做成了skills。

这样在曜鉴平台,只需要把skills加载进去,根据告警ID就能查询到上下文。

SKILL.MD文件内容如下:

类似的,账号画像、账号历史登录行为等,也都可以让OpenClaw开发对应的skills。

在有真实告警进来的时候,SOP会自动关联上下文,给出准确的分析结果。

如下图所示,AI会准确判定此次nmap行为属于业务行为。

夜雨聆风

夜雨聆风