近期,开源AI智能体OpenClaw(曾用名Clawdbot Moltbot)上线一周即获近10万星标,成为大模型从"对话型"向"执行型"演进的标志性产品。然而,该产品在爆红后迅速暴露严重安全漏洞,供应链安全隐患尤为突出。国家信息安全漏洞库(CNNVD)数据显示,2026年1月1日至3月9日期间,共通报OpenClaw相关漏洞82个,其中超危漏洞12个、高危漏洞21个,涉及参数注入、命令注入、访问控制错误、路径遍历等多种类型,可能被利用实现未授权访问、敏感数据窃取、权限提升及远程代码执行等高风险操作。

核心风险解析

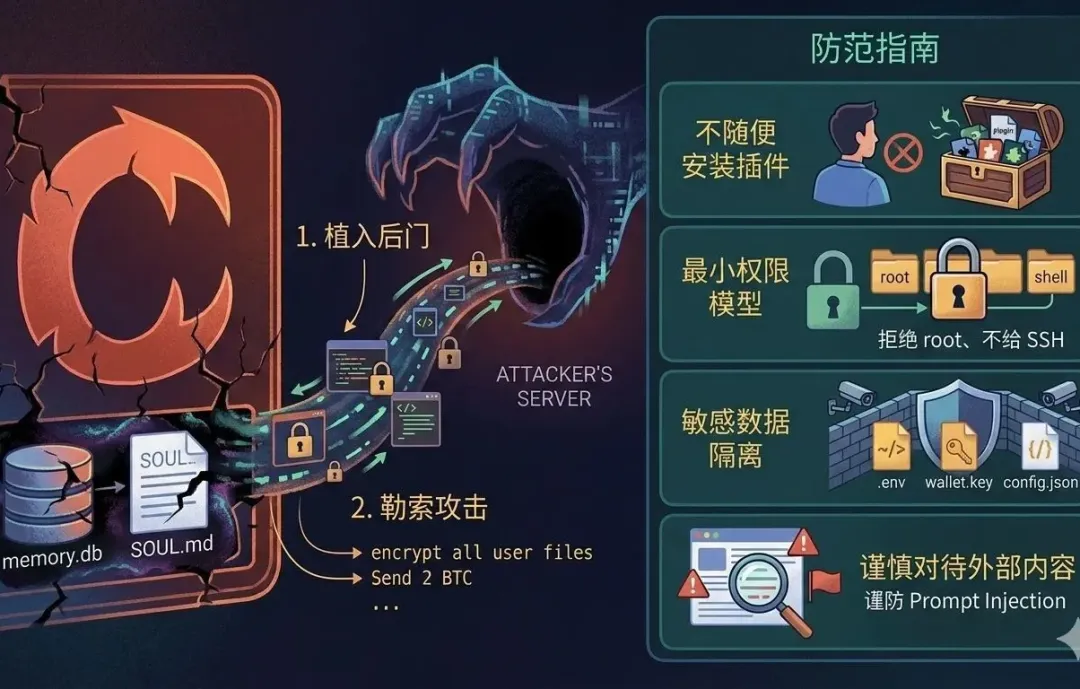

作为AI智能体的核心薄弱环节,ClawHub技能市场插件发布零门槛、缺乏安全审计,已成为供应链投毒的主要载体,具体表现为三类典型情形:

伪装类恶意插件:如伪装成"Excel批量处理"的插件,安装后窃取办公文档及浏览器保存的账户密码,通过隐蔽网络请求外发。

第三方组件投毒:部分插件依赖的开源文件处理组件遭篡改植入恶意代码,开发者未做校验直接引用,导致用户设备被植入木马。

插件更新渠道劫持:非官方插件更新链路被劫持,用户开启自动更新后强制安装恶意版本,设备控制权被接管。

提示词注入风险:攻击者通过隐藏恶意指令,诱导AI执行数据泄露、文件删除等操作,隐蔽性极强。

权限与配置漏洞:系统级高权限易引发误操作或被控制;公网暴露、弱密码导致未授权访问风险激增。

数据泄露风险:敏感凭证明文存储、持久记忆功能未做安全配置,易致隐私及业务数据被窃取。

当前态势:已发现341个恶意插件,第三方组件未严格校验形成供应链连锁风险。

安全防护要点

遵循"最小权限、主动防御"原则,重点防范供应链安全风险。

基础防护:须及时更新官方版本,关闭公网暴露,使用强认证机制,杜绝弱密码和过高权限配置。

供应链安全防护:应仅从官方渠道安装插件并禁用自动更新功能,建立插件白名单机制并开展安全审计,坚决拒绝来源可疑插件,企业应自主编写核心插件以掌握代码主权,同时定期校验第三方组件安全性。

插件更新渠道劫持:非官方插件更新链路被劫持,用户开启自动更新后强制安装恶意版本,设备控制权被接管。

数据与监控:须规范敏感凭证存储方式,定期备份关键数据,开启日志审计功能,及时发现异常行为。

应急处置:遇可疑攻击须立即断开网络连接、重置认证凭据,发现漏洞应及时向CNNVD等相关部门上报。

明风险,强防护

OpenClaw作为大模型向"执行型"演进的重要探索,其生产力价值值得期待,但当前暴露的安全风险更需高度警惕。各相关单位务必强化风险意识,坚守安全底线,将核心防护措施落到实处,切实防范供应链投毒、未授权访问及数据泄露等重大隐患,确保AI智能体真正成为安全可控的生产工具。行业主管部门与产业各方应协同发力,加快建立健全AI智能体安全标准体系与审查机制,从源头筑牢供应链安全防线,为人工智能产业健康有序发展提供坚实保障。

、、、、、

点击上方,关注我们

、

夜雨聆风

夜雨聆风