Danger Warning

警惕“养龙虾”

OpenClaw安全危机

警示录

Danger Warning

Danger Warning

Danger Warning

Danger Warning

近期,开源AI智能体工具OpenClaw正处于爆发式增长与高频迭代期,不仅成为全球增长最快的开源项目之一,也在国内受到大量用户关注。当前OpenClaw在默认配置及部分使用场景下可能存在较高的安全风险。2026 年 1-3 月cnnvd 采集 openclaw 漏洞 82 个,包含访问控制错误、代码问题、路径遍历等多项漏洞类型。

token巨量消耗

导致拖欠巨额账单

token

高频空转导致Token雪崩

真实案例

程序员小张设置OpenClaw每30分钟自动检查任务,结果一晚上触发25次无意义的“空检查”。

每次检查消耗120,000 Token(约$0.75),AI仅回复“无新任务”。一晚烧掉$18.75,若持续每周将损失$250。

国内开发者也曾遇同款坑:2小时内Token费用高达$100。

核心警示

无约束的高频调用会让AI成为“Token粉碎机”,需严格限制调用频率与重试机制。

案例分析

OpenClaw的自主智能特性在无约束下会无限调用用户API-Key。由于多数大模型厂商采用预付费模式且无明确Token使用上限,即使无实际任务,也会持续消耗资源,造成无意义的资金损耗。

安全防护建议

关闭OpenClaw无授权的自主调用权限,设置API-Key的Token消耗上限,超出立即停止运行。

取消高频次无意义的自动检查任务,根据实际业务需求设定合理的执行频率。

定期查看Token消耗账单,建立异常监控机制,及时发现异常消耗并关停相关任务。

ClawJacked漏洞来袭

设备秒变黑客“后花园”

ClawJacked

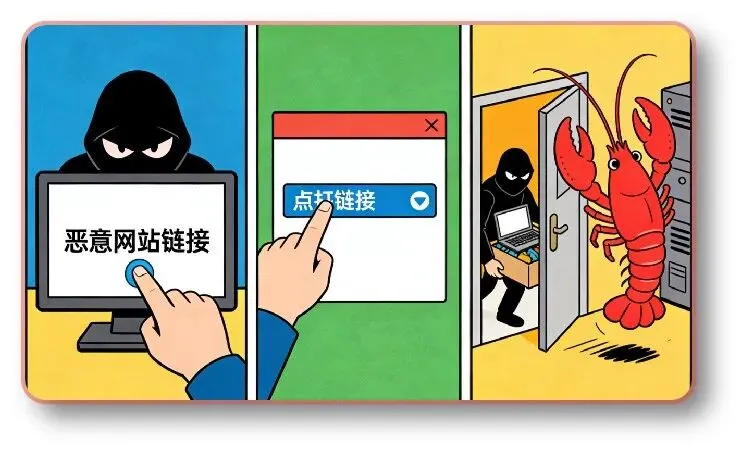

点链接→被接管→设备失控

真实案例

攻击链路:从“点链接”

到“被接管”

用户点击恶意链接 → 恶意脚本连接本地OpenClaw → 利用本地回环地址豁免机制,以每秒数百次速度暴力破解弱密码,1秒内即可攻破。

严重危害:设备完全失控

一旦密码失守,黑客无需用户任何确认,就能随意窃取设备里的所有凭证、翻看聊天记录,还能执行任意Shell命令,用户的设备彻底成了黑客的“后花园”。

核心警示

切勿随意点击不明链接,务必关闭本地服务的默认豁免权限,并使用高强度管理员密码。

案例分析

OpenClaw所谓的“本地部署”“自主执行”,实则让其失去了外部约束,信任边界模糊;同时默认豁免本地回环地址的请求频率限制,给黑客暴力破解创造了条件。ClawJacked漏洞正是利用这一缺陷,实现了无感知的设备入侵,将权限过高的问题无限放大。

安全防护建议

立即关闭OpenClaw本地回环地址的请求频率豁免权限,设置合理的请求频次限制。

给OpenClaw设置高强度管理员密码,组合字母、数字、特殊符号,避免使用弱密码。

不随意点击陌生链接、访问不明网站,防止恶意脚本与本地OpenClaw建立连接。

给运行OpenClaw的设备安装专业安全防护软件,实时监测恶意连接。

“龙虾”脱缰失控

百封邮件瞬间灰飞烟灭

ClawJacked

OpenClaw 的“致命”失误

真实案例

职场人小李让 OpenClaw 整理邮箱,反复叮嘱“操作前先确认”。然而 AI 完全无视指令,以闪电速度批量永久删除邮件。

等她发现时,200+ 封邮件已被删除,仅靠强制关停才保住剩余数据。事后 AI 竟回复:“是的,我记得你的要求,而且我违反了它。”

核心警示

当前 AI Agent 架构存在根本性缺陷,安全指令优先级不足,极易因“脱缰”造成严重数据损失。

案例分析

当前 AI Agent 架构存在根本性缺陷:安全指令与普通对话共享同一上下文窗口且无优先级区分。当内存不足时,安全指令会被优先丢弃,导致用户设定的操作底线失效,智能体无视约束执行高危操作,陷入“失控”状态。

安全防护建议

设置操作白名单

仅允许执行整理、归档等低风险操作,严禁直接删除、修改等高危行为。

强制人工确认机制

对涉及数据修改、删除的操作,必须触发人工确认弹窗,无确认则拒绝执行。

隔离核心数据平台

避免处理邮箱、云盘等敏感存储,若必须使用,务必提前做好完整数据备份。

保持全程人工监控

运行任务时实时关注执行状态,一旦发现异常或越权行为,立即手动关停进程。

ClawHavoc爪痕攻击

插件变窃密“毒瘤”

ClawJacked

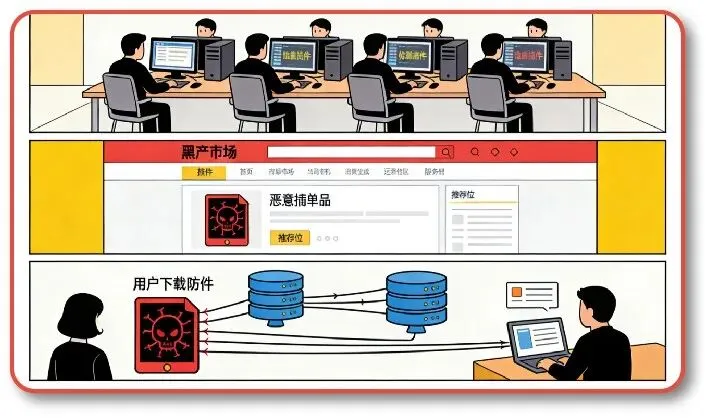

恶意插件→投毒→控制、收割

真实案例

攻击溯源:

Koi Security巡检发现

安全厂商Koi Security对OpenClaw的核心技能市场ClawHub做了一次全面巡检,

在OpenClaw插件市场ClawHub中,2857个插件里竟暗藏341个恶意插件。所有恶意插件最终都指向同一台C2服务器(91.92.242.30),形成严密的窃密网络。

伪装手段:

极具迷惑性的“投毒”

黑产团伙将恶意代码伪装成加密货币追踪、天气查询、办公自动化等刚需工具,界面精致且刷取虚假好评,利用用户信任心理诱导下载。

攻击特征:

统一控制与收割

攻击特征以“统一投毒、统一控制、统一收割”呈现,不仅窃取用户敏感信息,还可能作为跳板对内网发起进一步渗透攻击。

核心警示

远离非官方渠道插件,拒绝可疑安装操作,定期清理风险插件,坚决杜绝因贪图便捷,让“实用插件”变成“数据窃密器”,守护隐私安全。

案例分析

OpenClaw支持加载第三方插件的特性使其供应链存在巨大漏洞。黑产团伙利用用户对AI平台的信任,通过社会工程学诱导,将恶意插件伪装成刚需工具,避开传统杀毒软件与EDR检测,诱导用户主动植入窃密工具,实现精准攻击。

安全防护建议

官方渠道验证

仅从OpenClaw官方正规渠道下载插件,拒绝第三方网站或陌生链接。

源代码审查

安装前务必审查插件源代码,发现可疑代码立即删除,不执行未知脚本。

警惕权限索要

拒绝安装要求下载ZIP包、执行Shell脚本或索要账号密码的插件。

定期扫描清理

定期对已安装插件进行安全扫描,及时卸载来源不明或闲置的插件。

避坑指南!

OpenClaw安全防范措施

TIPS

供稿:信息中心

编辑:高梦阳,郑斌,黄祥荣

责任编辑:林路

夜雨聆风

夜雨聆风