导 读

Cisco Talos发现了一个活动集群,我们将其标记为UAT-10362,该集群针对东亚敏感目标发起鱼叉式网络钓鱼活动,以传播一个新发现的恶意软件家族“LucidRook”。

Cisco Talos 发现一个被追踪为 UAT-10362 的活动集群,该集群针对东亚敏感目标开展鱼叉式网络钓鱼活动,以传播一种新发现的恶意软件家族“LucidRook”。

LucidRook 是一款复杂的部署器,它将 Lua 解释器和 Rust 编译的库嵌入到动态链接库 (DLL) 中,用于下载和执行预先部署的 Lua 字节码有效载荷。投放器“LucidPawn”使用特定区域的反分析检查,并且仅在与目标环境中执行。

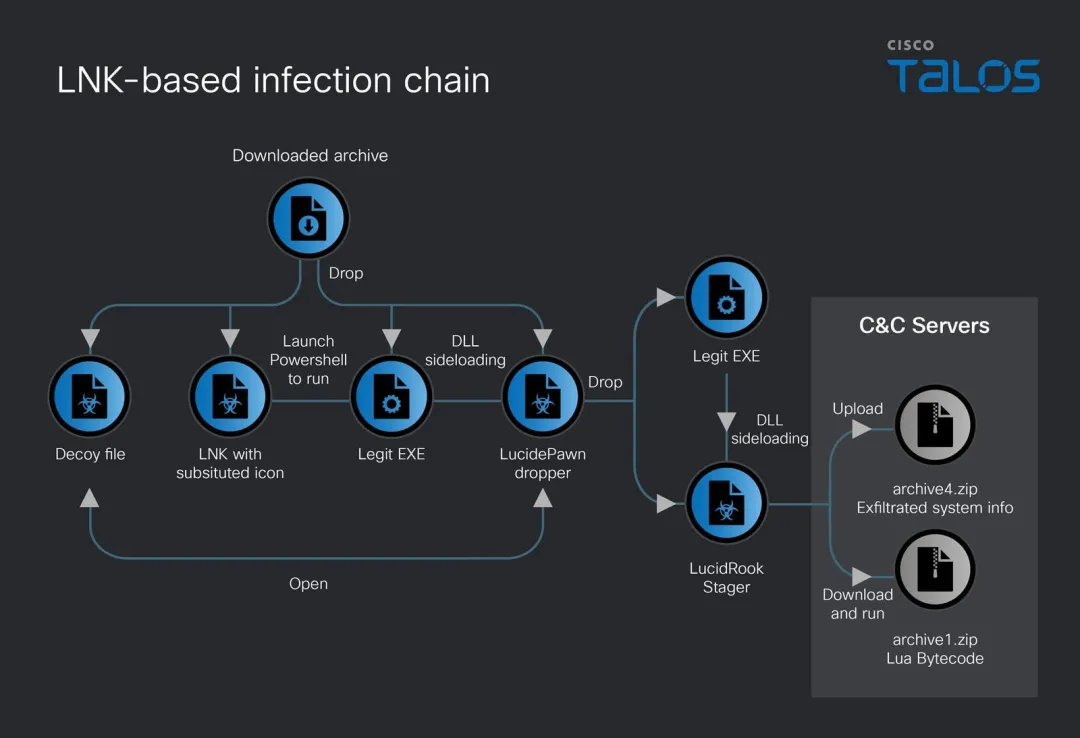

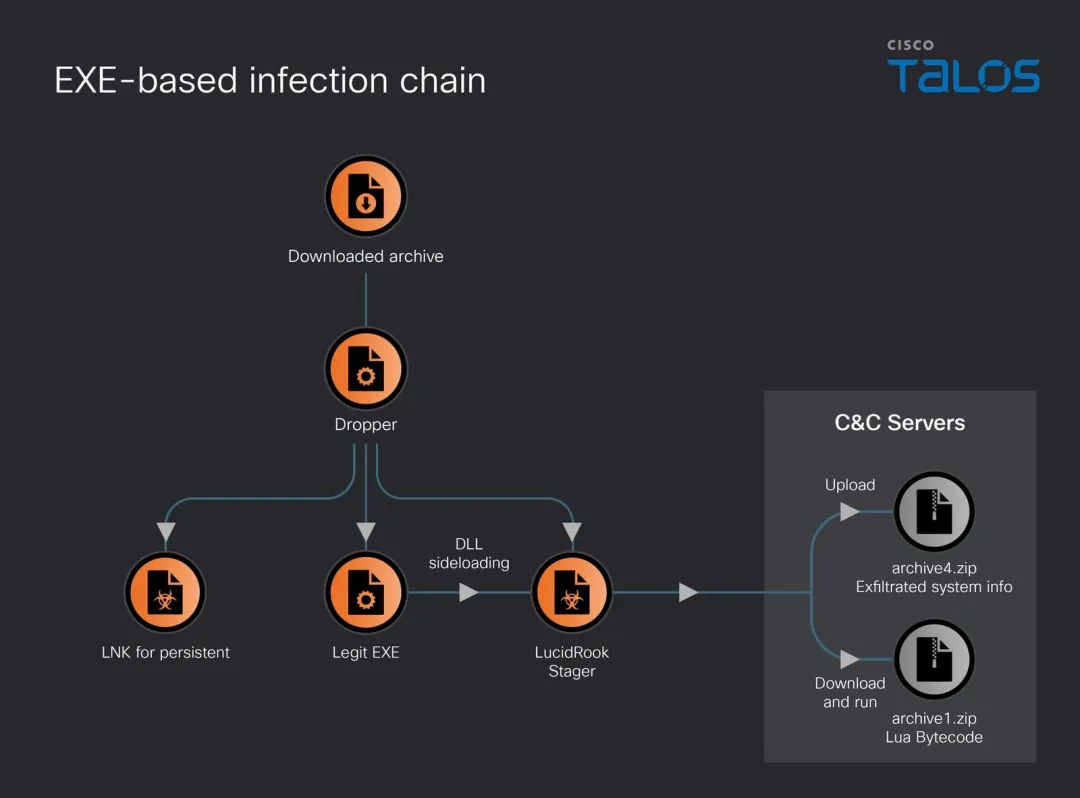

Talos 识别出两条不同的 LucidRook 传播链,均涉及伪装成杀毒软件的恶意 LNK 和 EXE 文件。在这两种情况下,攻击者都滥用了带外应用程序安全测试 (OAST) 服务,并入侵了用于命令与控制 (C2) 基础设施的 FTP 服务器。

基于LNK的感染链

基于EXE的感染链

在搜寻 LucidRook 的过程中,研究人员发现名为“LucidKnight”的配套侦察工具,它可以通过 Gmail 窃取系统信息。LucidKnight 与 LucidRook 同时出现,表明攻击者可能使用分层工具包,在全面部署攻击工具之前,先利用 LucidKnight 对目标进行画像分析。

UAT-10362 恶意软件采用多语言模块化设计,具有分层反分析功能,以隐蔽方式处理有效载荷,并依赖受损或公共基础设施,这表明 UAT-10362 是一个能力强大的威胁组织,拥有成熟的操作技巧。

新闻链接:

https://blog.talosintelligence.com/new-lua-based-malware-lucidrook/

扫码关注

军哥网络安全读报

讲述普通人能听懂的安全故事

夜雨聆风

夜雨聆风