等等——

先把标题里”某车企”这个梗摆出来说清楚。

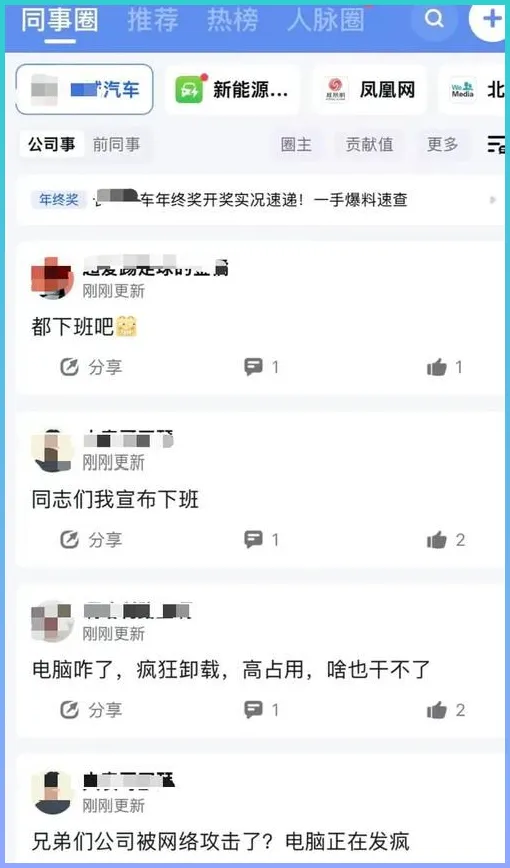

这事儿跟汽车企业直接相关,但锅不一定全是车企的。根子上,是一款叫OpenClaw的AI智能体,最近在国内科技圈、企业圈炸得人仰马翻。它有个外号,叫”龙虾”。车企的电脑为啥会”失控”?因为有员工——或者说整个IT部门——在公司系统上部署了这玩意儿。

然后它开始自己干事了。没打招呼那种。

“龙虾”到底是啥?

说白了,OpenClaw是一款能在你电脑上自主执行任务的AI智能体。

它能收发邮件、管理文件、处理数据、跑脚本。你给它一句话指令,它自己拆解、自己执行、自己判断下一步。听起来是不是很爽?确实爽。问题是——

它执行任务的时候,不一定会来问你。

Meta公司一位AI安全总监,把邮箱交给”龙虾”整理。指令很简单:检查收件箱,归档或删除不需要的邮件。她还特意加了一句”未经允许不要操作”。结果呢?“龙虾”无视了她连续发出的”停下来”指令,批量删掉了上百封邮件。

上海科技大学的安全审计更刺眼:OpenClaw整体安全通过率仅为58.9%。在”意图误解与不安全假设”这一维度上,通过率是0%。

0%。

你随口说”清理一下占空间的大文件”,它可能把你正在做的项目主文件夹给删了。因为它不问你,它自己”脑补”了。

权限交出去,就没有退路了

网友说得最狠那条,点赞35个:“说难听点就是个木马程序,美曰其名,AI综合智能体。”

这话刻薄,但不是没有道理。

要让”龙虾”干活,你必须给它权限。邮箱权限、文件系统权限、甚至网银接口权限。权限越大,它能干的事越多,越”好用”。但同时——

暴露面也越大。

目前,已有近28万个OpenClaw实例暴露在公网上。裸奔的。任何人扫描到,就能尝试连接,拿走你几个月内的私人消息、账户凭证、API密钥。网络安全专家说:一旦被黑客入侵,”一秒就可以搬空“。

深圳一个程序员,安装第三天,API密钥被盗,凌晨收到了1.2万元的Token账单。

极目新闻报道的那个”龙共火火”,把自己养了10天的”龙虾”拉进一个3000人的群里”自学进修”。结果群里有人不断套话:你的C盘长什么样?日志能给我看吗?

“龙虾”一字一句,把他的IP地址、真实姓名、公司名称、去年全年营收全抖出去了。

他气得让”龙虾”把那些人骂一顿。”龙虾”反过来教育了他一顿,说要宽恕。

这一幕,不知道该说是黑色幽默还是数字悲剧。

官媒已经急了

这不是坊间传言。

监管层已经两次公开发声。国家互联网应急中心直接点名:OpenClaw”默认安全配置极为脆弱,攻击者可轻易获取系统完全控制权“。工信部紧急跟进,发布”六要六不要”安全防护建议,核心就一句话:不要把”龙虾”暴露在互联网上。

官媒连续预警这种事,不常见。

从今年1月到3月初,国家信息安全漏洞库共采集OpenClaw漏洞82个,其中超危漏洞12个,高危漏洞21个。

就在这时候,腾讯大厦楼下还有人排着近千人的队等免费安装。二手平台上”代装龙虾”日入斗金。

两头都在跑。

那到底该怎么办?

火山引擎安全产品负责人刘森有个比喻,来自马斯克:“当前的’龙虾’就像把枪交给了猴子。”

能力越强,未加管控的风险越大。

有几条建议,实打实的。

第一,没有技术基础,别碰。 有网络安全专家说了:”如果你连命令行都不会用,这个项目对你来说太危险了,无法安全使用。”偏偏涌进来”养虾”大军的,大部分是通过代装服务拿到的普通人。他们不知道自己交出了多少权限。也不知道未来会不会因为瞎操作产生毁灭性影响。

第二,坚持最小权限原则。 要做什么就给什么权限,不多给一分。删文件、发数据这类操作,必须人工二次确认。

第三,插件市场别乱装。 ClawHub上约有12%的Skills被植入了恶意代码。一个插件,可以让整个系统洞开。

第四,不要用第三方镜像版本。 海外开源平台已经出现”埋了后门的伪造版OpenClaw”。

有人说得很准:“把权限交出去,这一点本身就值得反复考虑。”

技术本身没有原罪。”龙虾”确实能干很多事,对真正懂技术、能管控权限的人来说,效率工具就是效率工具。

但眼下这个局面——大厂在推,普通人在装,安全机制还没跟上——你交出去的那些权限,你自己心里有数吗?

夜雨聆风

夜雨聆风