勒索病毒太可怕?选对防病毒软件是关键

一、终端安全的威胁

1.1 真实攻击案例

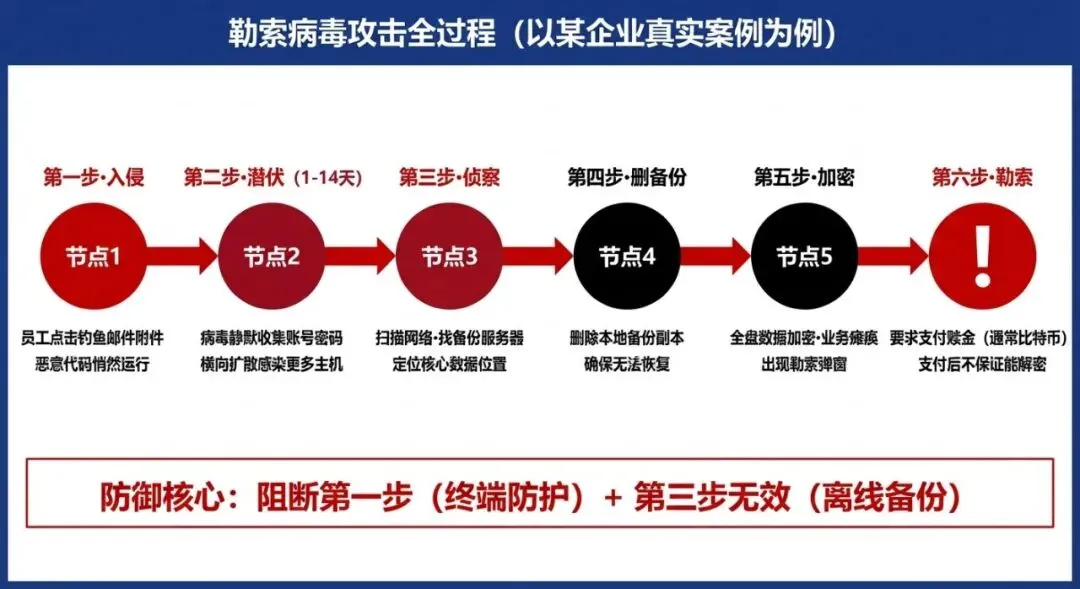

某企业的勒索病毒灾难

背景: - 规模:500台终端 - 行业:制造业 - 防护:单机版杀毒

攻击过程: - 钓鱼邮件入侵 - 潜伏一周扩散 - 勒索加密所有文件

损失: - 停工一周 - 恢复成本50万 - 订单延误赔偿100万 - 客户流失损失无法估算

说实话,看到这个案例我就懵了。停工一周、恢复成本50万、订单延误赔偿100万,这操作我也是服了。防病毒这事儿,不是靠单机版杀毒,而是要靠企业级防护。

我见过太多公司,防病毒用单机版、钓鱼邮件防不住、勒索病毒加密文件。最后停工停产、损失惨重。这种做法,说好听点叫"省钱",说难听点就是拿业务开玩笑。

1.2 威胁类型

二、主流产品对比

2.1 产品总览

2.2 详细对比

防护能力对比:

价格对比:

三、选型维度

3.1 核心考量

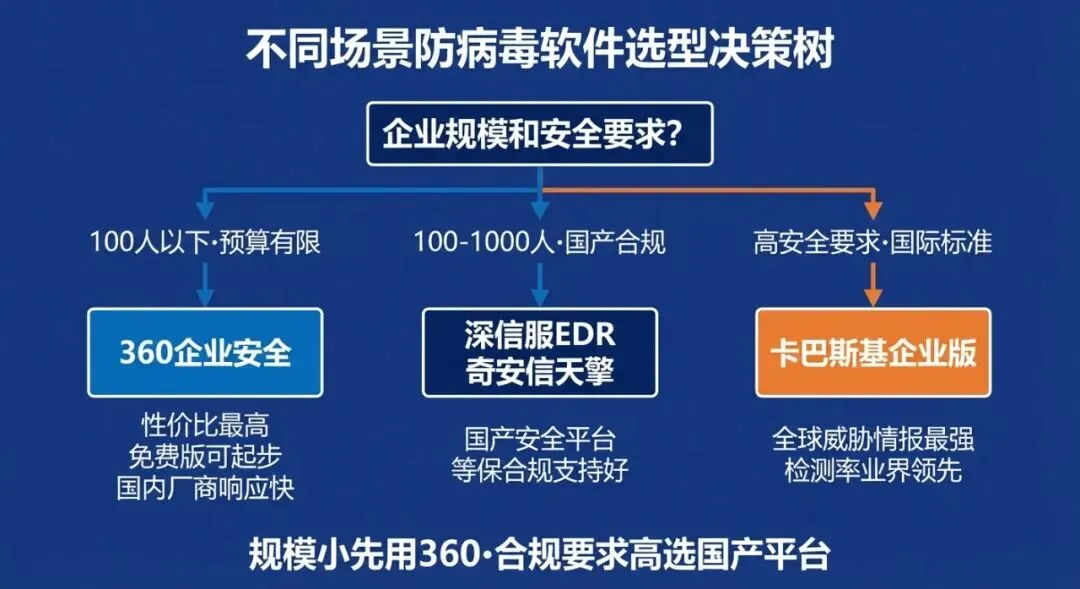

3.2 按场景推荐

四、关键功能

4.1 必须功能

4.2 高级功能

高级功能:

• EDR终端检测响应

• 威胁狩猎

• 自动化响应

• 威胁情报联动

• 蜜罐诱捕

五、实施建议

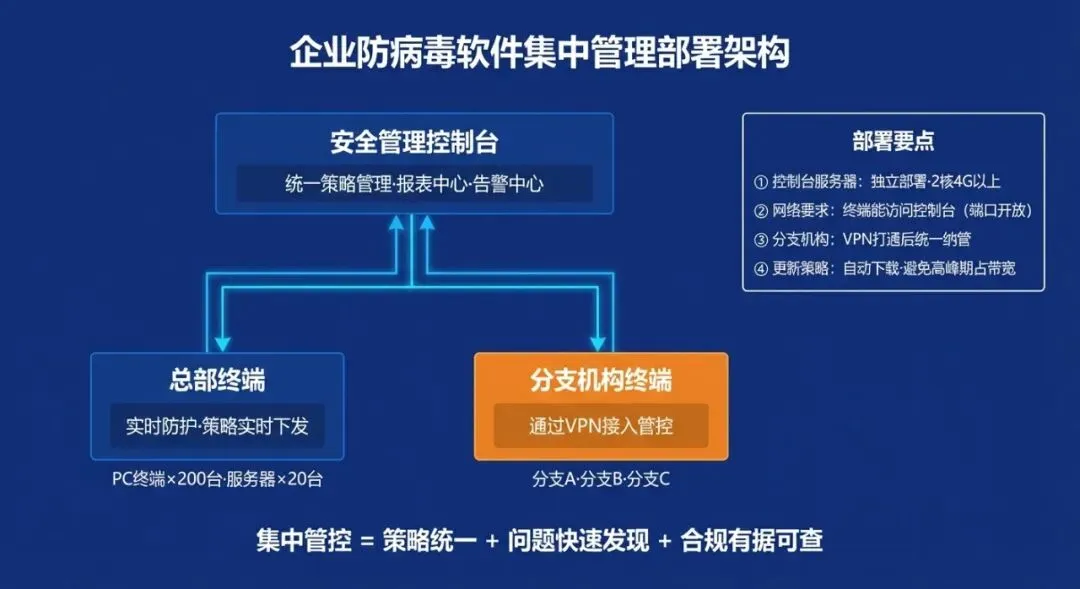

5.1 部署架构

推荐架构:

• 控制台:统一管理

• 服务器:策略存储

• 终端:防护代理

• 分支:分布式部署

5.2 实施步骤

步骤1:需求分析

• 评估终端数量

• 明确安全等级

• 设定预算

步骤2:产品选型

• 对比2-3款

• 申请试用

• 渗透测试

步骤3:试点运行

• 选择部门试点

• 培训使用

• 收集问题

步骤4:全面部署

• 制定部署计划

• 分批安装

• 持续优化

六、运维要点

6.1 日常运维

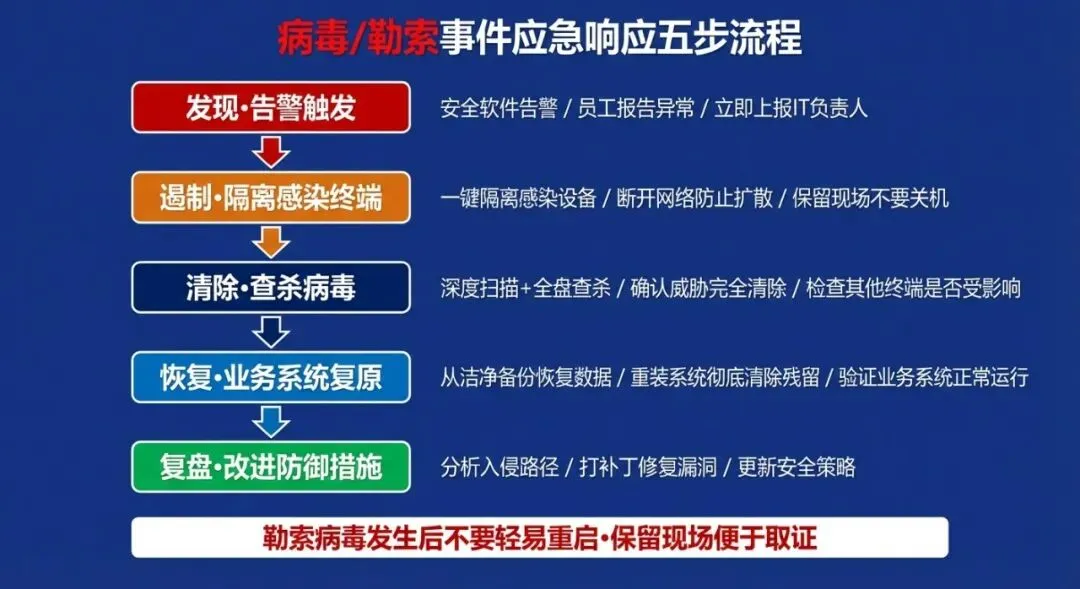

6.2 应急响应

应急流程: 1. 发现:告警触发 2. 遏制:隔离终端 3. 清除:查杀病毒 4. 恢复:恢复业务 5. 复盘:分析改进

七、常见问题

7.1 技术问题

7.2 管理问题

八、避坑指南

8.1 选型误区

8.2 成功要素

成功要素:

• 产品选对

• 策略配好

• 培训到位

• 持续运维

九、可立即执行的行动清单

今天就能做的事:

1. 评估现状

• 统计终端数量

• 检查现有防护

• 评估安全风险

2. 收集产品

• 列出候选产品

• 了解价格功能

• 申请试用

3. 开始试用

• 安装试用版本

• 测试防护能力

• 测试性能影响

4. 做对比分析

• 防护能力对比

• 性能影响对比

• 成本对比

本文属于[甲方IT指南]系列文章,专注于为IT管理者提供实用的技术指南和管理经验。

夜雨聆风

夜雨聆风