如果OpenClaw直接暴露在公网,咱们API密钥是不是已经泄漏了?家里的设备是不是已经成为肉鸡了?好可怕……

第一次玩小龙虾的小伙伴可能都不会去注意到这些,直接搭建在公网上,然后开玩……这样的操作真的数不胜数了。API泄漏,首先出现的问题就是Token被刷爆了,其次是可能别人可以通过小龙虾给咱们的设备投毒。

如果你用HTTP明文传,相当于把密钥写在明信片上寄出去——路过的人都能瞄一眼。

有些小伙伴会直接使用第三方远程工具,有些远程工具数据要过他们的服务器,鬼知道他们看不看?只能希望他们不看了吧……

接着就是把密码设成“123456”一样简单的Dashboard的验证token,跟没锁门一个样。

传统方案,各有各的坑

方案 | 传输安全 | 数据隐私 | 部署难度 |

端口映射+HTTP | ❌裸奔 | ❌能被截获 | 中等 |

VPN | ✅还行 | ⚠️ 看服务商 | 复杂 |

内网穿透 | ⚠️ 看命 | ⚠️ 经第三方 | 简单 |

节点小宝 | ✅端到端加密 | ✅点对点直连 | 简单 |

远程调用OpenClaw,不用再担心密钥被偷看。

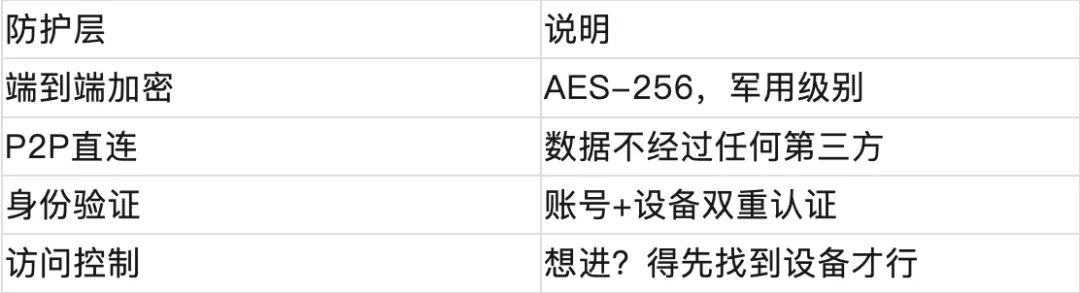

核心武器:端到端加密 + P2P直连

数据流量走向:你的电脑 ←→ 你的手机(P2P直连)

全程加密

四重防护

搭建了小宝之后,通过节点小宝让设备远程访问小龙虾,就相当于在公网上隐身了,要扫描和破解咱们的设备,几乎不可能。

实际跑一遍:远程调用OpenClaw

小白这几天在单位上班,想远程让家里的OpenClaw干活,或者远程调整小龙虾使用的大模型时的操作:

电脑两端都部署了节点小宝,且均已打开节点小宝。

远程调试方案1:通过微软原生远程桌面

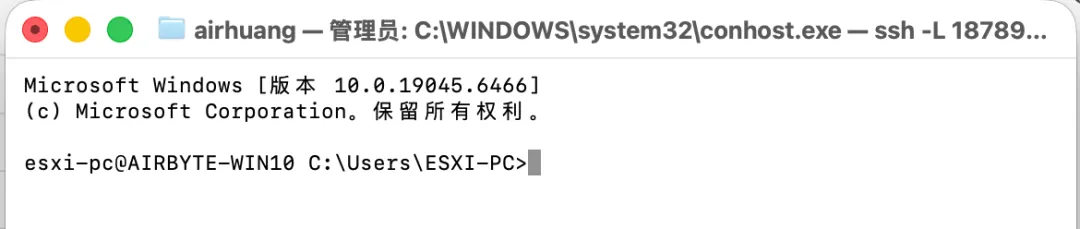

远程调试方案2:通过OpenSSH远程调试

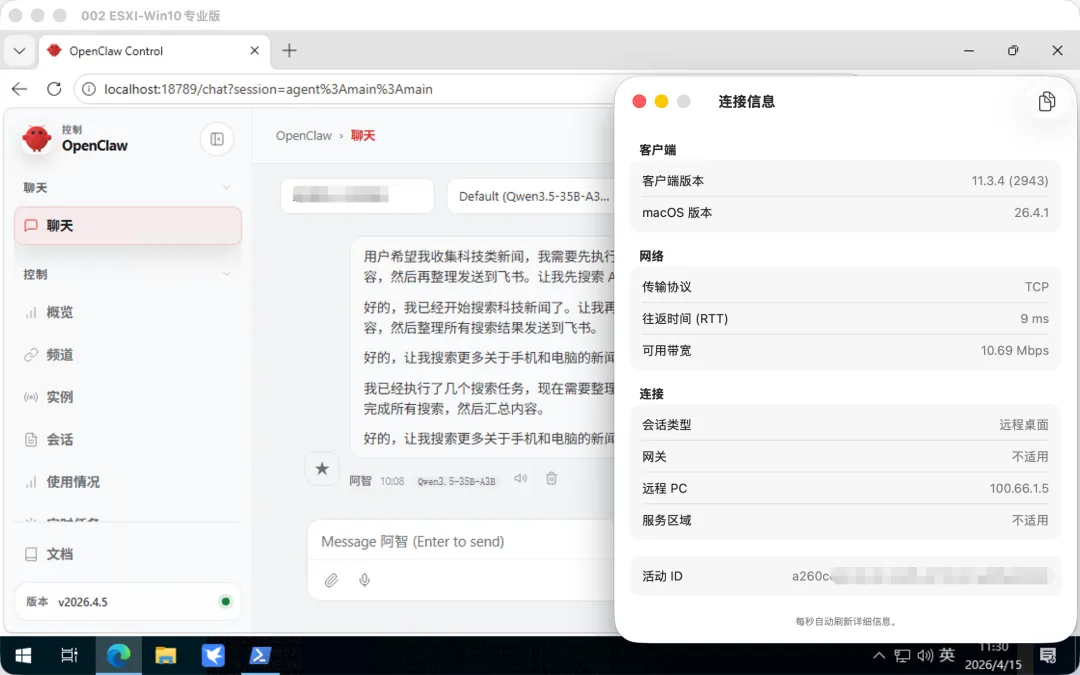

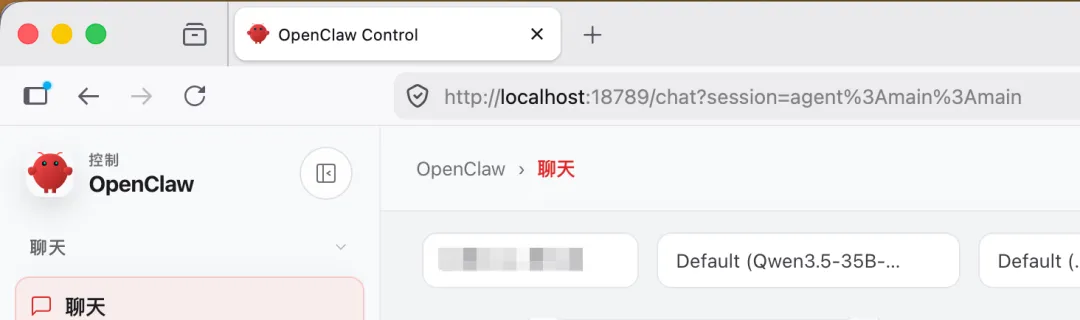

远程访问小龙虾方案1:直接使用微软远程桌面,使用部署小龙虾的本机访问localhost:18789

远程访问小龙虾方案2:通过OpenSSH打开18789端口转发,接着本机可直接访问localhost:18789。

ssh -L 18789:127.0.0.1:18789 远程机器用户名@远程机器的组网IP

远程访问方式的所有方案均在文末【 推荐阅读】处可以找到。

全程解析:

✅ 公网设备无法扫描到咱们设备,自然无法搞搞阵;

✅传输的数据全是密文,截获了也看不懂;(几乎截获不到)

✅没有第三方服务器插一脚

1. 定期换钥匙

API密钥像门锁,隔段时间换一次:

OpenAI:3个月一换

其他平台:半年一换

2. 设个消费上限

去AI平台后台,设置每月使用上限,开启超额告警,被刷了也能及时发现。

3. 别把密钥写死在文件里,设置成环境变量调用(更安全)

别这样:

{"apiKey": "sk-xxxxxxxx"}

{"apiKey": "${OPENAI_API_KEY}"}

export OPENAI_API_KEY="sk-xxxxxxxx"只允许特定设备访问

设置访问密码

开启二次验证

--End--

Q1:节点小宝自己会偷看我的密钥吗?

A:看不了。节点小宝只管搭通道,数据内容是端到端加密的,连它自己都解不开。就像快递员只管送包裹,不知道里面装的是啥。(零信任加密方案)

Q2:手机丢了怎么办?

A:第一时间登录节点小宝后台,修改节点小宝密码,然后在节点小宝上解绑设备。如果还不放心,就把API密钥也换了。

Q3:万一P2P连不上呢?

A:会自动切到中继模式。但即使中继,数据也是端到端加密的,中继服务器只看得到一堆乱码。

推荐阅读

夜雨聆风

夜雨聆风