近日,暴露管理服务提供商Cyderes的研究人员发现一场隐蔽性极强的多阶段恶意软件攻击活动,攻击者借助GitHub ZIP文件分发两种全新恶意软件家族——Direct-Sys Loader(加载器)与CGrabber Stealer(窃取器),成功绕过主流杀毒软件,非法窃取用户密码、加密货币钱包及各类敏感数据。该研究成果由Cyderes旗下精英威胁研究团队Howler Cell独家分享给Hackread.com。

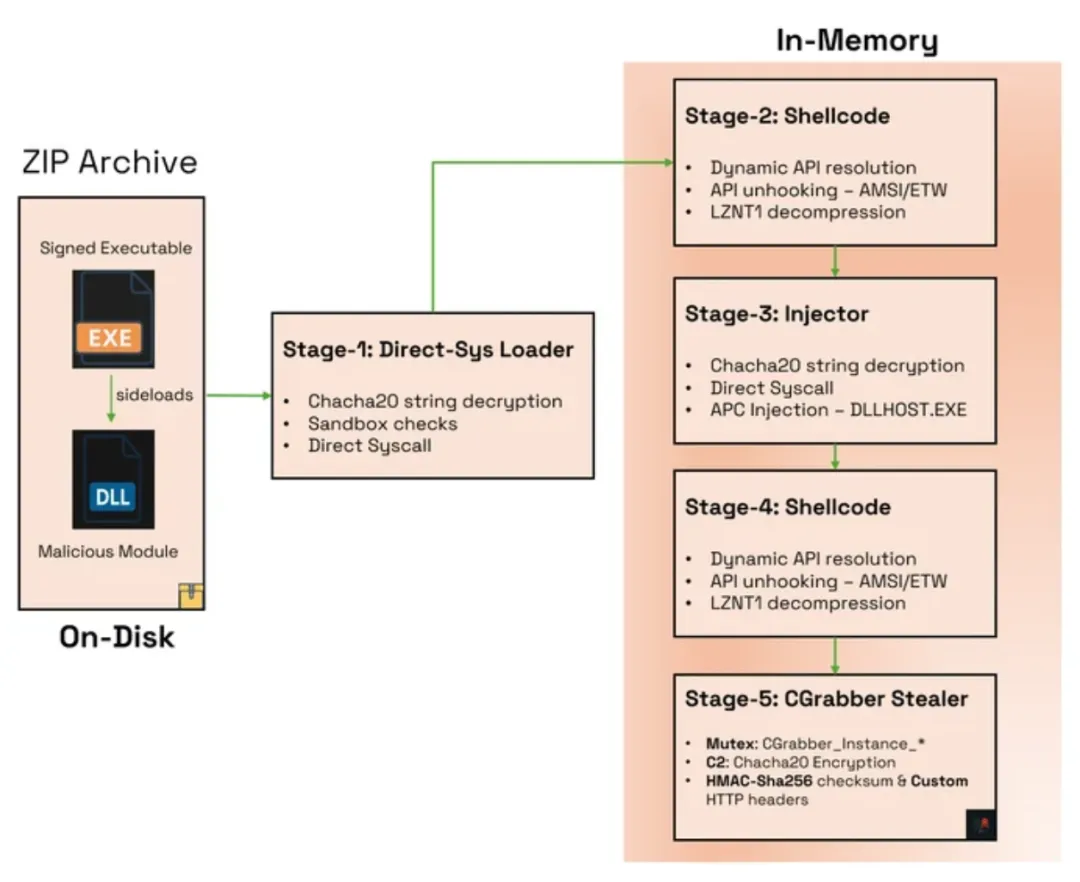

研究显示,此次攻击的入口为通过GitHub用户附件链接分发的ZIP压缩包,其中多次出现名为Eclipsyn.zip的可疑文件。这类压缩包内部包含一款经微软数字签名的合法程序Launcher_x64.exe,攻击者利用DLL侧载技术,将恶意组件伪装成该程序的依赖文件msys-crypto-3.dll,诱使合法程序加载并执行恶意代码,进而启动Direct-Sys Loader加载器,开启攻击的下一阶段。

Direct-Sys Loader启动后,会先执行一系列环境检测操作,以此规避安全监控与分析。该加载器会扫描系统中67种不同的安全工具,并检测是否存在VMware、Hyper-V、VirtualBox等虚拟环境;若发现自身处于研究人员的沙箱环境中,会立即终止运行,避免被逆向分析。值得注意的是,该加载器采用直接系统调用(direct syscalls)方式与操作系统内核直接交互,绕过常规安全钩子对可疑行为的监控,实现静默入侵,隐蔽性极强。

当Direct-Sys Loader确认目标系统无有效防御后,会执行最终载荷CGrabber Stealer,专门负责敏感数据的窃取工作,其窃取范围覆盖数十款应用,针对性极强。

在浏览器数据窃取方面,CGrabber可提取Chrome、Edge、Brave、Firefox等主流浏览器中保存的密码、信用卡信息及Cookie数据;在加密货币领域,该窃取器可靶向获取超过150款加密货币应用的私钥,包括MetaMask、Exodus、Coinbase、Binance等主流钱包及交易平台。此外,Telegram、Discord、Steam等通讯与娱乐工具,以及NordVPN、ProtonVPN等VPN服务的用户数据,也会被其非法获取。

研究还发现,CGrabber会执行CIS地域检测(独立国家联合体地区检测),若检测到目标设备位于独联体国家境内,会立即终止运行。研究人员指出,这是威胁 actor 常用的规避策略,目的是避免引起相关地区执法部门的警觉。

此次恶意软件攻击展现出极高的技术严谨性,所有窃取的敏感数据在传输至攻击者服务器前,都会通过ChaCha20加密算法进行加密处理。ChaCha20作为一种高性能流密码,具有较强的抗密码分析能力,可有效防止数据在传输过程中被拦截破解。同时,恶意软件采用X-Auth-Token等自定义HTTP请求头,能够轻松绕过网络过滤规则,进一步提升攻击的隐蔽性和成功率。

针对此次新型攻击,研究人员提醒,用户应提高对GitHub来源ZIP文件的警惕性,切勿随意下载并运行未知来源的压缩包;同时需密切监控系统,及时发现并清理未授权创建的文件夹及可疑文件,降低被入侵风险。

资讯来源:Hackread.com(基于Cyderes公司Howler Cell Threat Research Team研究成果)

球分享

球点赞

球在看

夜雨聆风

夜雨聆风