👇 正文开始 👇

📢 事件概述

本期分享一起真实的银狐木马应急响应案例,从仿冒软件钓鱼到远程操控群发诈骗二维码,完整还原攻击链路与应急处置思路。 严正声明:是木马试图伪装成搜狗输入法,不是输入法本身带有木马!

🛡️ 银狐木马应急响应实录:仿冒钉钉安装包远程操控门店电脑

仿冒钉钉安装包钓鱼诈骗事件深度分析

📖 前言

银狐木马家族近年来持续活跃,攻击手法不断演化。从最初的直接投放逐渐转向仿冒知名软件官网进行钓鱼传播,隐蔽性和迷惑性大幅提升。

本次应急响应中,攻击者通过仿冒钉钉安装包诱导门店员工下载执行,随后远程操控受害电脑在微信群中发送钓鱼二维码,用户扫码后直接被扣款。本文从应急响应工程师的视角,完整还原事件时间线、样本行为分析及处置过程。

📊 章节概览

📌 事件背景

2026年4月17日下午,某客户旗下一家连锁门店的电脑出现异常:

用户不在电脑旁,但电脑被远程操控 在多个微信群中自动发送钓鱼二维码 有用户扫码后被直接扣款

客户发现异常后请求协助排查。经了解,该门店未部署EDR产品,攻击者在目标上几乎畅行无阻。

⚠️ 关键信息:终端安全产品的缺失,使得从感染到被操控的整个过程没有任何告警和拦截。这也是很多中小企业面临的现实困境——安全投入往往是在出事后才被提上日程。

🎣 攻击入口:仿冒钉钉安装包

📋 可疑文件发现

排查第一步:检查浏览器下载记录和Download目录。果然发现了可疑文件:

文件名:dingtalk_down2.5.6.zip下载时间:2026/4/14 13:30

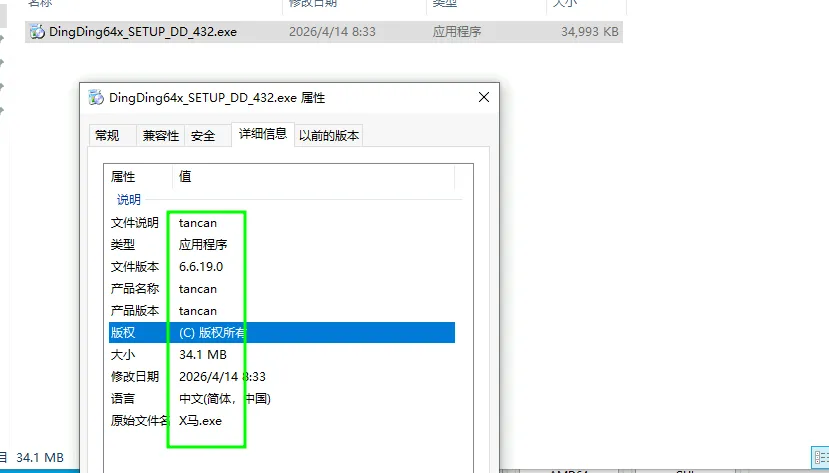

🔍 文件属性分析

解压后,主文件名为 DingDing64x_SETUP_DD_432.exe,表面看似正常。但查看详细信息后,发现多处异常:

| 无 | ||

| 原始文件名 | X马.exe |

原始文件名 X马.exe 直接暴露了木马本质——攻击者在重命名伪装时,未能清理文件元数据中的原始名称。

✅ 时间线确认

经与客户确认事件完整时间线:

4月14日 用户从搜索引擎结果页进入仿冒钉钉官网 ↓ 下载 dingtalk_down2.5.6.zip ↓ 解压运行 DingDing64x_SETUP_DD_432.exe ↓ 木马成功植入,等待C2指令4月17日 C2下发指令,开始远程操控 ↓ 自动登录微信(或利用已登录状态) ↓ 在多个微信群中发送钓鱼二维码 ↓ 用户扫码后被扣款 ↓ 客户发现异常,请求排查💡 核心洞察:从感染到发作有3天的潜伏期,这段时间木马静默驻留,等待C2指令。这是银狐家族的典型行为模式——不立即作恶,而是批量感染后统一操控。

🔓 样本落地:木马释放与持久化

📋 伪装形态

样本运行后,将自身释放到系统目录,伪装成搜狗输入法组件:

释放路径:C:\Program Files\SogouInput\15.11.0.2620\Dt9u2zf8\sgfeedbackhelper.exeC:\Program Files\SogouInput\15.11.0.2620\Dt9u2zf8\sgfeedbackhelperz.exe目录名 SogouInput 和文件名 sgfeedbackhelper.exe 均模仿搜狗输入法的命名风格,试图混入正常系统进程中,降低被人工排查时发现的概率。

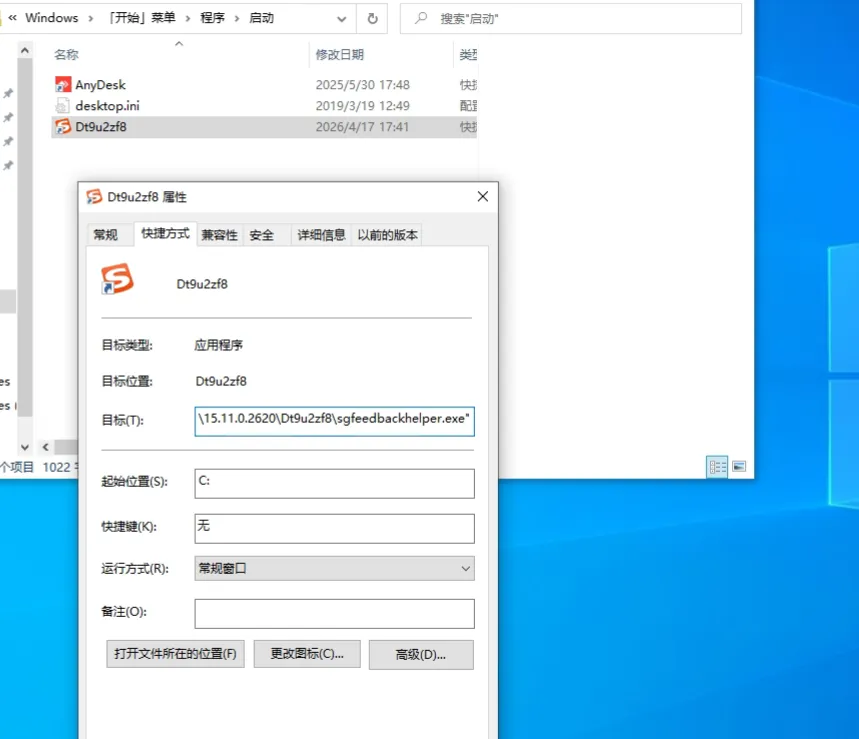

🔧 持久化机制

木马在启动目录创建快捷方式,实现开机自启动:

快捷方式:C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\Dt9u2zf8.lnk目标指向:C:\Program Files\SogouInput\15.11.0.2620\Dt9u2zf8\sgfeedbackhelper.exe

💡 排查技巧:应急响应时,

Startup目录是必查项。任何非系统/非用户主动创建的lnk文件都应引起警惕。特别留意指向非标准安装路径的可执行文件。

🔄 攻击链拆解:从Shellcode到进程注入

为了进一步分析样本行为,我们在虚拟环境中运行样本,从终端安全视角观察完整的攻击链路。

📋 完整进程树

DingDing64x_SETUP_DD_432.exe(母体安装包,用户双击运行)└── sgfeedbackhelper.exe(释放的木马主进程) └── sgfeedbackhelperz.exe(子进程,进一步操作) └── cmd.exe(被注入的系统命令行进程) └── cmd.exe └── cmd.exe

🔧 Stage 1:内存申请 — Shellcode加载

木马进程向自身申请可执行内存并写入Shellcode:

行为: sgfeedbackhelper.exe -> 内存申请 -> sgfeedbackhelper.exe类型: shellcode | allocate_shellcode时间: 2026-04-17 17:42:41

这是银狐家族的标志性手法:不将完整恶意代码保存在PE文件的代码段中,而是在运行时从资源段解密并加载到内存中执行,规避静态文件检测。

🔧 Stage 2:进程注入 — 线程上下文操控

木马通过跨进程线程注入技术,将Shellcode注入目标进程执行:

行为: sgfeedbackhelperz.exe -> 线程上下文设置 -> cmd.exe类型: execute_shellcode | cross-process时间: 2026-04-17 17:42:38

线程上下文注入(SetThreadContext)是银狐家族的典型技术:

创建目标进程(cmd.exe)的挂起线程 修改线程上下文,将执行起点指向Shellcode 恢复线程执行,Shellcode在目标进程空间中运行

这种方式的优势在于:恶意代码运行在合法系统进程的地址空间中,从任务管理器看只是一个普通的cmd.exe进程,极大增加了隐蔽性。

🔧 Stage 3:进程镂空 — 内存保护属性修改

木马修改目标进程的内存保护属性,为**进程镂空(Process Hollowing)**做准备:

行为: sgfeedbackhelperz.exe -> 内存保护属性修改 -> cmd.exe类型: cross-process | execute_fluctuation | write_fluctuation | hollow_image | native_api目标: C:\Windows\SysWOW64\cmd.exe时间: 2026-04-17 17:43:03

进程镂空的典型流程:

创建合法进程(如cmd.exe)并挂起 卸载/挖空进程的原始代码段 将恶意代码写入腾出的内存空间 修改线程入口点,恢复执行

这种技术使得最终运行的恶意代码完全"寄生"在合法进程的躯壳内,文件层面没有任何异常。

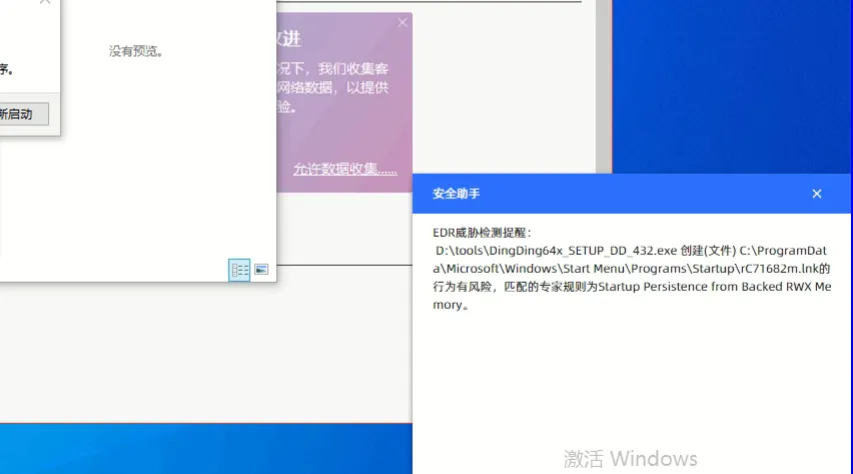

Stage 4:权限维持 — Startup持久化、UAC绕过与注册表篡改

木马通过修改注册表实现UAC绕过,维持高权限运行:

行为: cmd.exe -> 注册表键修改路径: HKLM\SOFTWARE\Classes\...\Shell\Open\Command默认值指向: C:\Program Files\SogouInput\...\sgfeedbackhelper.exe时间: 2026-04-17 17:42:58

同时,EDR 检出木马通过 Startup 目录实现持久化:

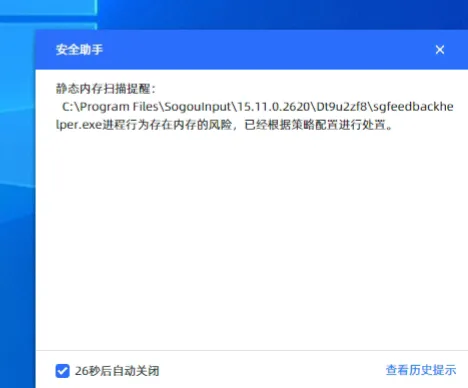

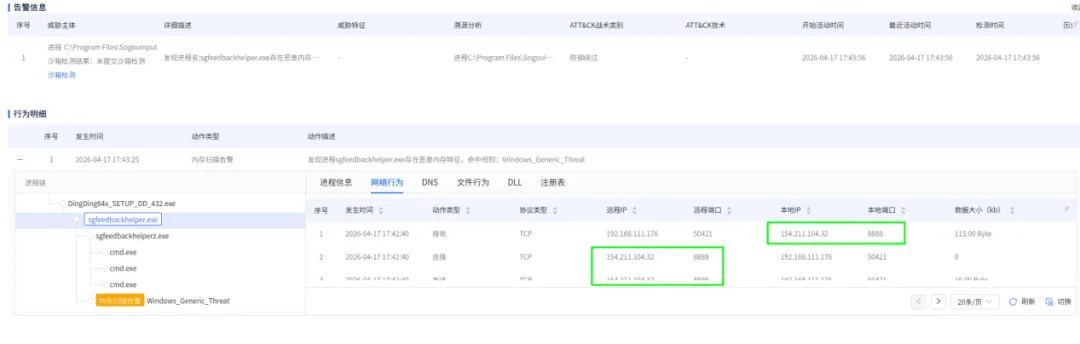

🔧 Stage 5:内存威胁检出

静态内存扫描引擎在进程内存中检出恶意特征:

进程: C:\Program Files\SogouInput\...\sgfeedbackhelper.exe告警: 发现恶意内存特征规则: Windows_Generic_Threat时间: 2026-04-17 17:43:25

💡 技术要点:传统基于文件的杀毒软件在银狐面前效果有限,因为银狐的核心恶意代码不在磁盘文件中,而是动态加载到内存中执行。内存扫描(Memory Scanning) 是检测此类威胁的关键手段。

🌐 C2通信:网络行为与IOC

📋 DNS查询

木马运行后发起DNS查询,解析C2服务器域名:

查询: 154.211.104.32响应: 154.211.104.32时间: 2026-04-17 17:42:39 / 17:42:44

📋 TCP连接

成功建立与C2服务器的TCP连接:

⚠️ 威胁情报:C2地址154.211.104.32:8888可纳入威胁情报库进行全网狩猎。银狐家族通常使用境外VPS作为C2服务器,端口多为 8888、6666、9999 等吉利数字。

🚨 应急处置Checklist

✅ 现场处置步骤

# 1. 网络隔离(物理断网或防火墙阻断)# 阻断 154.211.104.32 的出入站流量# 2. 进程终止taskkill /F /IM sgfeedbackhelper.exetaskkill /F /IM sgfeedbackhelperz.exe# 3. 恶意文件清除# 删除伪装的搜狗输入法目录(确认非真实安装目录后)rd /S /Q "C:\Program Files\SogouInput\15.11.0.2620\Dt9u2zf8"# 删除启动目录持久化项del "C:\ProgramData\Microsoft\Windows\Start Menu\Programs\Startup\Dt9u2zf8.lnk"# 4. 注册表清理# 检查并删除与 sgfeedbackhelper.exe 相关的注册表项# 重点排查:HKLM\SOFTWARE\Classes\ 下的异常项# 5. 全盘扫描# 使用终端安全产品进行深度扫描

📋 应急响应关键动作

| 断网隔离 | ||

| 修改微信密码 | ||

| 通知群成员 | ||

| 清除恶意文件 | ||

| 部署终端安全 | ||

| 安全意识培训 |

✅ 防护建议:从源头到终端的分层防御

📋 第一层:源头阻断

┌─────────────────────────────────────┐│ 搜索引擎广告/仿冒官网识别 ││ • 安装官方软件务必从官网下载 ││ • 警惕搜索引擎结果页中的"广告"标记 ││ • 核对域名:dingtalk.com 而非 dingtalk-xxx.com │└─────────────────────────────────────┘

📋 第二层:终端检测

📋 第三层:响应能力

建立应急响应预案,明确感染后的处置流程 定期进行钓鱼演练,提升员工安全意识 部署终端安全产品,确保全覆盖、无死角

🔑 总结

💡 核心要点

💡 仿冒官网是银狐家族当前主流传播方式

攻击者不再直接投放木马,而是搭建高仿官网诱导用户"主动"下载安装。这种手法的隐蔽性在于:用户觉得自己是正常安装软件,安全意识天然降低。

💡 进程注入 + 内存操作是银狐的标志性行为

allocate_shellcode → execute_shellcode → hollow_image 完整链路,是银狐家族的典型技术指纹。掌握这一特征,可以在海量告警中快速识别银狐活动。

💡 内存检测能力是应对银狐的关键

银狐的核心恶意代码不在磁盘文件中,而是动态加载到内存中执行。传统的基于文件的检测手段效果有限,内存层面的威胁检测是发现和阻断的核心。

💡 终端安全覆盖的完整性决定防御下限

本案例中受害门店未部署任何终端安全产品,攻击全程无感知、无拦截。企业终端安全建设不能有死角,尤其是门店、分支机构等边缘节点。

EDR实战派 | 专注终端安全与威胁检测的技术实战号

🛡️ 终端安全 · EDR · 威胁检测 · 安全运营

夜雨聆风

夜雨聆风