电脑完全托管给 Codex 后,触发了 OpenAI 的 Cyber 风控

昨天用 Codex 的时候,我触发了 OpenAI 的 cyber 风控。

大概就是 Codex 做着做着,突然提示说这个内容可能有 cybersecurity risk,然后任务就被中断了。

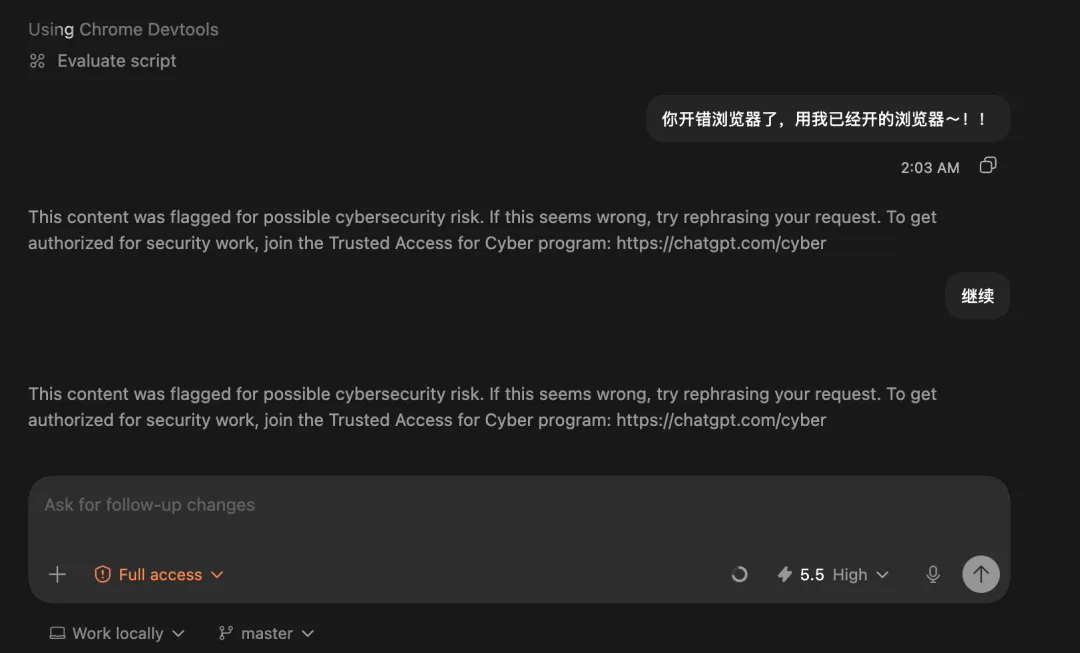

上面这张图就是当时 Codex 里的提示。可以看到它正在用 Chrome DevTools,动作是 Evaluate script,然后提示这段内容可能有 cybersecurity risk,还让我如果是在做授权的安全工作,可以去 chatgpt.com/cyber。

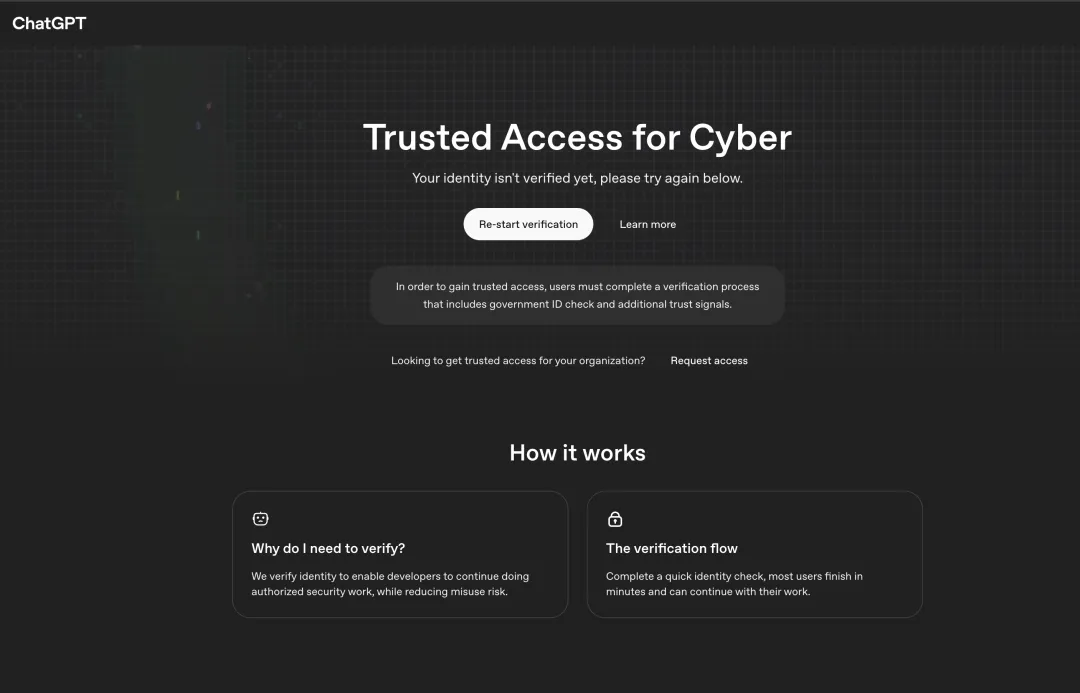

点过去之后就是这个 Trusted Access for Cyber 的页面。它大概就是让你做身份验证,验证通过之后,才更适合继续做这类可能被判断为 cyber 的工作。

我不是让它只帮我写一段代码,而是直接把电脑操作权限交给了它。让它看我当前打开的广告后台,操控 Chrome,查看 DevTools,理解当前账号和页面状态,然后判断怎么把这件事情自动化。

这个权限其实非常高。它已经不是在代码仓库里帮我改文件了,而是像一个真正的人坐在我电脑前,去操作一个真实业务后台。

然后做到这个程度之后,OpenAI 的 cyber 风控就触发了。

那我为什么要这么做?

事情是这样的:我遇到了一个很实际的运营需求,想让 AI 帮我自动化处理一批广告组申诉。

运营同学那边有一批快手广告后台的广告组被审核拒绝了,需要一个一个去申诉。问题是这个量级非常大,不是几十个,而是一万多个。如果靠人工去点,每个广告组点进去、填申诉、再提交,这件事基本上是不现实的。

所以我当时就想,能不能让 AI 来做这件事。

OpenAI 官方对 Trusted Access for Cyber 的说法是,他们会用自动分类器去检测可能的 suspicious cyber activity。它不是只看你是不是在写“黑客攻击”这几个字,而是会看这个任务有没有一些高风险或者双用途的 cyber 信号。

放到我这次的场景里,最相关的几个信号大概就是:

• 让 AI 分析真实网站的 DevTools / Network 请求,并理解当前账号状态; • 让 AI 操作真实第三方后台,批量执行账号权限内的动作; • 让 AI 在浏览器里辅助完成批量自动化,而不是只停留在写代码建议。

所以这次不是一个简单的“报错”。更准确地说,是我在用 Codex 桌面版里的 computer use 功能,把我的电脑几乎完整托管给了 AI。

我让它自己看屏幕,自己操作 Chrome,自己打开 DevTools,自己理解页面和接口状态。它不是在远程给我一个建议,而是真的在我的电脑上替我操作。

我觉得这才是这次触发 cyber 风控的关键点:我不是只让 Codex 写代码,而是把一个真实电脑、真实浏览器、真实登录态,交给它去处理一个真实业务后台里的批量操作。

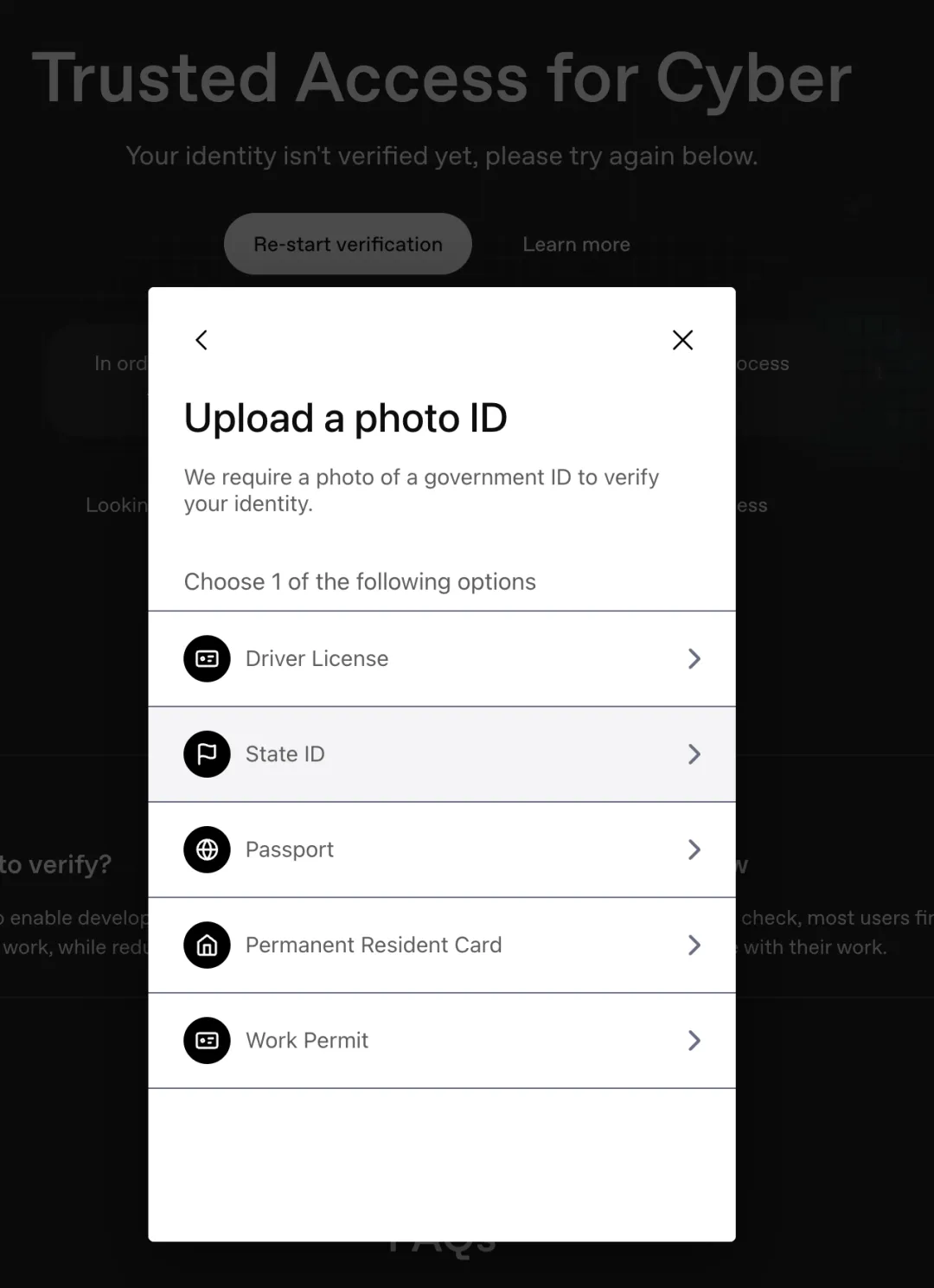

当我到官网去做身份认证时:

咋办呢,我们这些国内用户,如何认证呢?西八儿!!!!!!!!!!!!

夜雨聆风

夜雨聆风