做移动 App 安全测试,不该只会拖 APK 进去扫一遍:MobSF 真正好用的地方在哪

很多人第一次接触移动应用安全,都是从一个非常典型的动作开始:

把 APK 扔进某个扫描器,等它吐一份报告。

如果运气好,报告里会写出:

-

证书信息

-

权限声明

-

硬编码字符串

-

可疑 URL

-

WebView 设置

-

调试开关

-

一些常见风险项

然后很多人就以为,移动安全测试差不多也就是这样。

问题是,真实的移动应用安全远远不只是“静态扫一遍”。真正麻烦的部分在于:

-

App 会不会在运行时动态拉配置

-

API 调用是不是只有跑起来才看得见

-

证书校验是不是在运行时做了 Pinning

-

登录流程和本地缓存是不是只在真实交互里暴露问题

-

iOS / Android 的动态行为是不是和静态代码根本不是一回事

也正因为如此,MobSF 这种工具真正的价值,不在于“它能扫 APK”,而在于它试图把静态分析、动态分析、接口调用和报告输出放进一个相对统一的工作台里。

先把定位说清楚:MobSF 不是单一扫描器,而是移动安全测试平台

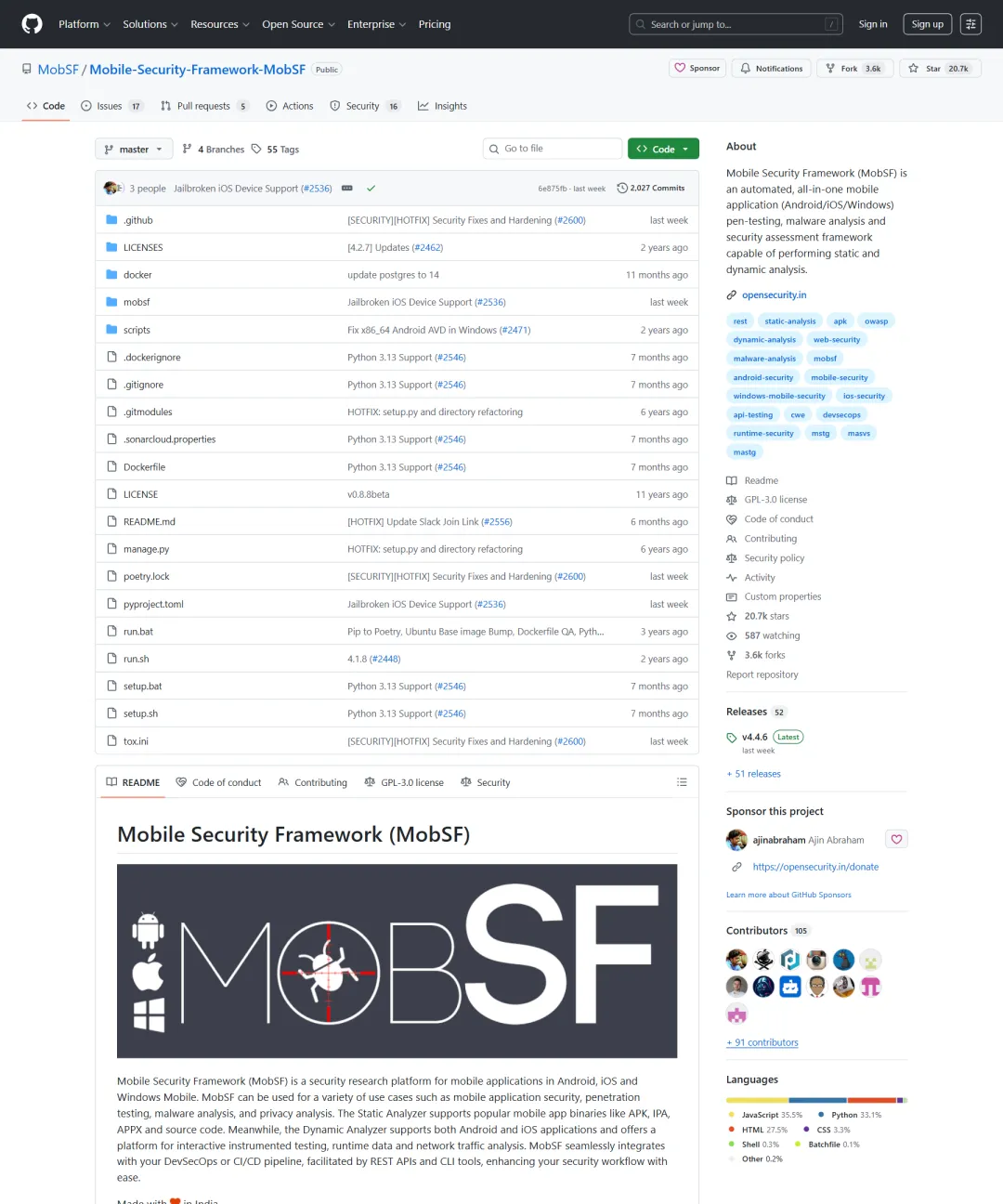

官方仓库首页对 MobSF 的描述其实非常直接:

-

它面向 Android、iOS 和 Windows Mobile

-

用途不仅是安全测试,也包括恶意软件分析和隐私分析

-

支持静态分析和动态分析

-

能接进 DevSecOps / CI/CD

-

提供 REST API 和 CLI

这意味着 MobSF 和很多“一次性扫描器”的差别,不在于多几条规则,而在于它的使用方式更像工作台:

-

你可以把样本上传进去做静态分析

-

可以继续接动态环境做运行时分析

-

可以把结果沉淀成报告

-

可以尝试把它纳入自动化流程

所以如果只把 MobSF 当成“给 APK 出一份审计报告的网页”,其实是低估它了。

它到底适合谁

MobSF 最适合的不是“只想扫一次结果看看热闹”的人,而是下面这几类使用者:

-

做移动 App 渗透测试的人

-

企业内部的移动安全团队

-

需要做 APK / IPA 初筛的应急或恶意样本分析人员

-

希望把移动应用安全检查纳入流水线的 DevSecOps 团队

如果你是做 Web 的,第一次用 MobSF 时很容易拿错预期。Web 扫描器通常是“对着 URL 打”,而 MobSF 更像是“围绕移动应用样本和运行环境来做分析”。

它不只是找输入点,还要处理:

-

安装包结构

-

签名和证书

-

Manifest / plist / entitlements

-

本地存储

-

WebView 逻辑

-

动态 hook 和运行时行为

-

网络流量和 API 访问

这也决定了它更像一个“分析平台”,而不是一个“按钮式漏洞扫瞄器”。

MobSF 真正有用的地方,是把静态和动态串到一起

在实际移动安全测试里,最容易出现的误区之一,就是把静态分析和动态分析分得太开。

有人只看静态报告,就开始下结论;有人只跑动态代理,就忽略了包本身的结构性线索。

但移动应用最有效率的打法,往往是这样的:

-

先用静态分析快速摸结构

-

再根据静态结果去决定动态阶段重点盯哪里

-

最后把动态发现再回溯到代码和配置

MobSF 的价值,就在于它比较适合承接这条链。

静态分析阶段,你通常会先看这些

-

应用权限是否过度申请

-

导出组件是否过多

-

是否开启调试或允许备份

-

有没有硬编码 API Key、Token、URL

-

证书和签名信息是否异常

-

是否存在弱加密实现

-

是否使用不安全的 WebView 配置

-

本地数据库、配置文件、资源文件里有没有敏感线索

静态分析在这里的价值不是“发现全部漏洞”,而是快速建立测试地图。它帮你知道接下来应该盯哪些类、哪些 Activity、哪些接口、哪些本地资源。

动态分析阶段,你才会真正看见很多“静态里看不清”的东西

-

运行时请求了哪些接口

-

登录后拉取了哪些敏感数据

-

是否做了证书校验或证书锁定

-

本地缓存里实际写了什么

-

某些风控逻辑是不是仅存在于客户端

-

某些参数签名或加密是不是在运行时才生成

很多真正高价值的问题,都是在这个阶段暴露出来的。因此,MobSF 真正的价值不是替代人工,而是帮助你把“先看静态、再跑动态、再回溯结果”这条流程串得更顺。

真正落地时,建议你这样用 MobSF

如果你让我给一个更像实战的使用顺序,而不是“工具演示顺序”,我会推荐这样:

第一步:先把它当作样本初筛台

对一个新 App,不要一上来就想“今天我要在 MobSF 里找出高危洞”。更现实的目标是:

-

快速了解应用结构

-

确认平台和打包形式

-

提取接口、证书、资源、组件信息

-

建立测试清单

这个阶段,MobSF 最像一个高效信息归并工具。

第二步:根据静态结果决定动态测试重点

例如:

-

如果静态分析里发现大量 WebView 相关配置,那动态阶段就要重点看 URL 加载、JS Bridge、文件访问。

-

如果静态里已经看到大量 API 端点和敏感域名,那动态阶段就应该重点观察鉴权、重放、越权、参数签名。

-

如果发现本地数据库和日志痕迹明显,那就要盯运行时数据落地。

也就是说,静态报告不是结论,而是动态测试的导航图。

第三步:把它作为“移动端接口渗透”的前置工具

很多做移动安全的人,最后都会发现:App 端本身的问题固然重要,但大量高价值风险最终还是会落到接口安全上。

MobSF 在这里的作用不是取代 Burp 之类工具,而是帮你更快找到:

-

关键域名

-

API 路径

-

Header / Token 习惯

-

认证方式

-

运行时可观察到的业务流

然后你再去做接口重放、越权、授权绕过、参数伪造,效率会高很多。

第四步:如果是企业场景,把它接进流程,而不是只在项目末期临时使用

MobSF 官方明确提到它支持 REST API 和 CLI,也强调它适合和 DevSecOps / CI/CD 结合。这意味着企业更合理的用法往往不是“上线前临时拖进去扫一下”,而是:

-

每次构建产物自动做基础静态检查

-

版本发布前出固定格式的安全报告

-

对新增权限、导出组件、敏感配置变动做差异提醒

-

把一些高频问题前置到研发流程里

这未必能替代人工测试,但能把很多低门槛、重复性的检查前移。

它不是万能的,MobSF 的边界也要讲清楚

所有安全平台一旦被吹得太全,最后最容易翻车的,就是用户预期。

MobSF 再强,也不意味着它能独立解决这些事:

-

复杂业务逻辑漏洞

-

服务器端授权设计缺陷

-

API 链路上的全量越权问题

-

只有真实业务流里才会暴露的风控绕过

-

深度对抗型运行时保护绕过

也就是说,MobSF 更适合作为:

-

样本入口

-

信息归并台

-

移动端测试工作台

-

自动化基础检查组件

而不是被误解成“点一下就做完一整套移动渗透测试”的全自动黑盒神器。

最新版 v4.4.6 在告诉我们什么

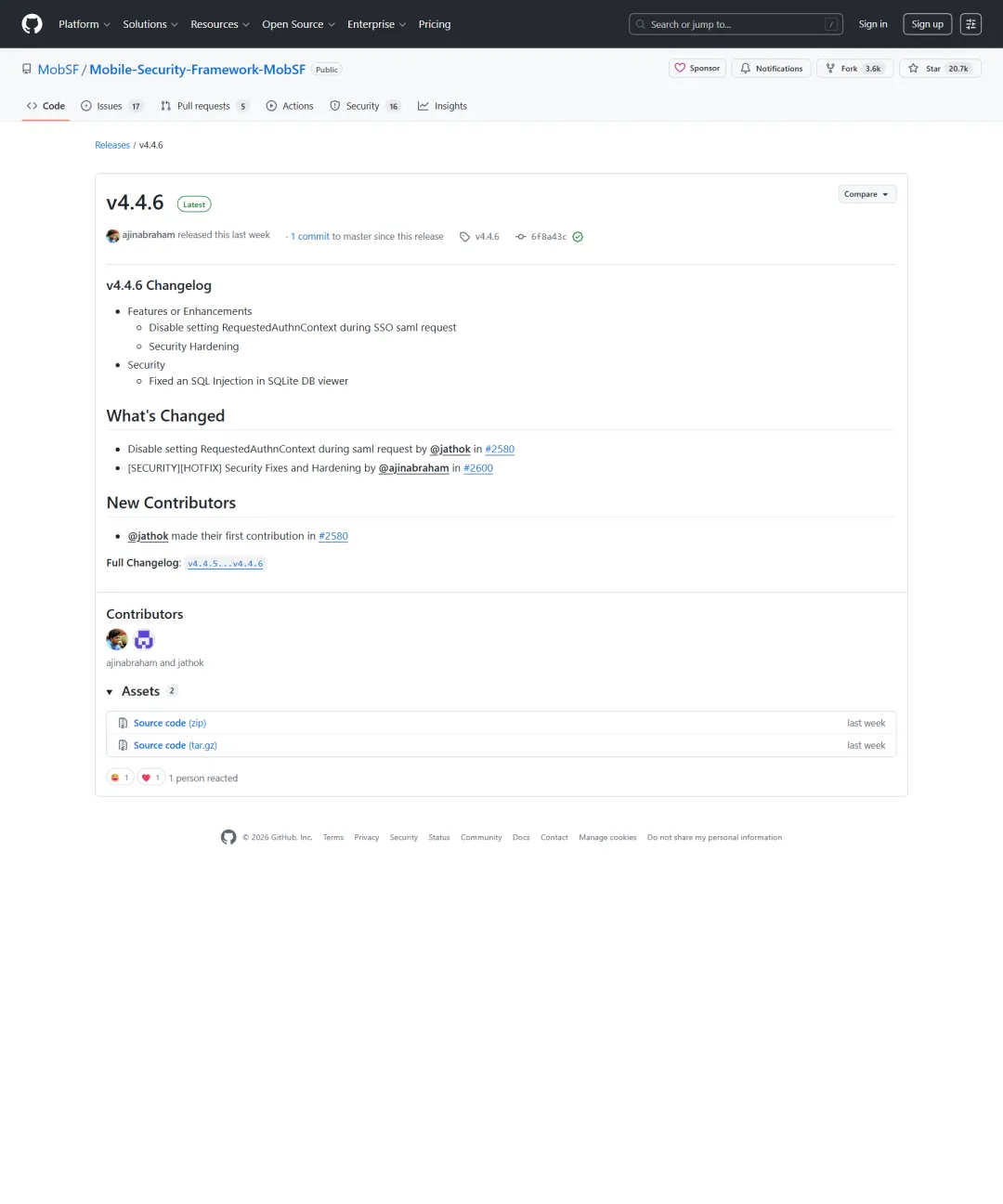

从 release 页面看,v4.4.6 这次更新本身不算“大版本炫技”,但它很说明问题。

这次更新里,官方公开写到的重点包括:

-

一个和 SAML 请求中 RequestedAuthnContext 相关的功能调整

-

一组 Security Hardening

-

修复了一个 SQLite DB viewer 的 SQL Injection

这个信息本身很有意思。

它说明两件事:

-

MobSF 本身也要持续做安全加固安全工具不是天然安全,越是集成多、功能多、面向样本处理的平台,越需要持续硬化。

-

团队在积极修补真实使用中的边界问题这类更新往往比“多了一个 flashy 功能”更重要,因为它关系到平台能不能长期稳定地被企业和研究者使用。

所以如果你真的打算把 MobSF 纳入团队工具链,关注 release 不是附加动作,而是必要动作。

如果你只打算记住 3 点,我建议记这 3 点

第一,MobSF 最有价值的地方,不是“能扫 APK”,而是它把移动安全测试的多个环节放进了一个统一工作台。

第二,别把静态分析报告当结论。真正有效的用法,是用静态分析去指导动态测试和接口测试。

第三,把它当成平台,而不是魔法按钮。平台的价值在于帮你提效、沉淀和前移,不在于替你做完所有判断。

结尾

如果说很多安全工具的价值来自“把某一件事做得更快”,那么 MobSF 的价值更像是:

把移动应用安全测试这件事,从碎片化操作,重新组织成一条更连贯的工作流。

这也是为什么它到了今天仍然值得认真学。它不是一个“过气的 APK 扫描器”,而是一套依然在持续演进、并且很适合落在真实工作中的移动安全平台。

对做移动测试的人来说,真正要学会的不是“怎么打开 MobSF”,而是:

怎么用它更快地看懂一个 App,怎么用它缩短静态和动态之间的来回切换,怎么让它变成你测试流程里的放大器。

夜雨聆风

夜雨聆风