[工具推荐]前端安全辅助插件XMCVE-WebRecon

由于传播、利用本公众号所提供的信息而造成的任何直接或者间接的后果及损失,均由使用者本人负责,公众号陌笙不太懂安全及作者不为此承担任何责任,一旦造成后果请自行承担!如有侵权烦请告知,我们会立即删除并致歉,谢谢!

扩展功能全景概览

一、信息收集模块

1. User‑Agent 控制

-

预设 UA 类型:iPhone Safari / Android Chrome / Windows Chrome

-

应用并刷新:将选定 UA 绑定至当前站点并自动重载页面

-

清除并刷新:恢复默认 UA 并刷新页面

-

状态展示:显示当前站点(SITE)与当前使用的 UA 标识

2. 敏感信息深度嗅探

-

扫描机制:汇总当前页面 HTML 及所有已加载脚本 URL,后台抓取文本并进行模式匹配

-

输出类别(含来源文件与行号)

-

IP:端口、完整 URL、绝对路径(如

/api/...)、相对路径(如./../...) -

域名、JWT、疑似 Key/Token、邮箱、手机号

-

加密/算法关键词(AES / RSA / MD5 / SHA256 / bcrypt 等)

-

敏感字段/凭据线索(password / token / access_token 等)

-

导出格式:JSON / TXT / CSV / XLSX

注:XLSX 文件实际以 CSV 内容保存,后缀为

.xlsx,便于 Excel 直接打开。

3. 前端框架指纹识别

-

识别范围:Vue / React / Angular / jQuery / Bootstrap 等常见框架及版本线索

-

版本来源优先级:优先从全局对象或特征字段推断 → 其次从脚本文件名等线索获取

4. 蜜罐快速检测

-

检测方式:基于页面特征进行快速检查

-

输出提示:“可能存在蜜罐” / “无明显特征”

5. Fuzz 字典探测(支持暂停/继续)

-

JS 文件 Fuzz

-

字典:

js.txt -

目标:常见脚本路径与文件名组合

-

API 路径 Fuzz

-

字典:

api.txt -

目标:常见接口路径

-

接口参数 Fuzz

-

字典:

param.txt -

可填写 PATH 作为探测起点/前缀(例如

/web/pv) -

结果展示

-

状态码:重点关注 200 / 302 / 403

-

响应大小:从响应头

Content-Length提取 -

交互:点击结果可在新标签页打开对应 URL

二、XSS 测试模块

1. 批量填充与快速验证

-

作用范围:当前页面及其内部 Frame 中的

input/textarea/select/[contenteditable] -

操作:写入固定测试载荷并触发事件,用于快速验证前端过滤、编码或拦截行为

-

特点:载荷固定,便于回归对比

2. CSP 与 Cookie 解析

-

读取 CSP:从后台缓存的响应头中提取

Content-Security-Policy(主文档与子帧),并拆分展示策略项 -

解析 Set‑Cookie:区分

HttpOnly与非HttpOnly,辅助判断 Cookie 是否可被前端窃取 -

读取前端 Cookie:同时读取

document.cookie,展示当前页面可见的 Cookie 条目

3. 安全线索面板

集中展示页面中可快速发现的风险线索,示例包括:

-

HttpOnly Cookies:提示存在 HttpOnly 标记的 Cookie

-

Storage Tokens:从 localStorage / sessionStorage 中检索含

token/auth/jwt/sess/key等关键词的条目 -

CSRF Tokens:从 meta 标签与隐藏表单字段中提取

csrf/token相关线索 -

PostMessage:检测到

message事件监听时给出提示 -

关键接口/敏感操作:提取页面中可能的关键接口或敏感操作线索

4. 表单与输入点分析

-

跨 Frame 扫描表单

-

展示内容:Frame 编号、Method、Action、Enctype

-

字段详情:Field、Value、Type、是否 Hidden

-

定位功能:点击“定位”可联动到页面对应输入点并高亮显示

5. URL 参数提取

-

来源:当前标签页 URL

-

拆分展示:

-

Query 参数区

-

Hash 参数区

-

Path 参数区

6. 编码转换工具箱

-

HTML 实体:对载荷进行 HTML entity 编码

-

URL 编码:对载荷进行 URL 编码

-

十六进制:生成十六进制转义形式

-

结果展示:列表形式,便于复制与比对

三、SQL 注入辅助(SQL HackBar)

用于快速构造并发送 HTTP 请求,辅助验证 SQLi 与边界行为。

基础请求配置

-

METHOD:GET / POST / PUT / PATCH / DELETE

-

URL:目标地址(支持从当前页填充)

-

发送请求:通过后台发起,规避前端 CORS 限制

注入入口设置

-

ENTRY:URL 参数 / POST 表单 / JSON / Cookie / Header

-

KEY:待注入或替换的参数名

-

PAYLOAD:注入载荷

-

操作:追加 / 替换

请求编辑区

-

Headers:自定义请求头

-

Cookie:自定义 Cookie

-

Body:支持 none / x-www-form-urlencoded / application/json / raw

-

工具:复制 Curl、清空

响应回显

-

Meta:状态码与耗时

-

Headers:响应头

-

Body:响应体(超长时自动截断并标注)

四、Vue 分析与辅助模块

-

检测 Vue 版本:通过 DevTools App 与挂载 DOM 属性识别 Vue2 / Vue3

-

导出路由:尝试从运行时路由器中导出路由并生成 URL 列表

-

复制 URL 列表:一键复制到剪贴板

-

批量打开:Open All 功能,在新标签页批量打开导出的 URL(用于授权范围内快速面巡)

-

绕过路由守卫:一键注入脚本,拦截全局前置/解析守卫注册,缓解前端路由拦截(适合配合 DevTools 观察受保护路由)

五、JS 逆向辅助模块

按站点控制 JavaScript 执行,并注入多种 Anti‑Debug 绕过脚本,便于观察 SSR 结果、降低前端干扰、辅助逆向分析。

-

当前站点:SITE

-

JS 状态:显示启用/禁用

-

禁用 JS:针对当前站点禁用 JavaScript

-

启用 JS:恢复 JavaScript 执行

反调试绕过策略

-

窗口尺寸检测绕过冻结

innerWidth/innerHeight/outerWidth/outerHeight/visualViewport,拦截resize监听,绕过“窗口尺寸变化即检测调试器”的逻辑 -

无限 Debugger 绕过清理已有定时器/动画帧,Hook

setTimeout/setInterval/requestAnimationFrame,拦截包含debugger的任务 -

Eval Debugger 绕过Hook

eval和Function,以及定时器/RAF,将含debugger的负载替换为空函数 -

toString 环境检测绕过通过隐藏 iframe 获取干净环境的

Function.prototype.toString,覆盖当前实现,用于绕过对函数toString()的环境检测

六、安装与快速使用

安装步骤

-

打开浏览器扩展管理页面:

chrome://extensions -

开启右上角 开发者模式

-

点击 加载已解压的扩展程序,选择本项目目录(例如

d:\HackerTools\XMCVE-JS-Sec) -

固定扩展图标,便于快速打开弹窗

快速使用流程

-

打开目标站点 → 点击扩展图标

-

信息收集:按需执行 UA 切换、敏感信息嗅探、指纹/蜜罐识别、Fuzz 探测

-

XSS:批量填充、读取 CSP、查看表单与 URL 参数

-

SQL 注入:使用 HackBar 构造请求、注入、复制 Curl、查看响应

-

Vue:检测版本、导出/复制/批量打开路由 URL

-

JS 逆向:按站点禁用/启用 JS 进行辅助分析

https://github.com/duckpigdog/XMCVE-WebRecon后台回复加群即可加入交流群

广告:cisp pte/pts &nisp1级2级低价报考

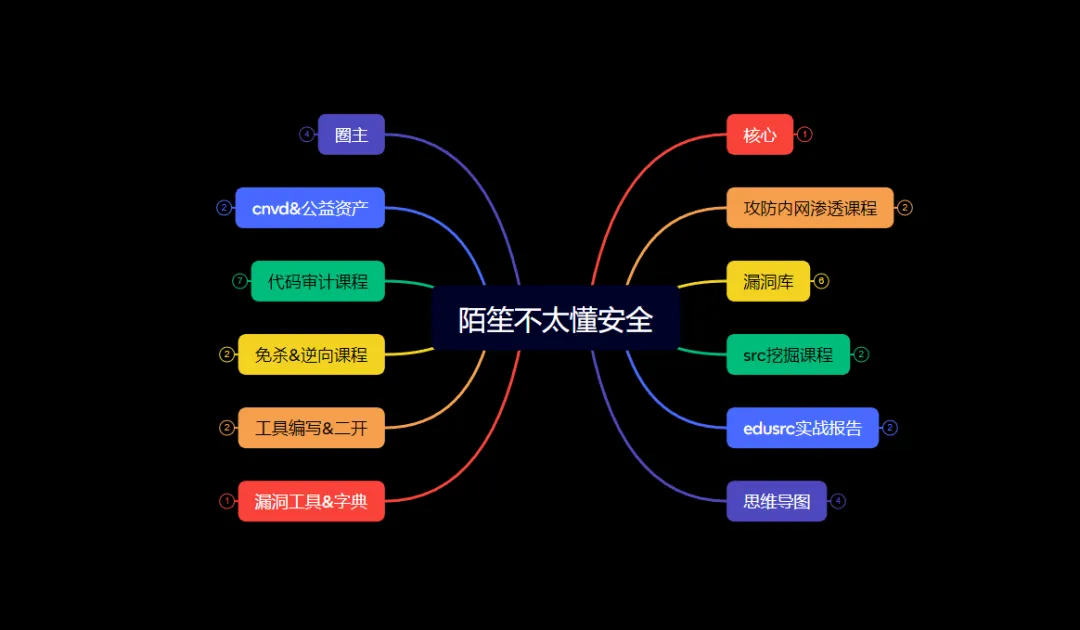

陌笙安全纷传圈子+陌笙src挖掘知识库+陌笙安全漏洞库+陌笙安全面试题库简单介绍(加入纷传圈子送知识库+漏洞库+面试题库)

如果觉得合适可以加入,圈子目前价格39.9元,价格只会根据圈子内容和圈子人数进行上调,不会下跌。。。

圈子福利

edu漏洞挖掘1v1指导出洞

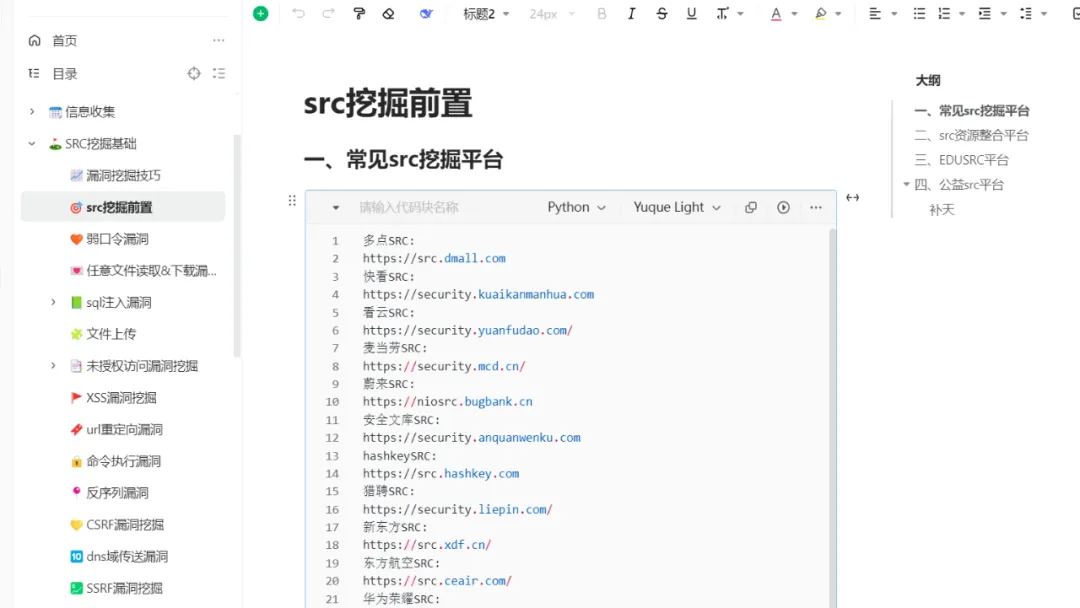

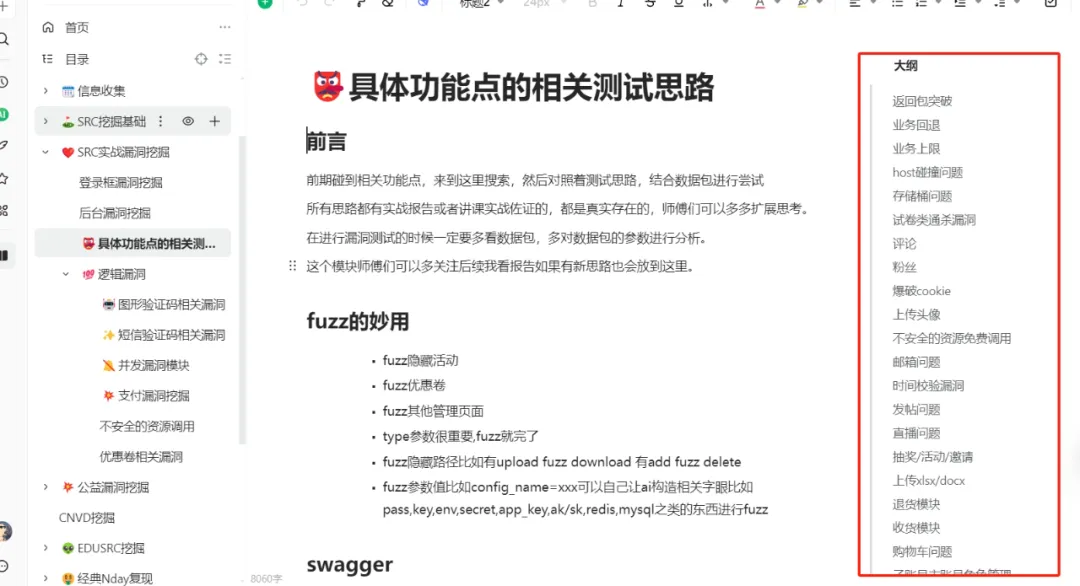

陌笙src挖掘知识库介绍(内容持续更新中)

信息收集(会永久提供fofa-key助力)弱口令漏洞任意文件读取&删除&下载漏洞sql注入漏洞url重定向漏洞未授权访问漏洞挖掘XSS漏洞挖掘等等常见漏洞EDUSRC证书站挖掘案例分享SRC挖掘实战针对各种常见功能总结的常见测试思路等经典常见Nday漏洞复现等各模块不在一一介绍

src挖掘基础

src挖掘实战

edusrc

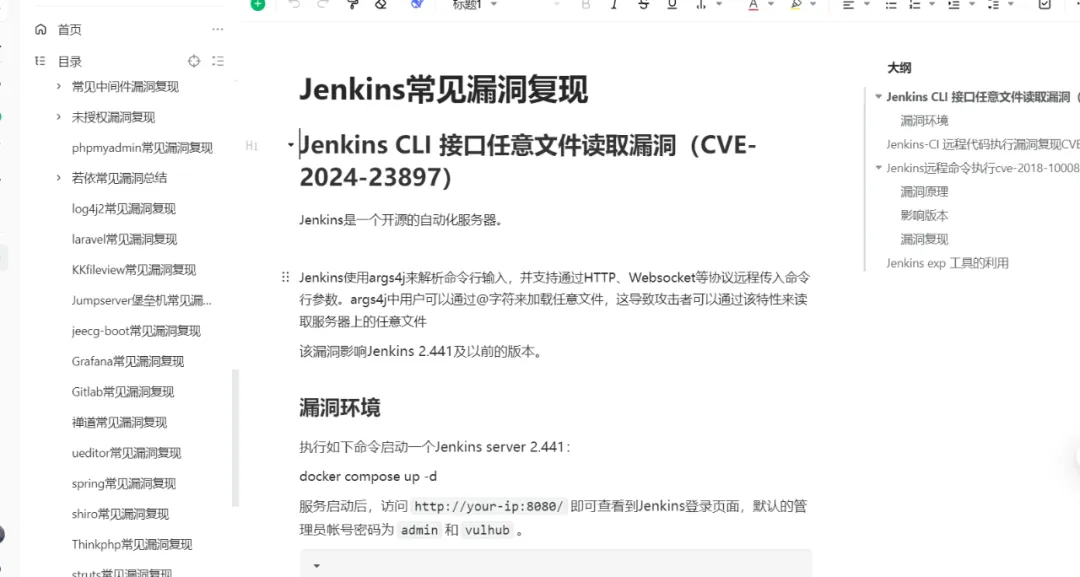

经典nday复现

陌笙安全漏洞库介绍

1day&0day分享EDU学校相关漏洞Web应用漏洞CMS漏洞OA产品漏洞中间件漏洞云安全漏洞人工智能漏洞其他漏洞

陌笙安全面试库

陌笙纷传圈子介绍

1、src挖掘思维导图,信息收集思维导图,edusrc挖掘思维导图,以及后续的红队&面试思维导图&自己网安笔记等持续更新2、2025-2026的edusrc实战报告包含证书站和非证书站以及2025之前的各种优质报思路分享3、各种src报告思路分享(内部&外部)4、分享各种src挖掘&edusrc挖掘培训资料&视频5、不定期分享通杀、0day6、有圈子群可以技术交流以及不定期抽取证书&免费rank7.分享各种护网资料各家安全厂商讲解视频&精选实战面试题目8、各种框架漏洞技巧分享9、各种源码分享(泛微、正方系统、用友等)10、漏洞挖掘工具&信息收集工具&内网渗透免杀等网安工具分享11、各种ctf资料以及题目分享12、cnvd挖掘技巧&CNVD资产&src资产分享&补天1权重资产分享&fofakey共用13、免杀、逆向、红队攻内网防渗透等课程分享14、漏洞库&字典以各种内容不在一一说明15、cisp-pte/pts&nisp一级&nisp二级&edusrc证书内部价格15、如果有漏洞挖掘问题或者工具资料需求可以找群主(尽量满足)

目前620多条内容,扫码查看详情,持续更新中。。

如果觉得合适可以加入,价格不定期会根据圈子内容和圈子人数进行上调。。

夜雨聆风

夜雨聆风