Claude Code 源码泄露事件的技术复盘与架构剖析:花了5亿词元理解最强编码智能体系统(1)

第1章 Claude Code 源码泄露事件的技术复盘与架构剖析

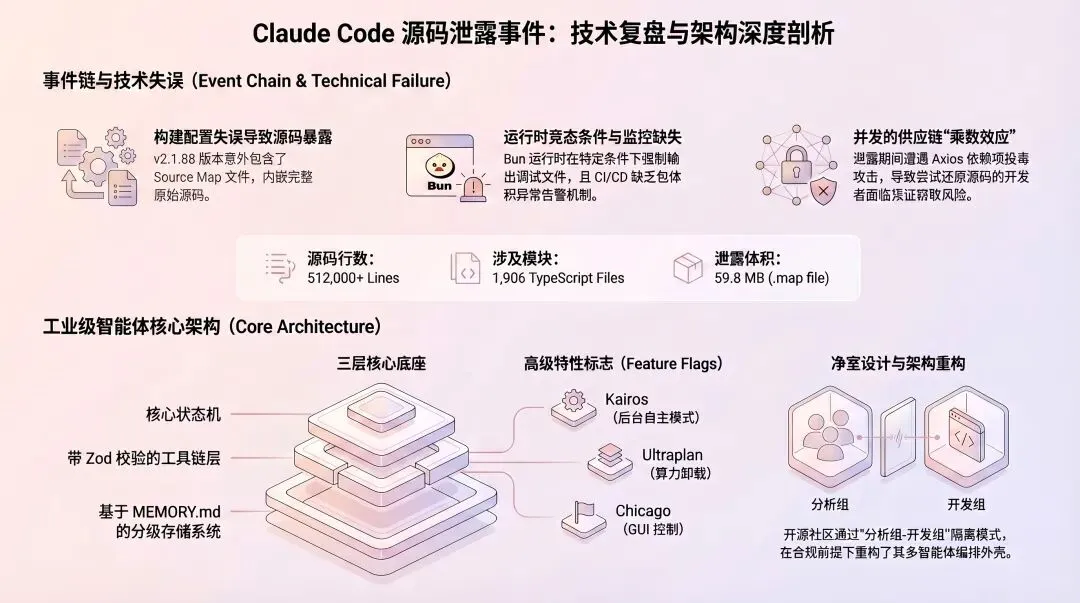

在现代企业级软件开发与 DevOps 实践中,配置管理的细微疏漏往往可能导致核心知识产权的大规模暴露。2026 年 3 月底发生的 Anthropic Claude Code 源码公开事件,是现代人工智能工程史上的一个重要案例。该事件不仅暴露出高频敏捷发布周期下的持续集成/持续部署(CI/CD)流程缺陷,同时也展示了软件供应链安全的系统性脆弱。

本文是书籍《智能体系统架构与工程实现:Claude Code架构解密与大模型产业洞察》的第一章。该书一共15章,全书耗费了约5亿词元分析相关开源项目和技术资料。全书PDF版可从走向未来知识星球中下载,欢迎加入。本书内容专业、硬核、客观,检具宏观视野,适合企业 CTO/CIO、AI 架构师、资深软件工程师、科技行业投资人阅读,了解顶尖的大模型智能体系统和AI编程工具的视线。

本章将对此次涉及约 51.2 万行 TypeScript 核心架构代码的泄露事件进行详尽的技术复盘。我们将分析构建产物(Artifacts)中的 .map 调试文件引发的数据暴露机制,探讨其与并发的包管理器供应链攻击之间的关联性,并回顾开源社区如何通过“净室设计(Clean Room Design)”进行合规的逆向工程重构。

1.1 构建管线配置失误与 Source Map 机制

在评估企业级 IT 架构的安全风险时,内部管理流程的疏漏造成的静态资产泄露,其频率和影响面通常不亚于高级持续性威胁(Advanced Persistent Threat,APT)。Anthropic 在 2026 年初的研发调度机制中,暴露了自动化发布流程与制品质检环节的脱节。

1.1.1 研发发布流程中的存取控制问题

1.1.2 源映射文件 (Source Map) 的意外发布

2026 年 3 月 30 日,开发团队向 Node.js 的公共包管理平台 npm 推送了 @anthropic-ai/claude-code 的 v2.1.88 更新。该次要版本(Minor Update)的发布管道中存在一个配置疏漏:打包脚本未能通过 .npmignore 文件或构建工具配置,将生成于开发环境的源映射文件(Source Map)排除在最终生产包之外。

在现代前端与 Node.js 编译工具链中,为了保护业务逻辑并提升执行效率,TypeScript/JavaScript 源码在发布前会经过压缩(Minification)与混淆(Obfuscation)。为支持生产环境的异常追踪(Stack Trace),打包工具会生成一个包含位置映射字典的 .map 文件。在 v2.1.88 版本的归档包中,包含了一个体积高达 59.8 MB 的 cli.js.map 文件。更为严重的是,该文件不仅包含行列映射关系,其 sourcesContent 属性还内嵌了所有原始 TypeScript 模块的纯文本完整源码。

1.1.3 构建工具运行时的隐蔽缺陷

分析表明,该配置失误与底层基础设施的边界情况(Edge Cases)有关。Claude Code 采用了由 Zig 编写的高性能 JavaScript/TypeScript 运行时 Bun 作为核心依赖。根据社区报告(Issue #28001),在特定的构建流水线配置中,即便在命令行参数中显式设置了 –sourcemap=none,Bun 的编译器在处理高度复杂的生产模式 Tree-shaking 时,仍可能因内部状态机的竞态条件而强制输出 .map 文件。CI/CD 流水线缺乏针对最终构建包体积激增(Anomaly Size Detection)的硬性阻断告警机制,导致该文件被成功推送至公网注册表。

1.1.4 漏洞的发现与代码扩散

还原出的资产包含 1,906 个源文件,总计逾 512,000 行未混淆的 TypeScript 源码,涵盖了完整的类定义、函数注释甚至开发阶段的调试信息。随着漏洞披露(CVE 分析)并在技术社区发布,全球开发者迅速通过版本控制工具对 npm 历史包进行了镜像与克隆操作,导致相关工程实现不可逆地进入公共域。

1.2 软件供应链的并发安全威胁

在 Claude Code 源码分析在社区引发关注的同一时间窗口,npm 生态系统遭遇了一次破坏性极强的软件供应链攻击(Supply Chain Attack)。两起事件的重叠,导致了网络安全风险的乘数级放大。

1.2.1 并发的 Axios 依赖库投毒事件

3 月 31 日 00:21 至 03:29 (UTC) 期间,广泛使用的 HTTP 客户端库 Axios 遭遇了账户劫持攻击。攻击者利用被盗的维护者凭据,向 npm 仓库推送了包含恶意代码的 1.14.1 以及 0.30.4 版本。这两个受污染版本在正常功能的基础上,被植入了一个名为 plain-crypto-js 的隐蔽依赖项。

1.2.2 恶意负载的执行机制

plain-crypto-js 被伪装为常规密码学实用工具,其实质是一个远程访问木马(Remote Access Trojan,RAT)加载器。当宿主机执行 npm install 操作时,该包的 postinstall 生命周期脚本会被静默触发,执行以下恶意操作:

1.2.3 依赖解析策略导致的交叉感染

由于 Claude Code 是一个涉及复杂网络交互的智能体代理工具,其内部高度依赖 Axios 进行 API 请求。基于 Node.js 包管理器的默认语义化版本控制(SemVer)解析策略,在无严格 package-lock.json 版本锁定的情况下,执行全新安装的开发者会自动解析并拉取 Axios 的“最新兼容版本”。

大量工程师在尝试下载漏洞版本的 @anthropic-ai/claude-code 进行安全分析或反向工程时,其本地或企业 CI/CD 环境在构建依赖树时被同步注入了带有 RAT 木马的 Axios 更新,引发了极高密度的凭据泄露及节点沦陷事故。

1.2.4 零信任架构验证的必要性

这两起并发事件暴露了当代基于包管理的开发模式中的结构性缺陷。企业基础设施安全审查开始重新评估外部依赖拉取策略,促使许多组织转而采用内部私有依赖镜像、构建产物强制审查(Artifact Inspection)、源映射强制剥离(Source Map Stripping)以及隔离沙盒容器化等深度防御措施,以贯彻实际意义上的零信任(Zero Trust)架构。

1.3 知识产权合规与开源社区的重构工程

源码的大规模暴露不仅带来了安全管理上的反思,还引发了关于软件知识产权边界和工程实现开源化的广泛技术探讨。

1.3.1 代码扩散与 DMCA 响应机制

事件发生后,Anthropic 公司迅速启动了危机响应预案,利用数字千年版权法案(DMCA)向 GitHub、GitLab 等主要公共代码托管平台提交了大量的移除通知(Takedown Notices)。声明中确认了该泄露属于“发布打包环节的操作失误”,并要求平台依法封禁包含其专有算法和受版权保护业务逻辑的直接镜像仓库。托管平台依照合规流程处理了大量的移除请求,阻断了原始代码字符串的物理传播。

1.3.2 净室设计 (Clean Room Design) 在反向工程中的应用

依据知识产权法理,软件保护通常限定于代码的“具体表达形式(Expressions)”,而不涵盖“抽象思想与功能(Ideas & Functions)”。这种合规的代码再生工程,成功将系统架构从封闭生态中解耦,并作为开源规范向全球发布。

1.3.3 模块化设计的衍生应用生态

剥离了专有 API 绑定的重构框架,展示了高度抽象的模块化能力。开发者社区迅速将该套多智能体编排外壳适配至 DeepSeek 、QWen、GLM等本地开源模型中。其容错能力、任务规划与状态管理机制,大幅降低了金融量化分析智能体、医疗长文本辅助系统以及自动化网络安全代理等垂直领域的工程化门槛。

1.4 自主智能体系统的核心架构与工程化实现

从软件工程视角可以评估出在生产环境中运行高阶 AI 智能体所需的系统复杂性。与传统的大语言模型 API 封装层(Wrapper)不同,这类系统呈现出一种复杂的计算操作系统架构特征。

1.4.1 生产级智能体系统架构

生产级智能体系统的核心底座通常由以下模块构成:

1.4.2 遥测矩阵与特性标志 (Feature Flags)

代码中内嵌了受到复杂遥测机制(代号 Tengu)管理的约 44 个实验性特性标志(Feature Flags),这些开关揭示了该架构支持的潜在扩展方向:

1.4.3 大模型应用层的工程复杂度评估

当前大模型应用落地的瓶颈往往存在于工程化包装的厚度。在真实的百万级代码库维护或微服务集群调试场景下,系统必须依赖于严谨的并发控制、抽象语法树(Abstract Syntax Tree ,AST)级别的解析算法以及极端边界下的上下文折叠(Context Collapse)容错处理。纯粹的提示词工程(Prompt Engineering)不足以支撑工业级应用,必须建立健壮的软件工程骨架。

夜雨聆风

夜雨聆风