【APP出海】GDPR第12条的合规技术路径

原文要义:控制者应以简明、透明、易理解和容易获取的方式,使用清晰明了的语言向数据主体提供相关信息。

通俗解释:

跟用户说话别打官腔!隐私政策要用普通人能看懂的语言写,不能全是法律术语。特别是如果用户是小孩,更要通俗易懂。

另外,用户行使权利时:

-

你必须在1个月内回复

-

回复是免费的(除非请求明显过分或重复)

-

如果你不打算按用户要求做,要解释原因并告诉用户可以投诉

-

如果对请求者的身份有合理的怀疑,可以要求提供额外的身份验证信息。

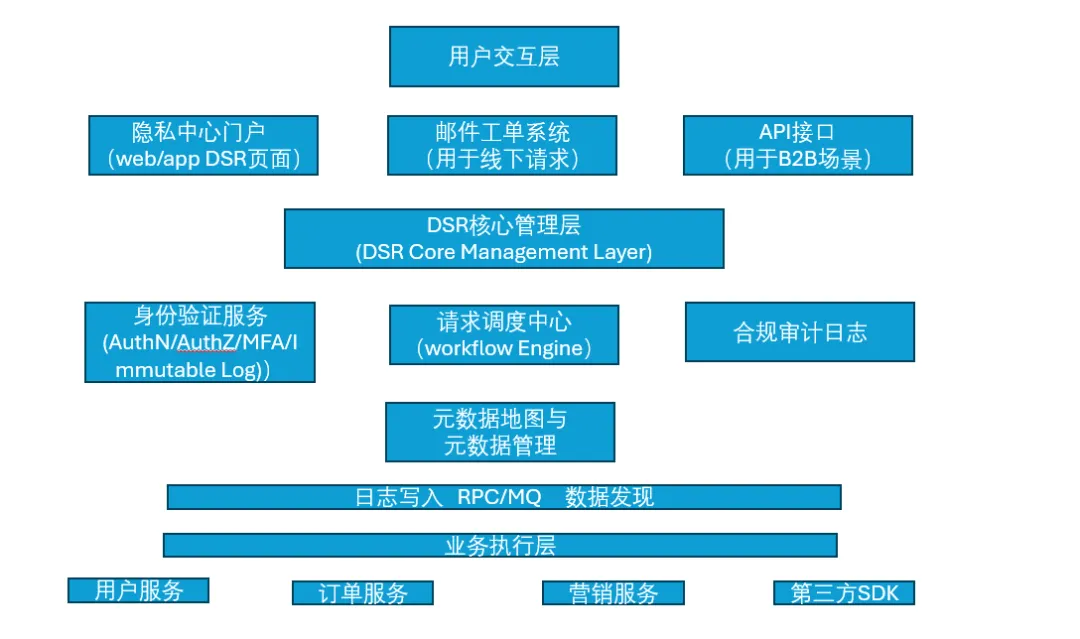

第三部分:详细技术实现路径

我们将按照DSR请求的生命周期,详细说明每一阶段的技术实现路径。

阶段一:请求接收与透明度展示(对应第12.1条)

•法律要求:清晰、简洁、易懂。

•技术实现路径:

1.隐私中心门户(Privacy Center Portal):在APP或Web端的设置中,建立一个独立的“隐私中心”页面。严禁将DSR入口深藏在复杂的层级中。

2.分层隐私政策(Layered Privacy Notice):

第一层(APP内):使用图标和简短文字,概括收集的数据类型(如:位置、设备号)和用户享有的权利。

第二层(详细页面):提供完整的隐私政策全文,支持全文搜索和锚点跳转。

3.标准化请求表单:提供结构化的表单供用户选择权利类型(访问、删除、移植等),而不是让用户写自由文本邮件,这有助于后续的自动化处理。

阶段二:身份验证(对应第12.6条)

•法律要求:验证请求者身份,防止数据泄露给错误的人。

•技术实现路径:

1.已登录用户:

技术:利用现有的OAuth2.0/OIDC Token机制。

高风险操作升级认证:对于删除(Right to be Forgotten)或导出(Data Portability)等高风险操作,必须强制进行二次验证(MFA),例如发送短信验证码或邮件验证码。

2.未登录/已注销用户:

技术:要求提供注册时的手机号/邮箱,并通过验证码验证。

极端情况:如果无法通过技术手段验证(如仅有设备ID且设备已丢失),技术系统应记录验证失败的原因,并依据法律要求拒绝请求。

阶段三:请求调度与数据发现(对应第12.3条,及时性)

•法律要求:在一个月内响应。

•技术实现路径:

1.请求调度中心(Workflow Engine):

技术:使用工作流引擎(如Camunda, Airflow)或消息队列(如Kafka, RabbitMQ)。

逻辑:将验证通过的DSR请求转化为异步任务。例如,一个“删除请求”会被分解为多个子任务发送给不同的业务服务。

2.数据地图与元数据管理(Data Mapping & Metadata):

技术:建立企业级数据字典(Data Catalog)。

逻辑:系统必须知道“用户ID=123”的数据分布在哪些数据库(MySQL, Cassandra)和哪些表中。这是自动化处理的前提。如果没有自动化的数据地图,纯靠人工查找,几乎不可能在一个月内完成大型系统的DSR请求。

阶段四:业务执行(访问、删除、移植的具体实现)

这是最核心的技术挑战,不同权利的实现路径不同:

1. 访问权(Right of Access)与移植权(Data Portability)

•技术实现路径:

o异步ETL任务:调度中心向各业务服务发起数据查询请求。

o数据聚合:各服务将属于该用户的数据(JSON格式)返回给聚合服务。

o格式化与打包:聚合服务将数据整理为机器可读、标准化、通用的格式(如JSON 或 XML,严禁仅提供不可编辑的PDF)。

o安全交付:将生成的压缩包上传至安全的OSS(对象存储),生成一个带过期时间的加密下载链接,通过邮件或APP通知发送给用户。

2. 删除权(Right to be Forgotten)

•技术实现路径(非常关键):

o硬删除 vs 软删除:GDPR要求是“擦除”(Erasure)。在技术上,核心生产库可以先进行软删除(标记is_deleted=true),使用户在前端不可见,并停止一切处理。

o物理擦除:必须在一定时间内(如30天内)进行物理硬删除(DELETE FROM…)。

o备份数据的处理:这是难点。法律允许备份数据不需要立即删除,但必须逻辑隔离,且在备份生命周期结束(如30天后备份覆盖)时彻底消失。如果备份被恢复,必须重新执行删除操作。

o第三方SDK/处理器通知:如果将数据共享给了第三方(如广告SDK、Analytics),技术系统必须通过 Webhook 或 API 自动通知第三方也删除该用户数据。

阶段五:合规审计日志(对应第12.1条,证明合规)

•法律要求:能够证明遵守了GDPR。

•技术实现路径:

o不可篡改日志(Immutable Log):

技术:使用专门的日志存储系统(如ELK, Splunk),并设置严格的访问权限和防篡改机制(如日志签名、存储在不可写介质)。

记录内容:请求收到时间、身份验证方式、执行了哪些操作(查询/删除)、涉及哪些系统、响应时间、最终交付结果。

注意:审计日志本身不应包含用户的具体敏感业务数据,只记录操作元数据。

总结

实现GDPR第十二条不仅仅是做一个前端页面,它需要深度的后端技术改造。其核心在于建立一套自动化的DSR工作流,通过数据地图精准定位数据,利用异步处理应对海量请求,并通过不可篡改日志记录全过程。只有这样,才能在保证业务性能的同时,满足法律的透明度和及时性要求。

下一期我们来分析一个某国内大型APP的技术构架角度,分析一下他们的合规方向。

夜雨聆风

夜雨聆风