ICP-CAT—工某部备案资产提取插件

ICP-cat

https://github.com/yingfff123/icp-cat

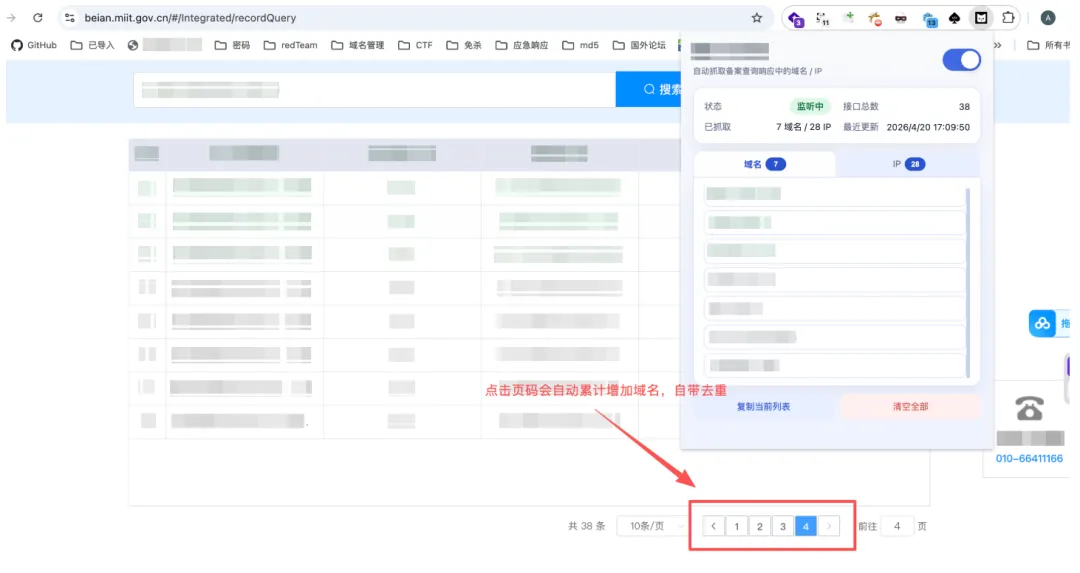

打开https://beian.miit.gov.cn/- 点击扩展图标打开弹窗

- 打开“监听”开关

- 在备案页面执行查询

- 查看窗口中的提取结果

- 如果多次查询或分页结果,扩展会自动累加并去重

- 可以使用“复制”按钮导出当前标签页内容,或使用“清空”按钮重置结果

注意1:受工信部备案网站分页规则,单次通常最多只能返回10条备案资产。对于备案资产分区的目标,可以在查询结果页面中继续点击不同页面码,插件会自动累计后续限制页面中的域名与IP导出结果。

注意2:当前版本暂不支持小程序/APP相关资产的提取,仅支持域名与IP地址提取。

你不清除的情况下可以对多家公司的查询资产进行叠加。

你不清除的情况下可以对多家公司的查询资产进行叠加。工作原理

扩展由 4 个主要部分组成:

manifest.json- 定义扩展权限、注入规则和弹窗入口

content.js- 注入页面脚本

injected.js - 通过

window.postMessage发布的数据接收页面 - 将响应数据转发到后台

injected.js- 运行在页面上下文中

- 重写

window.fetch与XMLHttpRequest,拦截目标接口响应 background.js- 接收响应数据

- 提取域名/IP

- 去重后写入 `chrome.storage.local`

夜雨聆风

夜雨聆风