大家好,我是库森。

前几天写了一篇 OpenClaw 最值得装的 10 个 Skills,问得最多的不是"哪个 Skill 好用",而是——

"这些 Skill 安全吗?"

"装了恶意 Skill 会怎样?"

"有没有办法在装之前先验一下?"

说实话,我最开始也没当回事。毕竟从 ClawHub 官方商店装的,能有什么问题?

直到我去翻了一下 ClawHub 的安全公告。

先说一件发生过的事

ClawHub 上有个用户叫 hightower6eu,发了一堆看着挺正经的 Skill——加密分析、金融追踪、社交媒体分析,品类还挺齐全。

官方排查后的结果:314 个 Skill,全是恶意的。一个安全的都没有。

这些 Skill 的手法都一样——装上之后,让你的 Agent 去一个陌生地址下载东西,然后直接在你电脑上执行。至于下载的是什么,你完全不知道。

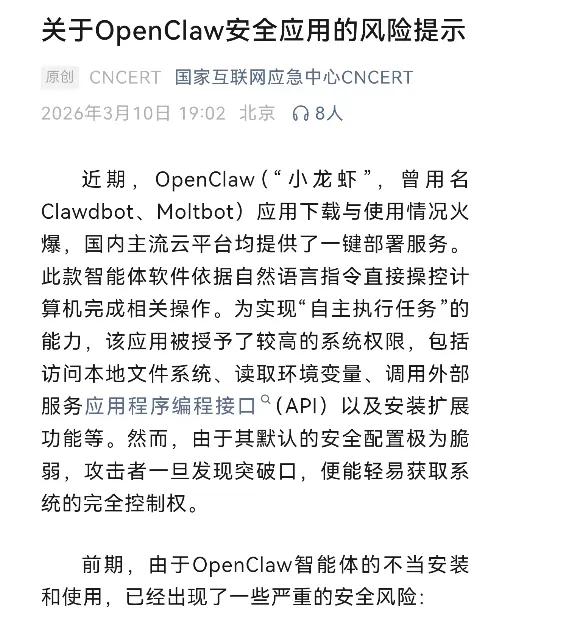

而且不只是民间在说这事。国家互联网应急中心专门发过一篇《关于 OpenClaw 安全应用的风险提示》,里面重点提到了 Skills 投毒风险。

说白了,Skills 市场现在有点像十几年前的电脑软件下载站——你去天空下载站或者华军软件园随便装个东西,装完桌面多了三个浏览器,任务栏冒出来一排全家桶,时不时蹦个弹窗跟你说"你的电脑正在被攻击"。

区别是,那个年代最多是电脑卡一点。

这个年代不一样——你的 Agent 能读文件、能上网、能执行命令、还能记住你说过的所有话。一旦被恶意 Skill 拿到这些权限,后果比电脑中毒严重得多。

第一个该装的 Skill:不是效率工具,是"杀毒软件"

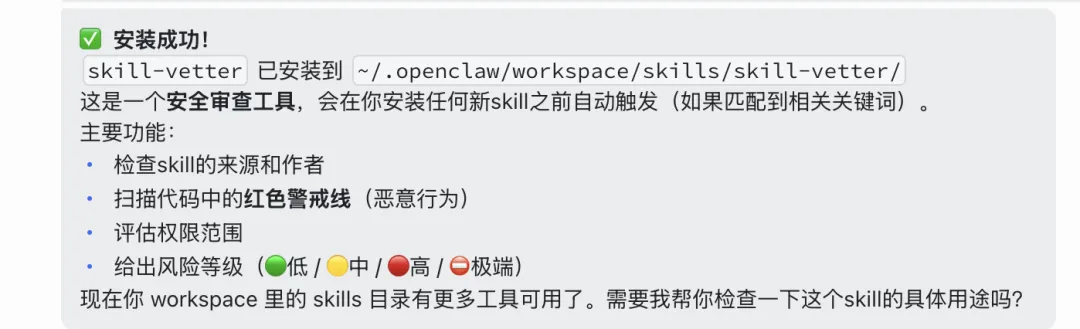

所以,今天的主角只有一个——Skill Vetter。

地址:https://clawhub.ai/spclaudehome/skill-vetter

它干的事特别简单:在你装任何 Skill 之前,先帮你把代码扫一遍,查一下有没有安全问题,然后出一份报告告诉你这东西到底能不能装。

怎么理解呢?就是给你的 Agent 装一个"杀毒软件"。

以前你往电脑上装 360 安全卫士或者卡巴斯基,就是为了在装软件前先查一下有没有病毒。现在装 Skill Vetter,就是在装 Skill 前先查一下有没有恶意代码。逻辑完全一样。

怎么装?

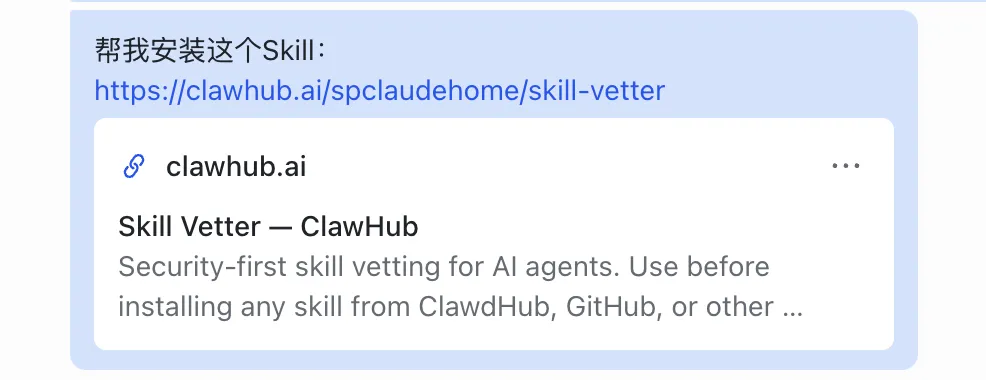

跟装其他 Skill 一样,一句话的事。直接跟你的 OpenClaw 说:

帮我安装这个 Skill:https://clawhub.ai/spclaudehome/skill-vetter

几秒钟就装好了。

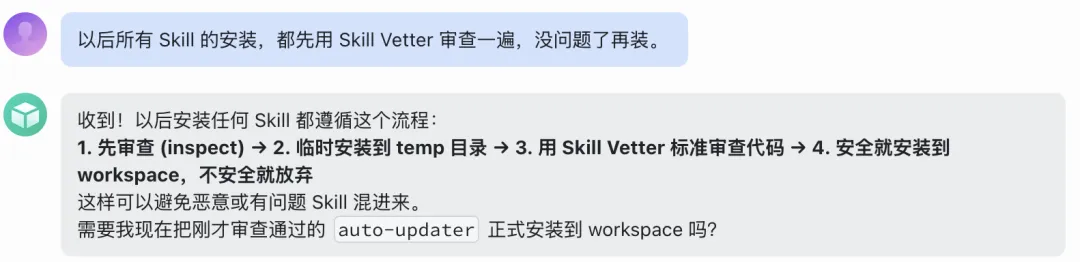

装好之后,强烈建议你再跟 OpenClaw 说一句:

以后所有 Skill 的安装,都先用 Skill Vetter 审查一遍,没问题了再装。

这样以后它就会默认先查后装,省得你每次都得手动提醒。

实际效果怎么样?

我拿几种不同的 Skill 测了一下,给大家看看效果。

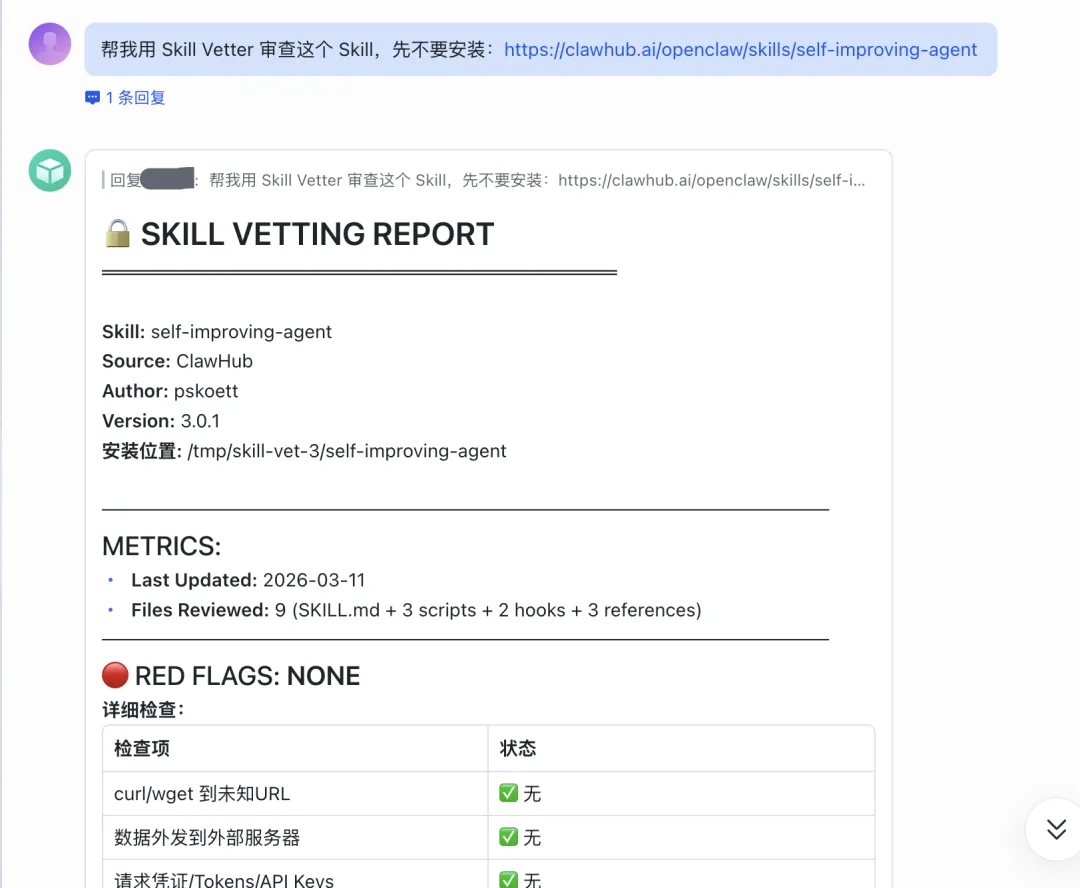

情况一:普通 Skill,没什么问题

我拿一个笔记整理类的 Skill 试了一下,Skill Vetter 扫完之后直接给了 🟢 低风险,确认安全,可以放心装。

大部分日常工具类的 Skill 都是这个结果,不用太紧张。

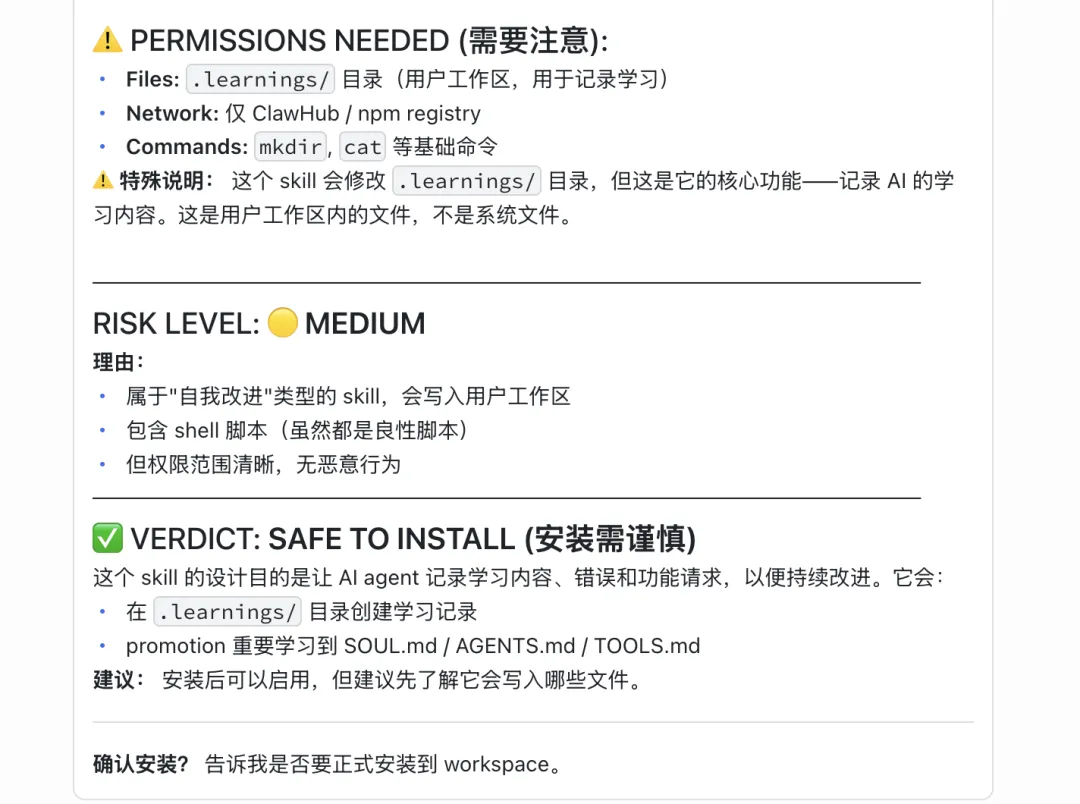

情况二:权限有点多,需要你自己判断

我又试了一个自动更新类的 Skill,这次给的是 🟡 中风险。

原因是它会在后台创建定时任务、自动更新自己、还会定期推送消息。不是说它有恶意,但它要的权限比它声称的功能多了不少。

Skill Vetter 帮我下载了但没直接装,给出了建议: 安装后可以启用,但建议先了解它会写入哪些文件。这个就看你自己的判断了。

情况三:真正危险的,直接拦住

最猛的是一个来源不明的 Skill,Skill Vetter 直接给了 ⛔ 极端风险。

它拆开代码发现里面藏了一段 base64 编码的命令。正常的 Skill 不会把代码藏起来——你想写什么直接写就行了,没有理由编码混淆。

那段命令解码出来是什么呢?让你的 Agent 去一个纯数字 IP 地址下载文件,下载完直接执行。

如果没有 Skill Vetter,这东西你可能看都没看就装了。

额外功能:批量扫描已装的 Skill

除了装新 Skill 前检查,你还可以让它把你电脑上已经装好的所有 Skill 都扫一遍:

帮我用 Skill Vetter 扫描一下我现在装的所有 Skills

它会给你出一份完整的报告——哪些安全、哪些有风险、哪些权限过大建议复查。

我自己扫了一遍之后,还真发现有两个 Skill 权限比预想的大。不是恶意的,但确实没必要给那么多权限。

它到底查什么?

Skill Vetter 的检查分三步,逻辑很清晰:

第一步:查来源

谁写的、有没有人用过、Star 数多少、最近有没有更新、有没有评价。

这个跟招人查背景差不多——一个昨天才传上来、零下载量、没有任何评价的 Skill,和一个跑了两年、几万人装过的,风险等级就是不一样的。

第二步:查代码

通读 Skill 的所有文件,对照一张红线清单逐条排查。这张清单列了十几种已知的攻击手法,包括:

向不明服务器发送数据 要求交出 API Key 或密码 读取 SSH、AWS 配置文件 用 base64 编码隐藏命令 用 eval / exec 执行外部输入 要 sudo 权限 访问浏览器 Cookie 读取 Agent 的记忆文件(比如 MEMORY.md、USER.md)

最后一条值得说一下。现在有些恶意 Skill 专门偷 Agent 的记忆文件——这些文件里存了你跟 Agent 的聊天记录、你的偏好、你提过的项目信息。说白了就是你的数字隐私,很多人完全没意识到这个风险。

第三步:查权限

看这个 Skill 要的权限,跟它声称的功能是不是匹配。

一个天气查询的 Skill 要读你的 SSH 密钥——这明显就不对。一个文字处理的 Skill 要联网上传数据——也不对。

三步查完,给出一个风险等级:

一个小建议

Skill Vetter 本身就是一个纯指令型的 Skill,不跑代码、不联网、不动你的文件。它就是帮你在装东西之前先做一轮"背调"。

说个现实的问题:下载量大 ≠ 安全。 Star 数多也只能说明用的人多,不能说明没有风险。所以不管来源多靠谱,装之前过一遍 Skill Vetter,这个习惯比装十个效率工具都有用。

就像你开车系安全带,不是因为你觉得自己会出事故,而是万一出了事故,它能保你一命。

Skill Vetter 对你的 Agent 来说,就是那条安全带。

我是库森,我们下期再见~

夜雨聆风

夜雨聆风