⭐关注“老IT有话说”,不错过每一篇推送,期待您的点赞、关注、转发!

20 万+的裸奔实例,一边是监管的红线,一边是产品的进化。2026 年的今天,再把 OpenClaw 随意丢在云主机上裸奔,已经不是技术习惯问题,而是明确的合规责任问题。

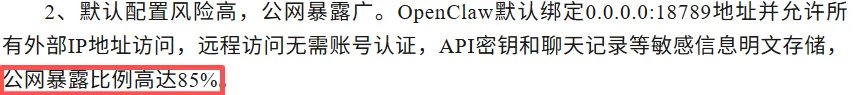

官方特意把 K8s 部署方案放在了所有功能更新的首位,这足以说明官方已将‘企业级合规部署’作为核心优先级,与当天发布的监管预警要求完全同频。

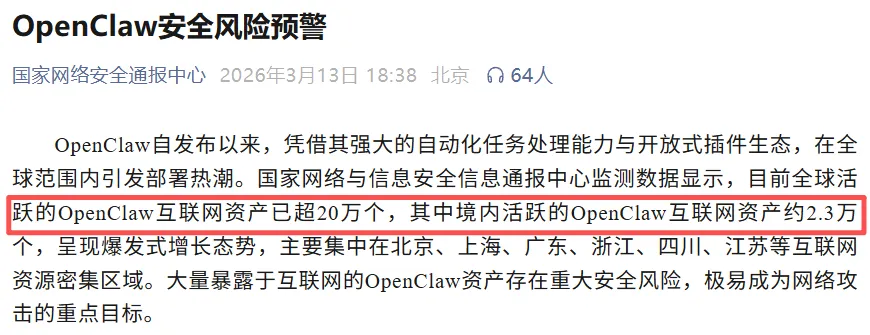

一、国家预警的核心:不止工业风险,更是全行业的IT治理失控

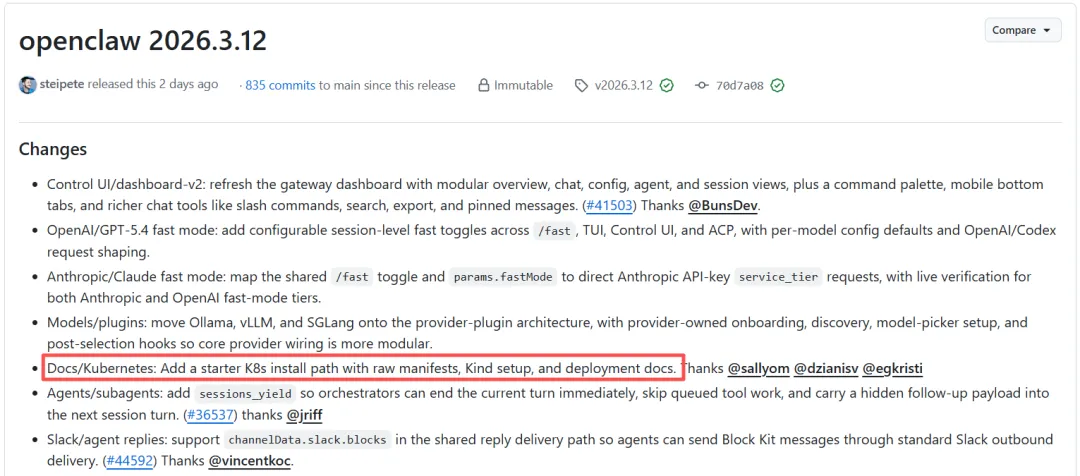

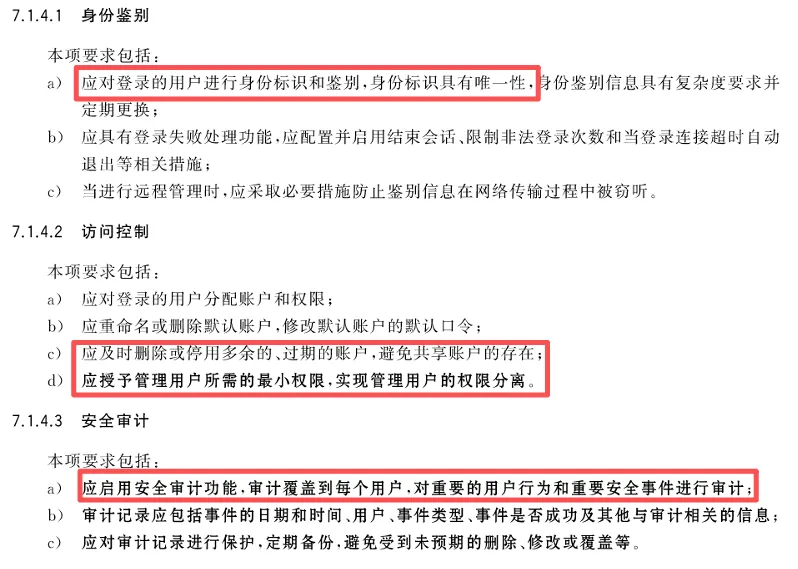

公网裸奔占比85%:默认监听0.0.0.0:18789,无任何身份认证,黑客全网扫到端口就能直接接管; 权限完全失控:默认以root运行、开启特权容器、随意挂载宿主机 /etc、 /var/run/docker.sock 等敏感目录,等于把服务器管理员权限拱手送人; 信任边界模糊:无任何网络隔离,容器一旦被攻破,可自由访问内网数据库、代码仓库、业务API,横向渗透如入无人之境; 全链路无审计:用户输入的提示词、AI执行的命令、插件调用的API、下载的文件……全程无日志、无告警、无追溯; 供应链风险极高:第三方社区插件中10.8%含恶意代码(引自国家预警原文),无白名单管控,一次简单的提示词注入就能绕过所有权限限制。

二、官方同步上线K8s原生支持:唯一能根治预警风险的标准化方案

三、落地实操:从裸奔到合规,可直接复用的配置

1. 风险自查:1条命令判断是否踩线

netstat -tulpn | grep 18789输出包含 0.0.0.0:18789→ 严重不合规,需立即整改。

仅输出 127.0.0.1或内网IP → 符合基础网络安全要求。

#停止所有运行中的OpenClaw容器(精确匹配容器名,避免误停业务)docker stop $(docker ps --filter"name=openclaw" --format "{{.ID}}")

2. 合规底线:最小权限配置

Docker单节点合规运行命令(个人/测试环境适用)

docker run -d \--user 1000:1000 \--security-opt no-new-privileges:true \--security-opt seccomp=runtime/default \--cap-drop=ALL \--read-only \# 如需写入临时文件,可取消下面这行注释# --tmpfs /tmp \--publish 127.0.0.1:18789:18789 \--name openclaw \# 必须使用官方镜像,禁止第三方修改版docker.io/openclaw/openclaw:v3.12

# yamlsecurityContext:runAsUser: 1000runAsGroup: 1000allowPrivilegeEscalation: falsereadOnlyRootFilesystem: truecapabilities:drop: ["ALL"]# 等保2.0强制要求,阻断容器逃逸核心路径seccompProfile:type: RuntimeDefault

# yamlapiVersion: networking.k8s.io/v1kind: NetworkPolicymetadata:name: openclaw-deny-allnamespace: openclaw-prodspec:podSelector: {}policyTypes: ["Ingress", "Egress"]# 拒绝所有入站和出站流量(白名单模式)ingress: []egress: []---apiVersion: networking.k8s.io/v1kind: NetworkPolicymetadata:name: openclaw-allow-internalnamespace: openclaw-prodspec:podSelector: {}policyTypes: ["Ingress"]ingress:- from:# 只允许内网访问WebUI,如需联网调用外部API,需额外配置Egress规则- ipBlock:cidr: 10.0.0.0/8- ipBlock:cidr: 192.168.0.0/16

Namespace隔离:必须使用独立Namespace(如openclaw-prod),禁止与业务系统混合。 密钥管理:API密钥、数据库密码等必须使用 Secret加密存储,禁止明文写入配置文件。 日志审计:日志必须持久化至ELK/Loki等平台,留存不少于6个月,符合等保2.0第三级审计要求。 供应链管控:第三方插件必须建立白名单机制,禁止安装来源不明的社区插件。可借助OPA/Gatekeeper实现镜像签名验证。

四、个人用户极简合规3步法(不用K8s也能避坑)

端口只绑127.0.0.1,公网访问必须通过VPN或SSH隧道,绝不直接暴露端口。 禁止使用root/特权容器,用上面提供的Docker合规命令启动。 敏感信息绝不挂载:宿主机 /etc、 /root、 /var/run/docker.sock 等目录,严禁挂载到容器内。

五、核心总结:问题的本质是IT治理体系的错位

结尾

夜雨聆风

夜雨聆风