新钛云服已累计为您分享888篇技术干货

企业正以前所未有的速度拥抱 AI 技术。以 OpenClaw 为代表的 AI 智能体,凭借其强大的自主决策、工具调用和流程自动化能力,必将渗透到企业运营的方方面面,从从门店智能库存管理、个性化营销推荐,到工厂的自动化产线调度、设备预测性维护。使用OpenClaw 提效是企业必修课,OpenClaw 正成为企业降本增效、提升核心竞争力的关键引擎。

然而,在享受 AI 智能体带来的效率红利时,一个不容忽视的问题正摆在所有IT负责人面前:信息安全。OpenClaw 不是简单的软件工具,它更像是一个拥有自主意识的 “数字员工”,能够自主访问系统、调用工具、执行任务。这种 “自主性” 在带来便利的同时,也打开新的潘多拉魔盒。一次误操作可能导致生产线全线停机,一次越权访问可能引发核心配方泄露,一次被恶意诱导可能导致数据大规模失窃。

对于资产密集、流程严谨、数据敏感的企业而言,OpenClaw 的安全不是选择题,而是关乎企业生存与发展的生命线。本文将从建设原则和落地措施角度,为企业IT负责人们提供一份全面、实用的 OpenClaw 安全指南。

OpenClaw 的轻量化部署、多模型兼容以及强大的工具调用能力,使其在企业中不断寻找广泛的应用场景。

零售业有可能在以下场景发挥作用:

智能客服与营销:通过 OpenClaw 整合客服系统、CRM 和电商平台,实现 7x24 小时智能客服、客户需求分析、个性化商品推荐和自动化营销活动执行。

智能运营与决策:对接 POS 系统、库存管理系统(WMS)和供应链管理系统,实现销售数据实时分析、库存自动预警、补货计划生成和促销效果评估。

智能门店管理:结合 IoT 设备(如摄像头、传感器),实现客流分析、货架陈列优化、异常行为识别等。

制造业有可能在以下场景发挥作用:

生产流程自动化:通过 OpenClaw 连接 MES(制造执行系统)、ERP(企业资源计划)和 PLC(可编程逻辑控制器),实现生产工单自动下达、设备状态监控、工艺参数优化和质量检测报告生成。

供应链与物流优化:整合供应商管理系统(SRM)、仓储管理系统(WMS)和运输管理系统(TMS),实现智能采购、库存优化、物流路径规划和订单跟踪。

设备运维与预测性维护:通过分析设备传感器数据,预测设备故障,自动生成维护工单并派发给维修人员。

其它行业,相信随着OpenClaw的热度,大量人员研究尝试,会陆续发现很多提效场景。

尽管应用前景广阔,但 OpenClaw 的“自主性”也带来了前所未有的安全挑战:

数据泄露风险:智能体为完成任务,可能需要访问客户信息、销售数据、生产配方、财务数据等敏感信息。如果权限控制不当或被恶意利用,极易造成数据泄露。例如,一个负责客户分析的智能体,可能被诱导输出所有客户的手机号和购买记录。

业务中断风险:智能体的误操作或被劫持,可能直接导致业务流程中断。例如,一个负责库存管理的智能体,可能错误地将热销商品标记为 “无货”,导致线上线下销售停滞;一个控制生产设备的智能体,可能被指令修改关键参数,导致生产事故或产品质量问题。

合规风险:企业生产受到严格的行业监管,如数据保护法规(GDPR、个人信息保护法)、安全生产法规等。智能体的自主行为如果不符合法规要求,可能给企业带来巨额罚款和声誉损失。例如,未经授权收集和使用客户数据,可能违反数据隐私法。

供应链风险:智能体可能连接到供应商系统或物流平台。一旦这些外部系统存在安全漏洞,可能通过智能体作为跳板,攻击企业内部核心系统。

随着 OpenClaw 在业务中深入应用,其安全问题已从技术风险上升为企业风险。企业IT负责人必须将 OpenClaw 安全纳入企业整体安全体系,提前规划,主动防御。

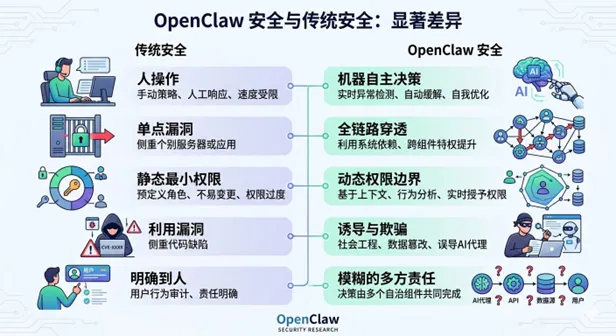

要做好 OpenClaw 安全,首先必须理解它与传统 IT 安全的区别。传统安全体系主要围绕 “人” 和 “系统” 构建,而 OpenClaw 安全则需要围绕 “自主行为” 进行管控。

传统系统:所有操作均由人发起和执行,权限相对固定,行为可预测。例如,员工通过 ERP 系统录入订单,其操作范围受限于账号权限。

OpenClaw 智能体:由 AI 模型驱动,能够根据预设目标和实时信息自主决策、组合工具、执行操作。其行为模式具有不可预见性。例如,为了完成 “优化库存” 的目标,智能体可能会自主调用销售预测工具、库存查询工具、供应商下单工具,并根据分析结果自动生成采购订单。

传统安全:风险通常局限于某个系统或环节,如服务器漏洞、网络攻击等,影响范围相对可控。

OpenClaw 智能体:作为连接多个系统的枢纽,一旦被攻破,风险可能快速传导至所有关联系统。例如,一个被劫持的智能体,可以利用其权限访问 CRM 系统获取客户数据,再访问财务系统进行转账操作,实现全业务链的穿透攻击。

传统系统:遵循 “最小权限原则”,为用户分配固定的、完成其职责所需的最小权限集合。

OpenClaw 智能体:为完成复杂任务,需要动态组合多种工具和权限,权限边界随任务变化而变化。传统的静态权限模型难以有效管控这种动态行为,容易出现权限过大或权限不足的问题。

传统安全:主要防范利用系统漏洞、配置错误等进行的攻击。

OpenClaw 智能体:除了传统漏洞,还面临针对 AI 模型本身的攻击,如提示词注入(Prompt Injection)、模型诱导(Model Manipulation)、工具劫持(Tool Hijacking)等。攻击者无需利用技术漏洞,只需通过精心设计的对话或指令,就能诱导智能体执行恶意操作。

传统系统:操作行为可追溯到具体用户,责任界定清晰。

OpenClaw 智能体:其自主决策和执行过程涉及模型开发者、部署者、使用者等多方,一旦发生安全事件,责任界定变得非常复杂,对企业的合规审计提出了新的挑战。

OpenClaw 安全的核心是对 “自主行为” 的管控。企业必须摒弃传统的安全思维,建立一套适配智能体特性的安全体系,从 “被动防御已知威胁” 转向 “主动管控未知行为”。

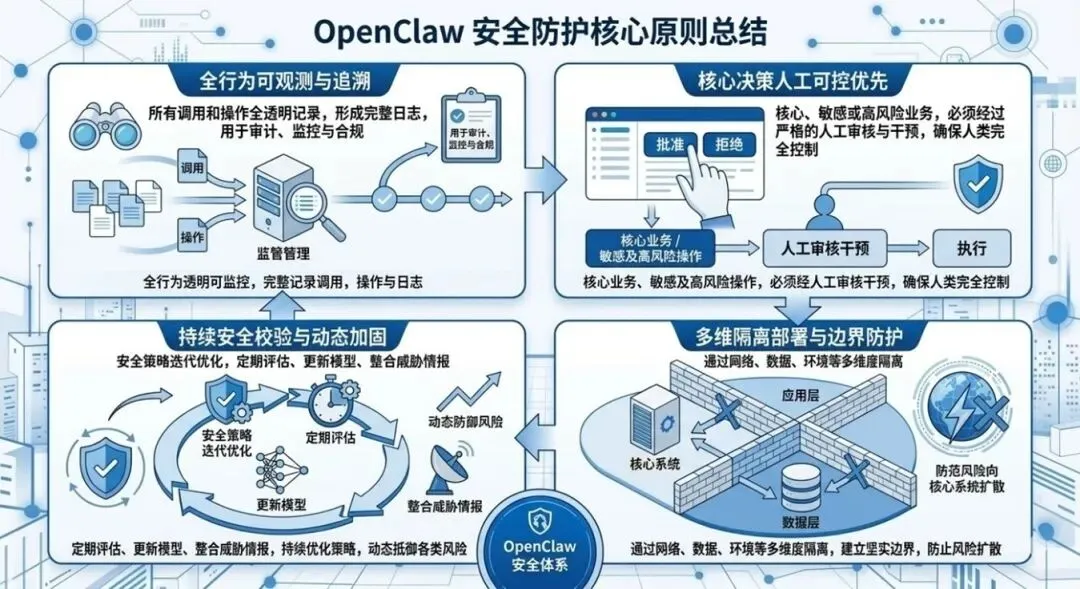

基于对 OpenClaw 安全特性的理解,企业在规划和实施 OpenClaw 安全时,应遵循以下原则:

OpenClaw 的所有行为必须是透明的、可监控的和可追溯的。这意味着需要记录智能体的每一次思考、每一次工具调用、每一次数据访问和每一次操作执行。

具体要求:建立完善的日志系统,记录内容应包括调用者身份、时间戳、触发条件、执行的工具链、输入输出数据、执行结果等。这些日志不仅用于事后审计,更用于实时监控和异常行为检测。

合规价值:完整的日志记录是满足数据保护法规和行业监管要求的关键证据。

对于涉及核心业务、敏感操作或高风险决策的任务,必须引入人工审核和干预机制,确保智能体的行为始终处于人类的控制之下。

零售场景示例:智能体自动生成的促销活动方案,在正式执行前必须由市场部经理审核确认;智能体推荐的高价值客户优惠策略,需要销售总监审批。

制造场景示例:智能体预测到设备可能发生故障并建议停机检修,需要设备工程师确认后才能执行停机操作;智能体生成的生产计划调整方案,需要生产主管审核批准。

将 OpenClaw 与企业核心业务系统、生产网络进行严格隔离,避免单点风险扩散。

网络隔离:将 OpenClaw 部署在独立的安全区域(DMZ),通过防火墙和访问控制策略限制其与内部核心系统的通信。

数据隔离:禁止 OpenClaw 直接访问原始敏感数据,应通过数据脱敏、API 网关等方式进行访问控制。

环境隔离:开发、测试、生产环境严格分离,禁止在生产环境中使用未经充分测试的模型和工具。

OpenClaw 的安全不是一次性的配置工作,而是一个持续迭代的过程。需要根据业务变化、新的安全威胁和技术发展,不断调整和强化安全策略。

定期安全评估:定期对 OpenClaw 的权限配置、工具调用、数据访问等进行安全评估,发现潜在风险。

模型安全更新:关注模型提供商发布的安全补丁和更新,及时升级模型版本。

威胁情报整合:关注 AI 安全领域的最新威胁情报,及时调整防御策略,防范新型攻击手段。

明确了安全原则后,接下来需要将这些原则转化为具体的、可操作的落地措施。我们从技术防护、制度规范和日常运维三个层面,为企业提供一套完整的 OpenClaw 安全实施指南。

技术是安全的第一道防线,通过技术手段可以从源头防范大部分安全风险。

(1)接入安全:严格网关与入口管控

身份认证与授权:为所有访问 OpenClaw 网关的用户基于角色进行严格的授权管理。

网络访问控制:通过防火墙策略,限制只有企业内网或指定的可信 IP 地址才能访问 OpenClaw 网关,禁止公网直接访问。

API 安全:尽量对 API 接口进行加密(如 HTTPS)和签名验证,防止数据在传输过程中被窃取或篡改,同时验证请求的合法性。

(2)模型安全:防注入、防诱导、防越权

提示词安全过滤:在智能体接收用户指令前,可通过工具(如OpenClaw Prompt Defender)建立提示词过滤机制,识别并拦截包含恶意意图、越权请求或敏感信息的指令。例如,过滤掉 “删除所有数据”、“获取管理员密码” 等危险指令。

输出内容审查:对智能体的输出结果进行审查,防止其泄露敏感信息或输出不当内容。

模型版本管理:使用经过安全评估和验证的模型版本,避免使用来源不明或未经测试的模型。建立模型版本更新和回滚机制。

(3)工具调用安全:强白名单、强权限

通过配置文件做如下配置,具体配置方法见OpenClaw官网文档说明

(https://docs.openclaw.ai/zh-CN/gateway/sandbox-vs-tool-policy-vs-elevated):

工具白名单机制:严格限制智能体可以调用的工具列表,仅开放经过安全评估的、与业务相关的工具。任何新工具的加入都必须经过严格的审批流程。

工具权限细粒度控制:为每个工具设置细粒度的权限,明确智能体可以执行的操作(如只读、可写、可执行)。例如,对于库存查询工具,智能体仅有读取权限,无修改权限。

工具调用审计:对所有工具调用行为进行实时审计和记录,监控异常调用模式。

(4)运行环境安全:隔离部署

容器化与虚拟化:采用容器化(如 Docker)或虚拟化技术部署 OpenClaw,实现应用与底层环境的隔离,便于快速部署、更新和回滚,同时降低安全风险。

安全基线配置:为 OpenClaw 的运行环境(操作系统、容器镜像等)建立严格的安全基线,禁用不必要的服务和端口,及时安装安全补丁。

入侵检测与防御:在运行环境中部署入侵检测系统(IDS)和入侵防御系统(IPS),实时监控和防范针对 OpenClaw 的攻击行为。

技术防护需要配套的制度和规范来保障其有效执行。

(1)明确 OpenClaw 使用范围与禁区

制定《OpenClaw 使用安全规范》,明确规定哪些业务场景可以使用 OpenClaw,哪些操作是绝对禁止的(如生产设备直接控制、核心数据删除、财务支付等)。

建立 OpenClaw 应用的上线审批流程,任何新的 OpenClaw 应用在上线前必须经过安全评估和业务部门审批。

(2)安全培训与意识提升

定期对所有使用和管理 OpenClaw 的员工进行安全培训,使其了解 OpenClaw 的安全风险和正确的使用方法。

建立安全事件上报机制,鼓励员工发现并报告任何可疑的智能体行为。

安全是一个持续的过程,需要通过日常运维来保障安全措施的有效执行和及时更新。

(1)日志审计与监控

建立集中的日志管理平台,对 OpenClaw 的所有操作日志进行统一收集、存储和分析。

设置关键指标的监控告警,如异常的工具调用频率、敏感数据访问次数、权限变更等,及时发现潜在的安全威胁。

(2)定期安全检查与评估

每日检查:检查系统运行状态、日志告警信息,确保系统正常运行。

每周检查:核对权限配置,清理过期或冗余的权限,检查工具调用白名单的有效性。

每月检查:进行安全漏洞扫描和渗透测试,验证系统的安全性。

每季度检查:进行全面的安全评估,回顾安全策略的有效性,根据业务变化和新的威胁调整安全措施。

(3)安全补丁与更新管理

建立安全补丁和更新的管理流程,及时为 OpenClaw 平台、依赖组件和 AI 模型安装安全补丁。

在更新前进行充分的测试,确保更新不会影响业务的正常运行。

本部分包含OpenClaw部署、配置、技能包与插件、使用与操作、漏洞与维护、应急处置等清单内容,可关注“新钛云服”公众号,后台回复“openclaw安全”获取详细内容。

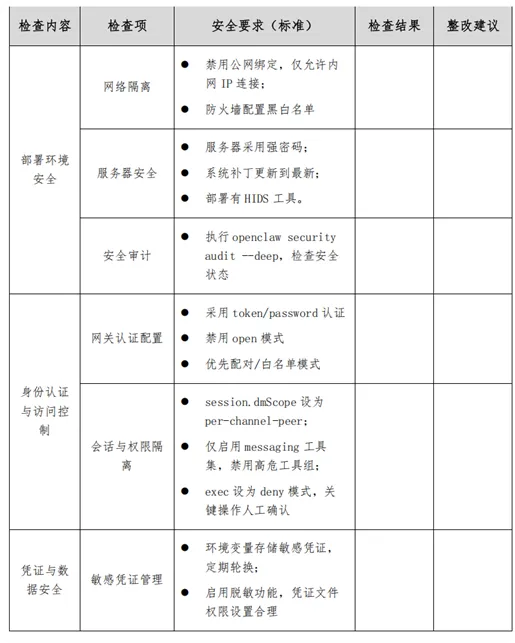

检查表用于定期对OpenClaw环境检查,评估OpenClaw安全情况。

1.如何防止员工私自安装OpenClaw

答:可以从几个方面入手,首先是网络限制,比如通过防火墙或上网行为管理设备,对OpenClaw、常见大模型的API进行网络现在。第二是通过扫描工具扫描内网的18789端口。第三是通过桌面管理软件,识别OpenClaw进程并上报。

在技术落地措施的同时,加强安全宣导,提升员工的安全防范意识。

2.OpenClaw是否支持完全离线部署、断网运行?

答:支持,OpenClaw支持离线部署方式,也可以使用自建大模型,比如qwen3.5。但是对硬件配置有要求,而且使用效果和公用大模型有差距。

3.能否按岗位权限控制,比如店长、运营、财务能够看到、操作数据不一样?

答:可以,可以限制不同岗位接触不同的数据,自然能够操作的数据也不一样。

4.关于AI安全防护,比如向豆包等AI工具发送敏感信息、敏感文件,有什么好的方案?

答:AI安全,其实可以看作是数据防泄露场景的一个特例,通过数据防泄露软件可以检查敏感字段、敏感文件发给AI工具。目前火山引擎的飞连对AI安全专门做了优化,达到了比较理想的效果,有兴趣可以联系新钛云服。

1.Skill Vetter代码安全扫描

Skill安装前代码审计。

功能:

恶意代码检测

凭证窃取检测

prompt injection检测

shell执行检测

obfuscation检测

适用场景:

安装ClawHub技能前扫描

第三方skill安全审计

2.Skillvet,Skill扫描工具

功能:

集成安全检查规则

检测数据外传、命令执行等风险

可自动审计所有已安装skills

适用场景:

skill安全审计

3.OpenClaw Prompt Defender,提示词安全检查

功能:

指令劫持检查

数据泄露检查

prompt injection检查

jailbreak检查

4.lawDefender,恶意内容检查

功能:

prompt injection检测

command injection检测

SSRF检测

URL安全验证

5.ClawSec,skill执行时进行安全监控

功能:

Skill执行行为监控

异常命令检测

文件访问检测

网络连接监控

推荐阅读

夜雨聆风

夜雨聆风